在网络环境中,过于简单的口令是服务器面临的最大风险,对于一个承担安全责任的服务器管理员来说,及时找到一些弱口令帐户是非常必要的,这样便于采取进一步安全措施(提醒帐户重设更安全的口令密码)

John the Ripper 是一款开源的密码破解工具,能够在已知密文的情况下快速分析出明文的密码字串,同样也允许使用密码字典进行暴力破解。所以通过这个工具可以检测linux系统用户的密码强度

首先在官方网站(http://www.openwall.com/john/)下载好源码包,

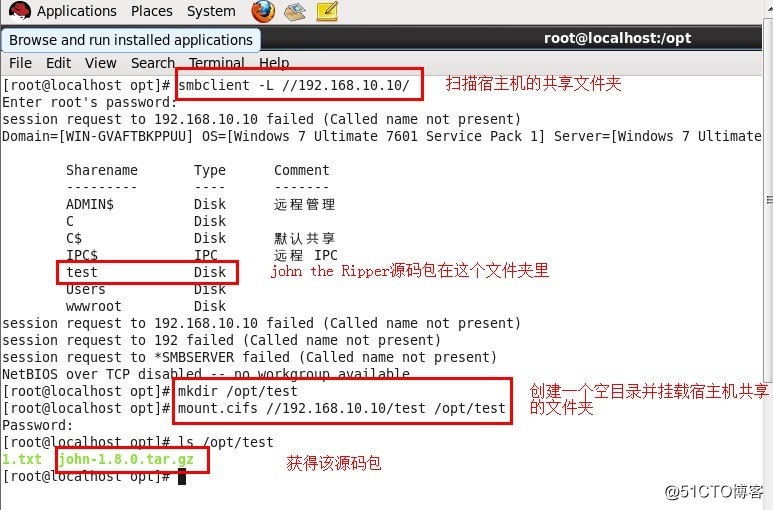

以redhat6.5系统的虚拟机为实验对象,在宿主机上提前下载好源码包,并通过共享文件夹获取该软件包

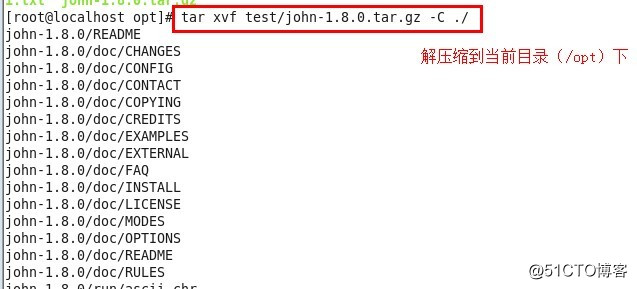

使用tar xvf john-1.8.0.tar.gz -C ./ 命令将源码压缩包解压到当前目录(/opt)下,

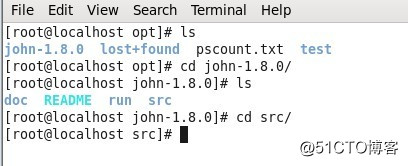

切换到john-1.8.0目录里,可以看到手册文档(doc),运行程序(run),源码文件(src),进入到源码文件里

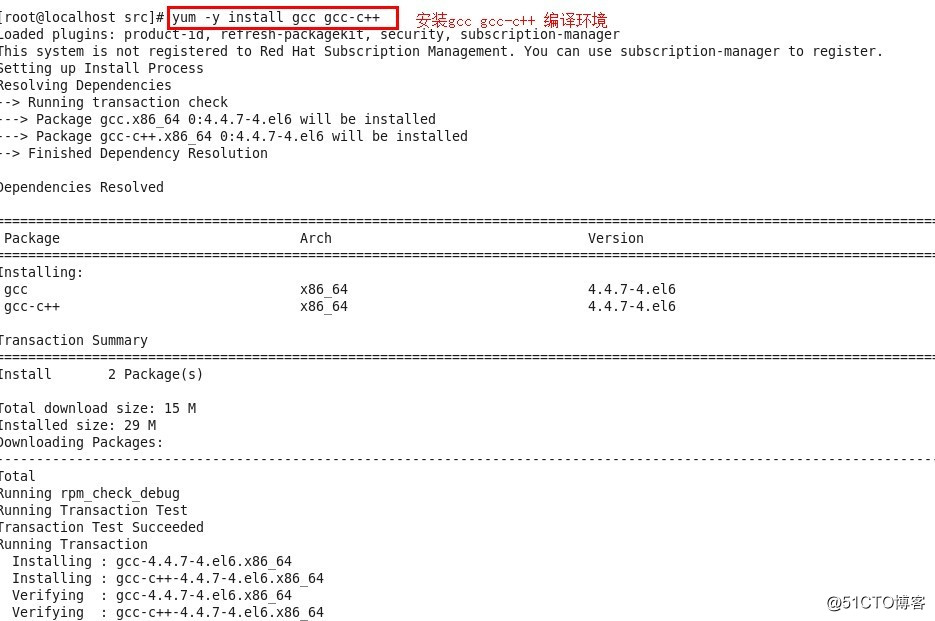

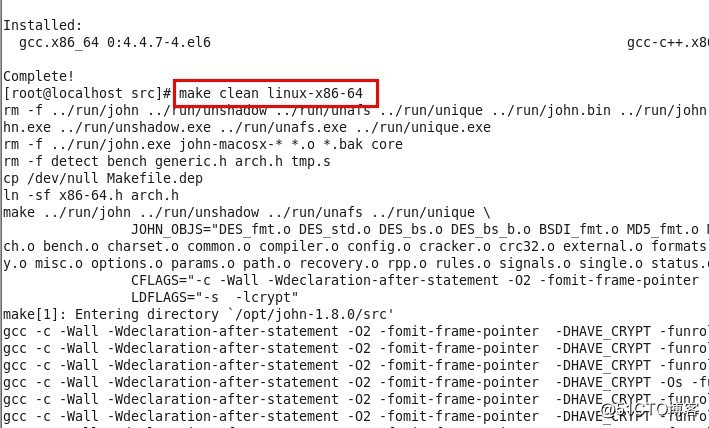

在编译安装之前,我们还需使用yum -y install gcc gcc-c++ 命令安装编译环境(否则无法执行编译过程),当然使用yum命令安装的前提是要搭建好yum仓库,在此不作详细介绍

然后执行“make clean linux-x86-64”命令 ,进行编译,

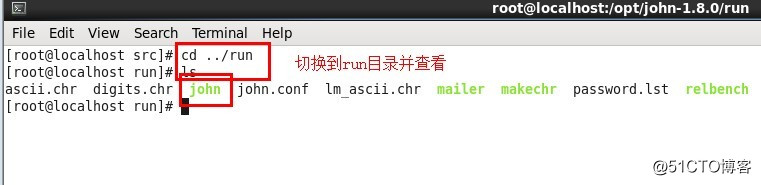

编译完成之后,run目录下会生成一个名为john的可执行程序,

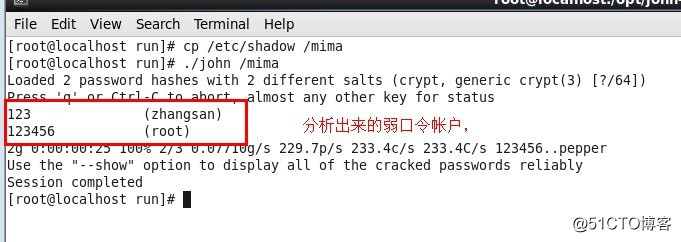

复制一份shadow文件,执行john程序,进行弱口令分析,可以看到一些弱口令帐户信息

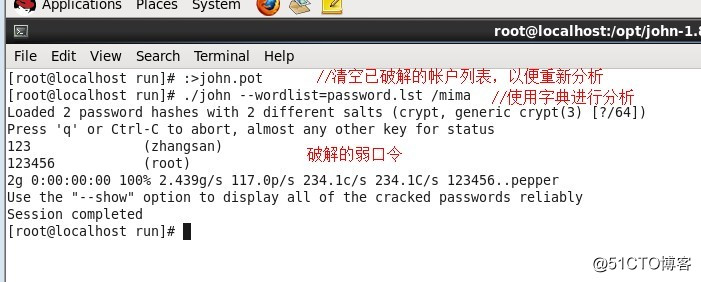

也可以使用john the Ripper默认提供的字典文件password.lst 进行弱口令分析

弱口令检测——John the Ripper

猜你喜欢

转载自blog.51cto.com/13728740/2137550

周排行