0x00

Kali更新了,区别感觉还挺大的,不过我自己用的比较少,对这个不是很感兴趣,我一般有啥用啥。加上有些工具没有了,有人问了,就去解决了,顺手记一下,免得下次还得查半天。

0x01 kali2020安装

vm安装我就不说了,怎么挂盘我也不说了,从进系统开始。

1.选择图形化安装

2.选择英文(强烈建议英文)

3.选择US

4.选择AE

5.等待安装,配置系统名

6.配置域名

7.配置非root账户全名(注意了,原来这里可以用root,现在不行了)

8.配置用户名(注意了,原来这里可以用root,现在不行了)

9.配置密码

10.配置时钟

11.配置硬盘(小白就选这个)

12. 分区

13.使用推荐分区

14.结束分区

15.保存分区信息(别选错了,看清楚)

16.代理不用配置

17.安装软件,保持默认就可以,如果对桌面有要求就自己改,啥,你问什么是桌面?那就别动了。

18.等待安装(时间超长,耐心!!!)

19.安装GRUB

20.选择硬盘安装GRUB

21.安装完成,重启。

22.进入桌面,输入密码

23.一切正常,OK

24.默认情况下,vmtools已经安装好了,复制拖文件都可以,好评!!!开机和关机都比原来快了~~~

0x02 使用root

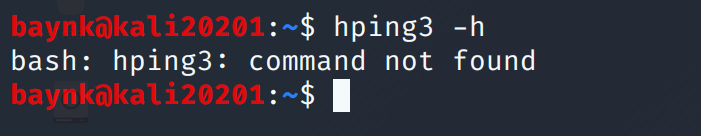

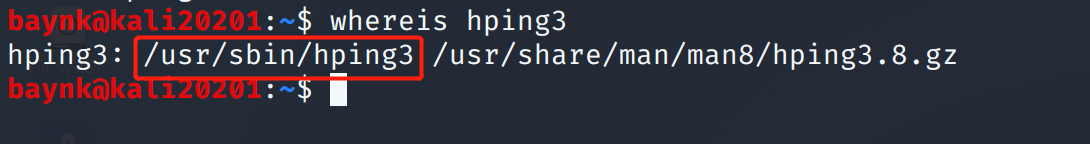

这里还是建议使用root吧,用自己的用户有不少命令都找不到,很多人都以为这工具没了,其实是在sbin目录下,普通目录没权限而已。比如hping3命令

但是不加sudo就不行。。。

给root设置密码的方法很简单。

baynk@kali20201:~$ sudo passwd

[sudo] password for baynk: //这里写自己的密码

New password: //给root的密码

Retype new password: //再来一次

passwd: password updated successfully //提示成功,over

baynk@kali20201:~$

下次登陆就可以用root登陆了。

0x03 安装macof

macof是Dsniff套装工具集的成员,主要用于在具有MAC地址的本地网络上泛洪交换机。

这样做的原因是交换机调节其端口之间的数据流。它主动监视(缓存)每个端口上的MAC地址,这有助于它仅将数据传递到其预期目标。这是交换机和集线器之间的主要区别。集线器没有映射,因此将线路数据广播到设备上的每个端口。除了预期的网卡外,所有网卡通常都会拒绝这些数据。但是,在集线器网络中,通过将网卡置于混杂模式,很容易实现嗅探数据。这允许该设备简单地收集通过集线器网络的所有数据。

虽然这对黑客来说很好,但大多数网络使用交换机,这固有地限制了这种活动。macof可以使用随机MAC地址泛洪交换机。这称为MAC泛滥。这会填写交换机的CAM表,因此无法保存新的MAC地址,并且交换机开始将所有数据包发送到所有端口,因此它开始充当集线器,因此我们可以监控通过它的所有流量。

以上来自百度,机翻的英文是真的蛋疼。。。

说白了,就是搞个mac flooding,将交换机的MAC表填满,就无法学习地址,所有的单播流量也会进行flooding,这样就比较方便进行嗅探。

安装&使用

sudo apt install dsniff

装完就能用了,没什么特殊需求加个-i即可。

语法:macof [-i interface] [-s src] [-d dst] [-e tha] [-x sport] [-y dport] [-n times]

-i interface指定要发送的接口。

-s src指定源IP地址。

-d dst指定目标IP地址。

-e指定目标硬件地址。

-x sport指定TCP源端口。

-y dport指定TCP目标端口。

-n times指定要发送的数据包数。