0x00 brute force

希望不带pj就不会被和谐。。。

burpsuite都用的好久了,这个intruder模块各种玩法都玩过了,比较单跑密码类的,用户/密码一起跑的,甚至加上token后利用macro抓取token替换的方式都玩过了,然后听一哥们说,可以拿burpsuite的插件绕验证码,还是见识少了,会开发的人就是牛逼,想干啥就干啥,等考完试了一定好好学编程,当年考什么IE,哈哈。

0x01 reCAPTCHA

大佬项目地址:https://github.com/bit4woo/reCAPTCHA

上面写的很清楚,我这里就不浪费时间写这些了,写写自己用的时候踩的一些坑,可能这些对于大佬们都是简单的,但是小白太难了。。。

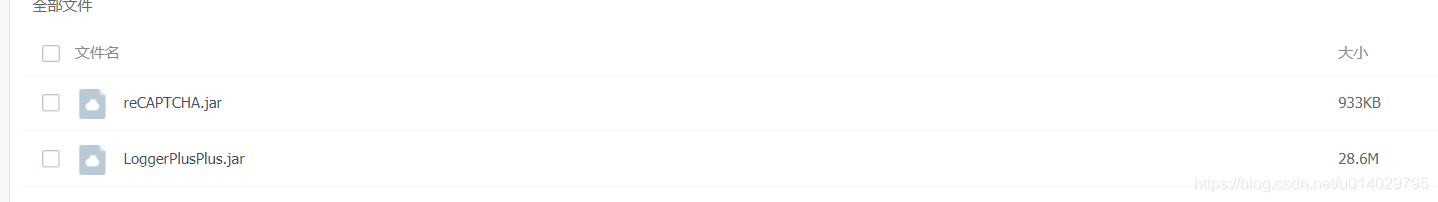

首先将插件下来后加载到burpsuite当中,可以在上面下,也可以点fjmw下载。

两个插件都装着,logger++是用来记录更加详细的请求链接的,这个比burpsuite自带的好用的多,另外reCAPTCHA是用来识别验证码的主力了。

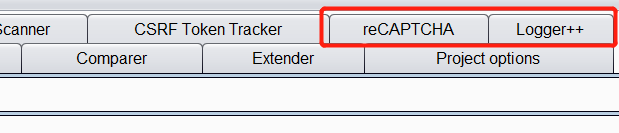

安装完了后burpsuite应该会多两个插件(啥?你还不会装插件?。。。百度,你值得拥有)

接下来测试使用,测试站点是一个简单的asp站点,验证码也不复杂,4位数的图片码,更难的也可以识别出来,不过这只是学习笔记,就没去弄更加复杂的了,能看到效果就行。

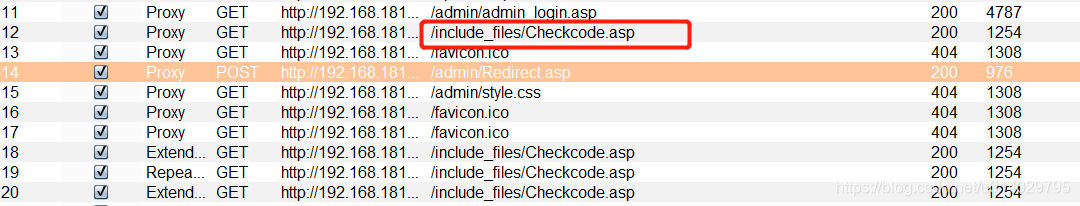

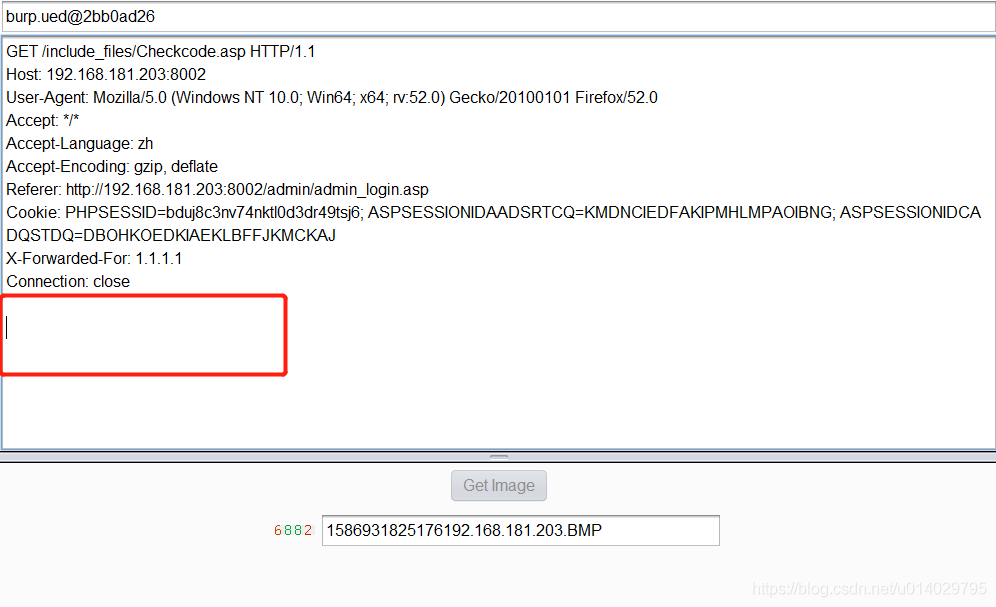

后台界面如上,可以看到有简单的图形验证码,此时去logger++插件中找到对应的码的链接。

接着把这个链接先发送到repeater再从repeater发送到reCAPTCHA,只能这样,不能直接在插件中进行转发。

注意了,上面红色的框里面的空行一定都要清除,不然当你点击get image时,会回复Response cannot be null,这里太坑了,每次这下面都会多些空行出来,排查了很久才发现这个。后来经过其它的测试,好像有时候就算删除了也会出现这个,略坑。

最后测试是在repeater里面先go一下,再发送到reCAPTCHA里面去就不会出现这个结果了。

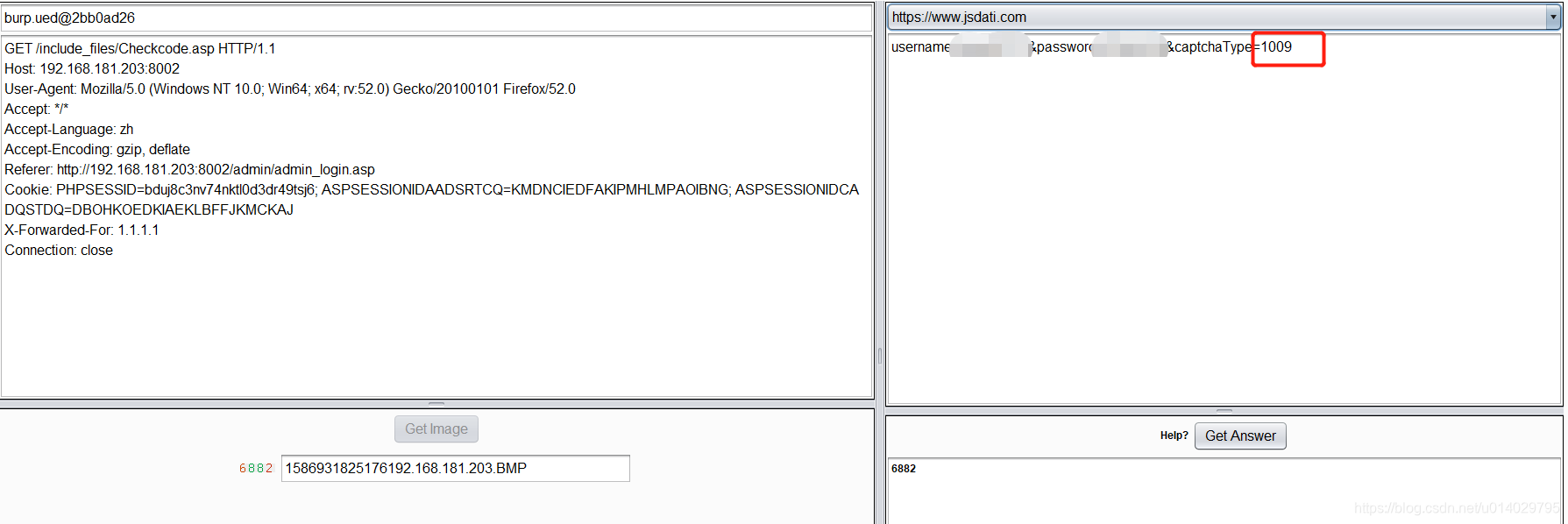

如果正常可以拿到响应界面,就会出现上图中的验证码的样式,接着再调整右边的api接口。

目前支持三种api,分别是GSA、http://www.ysdm.net、https://www.jsdati.com,我这里用的是第三个,然后去注册账号,然后找到自己想要码的类型然后填入即可。拿我的举例。

那我这里要填的就是这样。

我把用户密码打码了,233333,然后点击Get Answer就可以看到码已经被正常识别出来了。

到此识别功能已经调试完毕,接下来就是burpsuite的常规使用方法了,这里复现了两种用法。

0x02 跑密码及验证码

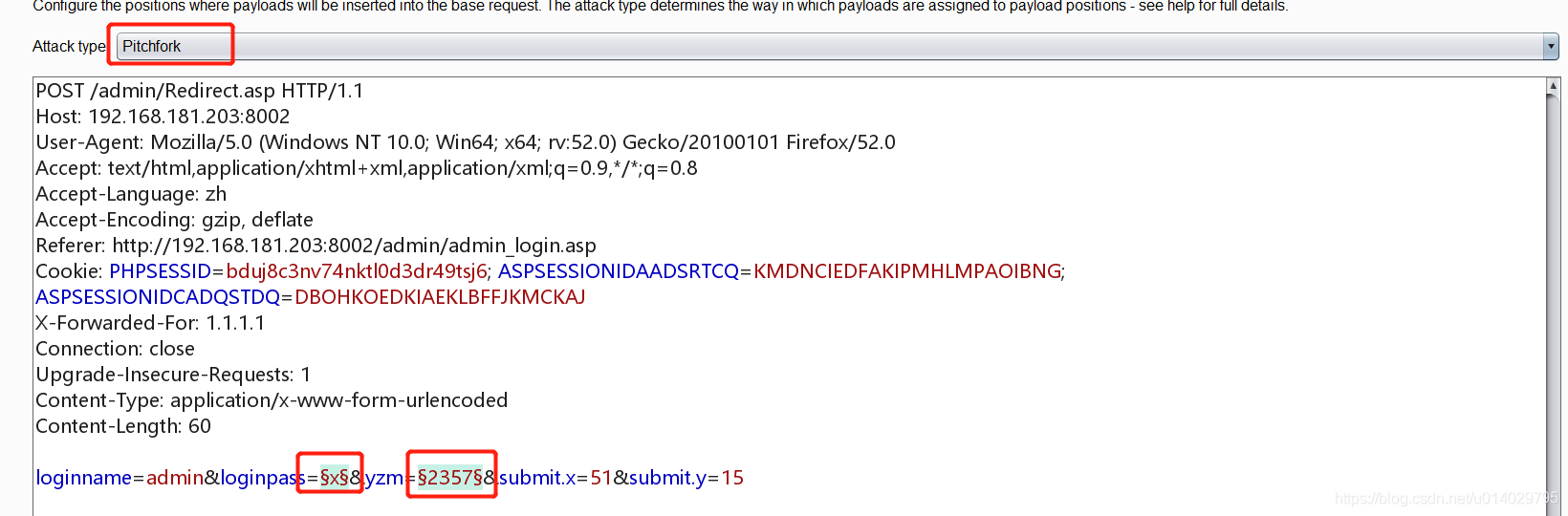

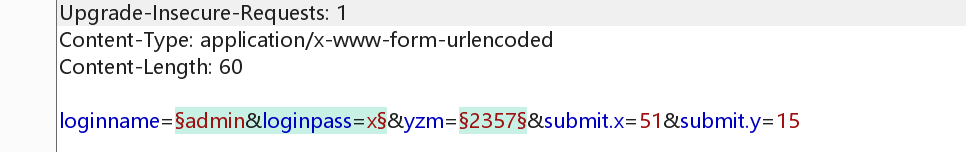

首先将登陆的跑抓取后发送到intruder模块。

模式设置为Picfork,然后密码和验证码都需要替换。接着去设置payloads

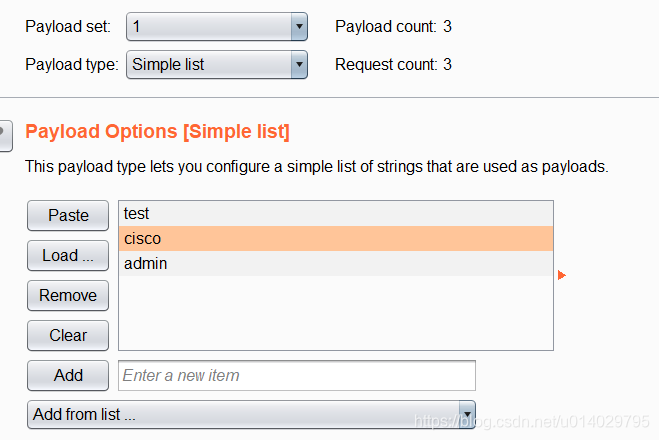

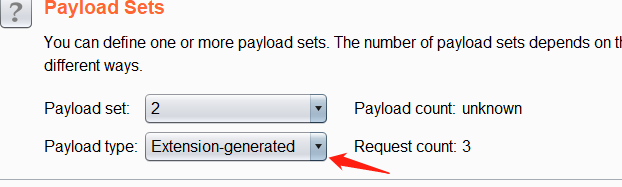

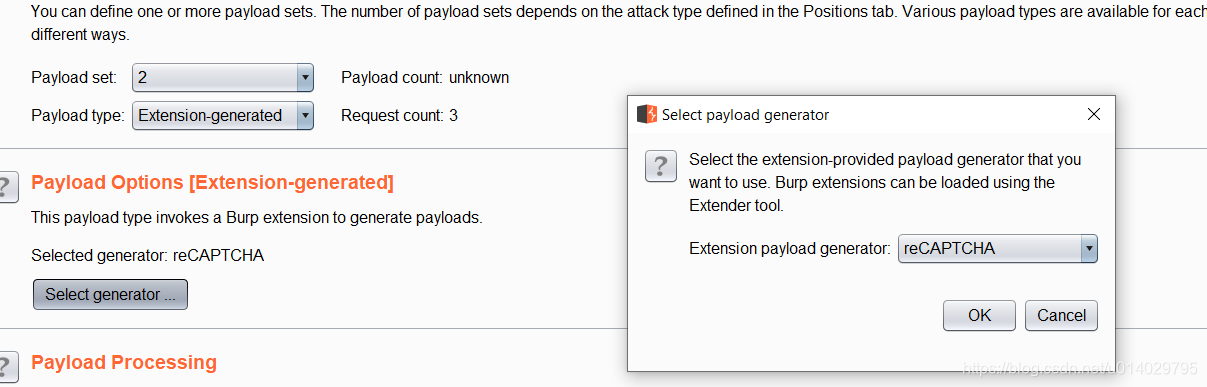

payload1肯定就是密码了,因为是收费的,所以我这里就拿3个举例吧,payload2选择有些特殊。

接着在payload options中进行设置

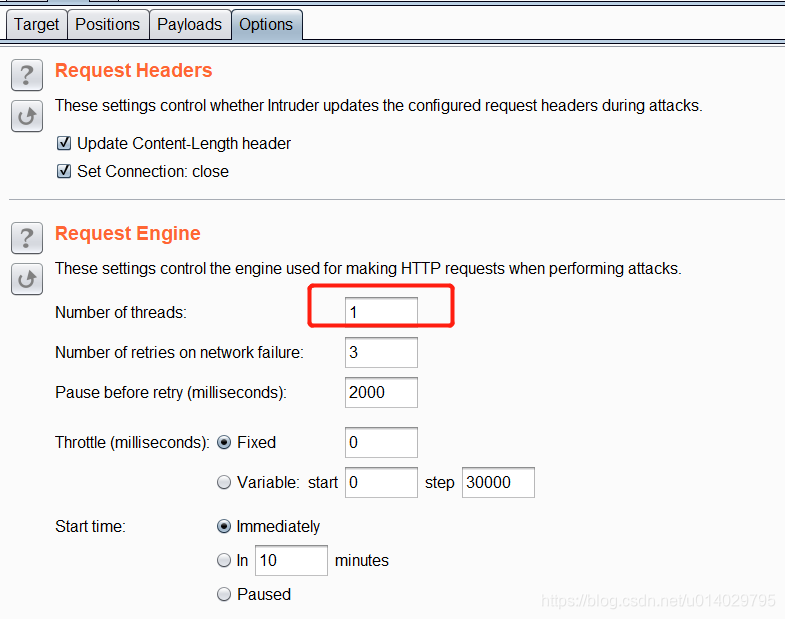

设置好了以后,再将burpsuite的线程调为1吧。

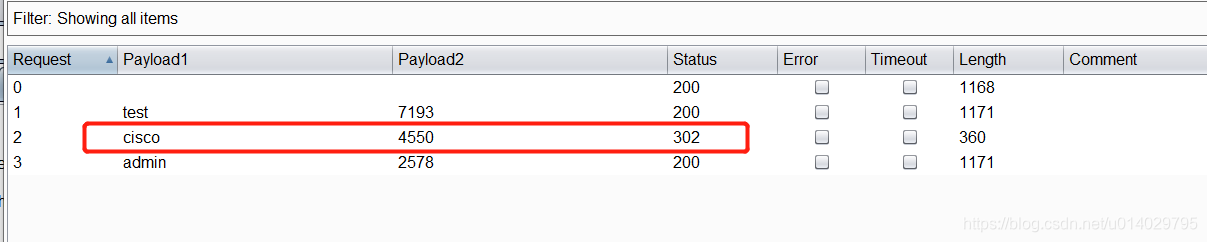

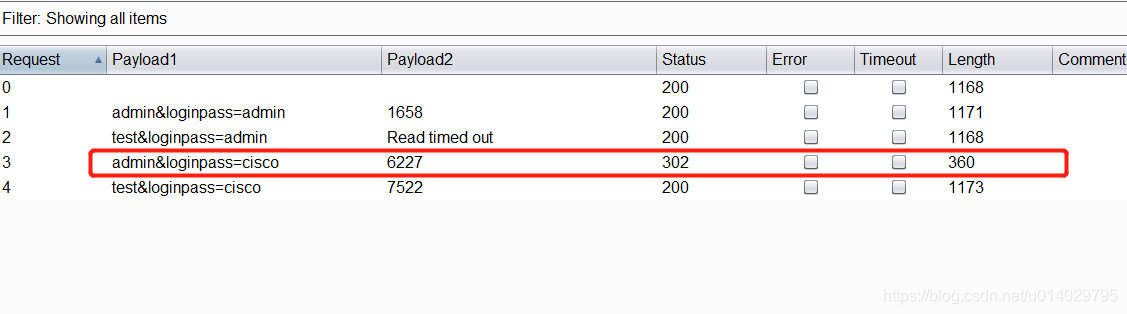

设置好了,直接走起,等待结果就好。

正常识别了。

0x03 跑用户名、密码及验证码

其余的不变,模式还是Picfork,加上用户名为payload,但是设置和之前有点不一样,需要将用户和密码一起标注。

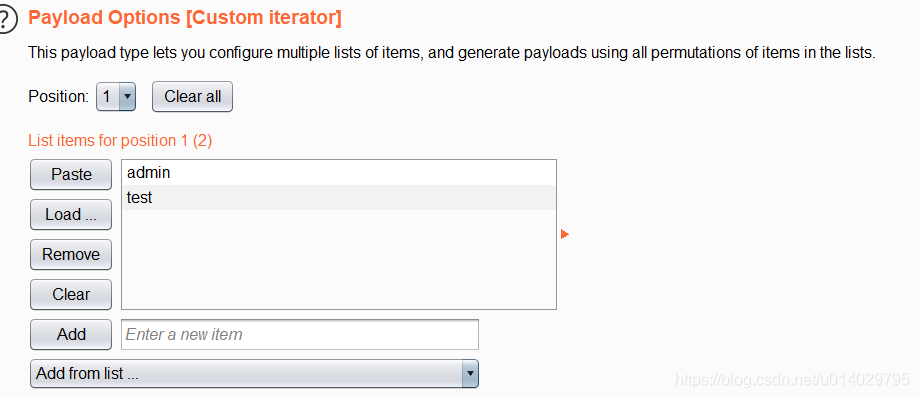

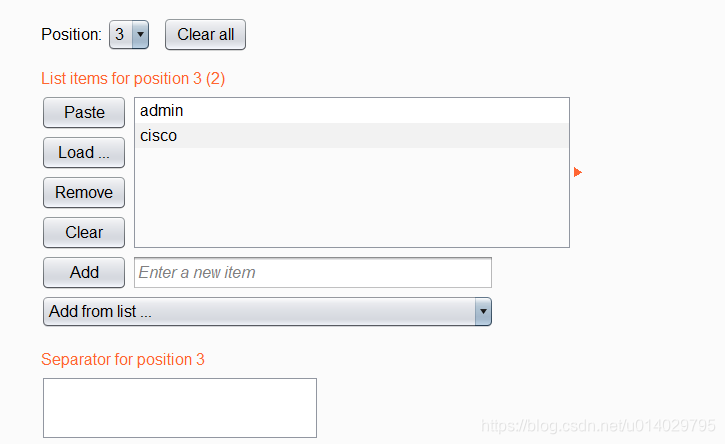

接着去设置payload,这次将payload1的type设置为Custom iterator,然后position1为用户名

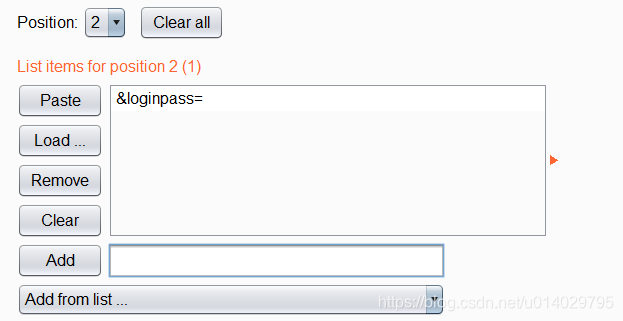

Position2为&loginpass=

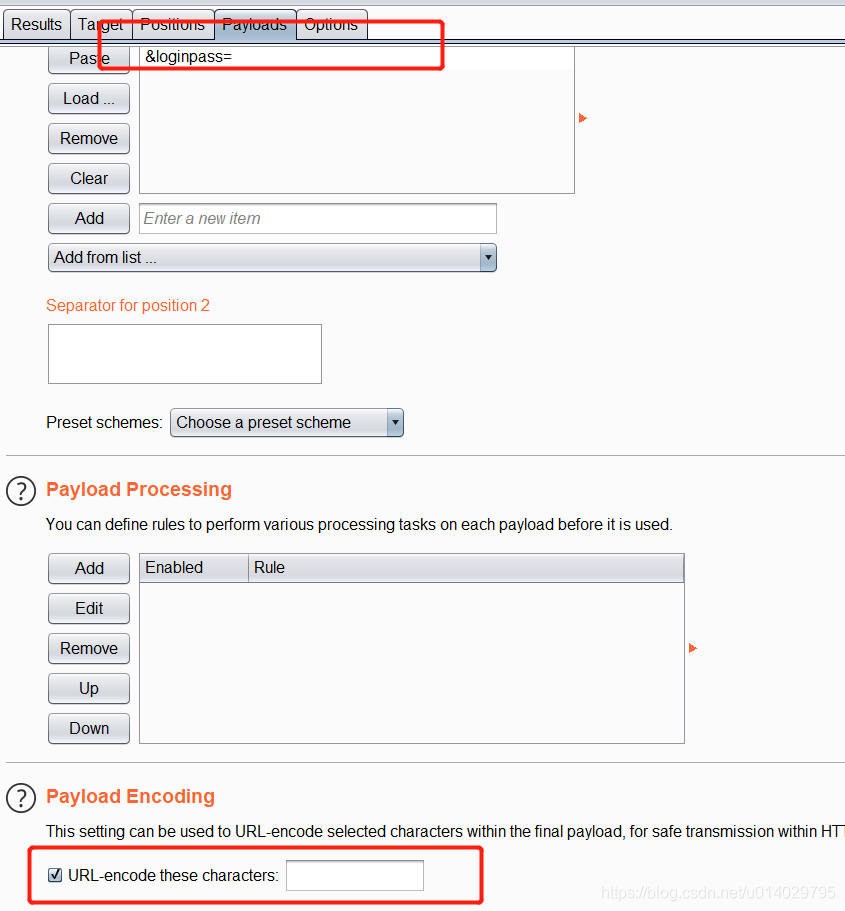

并且将最&=的编码取消

Position3为密码选项

最后再去设置payload2为验证码识别,和之前的设置方法一样,然后GO就行了。

感觉插件还是有些不稳定,识别效果还是可以的,感觉burpsuite还是有很多功能没有学会,找机会专门的学下这个神器的用法好了,提上日程!

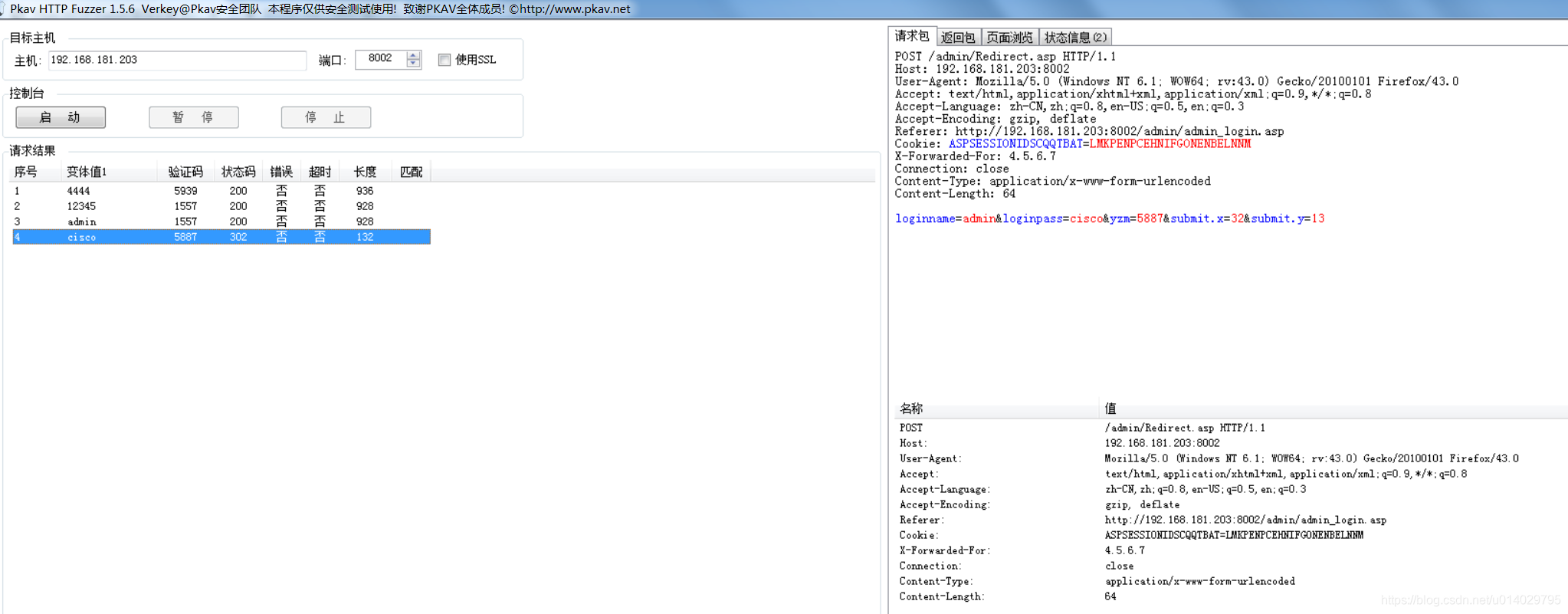

对了,觉得麻烦的可以去用PKAV HTTP Fuzzer,fm3x ,这个有部分功能免费的,也可以搞定一些验证码。