0x00:域内信息收集

目标:判断域环境,定位域控制器的IP地址,获取域内其他成员机器的信息

参考链接:https://ares-x.com/tags/%E5%9F%9F%E6%B8%97%E9%80%8F/

0x01:域内信息收集

扫内网,找域控

域控的特征-开放389端口和53端口

389端口ldap,轻量级目录访问协议

53端口dns,域名解析服务器

DOS命令

ipconfig /all

systeminfo

这两个命令也都能查看所在域名

通过DNS后缀判断是否存在域

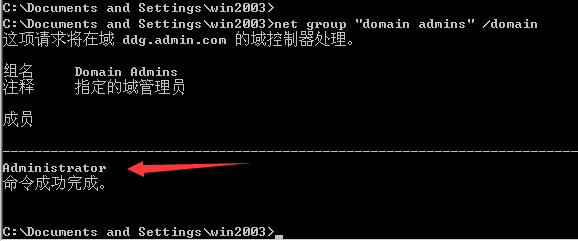

net group "domain admins" /domain //域管理员

查域内的管理员有哪些

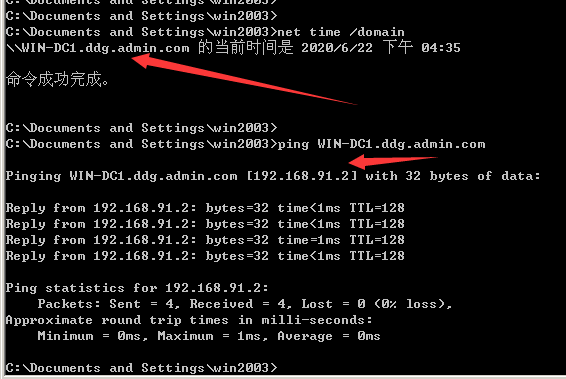

net time /domain //域控地址

通过查询时间服务器判断是否存在域

一般时间服务器就是域控机器,可以ping获取其IP

net group "domain controllers" /domain //得到域控制器主机名 查询域控制器

net group "domain computers" /domain /查询域机器

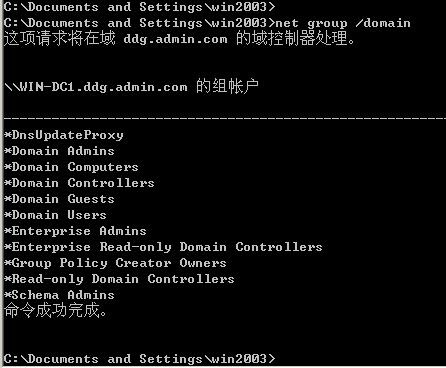

net group /domain //查询域里面的组

net user /domain //查询域用户列表

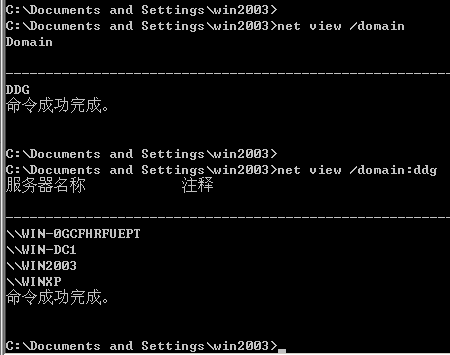

net view //查看当前域内机器列表

net view /domain //查看内网存在多少个域

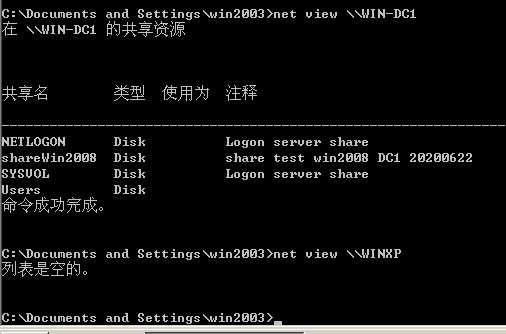

net view \\ip //查看某ip开启的共享 net view \\主机名 //查看主机的共享资源列表

//ip地址可通过 net view查看机器名,在ping他的域名

net view /domain //查看内网存在多少个域 net view /domain:XXX //查看XXX域中的机器列表

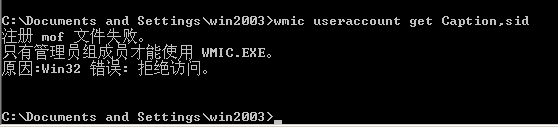

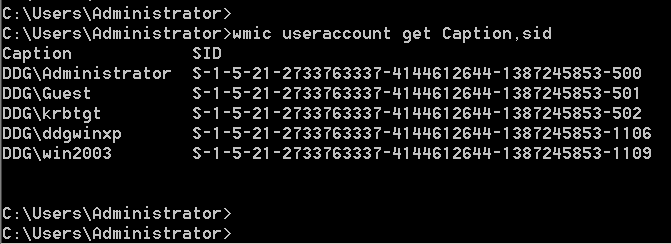

wmic useraccount get Caption,sid //获取域内所有用户sid,只有域管理员组的成员可以使用

SID的介绍

SID也就是安全标识符(Security Identifiers),是标识用户、组和计算机帐户的唯一的号码。在第一次创建该帐户时,将给网络上的每一个帐户发布一个唯一的 SID。Windows 2000 中的内部进程将引用帐户的 SID 而不是帐户的用户或组名。如果创建帐户,再删除帐户,然后使用相同的用户名创建另一个帐户,则新帐户将不具有授权给前一个帐户的权力或权限,原因是该帐户具有不同的 SID 号。安全标识符也被称为安全 ID 或 SID。

SID的作用

用户通过验证后,登陆进程会给用户一个访问令牌,该令牌相当于用户访问系统资源的票证,当用户试图访问系统资源时,将访问令牌提供给 Windows NT,然后 Windows NT 检查用户试图访问对象上的访问控制列表。如果用户被允许访问该对象,Windows NT将会分配给用户适当的访问权限。

访问令牌是用户在通过验证的时候有登陆进程所提供的,所以改变用户的权限需要注销后重新登陆,重新获取访问令牌。

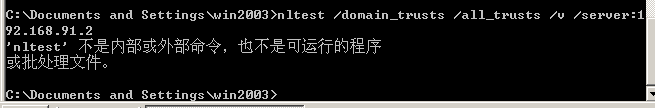

nltest /domain_trusts /all_trusts /v /server:<域控ip> //查询信任域

//貌似只能域管理员运行?其他主机是因为没有这个程序,那应该也不是

nltest /dsgetdc:<域名> /server:<域控ip> //查询域详细信息

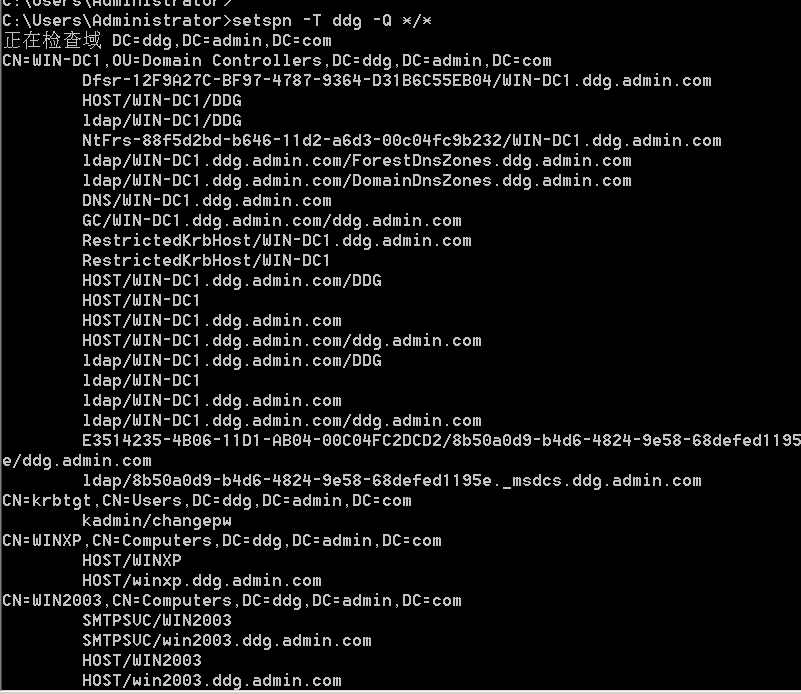

setspn -T <域名> -Q */* | findstr <过滤字符串/可不加> //查询域内各种资源服务器:

finished