步骤:

· 填写服务器配置

· 验证服务器地址的有效性

· 依据接口文档实现业务逻辑

按上面逻辑可能是填写服务器配置信息是在第一步,但是我们在真实的开发过程中往往都是先做第二步【编写代码实现验证服务器地址的有效性】,因为没有第二步的完成第一步的配置是不能达到任何效果的!

1 验证服务器地址的有效性:

我们的应用服务器需接受微信服务器的get 请求,其中包含四个参数(signature、timestamp、nonce、echostr)然后通过校验方式校验服务器的可靠性,校验方式如下:

将 token、timestamp、nonce 三个参数进行字典序排序将三个参数字符串拼接成一个字符串进行sha1 加密开发者获得加密后的字符串可与 signature 对比,标识该请求来源于微信

① 我在这里写了一个工具类去实现其中的前两步,将三个参数排序并返回sha1 加密后的字符串,代码如:

package com.hxywzyy.wechat.util;

import java.security.MessageDigest;

import java.security.NoSuchAlgorithmException;

import java.util.Arrays;

/**

*

* @ClassName: SignUtil

* @Description: 请求校验工具类

* @author zhuyangyang

* @date 2018年1月23日

*

*/

public class SignUtil {

private static String token = "xxxx"; // 与接口配置信息中的Token要一致

/**

* 验证签名

* @param signature

* @param timestamp

* @param nonce

* @return

*/

public static boolean checkSignature(String signature, String timestamp, String nonce) {

String[] arr = new String[] { token, timestamp, nonce };

// 将token、timestamp、nonce三个参数进行字典序排序

Arrays.sort(arr);

StringBuilder content = new StringBuilder();

for (int i = 0; i < arr.length; i++) {

content.append(arr[i]);

}

MessageDigest md = null;

String tmpStr = null;

try {

md = MessageDigest.getInstance("SHA-1");

// 将三个参数字符串拼接成一个字符串进行sha1加密

byte[] digest = md.digest(content.toString().getBytes());

tmpStr = byteToStr(digest);

} catch (NoSuchAlgorithmException e) {

e.printStackTrace();

}

content = null;

// 将sha1加密后的字符串可与signature对比,标识该请求来源于微信

return tmpStr != null ? tmpStr.equals(signature.toUpperCase()) : false;

}

/**

* 将字节数组转换为十六进制字符串

* @param byteArray

* @return

*/

private static String byteToStr(byte[] byteArray) {

String strDigest = "";

for (int i = 0; i < byteArray.length; i++) {

strDigest += byteToHexStr(byteArray[i]);

}

return strDigest;

}

/**

* 将字节转换为十六进制字符串

* @param mByte

* @return

*/

private static String byteToHexStr(byte mByte) {

char[] Digit = { '0', '1', '2', '3', '4', '5', '6', '7', '8', '9', 'A', 'B', 'C', 'D', 'E', 'F' };

char[] tempArr = new char[2];

tempArr[0] = Digit[(mByte >>> 4) & 0X0F];

tempArr[1] = Digit[mByte & 0X0F];

String s = new String(tempArr);

return s;

}

}

② 将我们的工具类应用到我们的服务器验证过程中,这里我新建一个controller 为WechatSecurity,实现同一个 get 用于接收参数和返回验证参数,代码如:

package com.hxywzyy.wechat.controller;import java.io.PrintWriter;

import java.util.Map;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

import org.apache.log4j.Logger;

import org.springframework.stereotype.Controller;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RequestMethod;

import org.springframework.web.bind.annotation.RequestParam;

import com.hxywzyy.wechat.dispatcher.EventDispatcher;

import com.hxywzyy.wechat.dispatcher.MsgDispatcher;

import com.hxywzyy.wechat.util.MessageUtil;

import com.hxywzyy.wechat.util.SignUtil;

@Controller

@RequestMapping("/wechat")

public class WechatSecurity {

private static Logger logger = Logger.getLogger(WechatSecurity.class);

/**

*

* @Description: 用于接收get参数,返回验证参数

* @param request

* @param response

* @param signature

* @param timestamp

* @param nonce

* @param echostr

*

* @author zhuyangyang

* @date 2018年1月23日

*/

@RequestMapping(value = "security", method = RequestMethod.GET)

public void doGet(HttpServletRequest request,HttpServletResponse response) {

try {

// 微信加密签名

String signature = request.getParameter("signature");

// 时间戳

String timestamp = request.getParameter("timestamp");

// 随机数

String nonce = request.getParameter("nonce");

// 随机字符串

String echostr = request.getParameter("echostr");

if (SignUtil.checkSignature(signature, timestamp, nonce)) {

PrintWriter out = response.getWriter();

out.print(echostr);

out.close();

} else {

logger.info("这里存在非法请求!");

}

} catch (Exception e) {

logger.error(e, e);

}

}

/**

*

* @Description: 接收微信端消息处理并做分发

* @param request

* @param response

*

* @author zhuyangyang

* @date 2018年1月23日

*/

@RequestMapping(value = "security", method = RequestMethod.POST)

public void DoPost(HttpServletRequest request,HttpServletResponse response) {

}

}

至此,服务器验证的编码就完成了;先把项目发布到公网的服务器上,再在浏览器中正常访问即可。

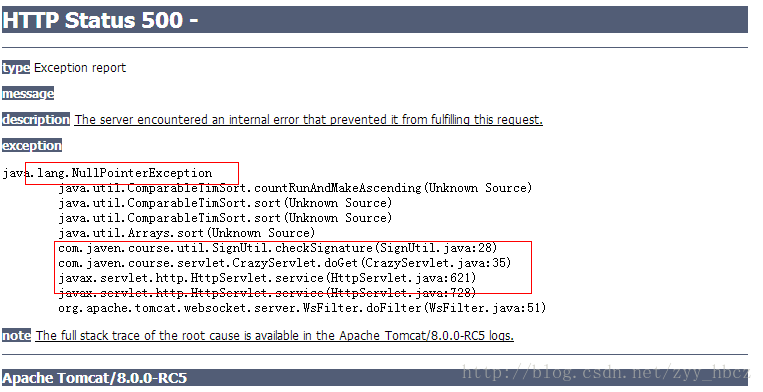

如果看到的页面如下,表示正常。

备注:在浏览器访问,相当于提交的get请求,而实际没有传递任何参数,所以在验证时报空指针异常。