参考文章

前言

了解大佬的思路才知道自己现在学的到底有多浅。

还没有到点,我就已经进入状态了,生而为人,我很抱歉。

F12 的骚操作

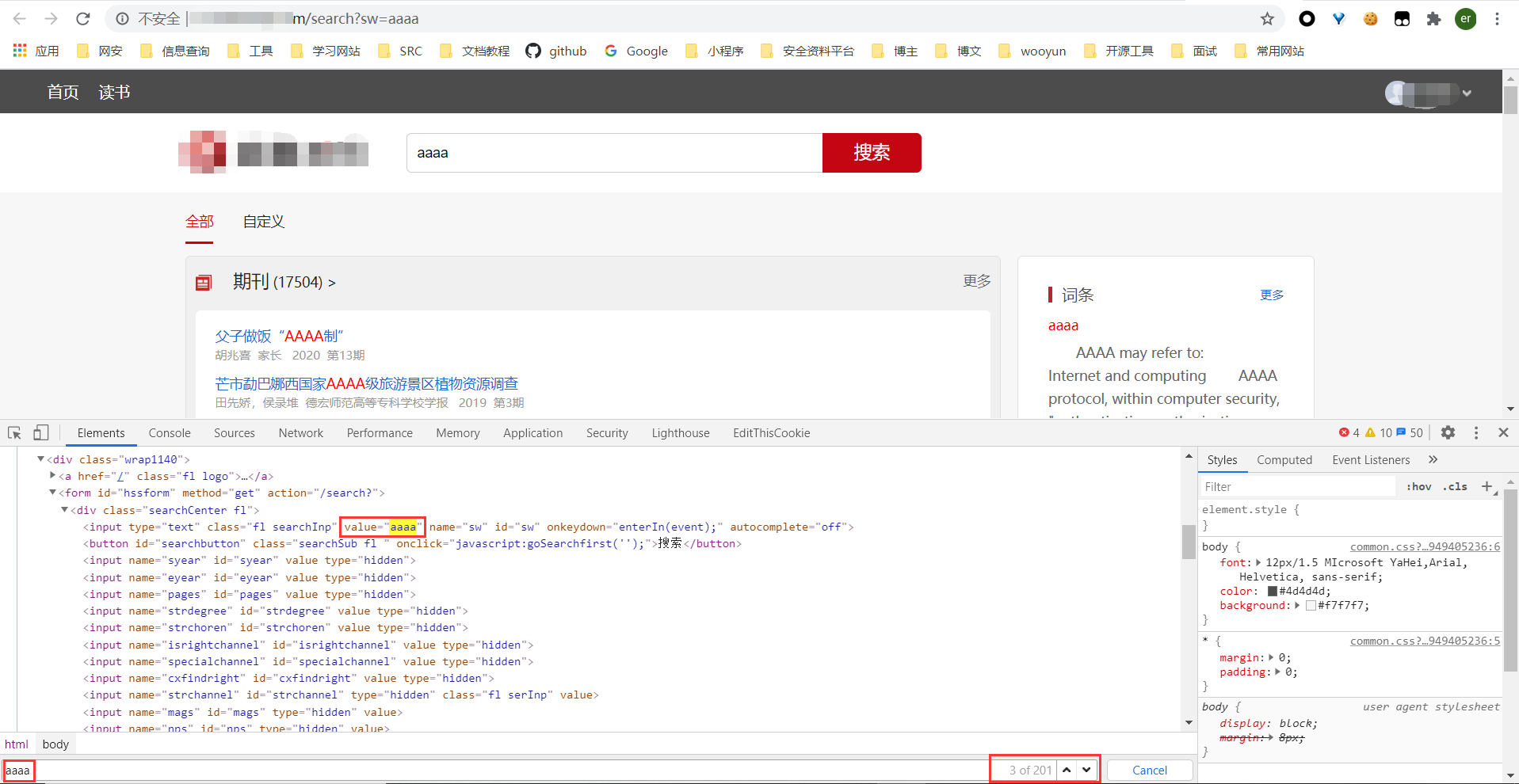

Elements

ctrl+f 找可能的 XSS 参数输出点

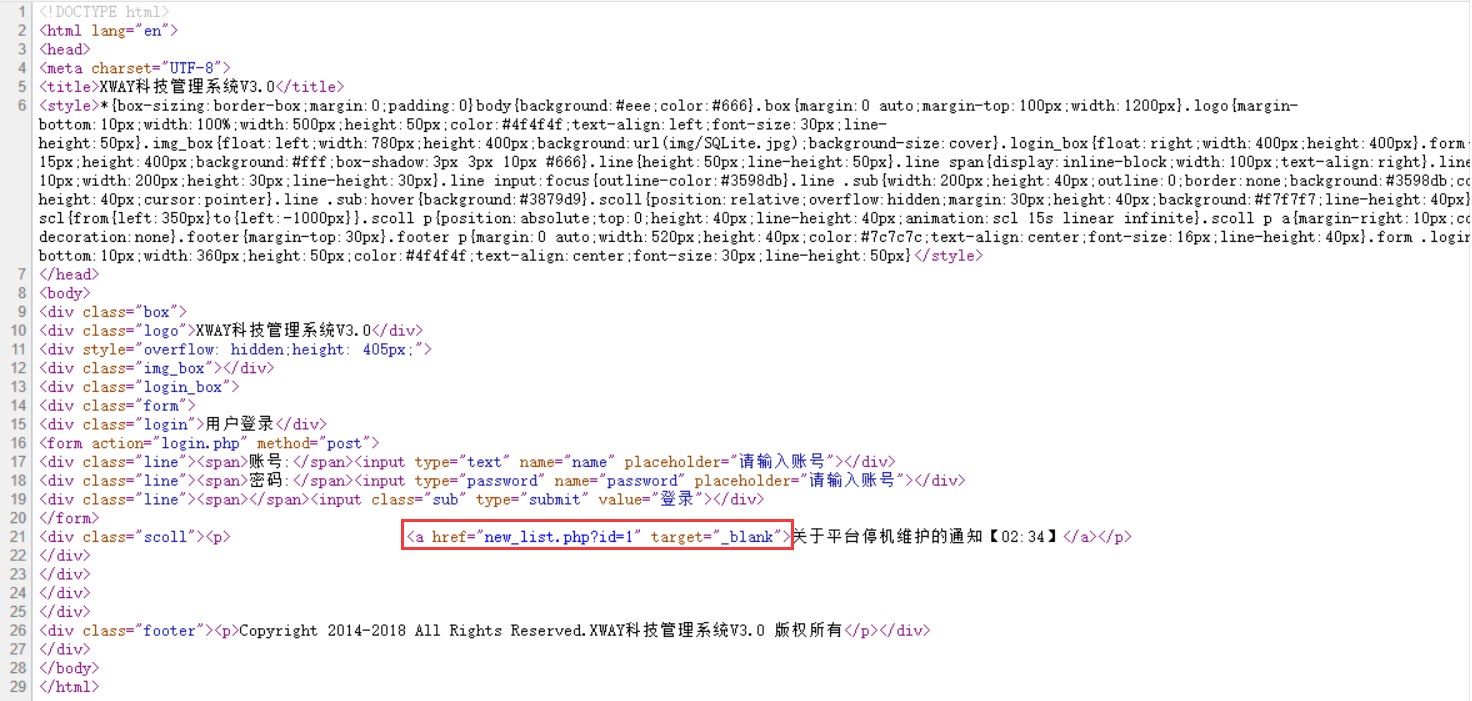

找后台

有时候拿个网站路径扫描工具扫后台时,没有一个强大的字典很难真正扫到东西,即使有个好字典也不一定能扫出来。有时候其后台登陆藏得很深。

有的网站为了不让一般用户轻易找到后台入口,常常给 a 标签设置一个 hidden 属性,把后台登陆链接隐藏起来,让用户不能直接看到。

如:<a href="manage/xxxxx/login.php" hidden>后台管理</a>

此时不妨在网站首页等页面搜索一下 login、manage、houtai、denglu、guanli 等一些常见后台关键词,说不定其后台路径就藏在网页的 html 源代码中。

找可能存在 sql 注入的接口

如 360 某次靶场考核试题

寻找一些敏感信息

如一些程序员开发时的注释,一些敏感路径、子域名等等

小脚本:提取网页中存在的注释与路径信息

# 网页注释与路径信息提取脚本

import requests

import re

headers = {

"User-Agent": "Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/83.0.4103.116 Safari/537.36"

}

url = "http://baidu.com"

# 提取注释

def getNotes(rep):

result = re.findall(r'<!--(.*?)-->', rep, re.DOTALL)

result = result + re.findall(r'<!--(.*?)--!>', rep, re.DOTALL)

return result

# 提取 url

def getUrls(rep):

result = re.findall(r'[\'"](http.*?)[\'"]', rep, re.DOTALL)

result = result + re.findall(r'[\'"](https.*?)[\'"]', rep, re.DOTALL)

result2 = re.findall(r'href=[\'"](.*?)[\'"]', rep, re.DOTALL)

result2 = result2 + re.findall(r'src=[\'"](.*?)[\'"]', rep, re.DOTALL)

for i in result2:

if not i.startswith('http'):

result.append(url+i)

return result

def main():

try:

rep = requests.get(url, headers=headers).content.decode("utf-8")

notes = getNotes(rep)

urls = getUrls(rep)

print(notes)

print(urls)

except:

print("Error happend!")

if __name__ == '__main__':

main()

当然还有白嫖漂亮的 css 代码

我之前用 flask 写的简单个人博客系统,就借鉴了许多我认为好看的网页的 css

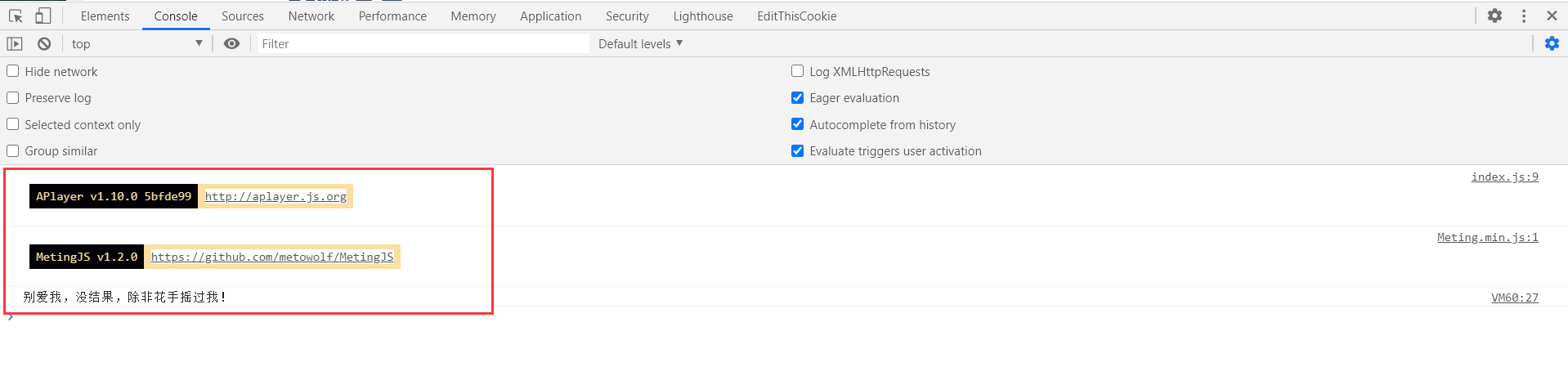

Console

可以看到一些网页报错信息,以及一些输出

就比如说你正在看的这篇博客

当更改一些提交的参数,导致网页报错时,有可能一个 dom-xss 就在向你挥手

执行 js 代码

无数的 self-xss 等待各位老板挖掘

当然也可以在开发网页时测试 js 代码

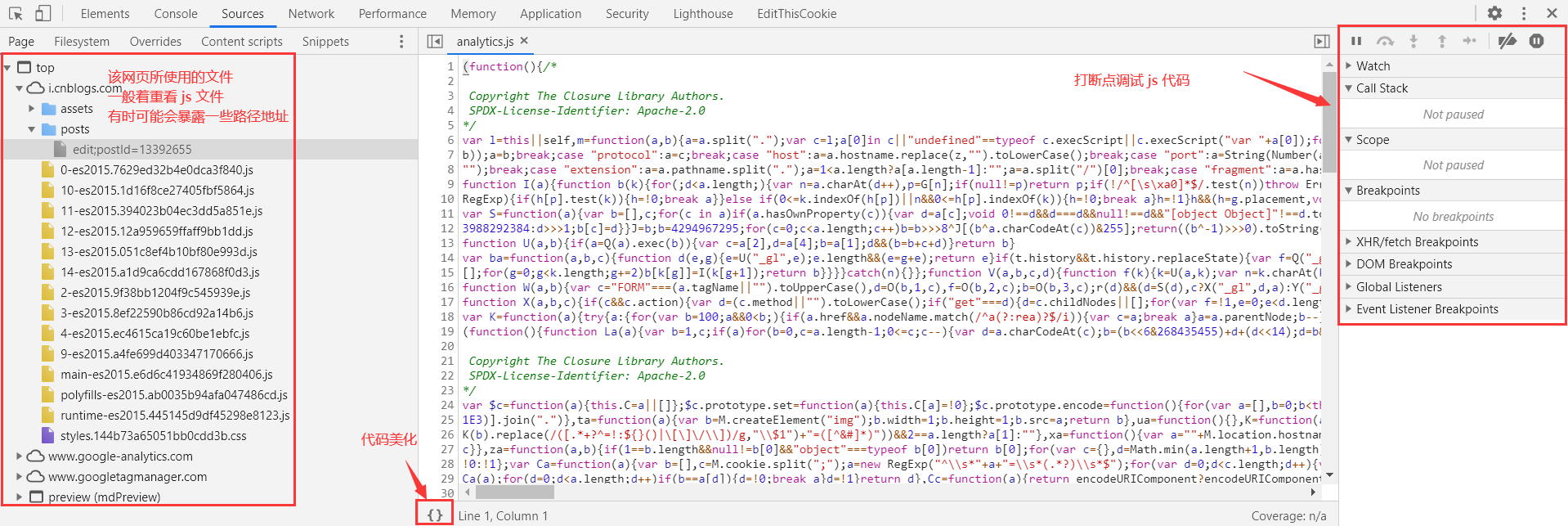

Sources

这里以博客园为例

- 打断点调试 js 代码

这一操作在前端加密的时候很有用

- js 文件泄露敏感信息

仔细看看 js 文件内容,有时候可以找到如后台地址、子域名、账号密码等等敏感信息,当然也有脚本工具:JSFinder

有时候眼睛扫一扫后台登陆页面的 js 代码说不定就有惊喜。

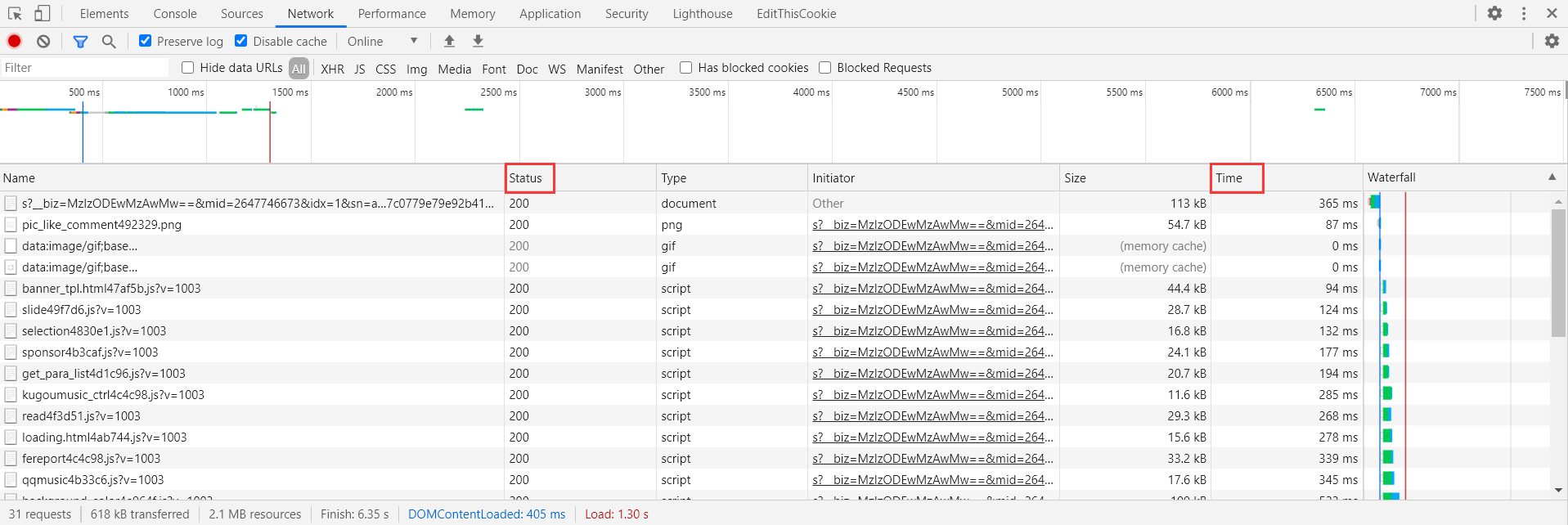

Network

一般关注的响应码跟加载时间吧。

响应码的话可以简单的找找302跳转,万一一个任意 url 跳转就成了呢?当然,在这里找也不大合适,一般推荐使用 burp 来找。

响应时间的话,这个在寻找 ssrf 时可以用用

其他

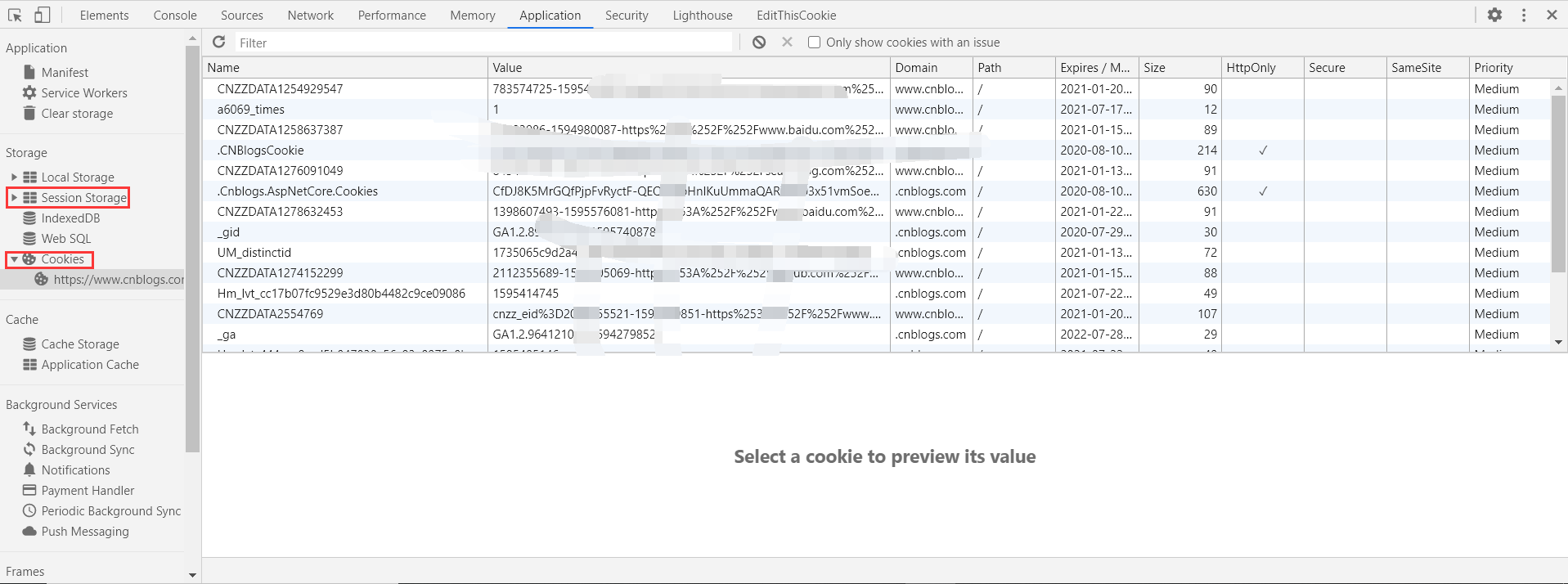

- Application

可以看看网站缓存,session、cookie 等信息

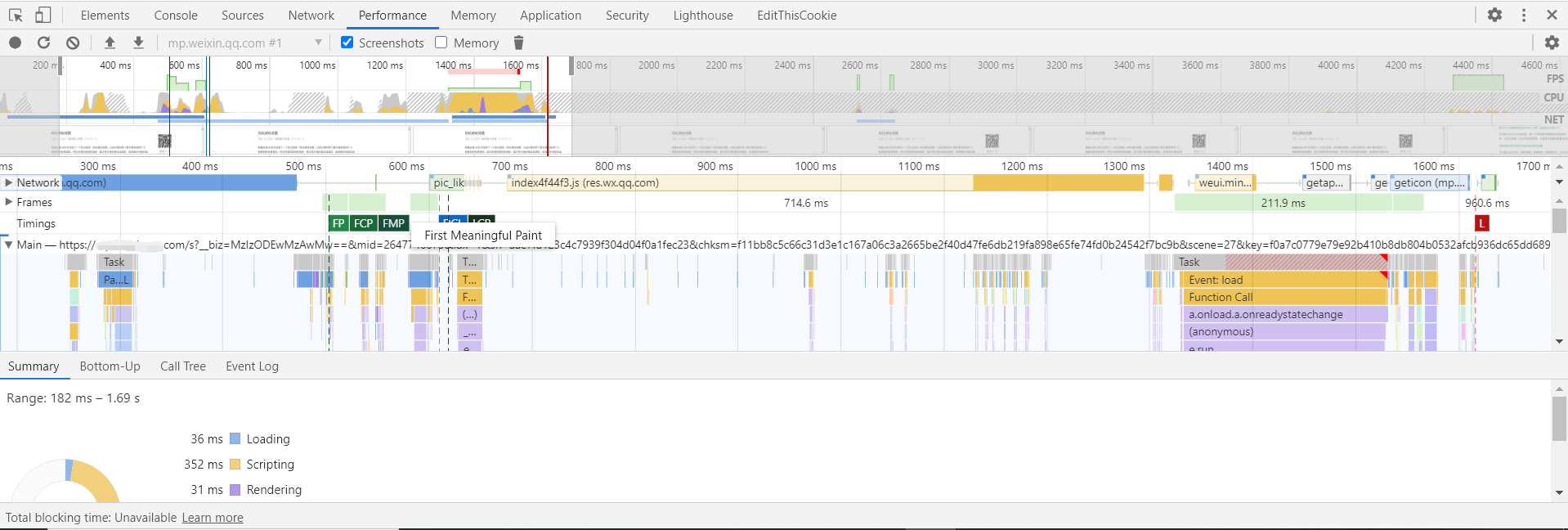

- Performance

这是个啥呀?一般没什么用,除非你做开发的话。

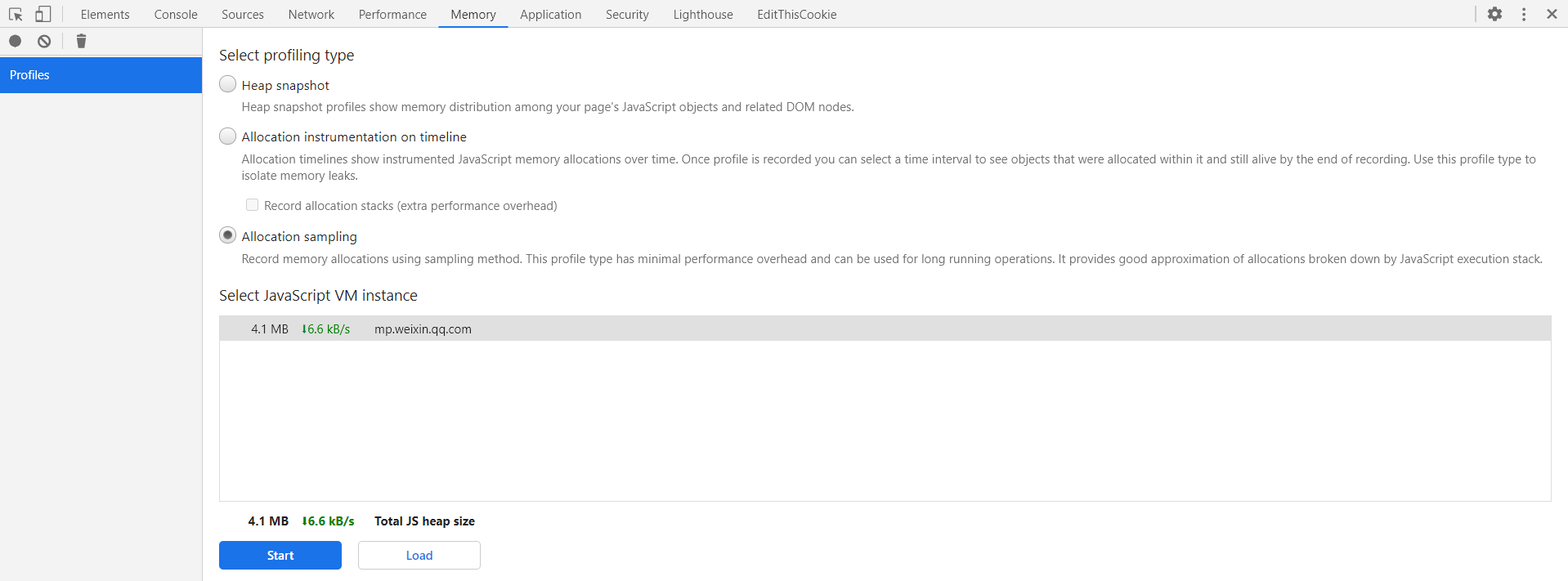

- Memory

一般记录网页资源占用内存大小、以及该网页各个时段的运存占用情况。如果你怀疑网页在利用你挖矿的话应该可以看看,一般不大现实

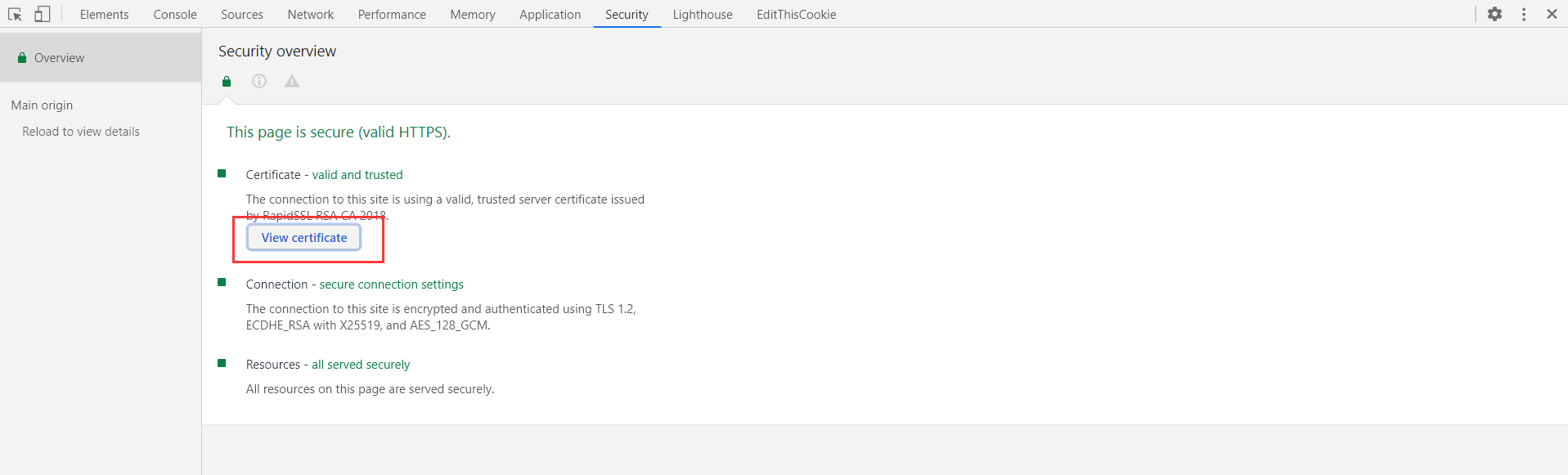

- Security

网站安全性,查看证书等等。一般没有设置 https ,会显示网页不安全。没什么用。

- 插件

这个就要具体看自己安装了什么插件,每个具体插件都会有使用说明。

比如 hackbar 用来发送请求、cookie editor 用来编辑 cookie