https://adworld.xctf.org.cn/media/task/attachments/ad00be3652ac4301a71dedd2708f78b8.pdf

下载后是一个pdf文件,将pdf转为word看看

在线工具:https://app.xunjiepdf.com/pdf2word

打开word后将图片移开,就可以得到flag

flag{security_through_obscurity}

二维码

https://files.buuoj.cn/files/c611ef3b425901adf207c41810600b3c/f4571698-e6e4-41b6-8853-2aab17cef02a.zip?token=eyJ1c2VyX2lkIjoxNTA0OCwidGVhbV9pZCI6bnVsbCwiZmlsZV9pZCI6ODN9.XzttPA.Rl1WsQRj-R4TGh7b8PEmJK-PJFA

扫码提示:secret is here

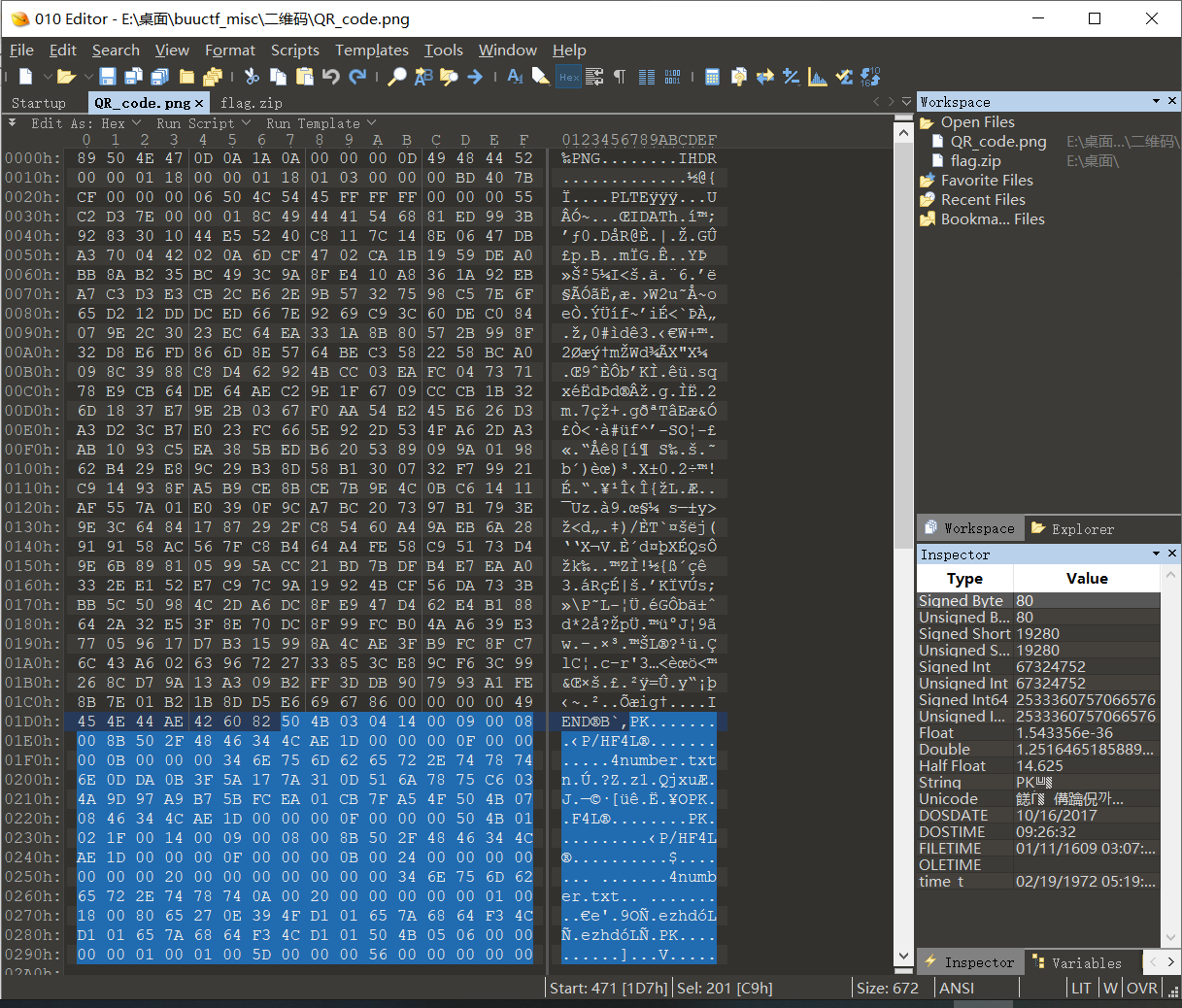

把图片拖进010editor,发现压缩包,提取到flag.zip

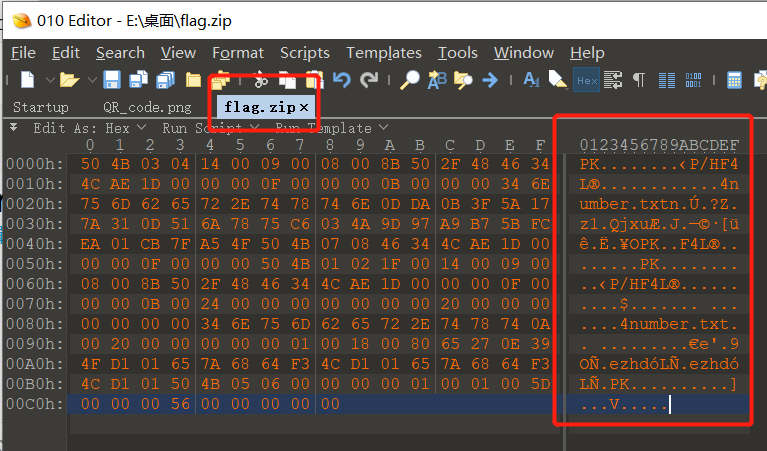

解压flag.zip,发现要密码,提示:4number

直接用软件爆破得到密码:7639

其它方法:

把flag.zip拖进kali进行爆破

fcrackzip -b -l 4-4 -c 1 -p 0000 flag.zip得到:

possible pw found: 0149 () possible pw found: 0690 () possible pw found: 1106 () possible pw found: 1358 () possible pw found: 1739 () possible pw found: 1786 () possible pw found: 1801 () possible pw found: 2316 () possible pw found: 2389 () possible pw found: 2773 () possible pw found: 2845 () possible pw found: 2988 () possible pw found: 3149 () possible pw found: 3151 () possible pw found: 3717 () possible pw found: 3720 () possible pw found: 3757 () possible pw found: 3854 () possible pw found: 4281 () possible pw found: 4363 () possible pw found: 4560 () possible pw found: 4884 () possible pw found: 4985 () possible pw found: 6207 () possible pw found: 6246 () possible pw found: 6325 () possible pw found: 6326 () possible pw found: 6398 () possible pw found: 6851 () possible pw found: 6962 () possible pw found: 6985 () possible pw found: 7127 () possible pw found: 7639 () possible pw found: 7803 () possible pw found: 8409 () possible pw found: 8430 () possible pw found: 8522 ()一个一个尝试,最后得到解压密码:7639

解压后得到 4number.txt:

CTF{vjpw_wnoei}

N种方法解决

https://files.buuoj.cn/files/eda1929c94839b4aed936e3fa75fa8d6/f64ca6fa-1113-4ebe-8dbe-5e2d2db41ae1.zip?token=eyJ1c2VyX2lkIjoxNTA0OCwidGVhbV9pZCI6bnVsbCwiZmlsZV9pZCI6ODh9.Xzu42g.DbvGPHGhiNoGSfPm-A0rQXut3kU

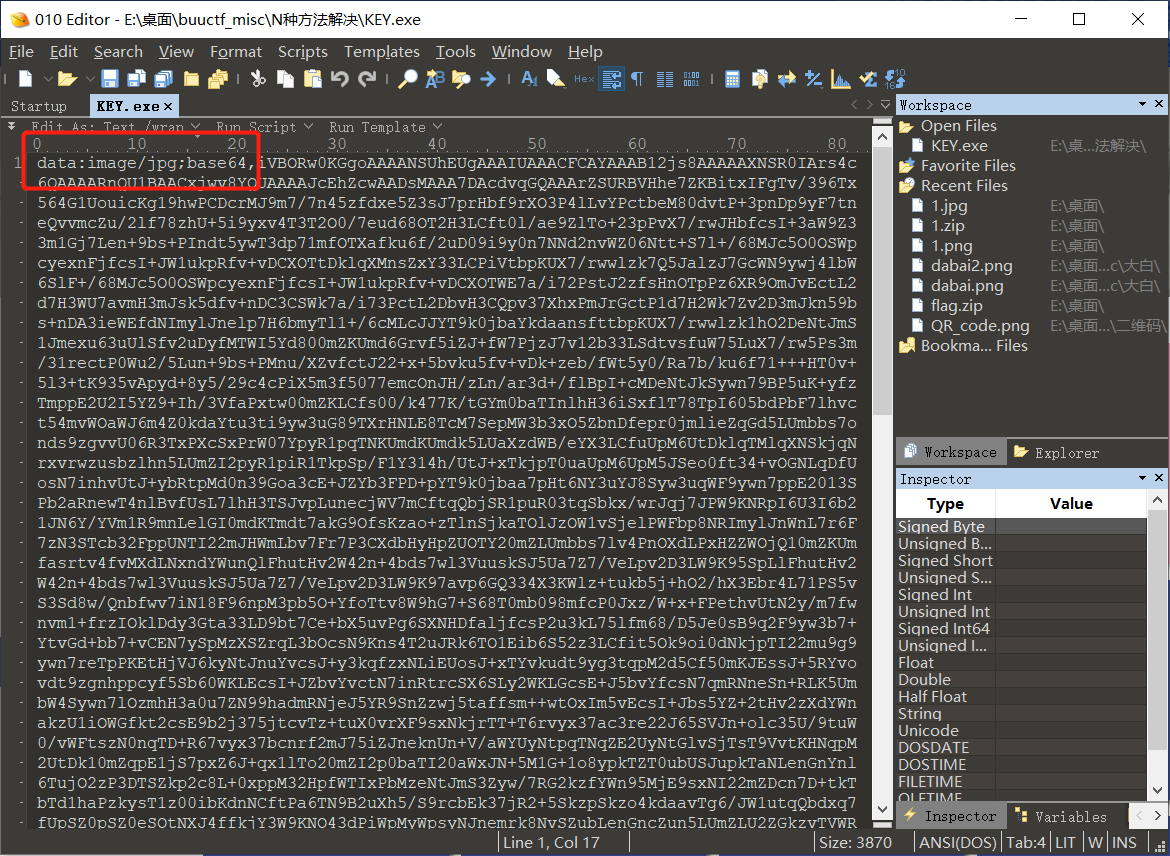

解压得到一个名为KEY.exe的程序,无法运行

拖进010editor分析

使用网站http://tool.chinaz.com/tools/imgtobase转化为图片,扫码得到

KEY{dca57f966e4e4e31fd5b15417da63269}

flag为

flag{dca57f966e4e4e31fd5b15417da63269}

镜子里的世界

https://files.buuoj.cn/files/5c368ac212141c544e817f9dff395de1/a74988d1-9df2-4e96-9fbd-45f4594b3e34.zip?token=eyJ1c2VyX2lkIjoxNTA0OCwidGVhbV9pZCI6bnVsbCwiZmlsZV9pZCI6ODZ9.XzzLSg.BSjm81Gkz76CByEaNpJ2mjbsKs4

根据图片名称steg.png,用StegSolve工具看一下LSB隐写

所以flag为:

flag{st3g0_saurus_wr3cks}

神奇的二维码

https://files.buuoj.cn/files/b7160092c20e47b7e9a4ddc641b37622/attachment.rar?token=eyJ1c2VyX2lkIjoxNTA0OCwidGVhbV9pZCI6bnVsbCwiZmlsZV9pZCI6NzI1fQ.X1xz_w.eG9Z-GGww78n6mxnPSx9CJ382Ng

扫码后得到

swpuctf{flag_is_not_here}

拉到kali下查看,发现有4个压缩包

-e 提取出来

压缩包18394.rar是加密的

716A打开后有个加密的压缩包

看看flag在不在里面_.rar

密码为7104里的encode.txt

YXNkZmdoamtsMTIzNDU2Nzg5MA==

用base64解密后为

asdfghjkl1234567890

打开后是一张图片

emmmm,好像没什么用

17012里有一个flag.doc,里面很长一段

使用base64解码20次就可以得到

comEON_YOuAreSOSoS0great

作为密码解压最后一个压缩包

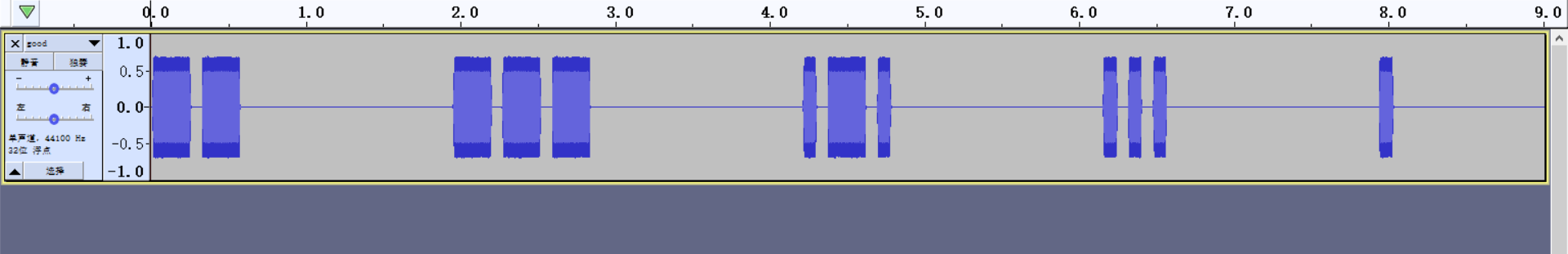

然后得到一个good.mp3

打开一听,觉得像摩斯密码

将文件拉到Audacity

得到电码为

– — .-. … . … … …- . .-. -.-- …- . .-. -.-- . .- … -.–

通过网站解密,得到flag

flag{morseisveryveryeasy}