好久不见~这次带给大家的更新是kali linux里面的一个hashcat工具的使用。

众所周知,kali linux是基于debian的一个黑客非常喜欢使用的操作系统,集成了很多黑客常用的工具。hashcat是上面的一款密码恢复工具,基于GPU,因此其破解速度非常快。我自己接触到这款工具也是因为自己很久之前创建的一个word文档密码遗忘了,而市面上现成的恢复工具如Word Password Recovery Master,passfab等收费较高。本着极客精神,决定自己动手试试。

对于大家来说,需要做的第一件事是搭建一个kali linux环境(当然也可以直接下载hashcat工具不过我没有尝试额)。可以直接安装在便携机上,也可以通过vmware workstation等虚拟机安装。不会安装的可以自行百度有详细教程。kali安装好之后,hashcat作为内置的工具便包含在内了。

github上有一个开源项目,其中包含一个office2john.py的文件,源码下载下来之后,在我们的windowsPC(需要有python3环境)对应目录上运行python office2john.py test.doc就可以得到一个类似于$oldoffice$1*xxx*xxxx形式的md5值,我们也可以把结果重定向到一个文本文件里保存。这里踩了一个坑就是美元符号$在我们的linux操作系统中是作为特殊字符的,*我不确定是不是。可以采用\将其转义,保险起见我这后面运行命令的时候用r" "包括起来作为一整个字符串。接下来就是解密的过程了。

解密就是hashcat工具的命令发挥作用的时候了,具体语法可以用help查看。一些命令的示例晚一点再补充。

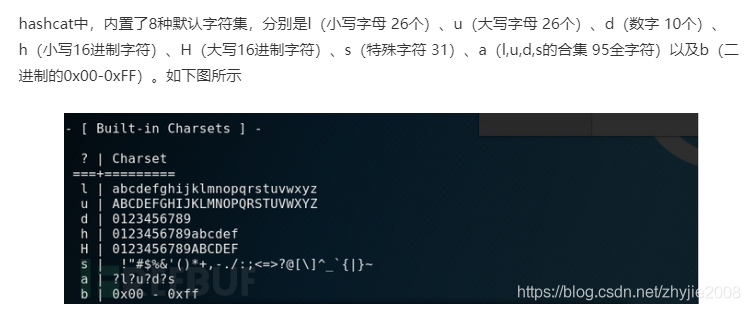

hashcat也支持自定义字符集,用户可以根据自己的需要自定义之后再结合命令使用。

除了这种穷尽密码域的暴力破解,hashcat同样也支持字典破解。我这里是用的kali linux里自带的rockyou.txt作为密码字典,稍后上图。后面加--show可以直接显示出破解结果。

我组合了6-8位的数字和字母密码,包括跑字典都没有破解开。最后...

当然是用正确的方法秒破解了,因为中学时我用的是弱密码。但是具体我是怎么根据自己的用户习惯组合的,这里就先卖个关子了...有兴趣的同学可以自行研究一下社会工程学。

嗯...慎用弱密码。