本文转载自 云头条

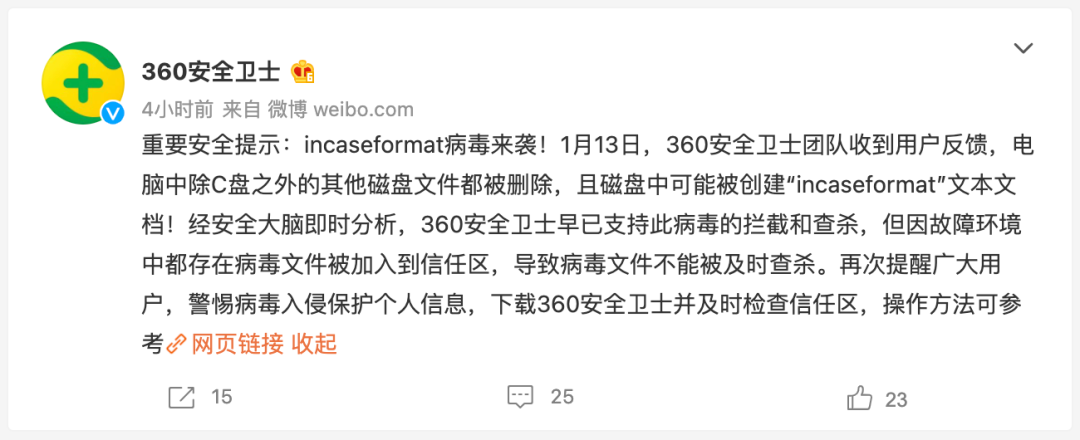

2021年1月13日,深信服、360、火绒安全实验室等国内安全公司对外发布预警,称一种名为incaseformat的蠕虫病毒在国内爆发。

今早某公司电脑中毒以后的情况:

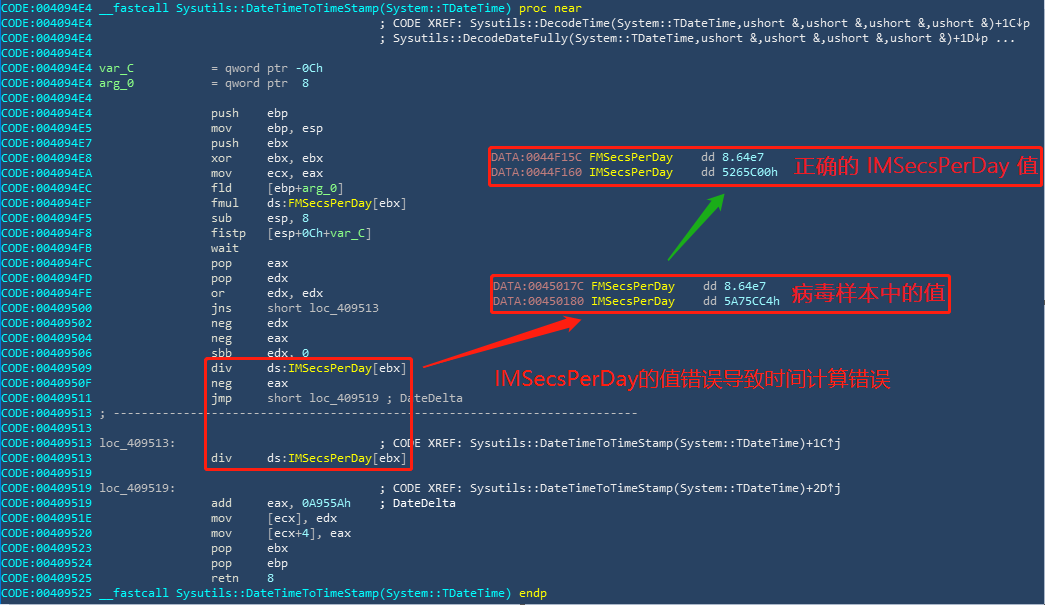

深信服称,该蠕虫病毒早在2014年就已经爆发。因为该病毒所使用的delphi库中的 DateTimeToTimeStamp 函数中 IMSecsPerDay 变量的值错误,最终导致 DecodeDate 计算转换出的系统当前时间错误。

该蠕虫病毒执行后会自复制到系统盘Windows目录下,并创建注册表自启动,一旦用户重启主机,使得病毒母体从Windows目录执行,病毒进程将会遍历除系统盘外的所有磁盘文件进行删除,对用户造成不可挽回的损失。

目前,已发现国内多个区域不同行业用户遭到感染,病毒传播范围暂未见明显的针对性。

- 病毒名称:incaseformat

- 病毒性质:蠕虫病毒

- 影响范围:多省市多行业发现感染案例,有规模爆发趋势

- 危害等级:高危,可导致用户数据丢失

病毒描述

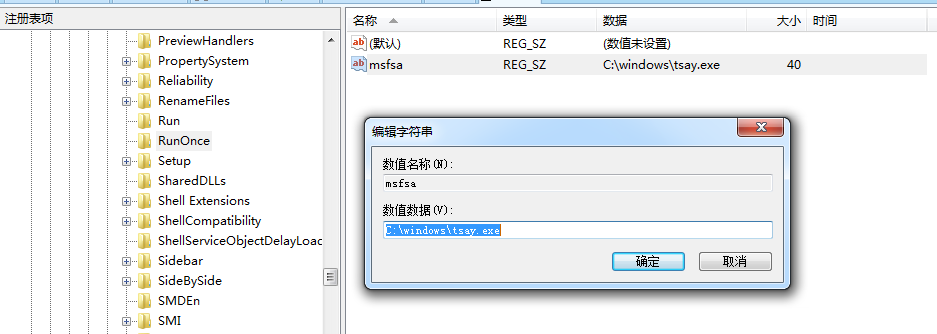

经分析,该蠕虫病毒在非Windows目录下执行时,并不会产生删除文件行为,但会将自身复制到系统盘的Windows目录下,创建RunOnce注册表值设置开机自启,且具有伪装正常文件夹行为:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce\msfsa

值: C:\windows\tsay.exe

当蠕虫病毒在Windows目录下执行时,会再次在同目录下自复制,并修改如下注册表项调整隐藏文件:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced\HideFileExt -> 0x1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\SHOWALL\checkedvalue -> 0x0

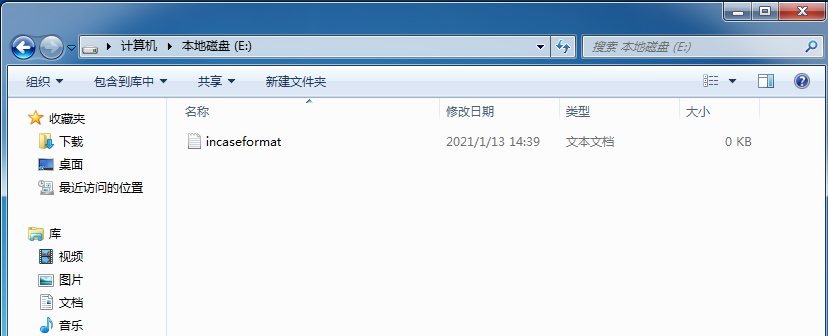

最终遍历删除系统盘外的所有文件,在根目录留下名为incaseformat.log的空文件:

此次的病毒与常见的蠕虫病毒不同,除了具有伪装文件夹图标,隐藏原始文件夹的危害以外,还设置了定时删除文件的逻辑。一旦满足设定的时间,将会删除用户电脑中除C盘之外的其他盘符的所有文件,并且可能在磁盘根目录创建“incaseformat.txt”文本文档。此次有大量用户被删文件的原因,是因为这些用户对该病毒进行了信任,或者根本没有安装安全软件。很可能该病毒已经在用户电脑中潜伏多年。

不仅如此,该病毒设定的删除日期不止今天(1月13日),距离最近的下一次删除时间为1月23日。如果用户电脑中还有残留的病毒,将面临再次被删除的危害。建议广大用户及时全盘扫描(清空信任区)进行排查。

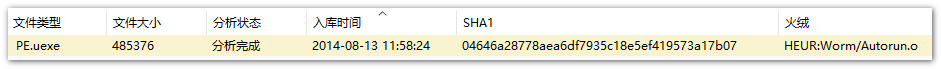

2014年火绒对该样本的收录和检测

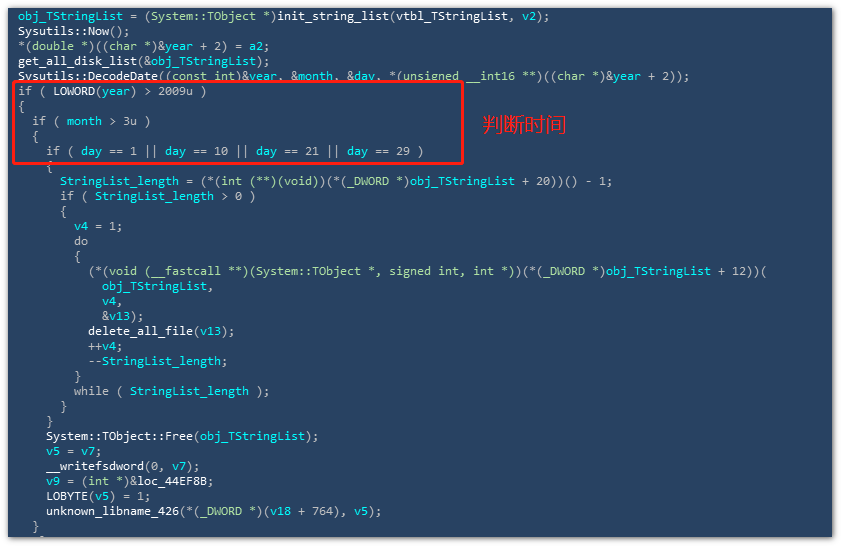

判断系统时间执行全盘文件删除相关代码

病毒所使用的有问题的 DateTimeToTimeStamp 相关代码

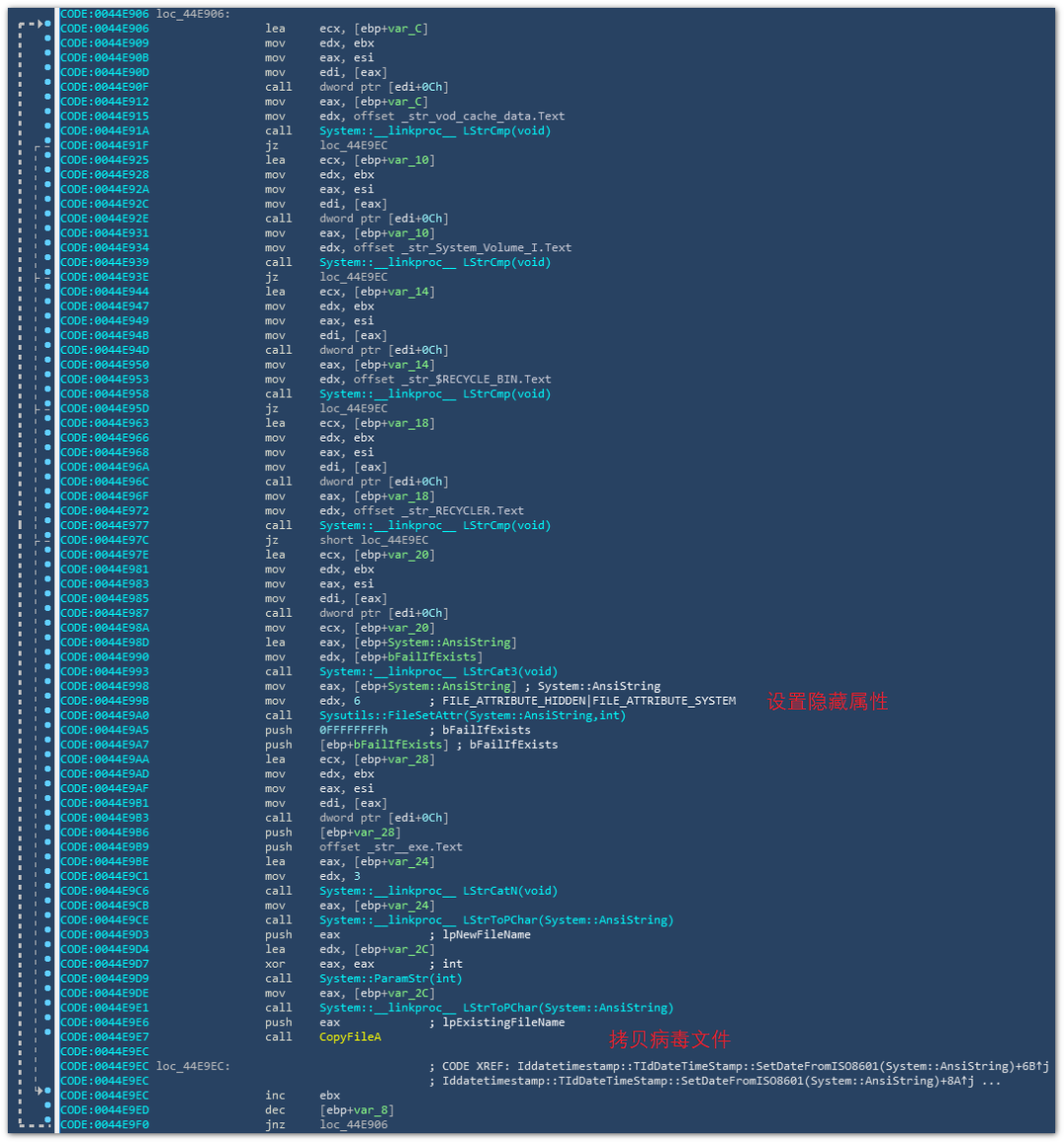

病毒传播相关代码