VMProtect是新一代软件保护实用程序。VMProtect支持德尔菲、Borland C Builder、Visual C/C++、Visual Basic(本机)、Virtual Pascal和XCode编译器。

同时,VMProtect有一个内置的反汇编程序,可以与Windows和Mac OS X可执行文件一起使用,并且还可以链接编译器创建的MAP文件,以快速选择要保护的代码片段。

为了轻松实现应用程序保护任务的自动化,VMProtect实现了内置脚本语言。VMProtect完全支持Windows系列的32/64位操作系统(从Windows 2000开始)和Mac OSX(从版本10.6开始)。重要的是,无论目标平台如何,VMProtect都支持所有范围的可执行文件,即Windows版本可以处理Mac OS X版本的文件,反之亦然。

VMProtect最新下载![]() https://www.evget.com/product/1859

https://www.evget.com/product/1859

VMProtect 是保护应用程序代码免遭分析和破解的可靠工具,但只有在正确构建应用程序内保护机制并且没有可能破坏整个保护的典型错误的情况下才能最有效地使用。

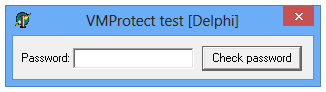

让我们一起来看一个非常简单的应用程序,它只包含一个表单(Form1),一个文本元素(Edit1)和一个按钮(Button1)。该应用程序的工作方式如下:单击Button1时,应用程序会检查输入的密码是否正确并显示相应的消息。

我们使用非常简单的算法检查密码:第一步,我们将其转换为数字形式,然后计算除以 17 的余数。如果输入的密码的数字表示除以余数,则密码正确17 等于 13。Delphi 上的密码检查程序实现如下所示:

function TForm1.CheckPassword: Boolean;

begin

Result:=(StrToIntDef(Edit1.Text, 0) mod 17=13);

end;

procedure TForm1.Button1Click(Sender: TObject);

begin

if CheckPassword then

MessageDlg('Correct password', mtInformation, [mbOK], 0)

else

begin

MessageDlg('Incorrect password', mtError, [mbOK], 0);

Edit1.SetFocus;

end;

end;选择要保护的过程和函数可以通过三种方式完成:

- 使用编译器创建的 MAP 文件以及程序的可执行文件。MAP 文件包含有关应用程序所有过程和功能的名称和地址的所有必要信息。如果使用 MAP 文件,您可以选择要通过名称保护的过程和函数。使用 MAP 文件,每次重新编译项目时,VMProtect 都会自动确定过程和函数的新地址。

- 使用插入到应用程序源代码中的标记。标记是 VMProtect 用来确定受保护片段边界的特殊标记。此外,VMProtect 支持具有预定义编译类型的标记。当您只想保护函数或过程的一部分时,使用标记是有意义的。使用标记允许您指定要保护的字符串常量的代码部分。

- 通过可执行文件中受保护过程的地址。与上述两种方式相比,这种方式使用起来不太方便。每次修改和重新编译应用程序时,您都必须重新指定所有地址。对于没有可用源代码的应用程序,建议使用这种类型的保护。

使用 MAP 文件定义受保护代码的边界还有一个更重要的优势。几乎所有具有局部变量或使用堆栈保存寄存器和/或中间计算结果的过程或函数都有所谓的序言和结语,它们相应地位于已编译过程或函数的开头和结尾:

push ebp \

mov ebp, esp \ prologue

push 00 /

push ebx /

...

pop ebx \

pop ecx \ epilogue

pop ebp /

ret /由于现代编译器的工作方式,代码标记从不包含函数的序言和结尾。即使开始和结束之间的 CheckPassword 函数的整个代码都包含在标记中。黑客修改函数的序言就足以使虚拟化代码永远不会被执行。对于 CheckPassword 函数,这可以按如下方式完成:

mov eax, 1

ret重要提示:

如果使用 MAP 文件来选择用于虚拟化的代码片段,则序言和结尾也会被虚拟化,从而提高受保护程序的防黑客攻击能力。此外,如果一个虚拟化函数被另一个虚拟化函数调用,则控制权在它们之间转移而不实际跳转到被调用函数的地址(在这种情况下,调用是简单地跳转到虚拟机解释器字节码中的另一个地址)。这也加强了对程序的保护,因为黑客对入口点所做的所有修改都变得毫无用处。使用虚拟化函数时,仅当从未受保护或变异的代码片段调用受保护函数时,才会将控制权转移到虚拟化函数的入口点。

以上便是本篇文章的分享,如果您有任何软件问题请私聊我或者加入官方技术交流群766135708。