逆向 x品会 edata

版本 7.88.6

帖子底部有参考说明

charles 抓包

目标字段 edata

edata

搜索关键字

跟进找到是edata >>> KeyInfo native esNav 方法

private static native String esNav(Context context, String str, String str2, String str3, int i);

ida 静态分析

定位

算法

往下随便一翻就看到调用了AES标准算法 模式为AES/CBC/PKCS5Padding [CBC模式多偏移量iv]

而后结果经过拼接进行base64编码

动态调试

用frida hook

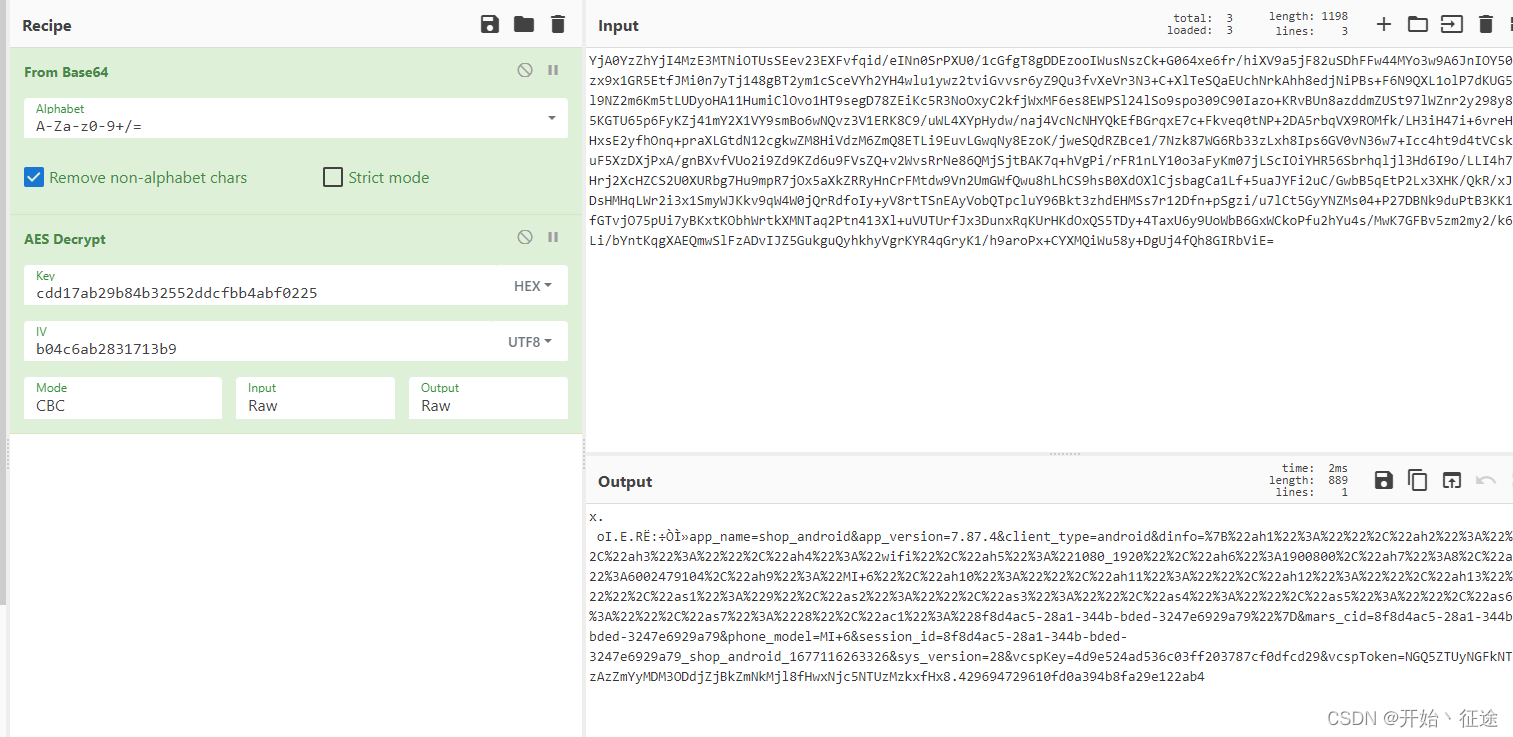

获取key [cdd17ab29b84b32552ddcfbb4abf0225]

测试:

-

base64解码 前16位为IV的偏移值

-

AES解码 通过edate + IV + key 解码获得结果