目录

一、实验项目名称

后渗透之日志分析实验

二、实验目的

1.掌握meterpreter进行端口转发的方法

2.掌握网站日志的分析方法

三、实验内容

针对目标网站服务器的ssh服务进行端口转发至本机端口,通过连接本机端口进行登录,并对目网站服务器的网站日志进行分析。

四、实验环境

1.实验平台:CSIITR平台

2.实验目标:172.18.206.15X

3.工具:kali、metasploit framework

五、实验步骤

1. 在 MSF 中退出 shell 会话并返回 meterpreter 会话并设置端口转发

2. 新开终端通过 ssh 连接本地 8022 端口,查看权限,提权成功,获得 root 权限。

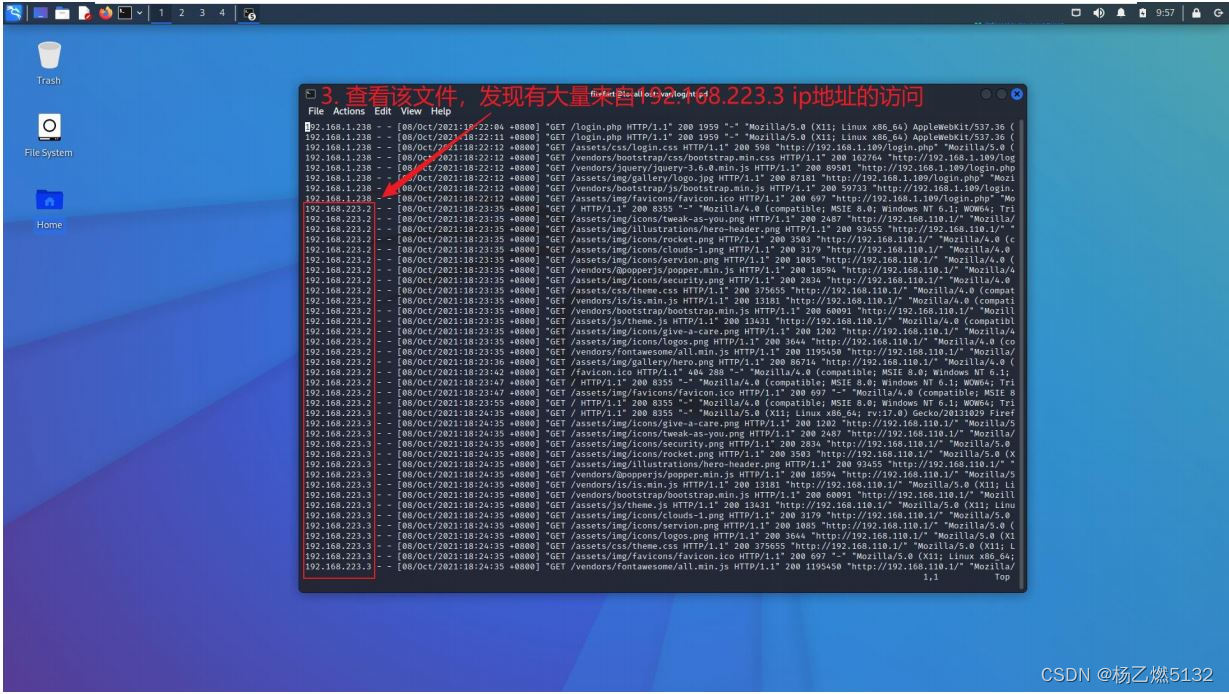

3. 获得 root 权限后在系统内部中寻找日志文件,寻求内网的突破口

六、实验结果

1.网站日志的存放路径(绝对路径):/var/log/httpd

2.ssh登录的用户的权限为(执行id的结果):uid=0(firefart) gid=0(root) groups=0(root)

七、实验总结

1、端口转发的原理是什么?

端口转发是SSH为网络安全通信使用的一种方法。SSH可以利用端口转发技术来传输其他TCP/IP协议的报文,当使用这种方式时,SSH就为其他服务在客户端和服务器端建立了一条安全的传输管道。端口转发利用本客户机端口映射到服务器端口来工作,SSH可以映射所有的服务器端口到本地端口,但要设置1024以下的端口需要根用户权限。

2、本次实验中为什么要进行端口转发?

需要利用端口转发把内网地址转发到外网地址才可以做日志分析。