******是开源软件,只需要简单的配置,就可以在企业搭建SSL VPN,满足日常远程办公的需求。本篇文档为在windows服务器安装搭建openvpn记录,仅供参考。

- 拓扑说明

使用虚拟机进行测试,主机操作系统Windows 10和m0n0。模拟拓扑:内网主机(openvpn server)、m0n0wall、外网主机(openvpn client),网段分别是192.168.1.0/24和172.16.10.0/24。

具体网卡配置:内网主机网卡使用LAN1网段;m0n0wall双网卡,一个LAN1网段,一个桥接模式;外网主机网卡使用桥接模式。

使用m0n0wall作为防火墙,设置源地址转换和目的端口映射。

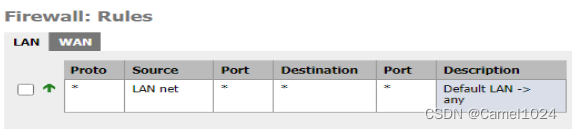

以上是lan口、wan口的安全规则。

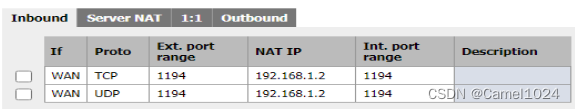

以上是NAT设置。

使用chfsgui测试TCP 1194端口映射,UDP设置类似,直接使用openvpn进行测试即可。

需要注意的是防火墙wan口设置,需要去掉Block Private networks选项,不然网络不通。

这个选项是wan口不处理RFC 1918的地址,因为是测试环境内外网都使用保留地址。

一、openvpn软件下载

安装包可以在github下载,或者去官网下载:

https://openvpn.net/community-downloads/

二、服务端安装

openvpn软件服务端和客户端都是同一个安装包,本次使用的openvpn安装包为OpenVPN-2.6.0-I005-amd64。

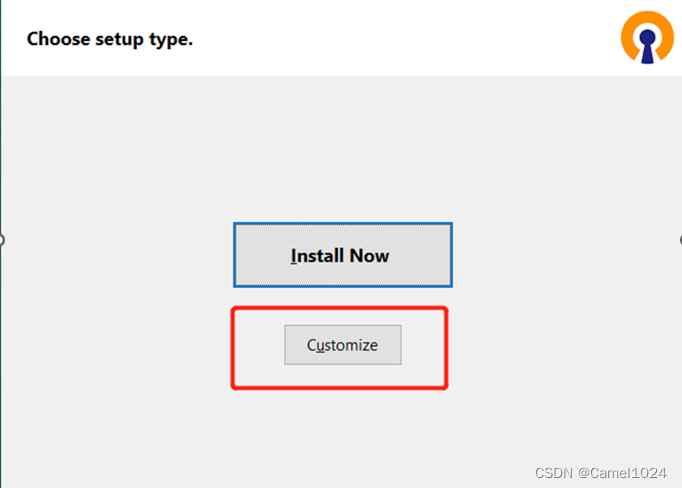

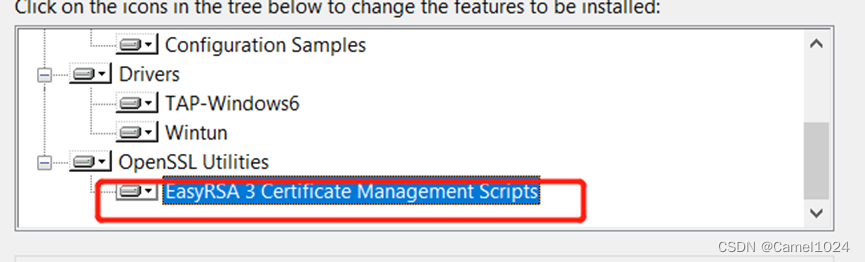

1.安装的时候要选择Customize,勾选openvpn service和EasyRSA3 安装,用于服务端配置和证书生成使用。

安装完毕后提示没有找到可读取的连接配置文件。

不用管,接下来我们生成对应的文件。

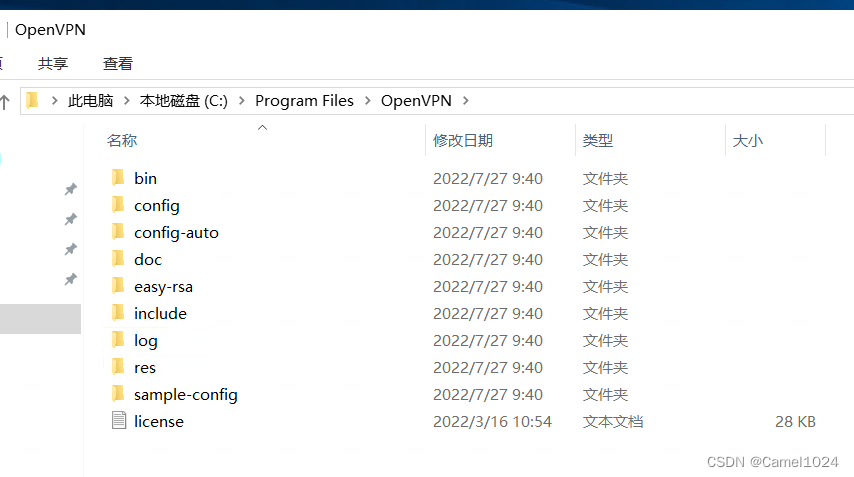

2.安装完成后软件默认位置C:\Program Files\OpenVPN目录

三、证书生成

上一步我们已经安装了证书生成工具EasyRSA3,使用此工具即可生成所需证书。

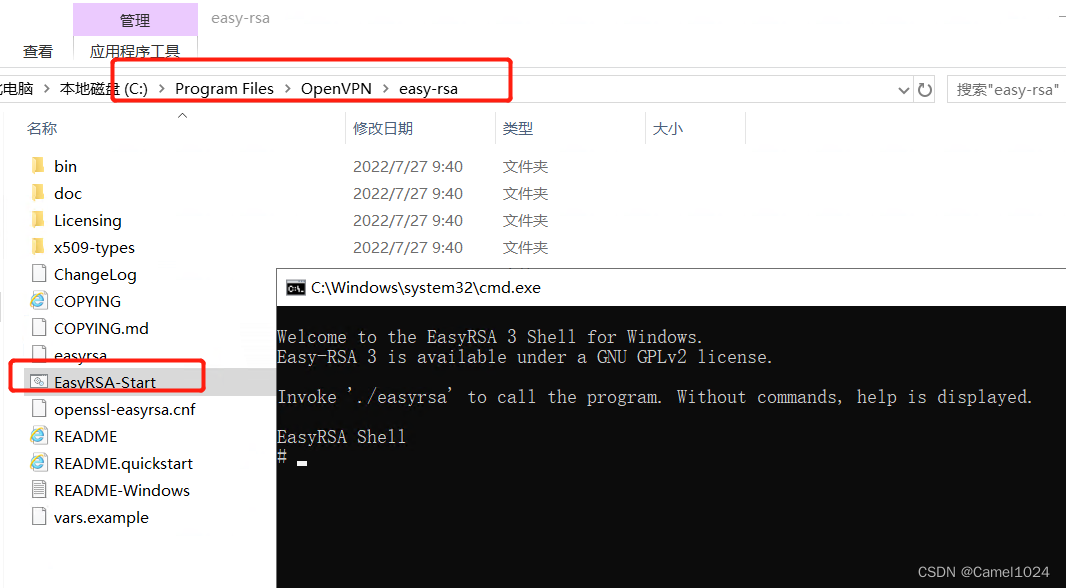

1.进入EasyRSA shell 环境dos窗口

进入C:\Program Files\OpenVPN\easy-rsa目录,双击EasyRSA-Start.bat 进入EasyRSA shell 环境dos窗口中;

我在windows10中测试,这个窗口需要管理员权限执行,不然会报错。

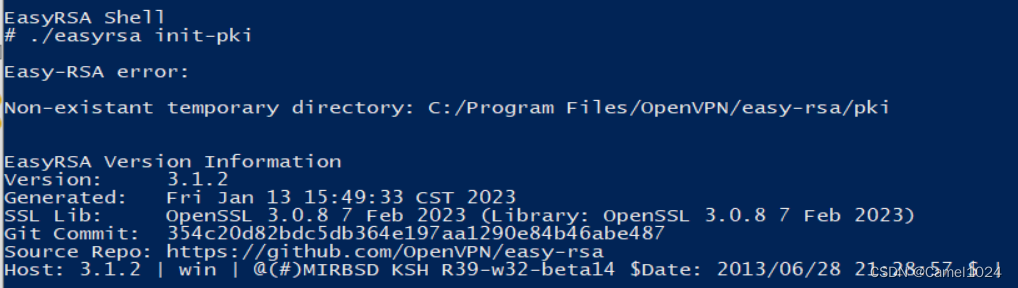

2.初始化证书生成程序

弹出的dos窗口中输入./easyrsa init-pki 初始化证书生成程序,初始化成功后会在C:\Program Files\OpenVPN\easy-rsa目录下新建文件夹kpi,如下图示:

报错界面和正常界面。

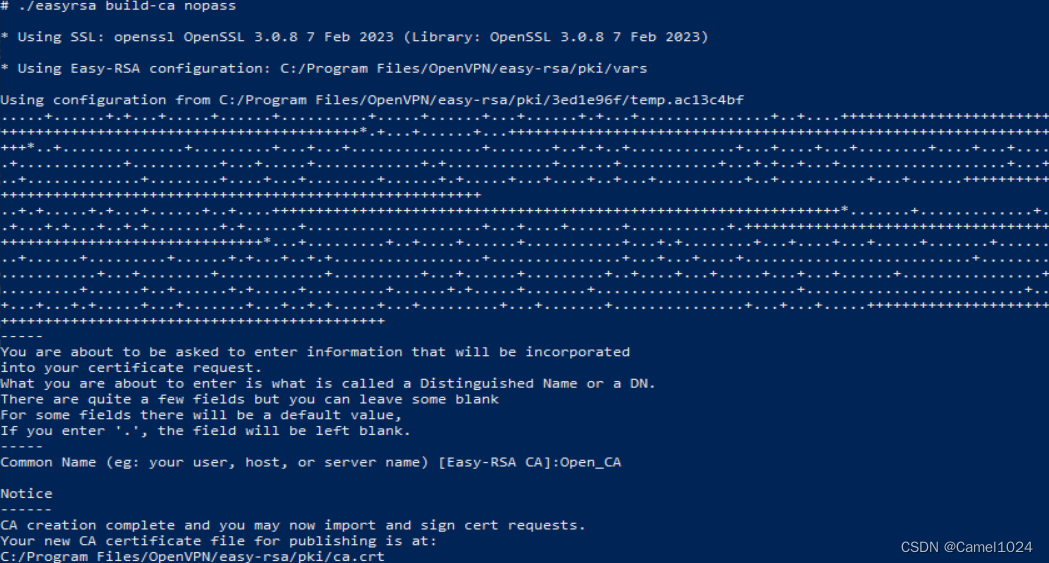

3.生成ca证书

在dos窗口中输入./easyrsa build-ca nopass生成无密码CA证书,生成过程中会要求输入证书名称,随意输入即可,本次使用Open_CA作为名称,生成结束后会打印出证书所在目录easy-rsa\pki\ca.crt;

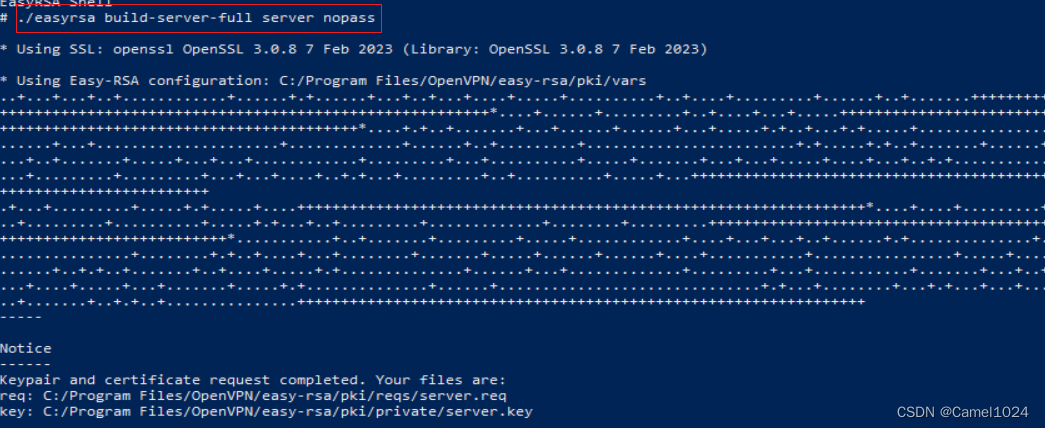

4.生成服务端证书

输入./easyrsa build-server-full server nopass 生成无密码服务端证书,生成后证书文件在C:\Program Files\OpenVPN\easy-rsa\pki\issued文件夹

5.生成客户端证书

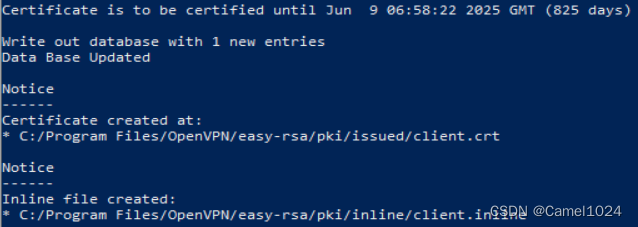

输入./easyrsa build-client-full client nopass生成无密码客户端证书,生成后证书在C:\Program Files\OpenVPN\easy-rsa\pki\issued文件夹

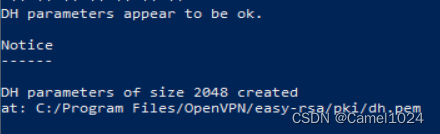

6.生成DH密钥交换协议

输入./easyrsa gen-dh生成DH密钥交换协议文件,生成文件在C:\Program Files\OpenVPN\easy-rsa\pki目录下

7.目录C:\Program Files\OpenVPN\easy-rsa\pki\private下为证书key

四、服务器配置

服务端配置文件模板为server.ovpn ,在 C:\Program Files\OpenVPN\sample-config目录下:

1.修改服务端配置文件

复制server.ovpn文件至C:\Program Files\OpenVPN\config目录,修改如下选项:

a)端口:(公网需要对应开通此端口)port udp 1194

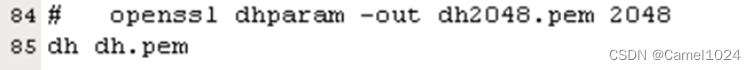

b)协议文件名:dh dh2048.pem修改为dh dh.pem

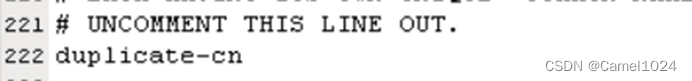

c)运行多用户使用同一客户端证书:;duplicate-cn取消注释(前面;号删除)修改为duplicate-cn

d)注释掉此行(前面加#号): tls-auth ta.key 0修改为#tls-auth ta.key 0

2.证书复制配置

将服务证书,服务key,ca证书,dh文件复制到文件夹C:\Program Files\OpenVPN\config下

3.连接

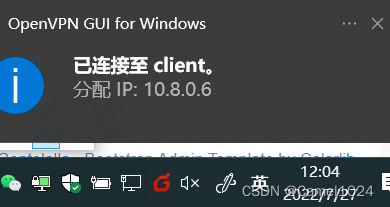

右键点击任务栏带锁小电脑图标,点击连接,连接成功后会变绿,系统提示分配ip

注: 因为VPN需要通过公网访问,需要在路由器中将udp 1194端口转发到内网服务器所在ip

五、客户端安装

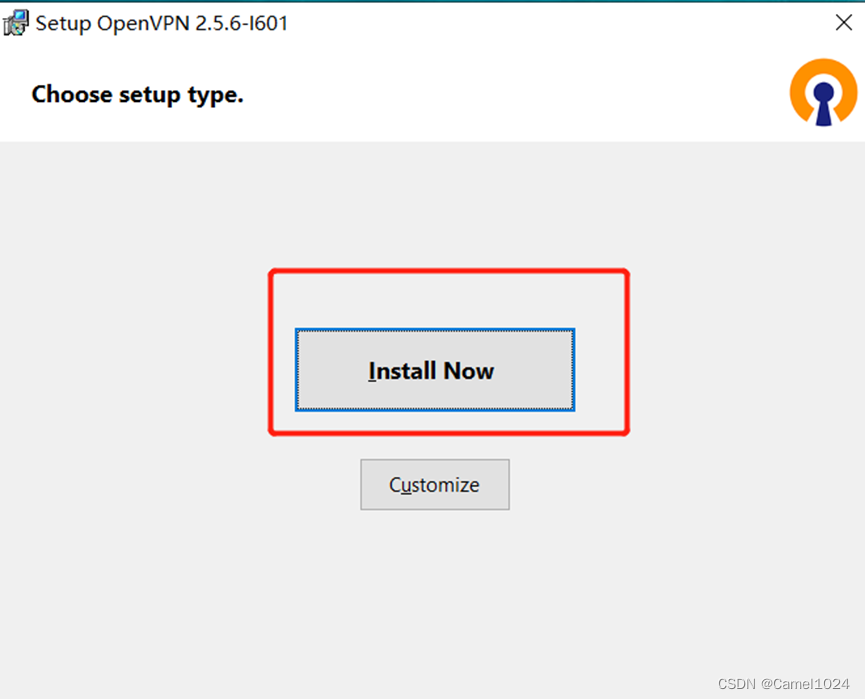

1.安装

双击OpenVPN-2.5.6-I601-amd64.msi,点击Install Now安装客户端,安装完成后目录C:\Program Files\OpenVPN\

2.配置客户端文件

客户端配置文件client.ovpn,模板在C:\Program Files\OpenVPN\sample-config,复制该文件到C:\Program Files\OpenVPN\config目录下,修改客户端配置如下:

a)修改连接服务器地址: remote my-server-1 1194修改为remote 服务器公网ip 1194

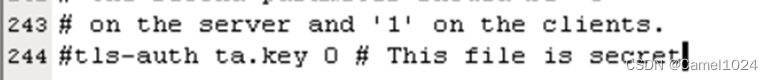

b)注释掉此行(前面加#号): tls-auth ta.key 1修改为# tls-auth ta.key 1

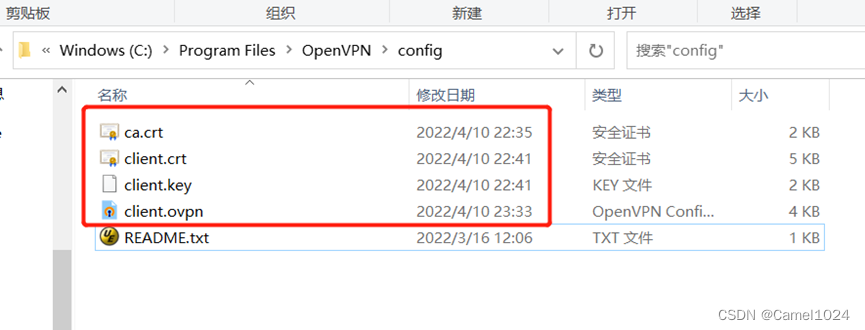

3.证书复制

将客户端证书,客户端key,ca证书复制到该目录下C:\Program Files\OpenVPN\config

4.连接

右键点击任务栏带锁小电脑图标,点击连接,连接成功后系统分配ip,小电脑变绿

至此openvpn环境便搭建完成了。

六、客户端安装(Open VPN Connect)

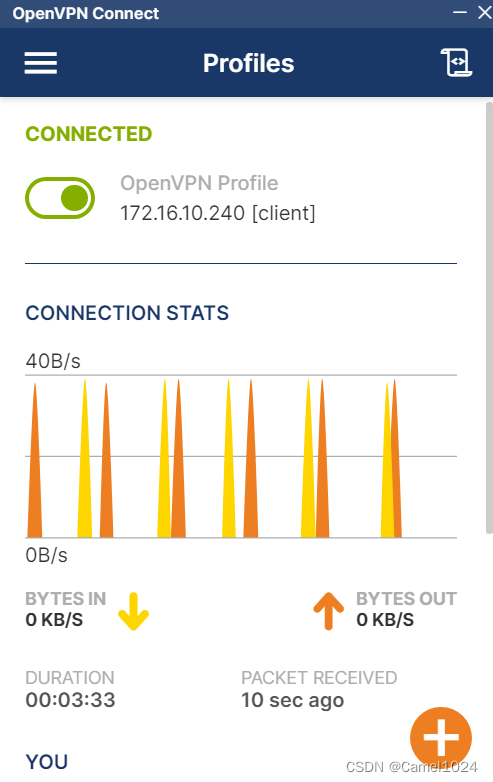

官方推出了另一个形式的客户端,openvpn-connect-3.3.7.

这个是GUI形式的,更加的方便。

安装简单,连接时导入client.ovpn文件即可,注意需要其他三个文件和client.ovpn在一个文件夹下。

扩展资料:

1.tls-auth ta.key 配置为防御 DoS,UDP 淹没等恶意攻击行为的选项,如配置需要生成ta.key证书,生成方式:跳转到openvpn软件的bin目录下,在dos窗口中输入:openvpn.exe --genkey --secret ta.key ,便在bin目录下生成ta.key证书了,复制到配置文件目录即可。

2.证书时间等参数可以在vars文件中设置,设置后重新启动EasyRSA-Start即可加载新配置。

3.;client-to-client为客户端之间是否能之间访问的配置,去掉注释后生效。

4.;push "redirect-gateway def1 bypass-dhcp" 配置开启后客户端所有流量将路由至服务器,需要在访问端服务器上配置路由转发后才可以访问公网。

以上内容参考:

https://blog.eyyyye.com/article/39

对于更加实用的ethernet bridging本次没有测试。