众所周知,信息安全人员需要学习渗透工具,我们作为小白目前最好的选择就是Kali。kali是一种Linux系统,是专门用来渗透测试,内置600多种渗透工具:如nmap,wireshark,Metasploit.......,接下来给大家介绍2种安装方式。

方式一:系统镜像安装

方法二:虚拟机安装

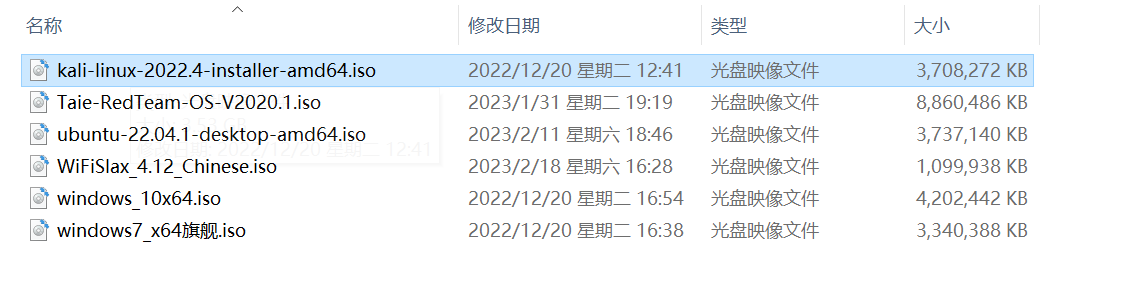

前期工作:

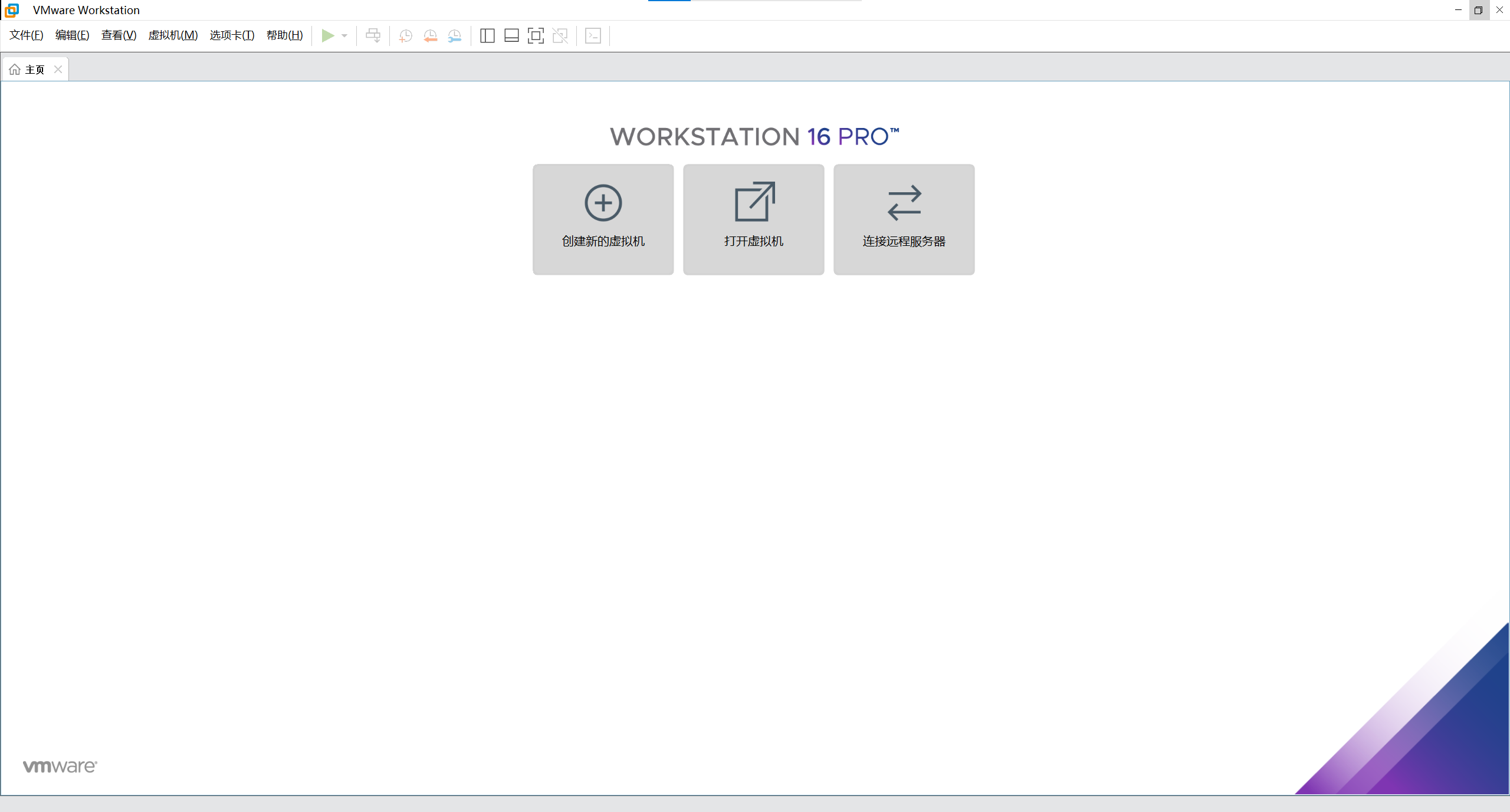

虚拟机安装(这里我使用VMware16pro):

我们可以在VMware官网中进行下载安装包。具体安装过程与平常安装相同可以根据自己需求进行自定义安装。许可证密钥可以自己baidu。

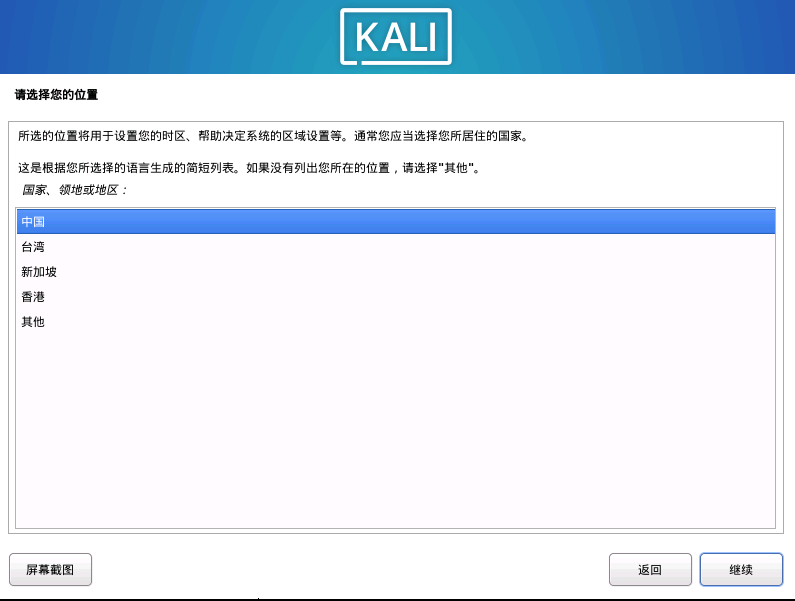

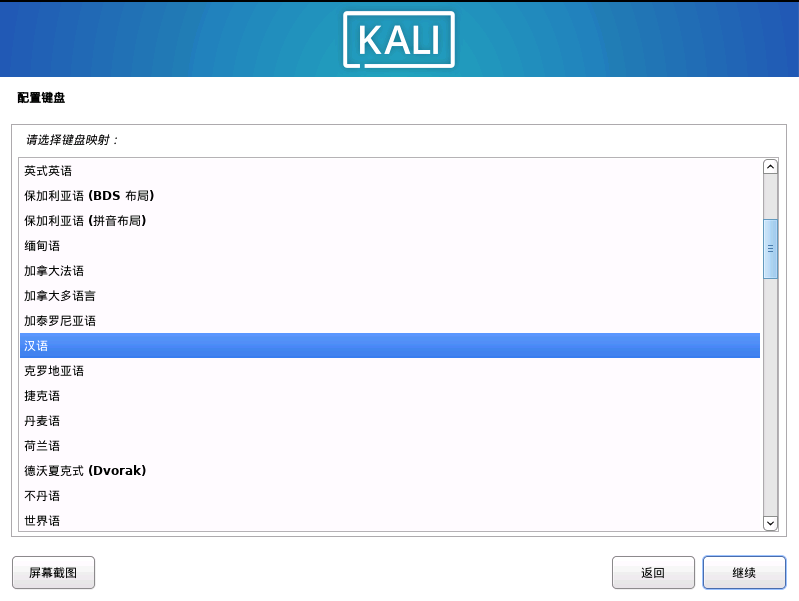

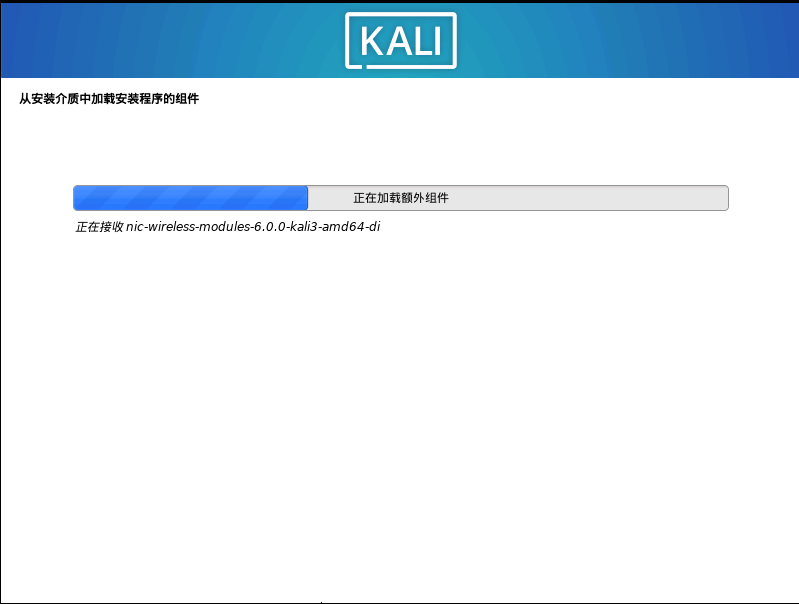

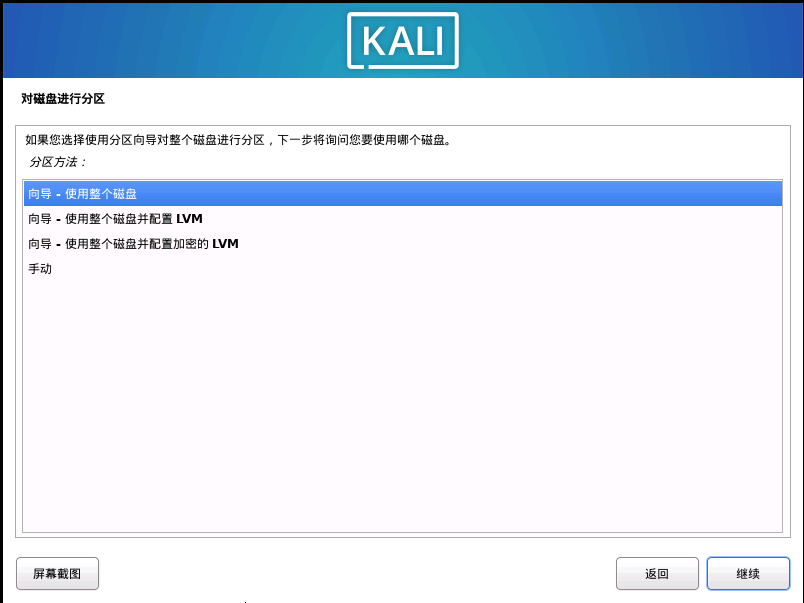

方法一:系统镜像安装:

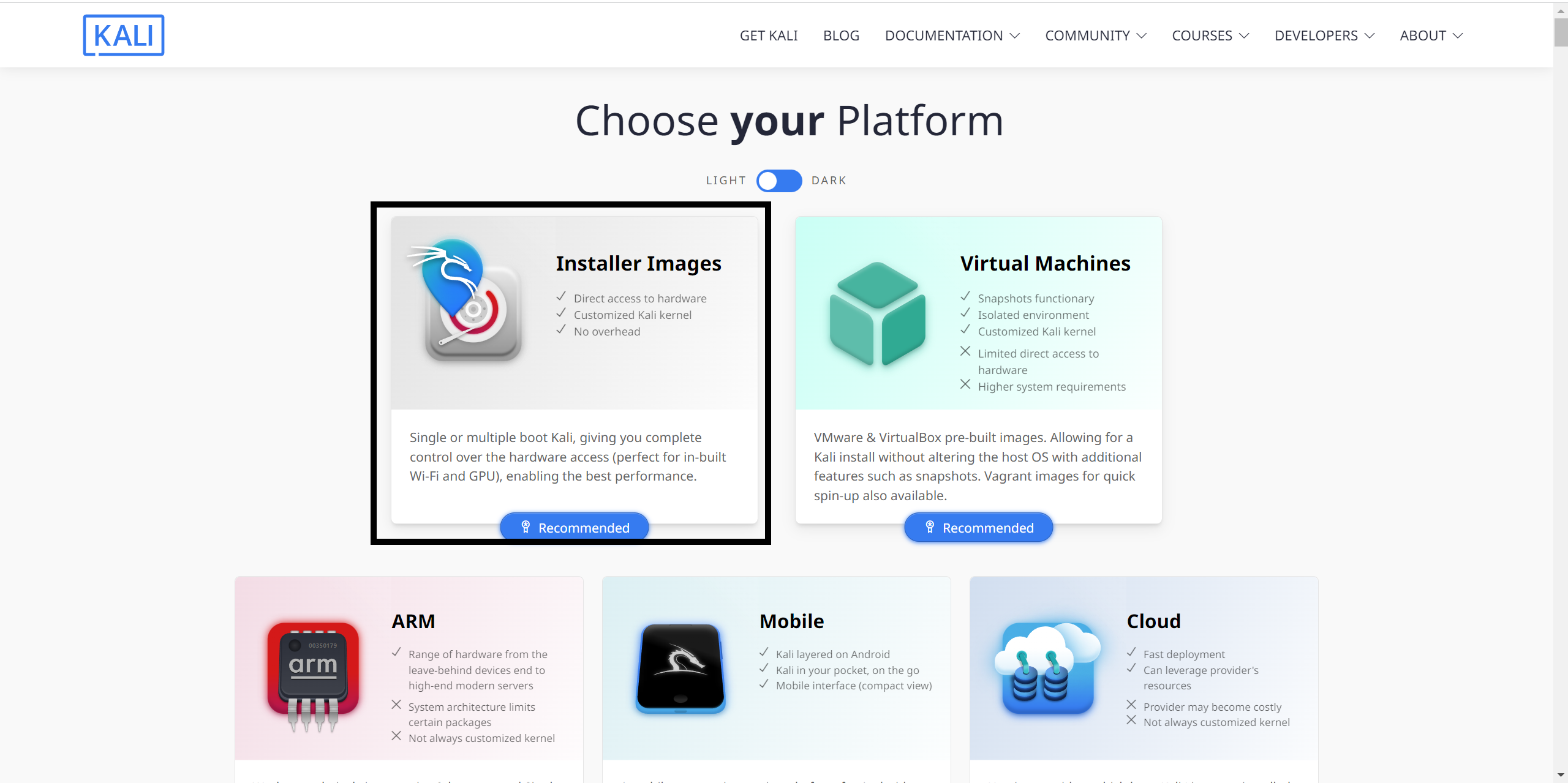

我们进入kali官网,选择Installer Images

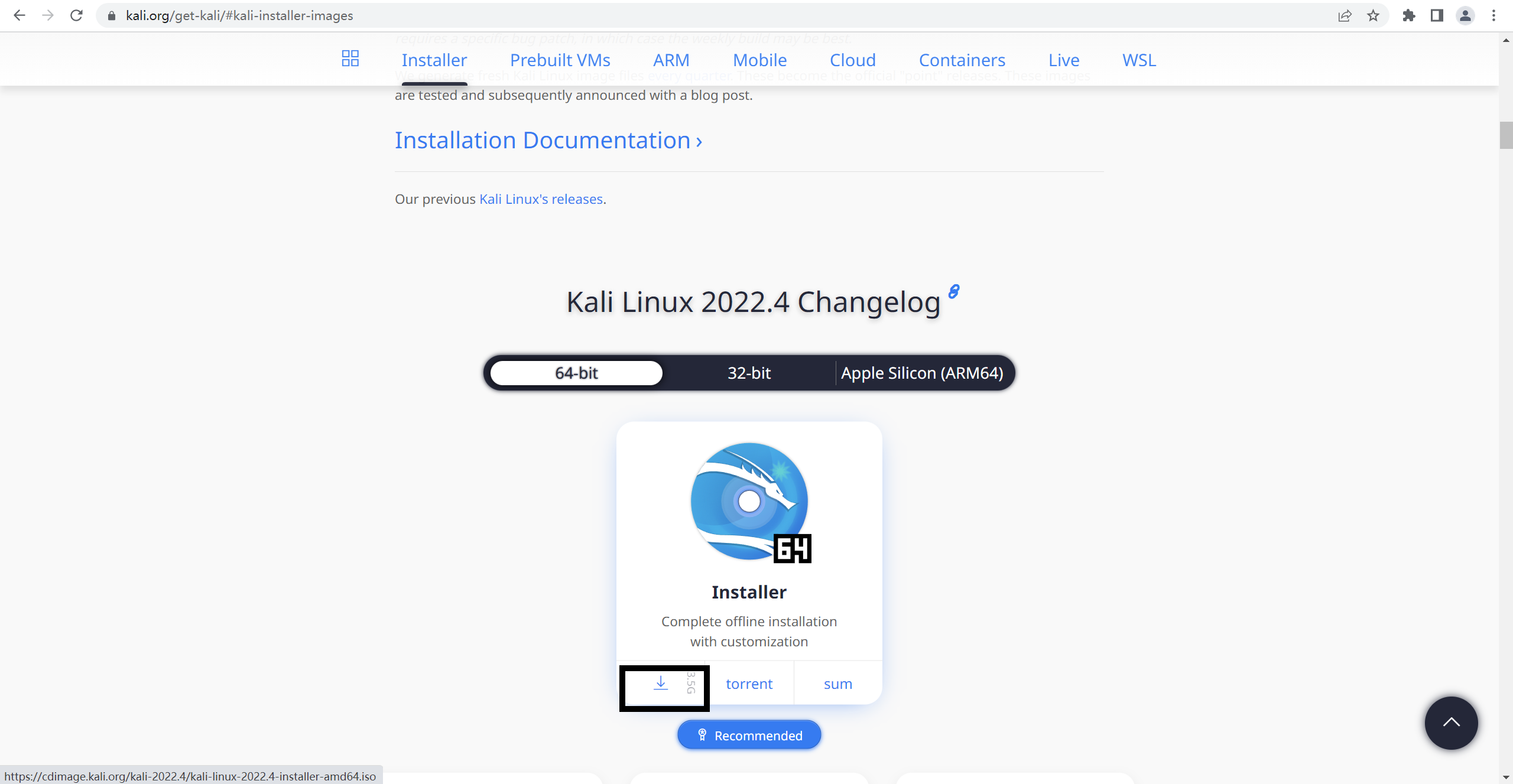

可根据自己需求选择64位,32位。

因为kali官网速度较慢,推荐使用加速工具。

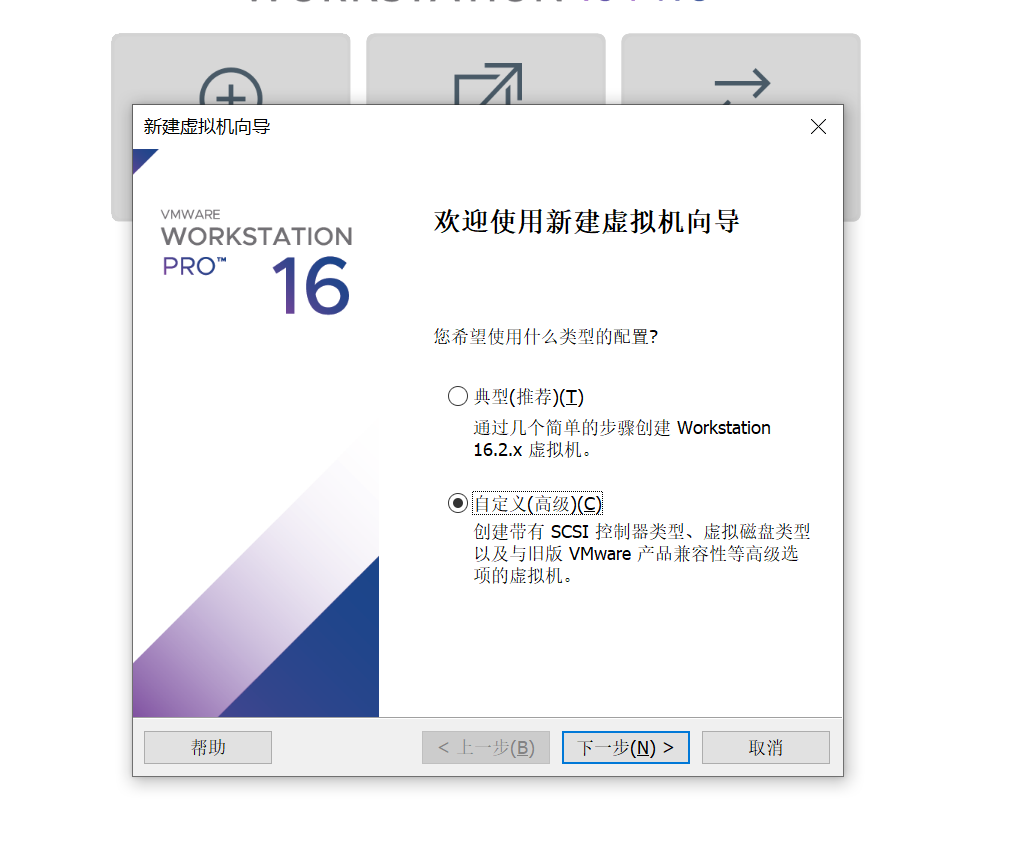

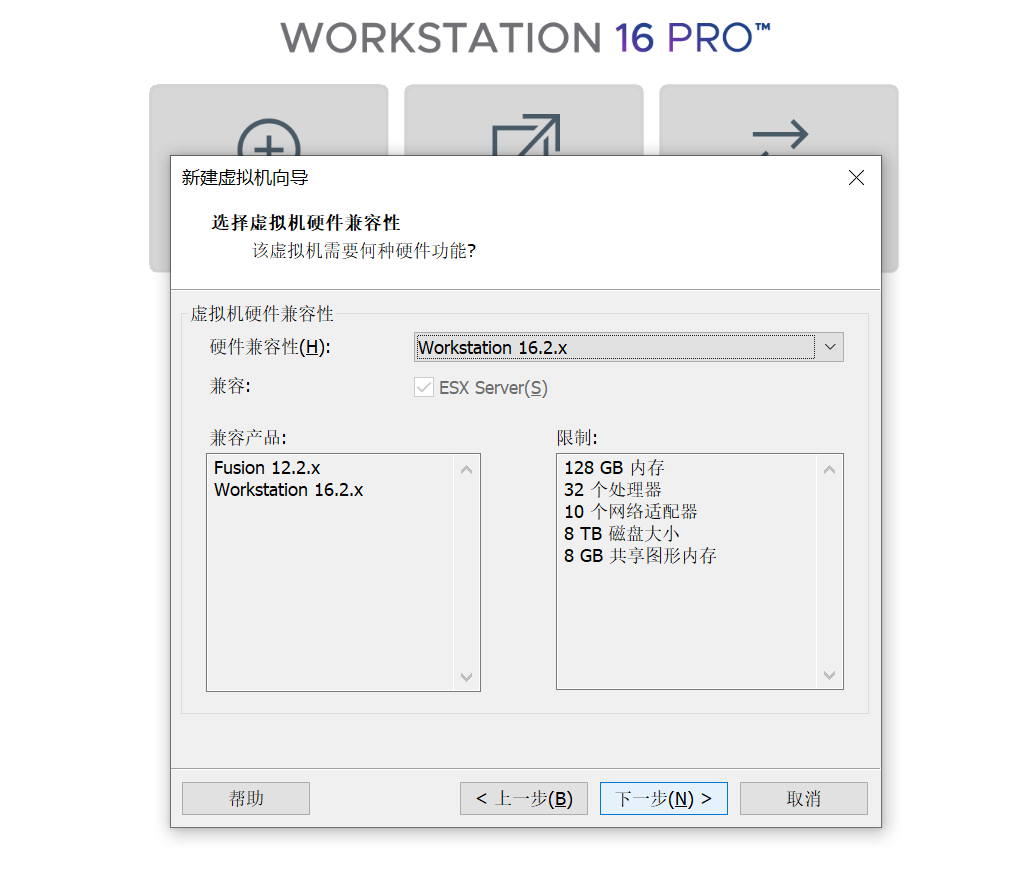

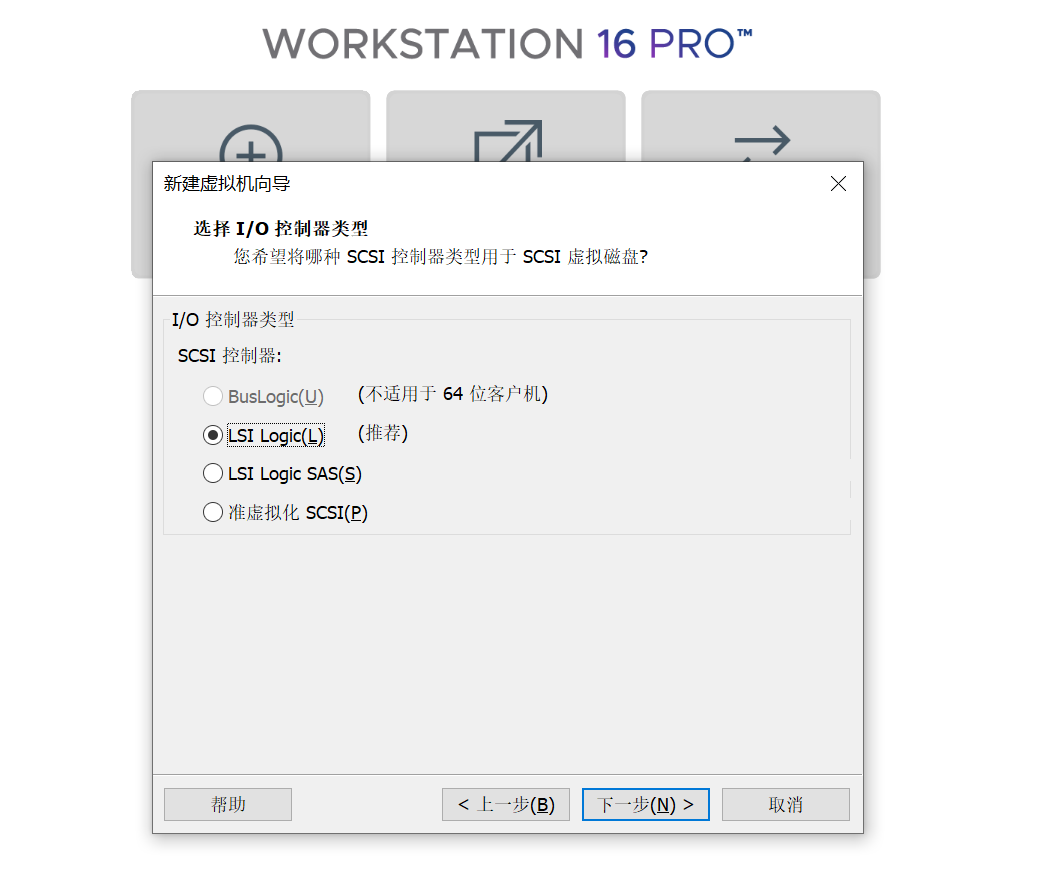

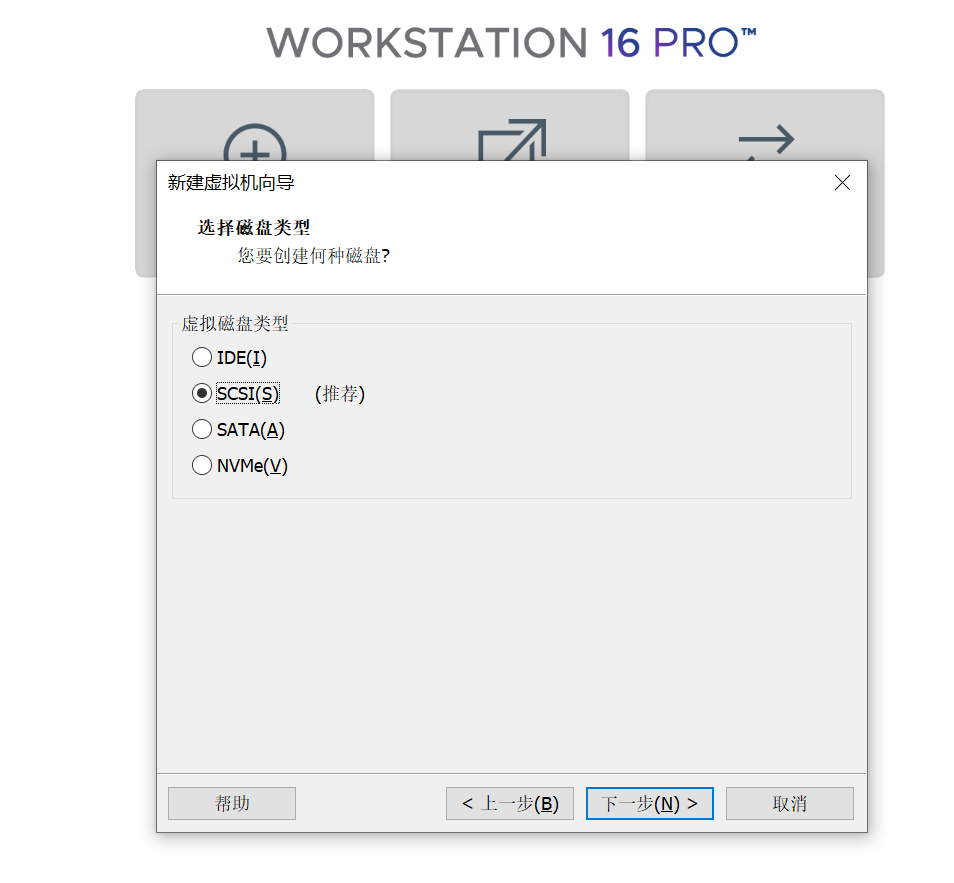

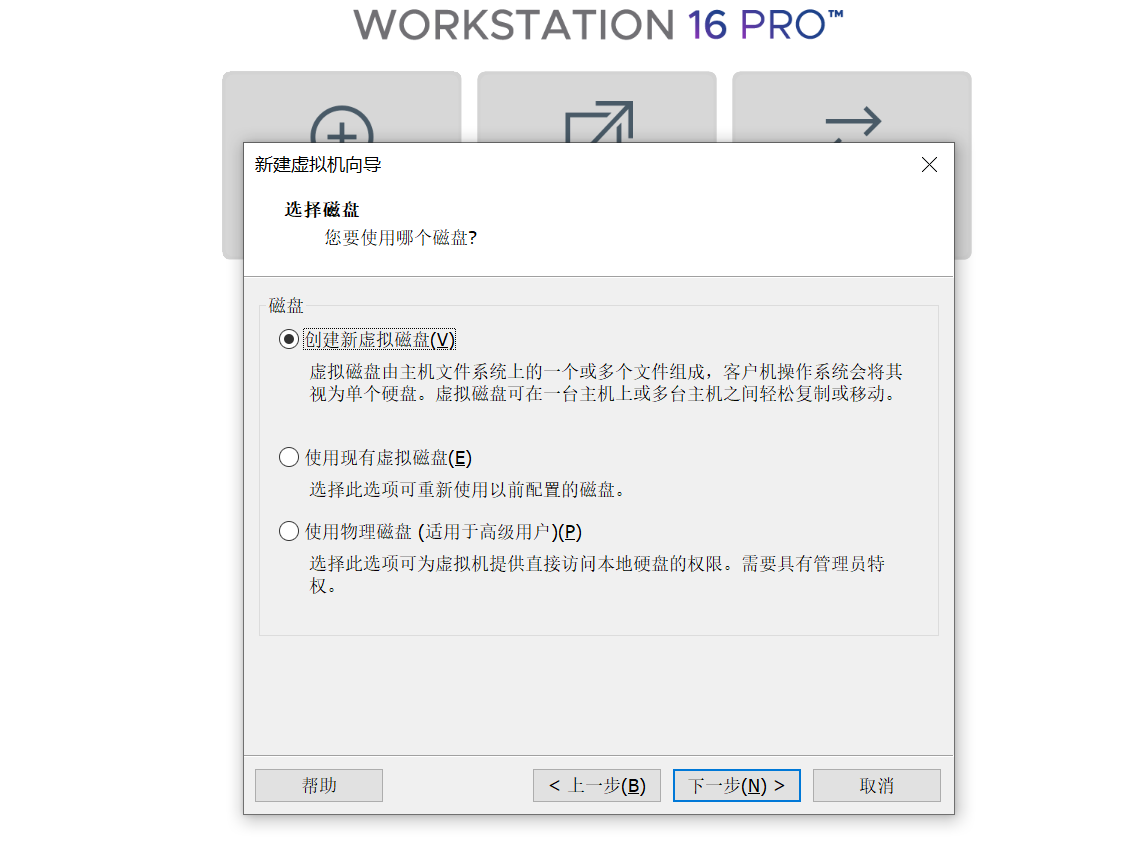

打开VMware软件

创建新的虚拟机

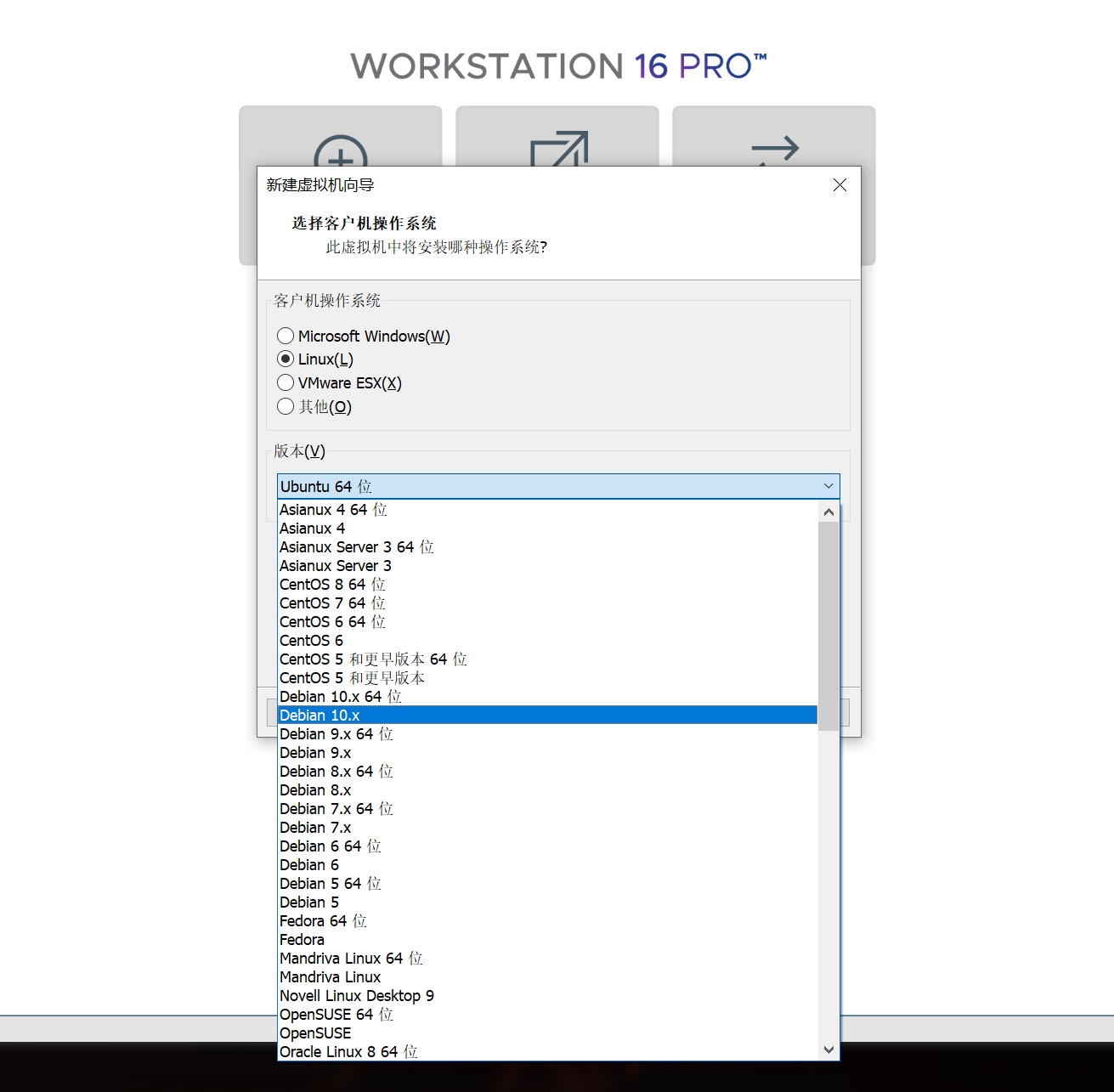

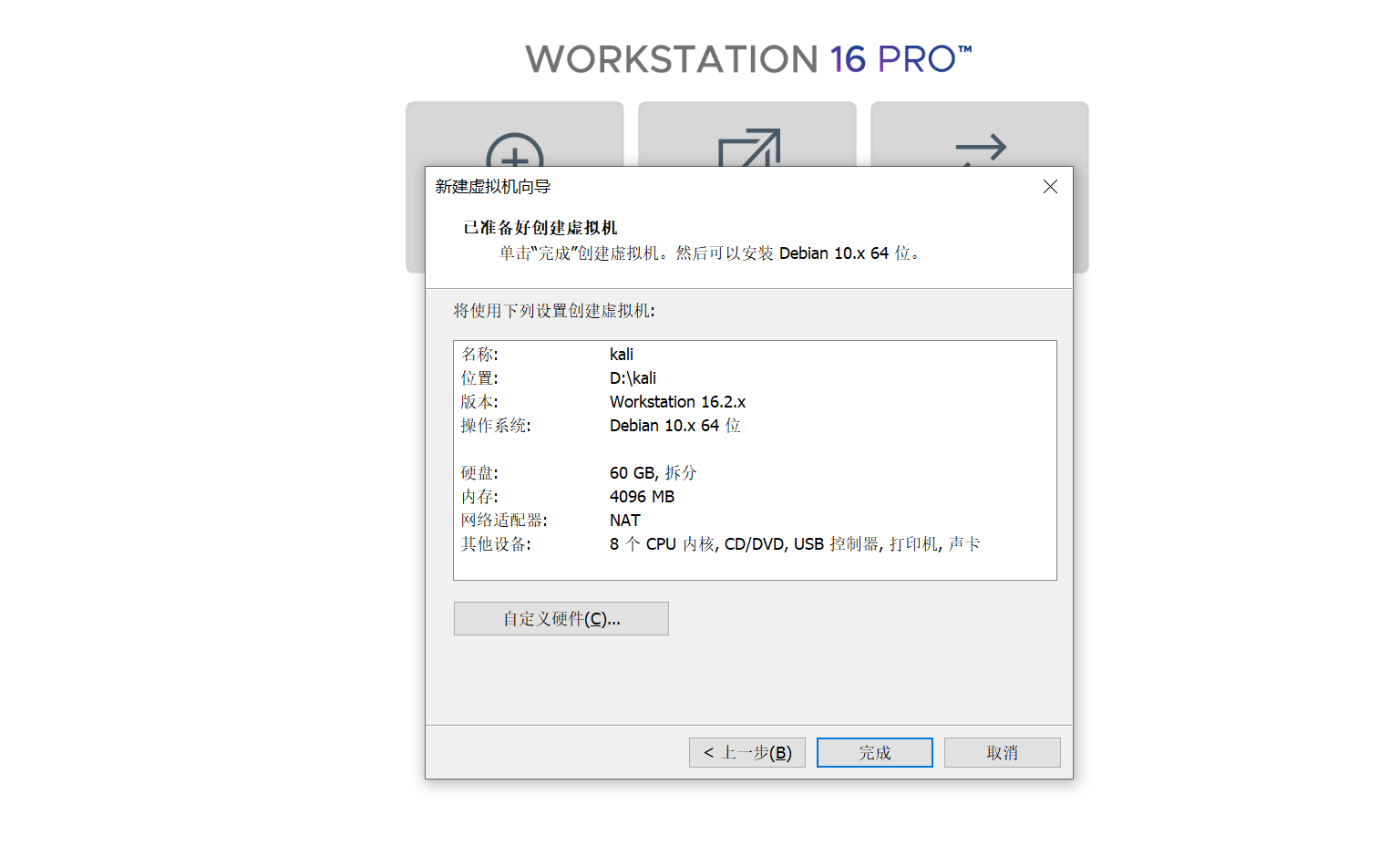

kali是基于Debian linux开发的,所以我们这里选择Debian。

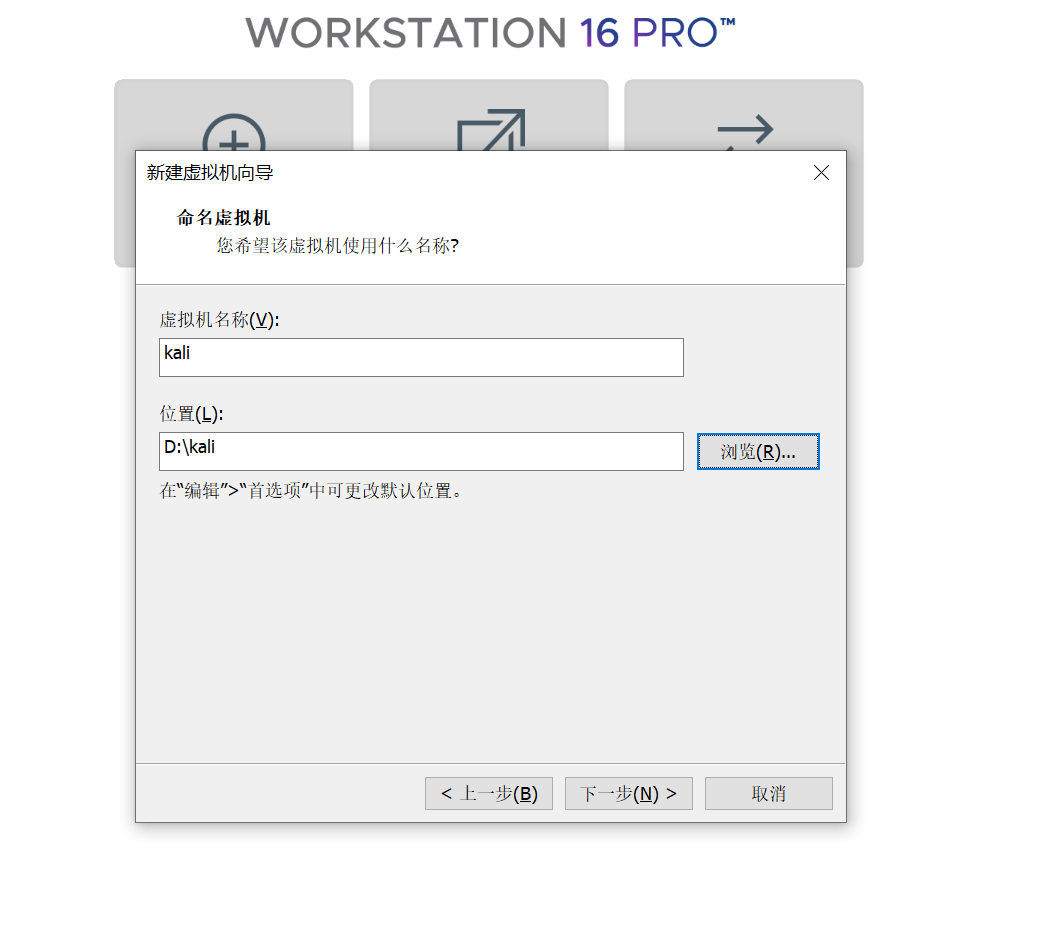

虚拟机名称和安装位置可自己修改(最好不要保存在C盘中)

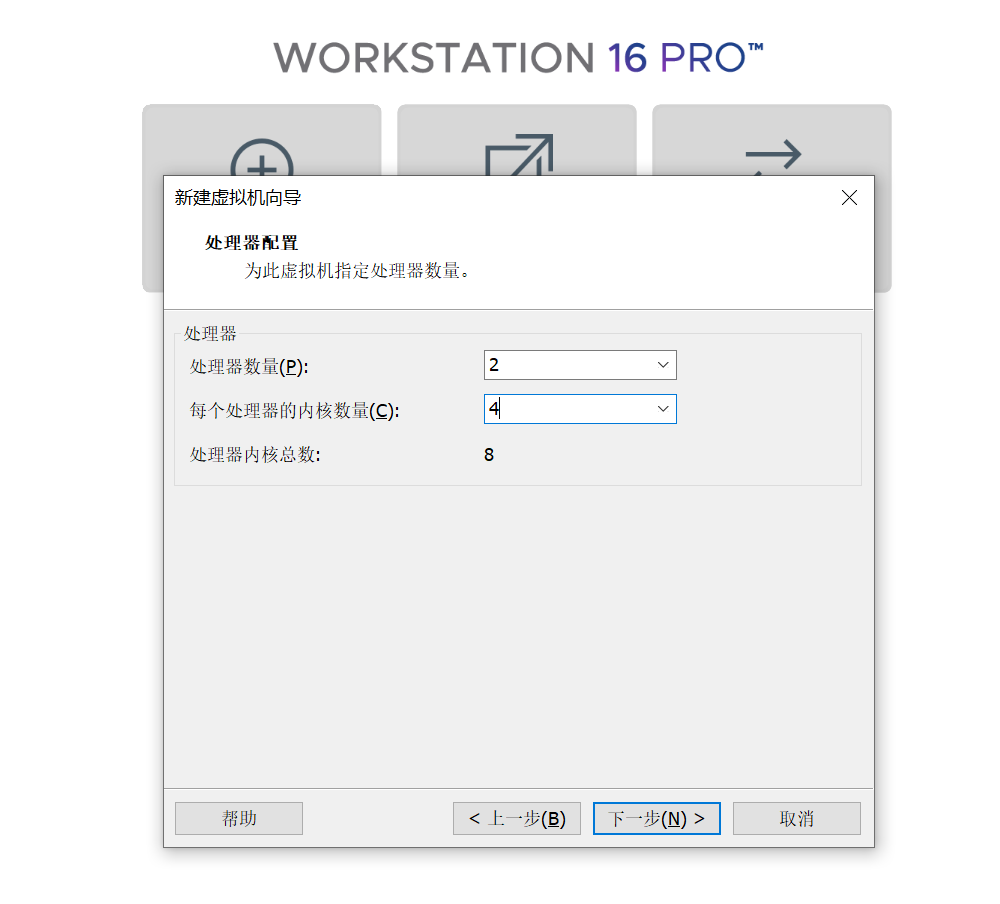

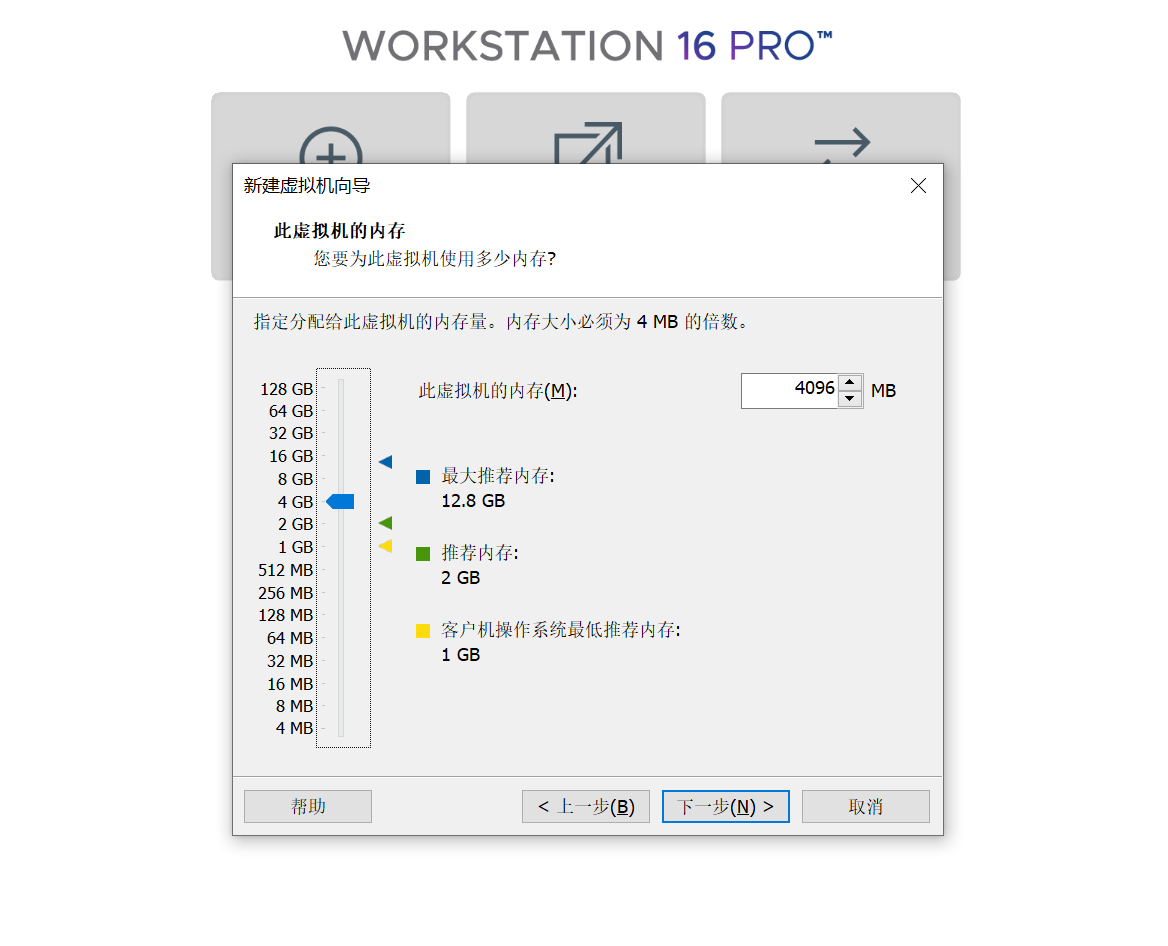

处理器数量,内核数量,内存可据情况分配

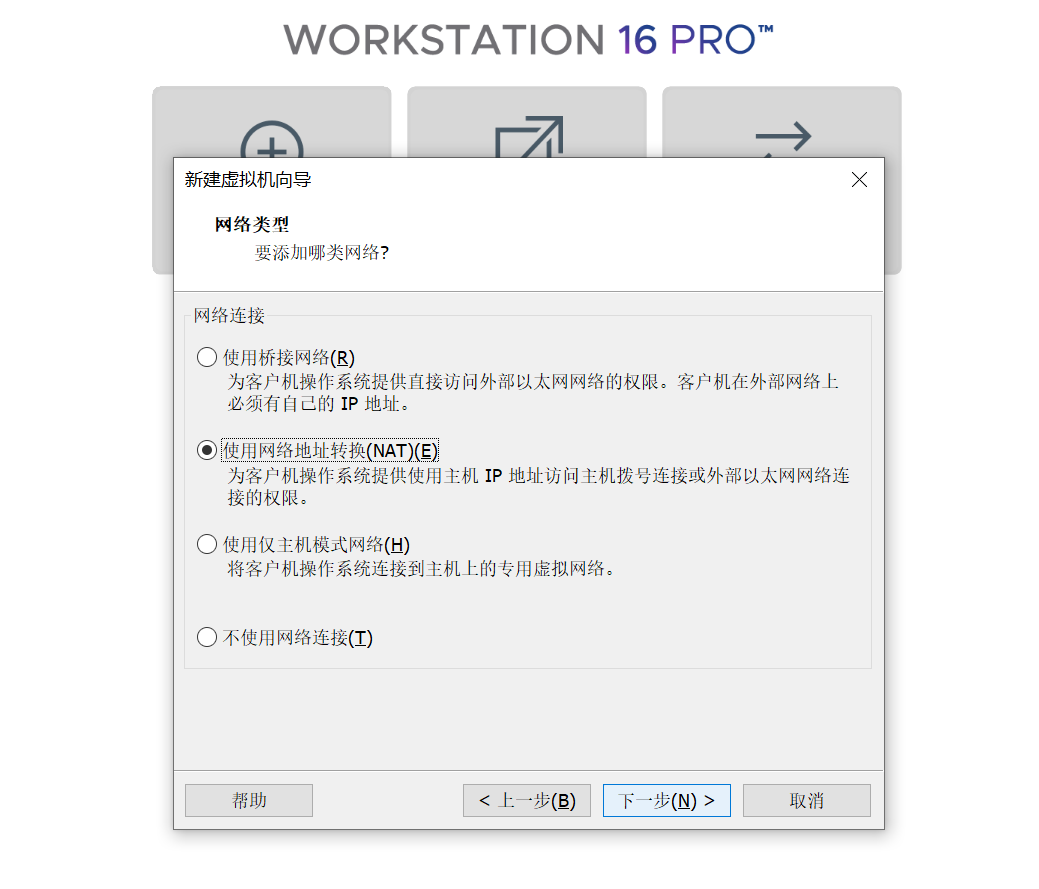

这里推荐使用NAT(之后可以自己改动)

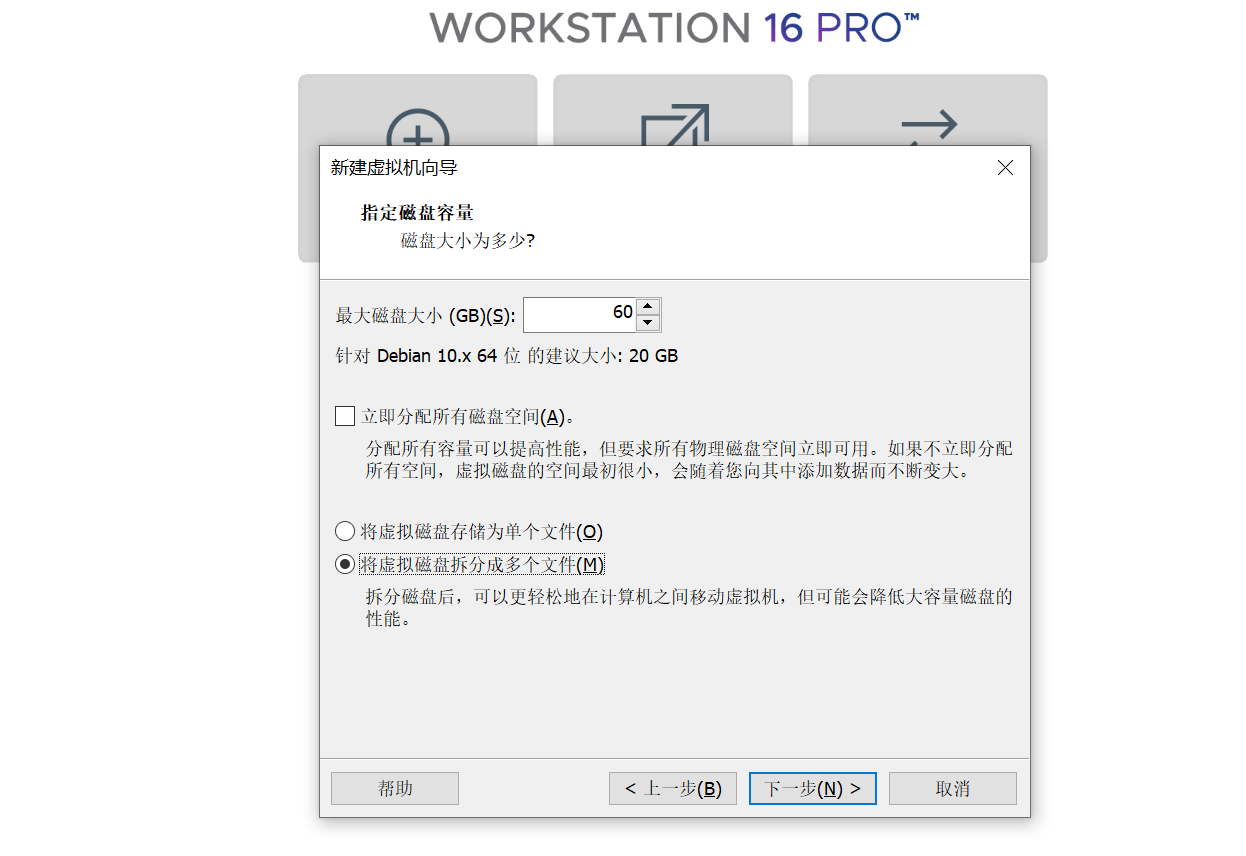

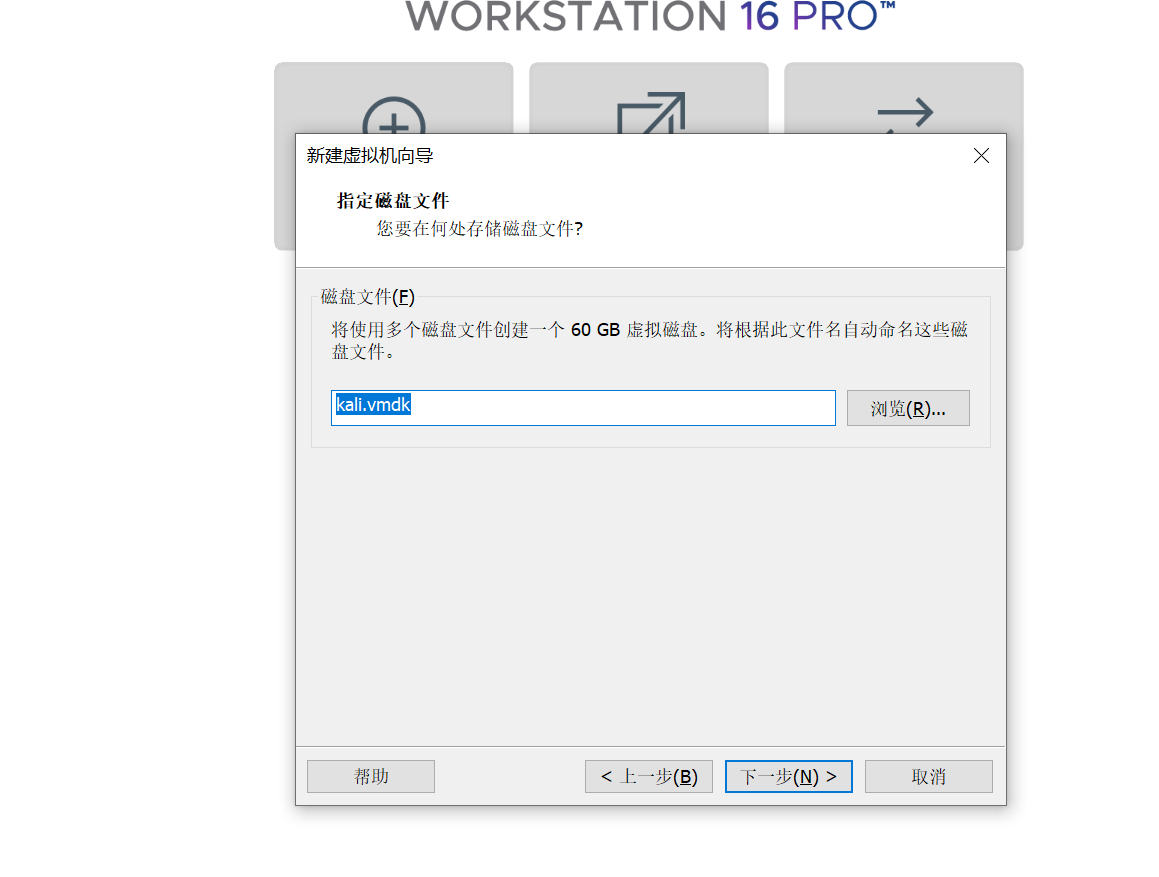

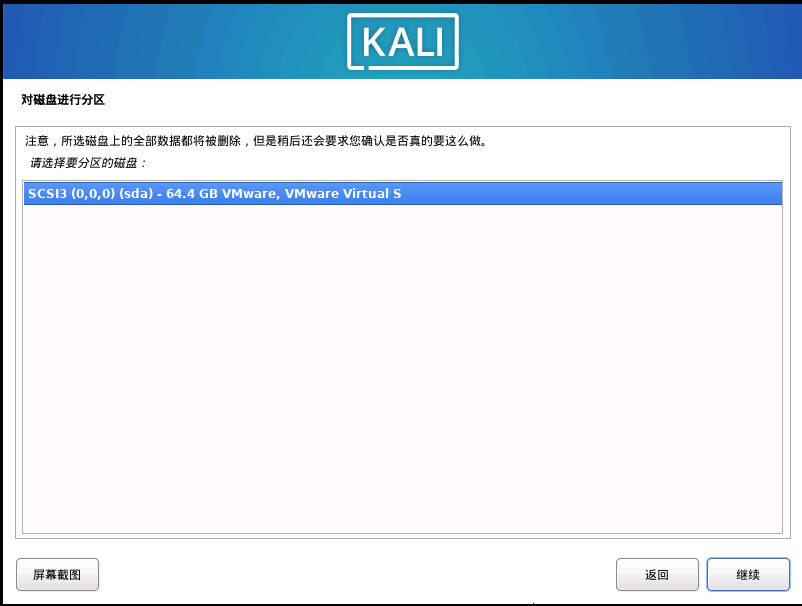

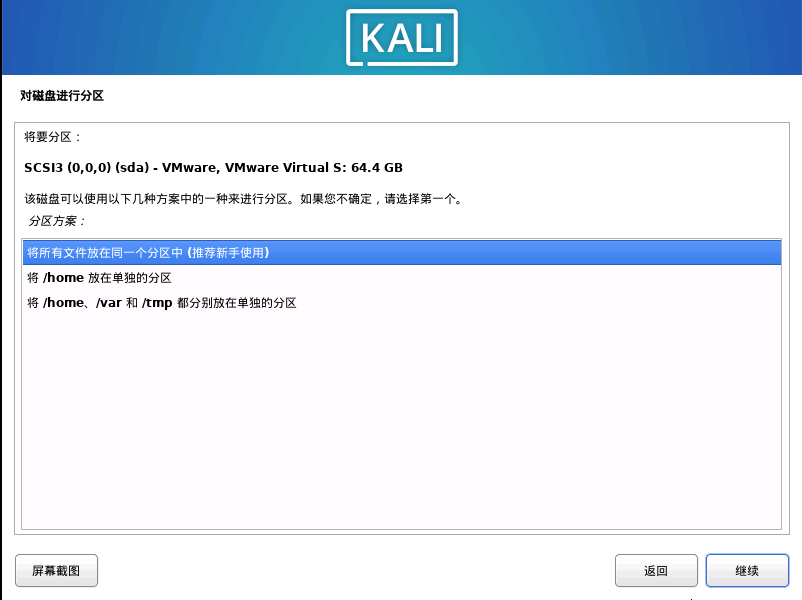

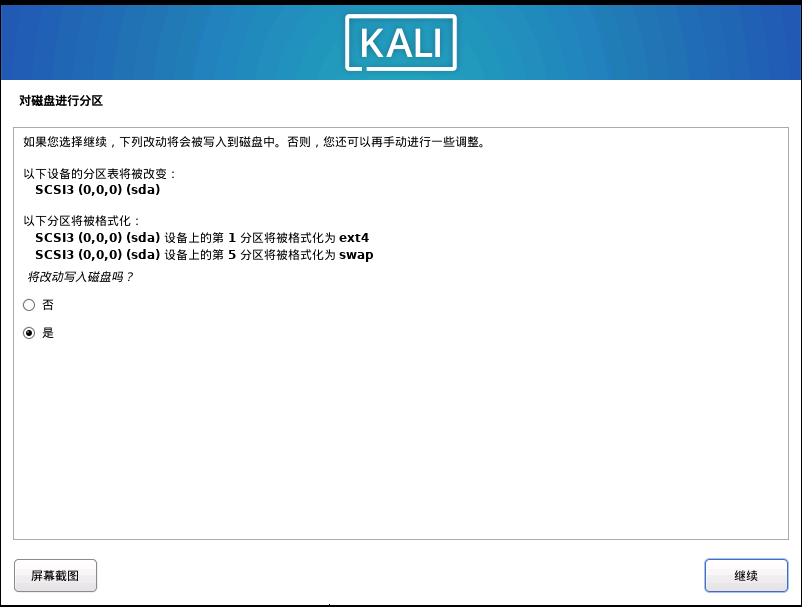

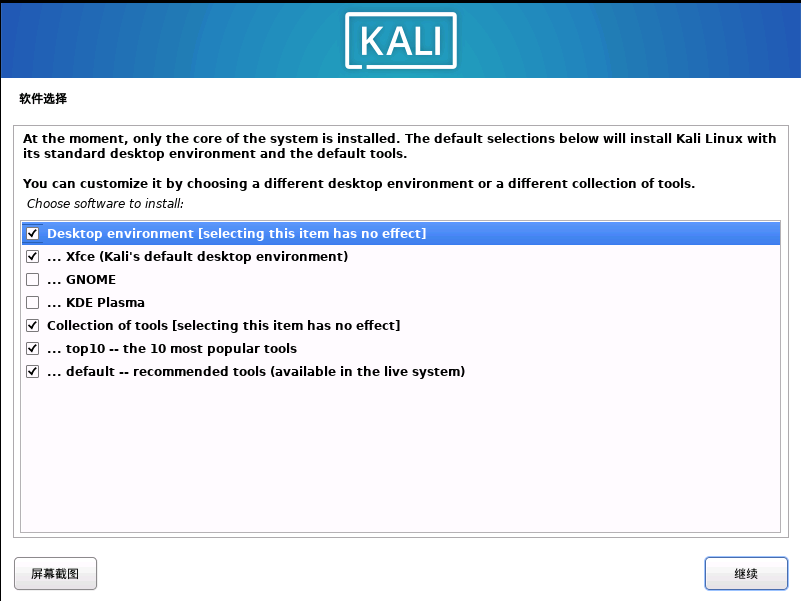

磁盘容量可根据自己具体情况分配

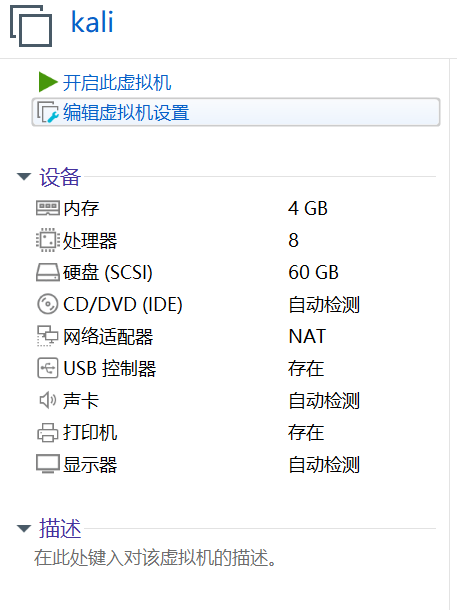

进入编辑虚拟机设置

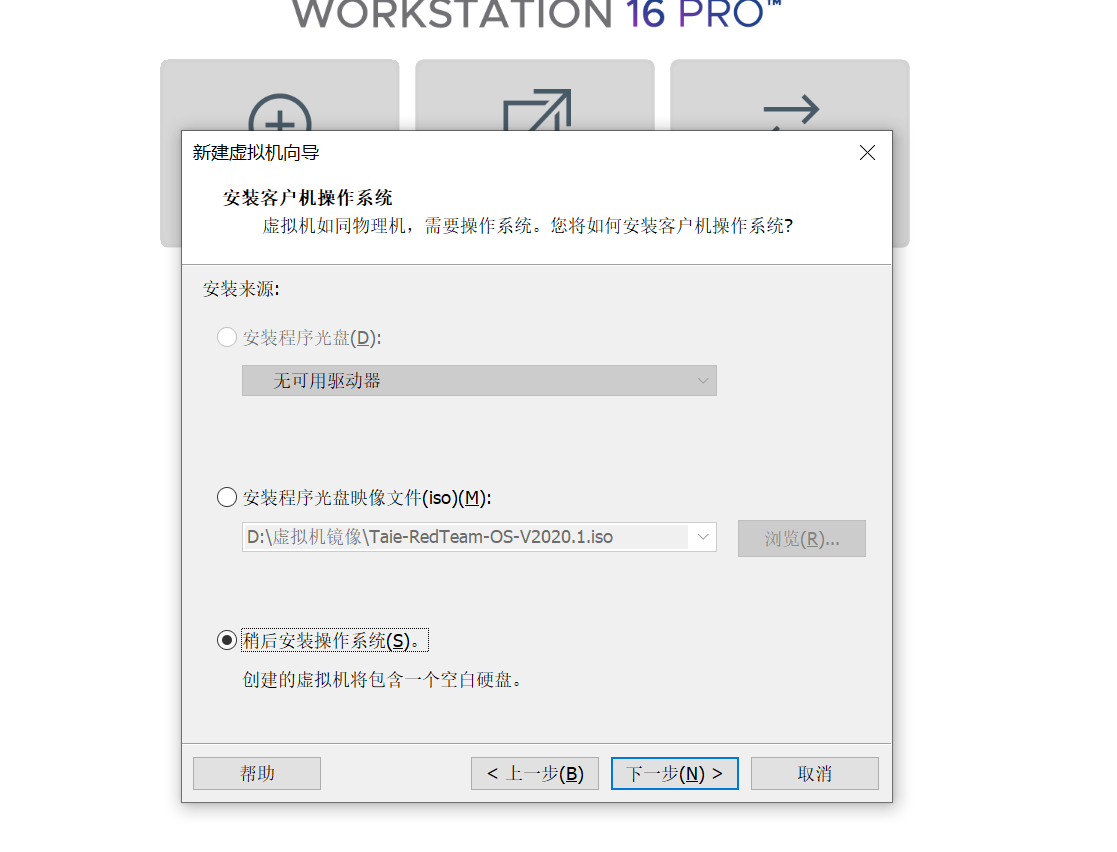

点击CD/DVD将自动检测更改为使用ISO映像文件,文件选择我们在kali官网中下载的文件

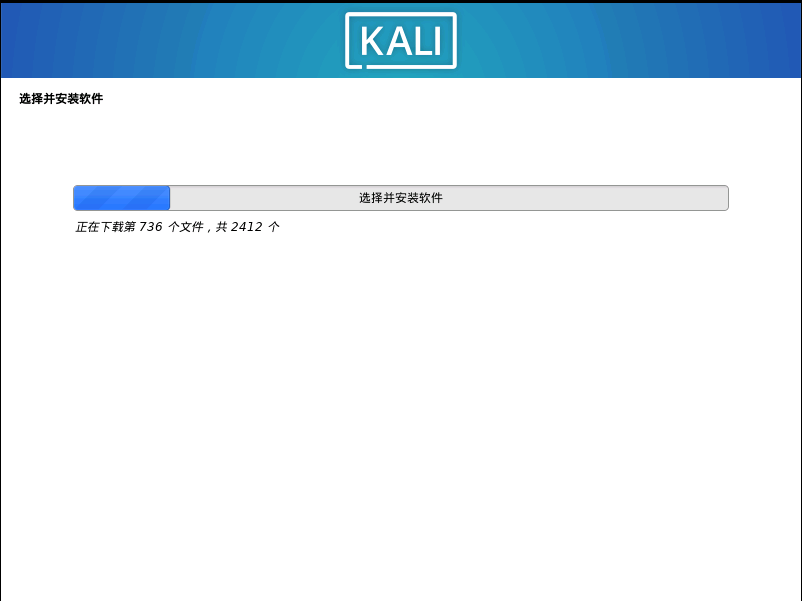

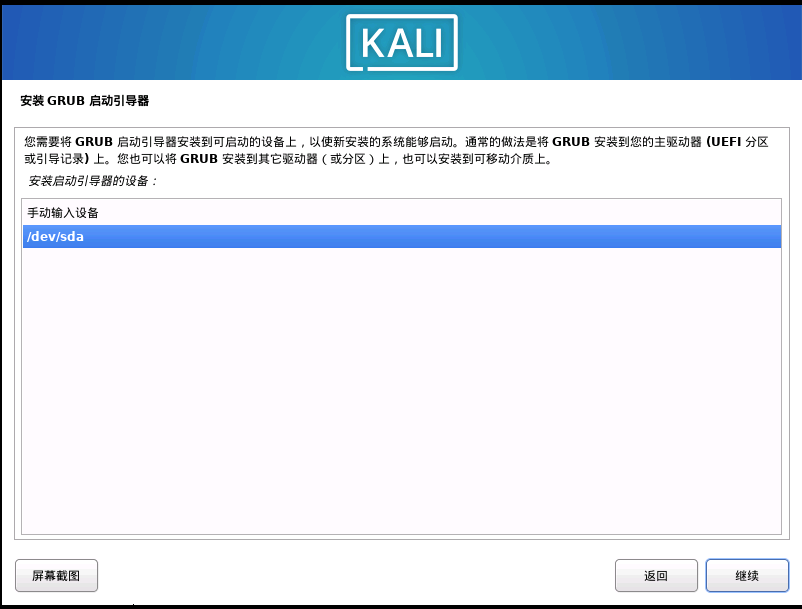

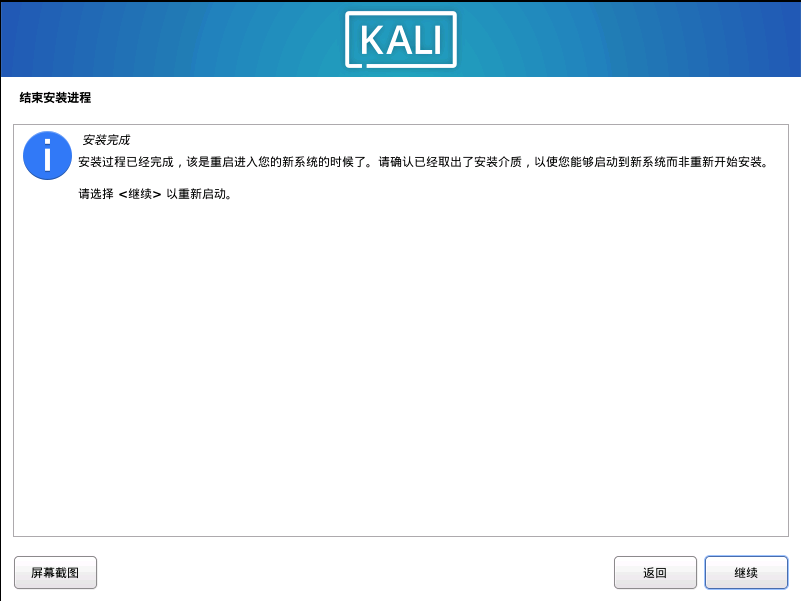

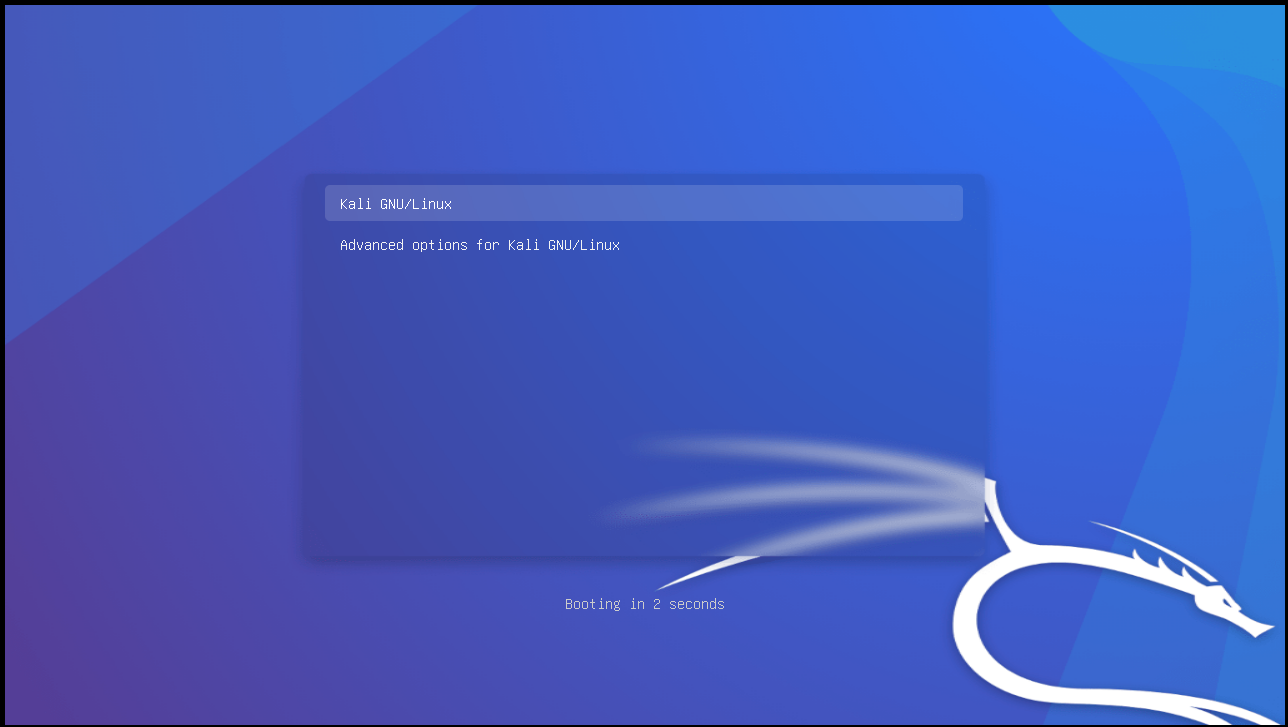

返回后,选择开启此虚拟机

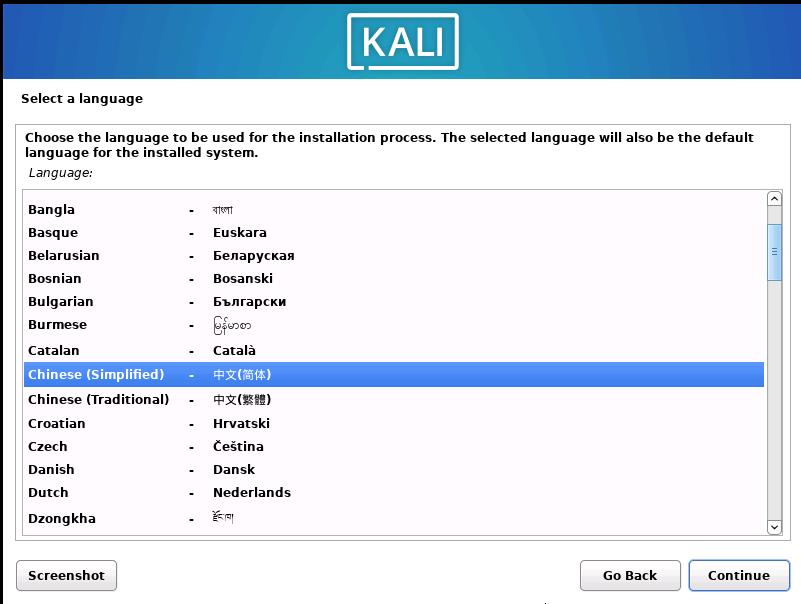

设置用户名和密码,请务必记住!!!

此用户名与密码都是为安装过程中设置的

方法二:虚拟机安装:

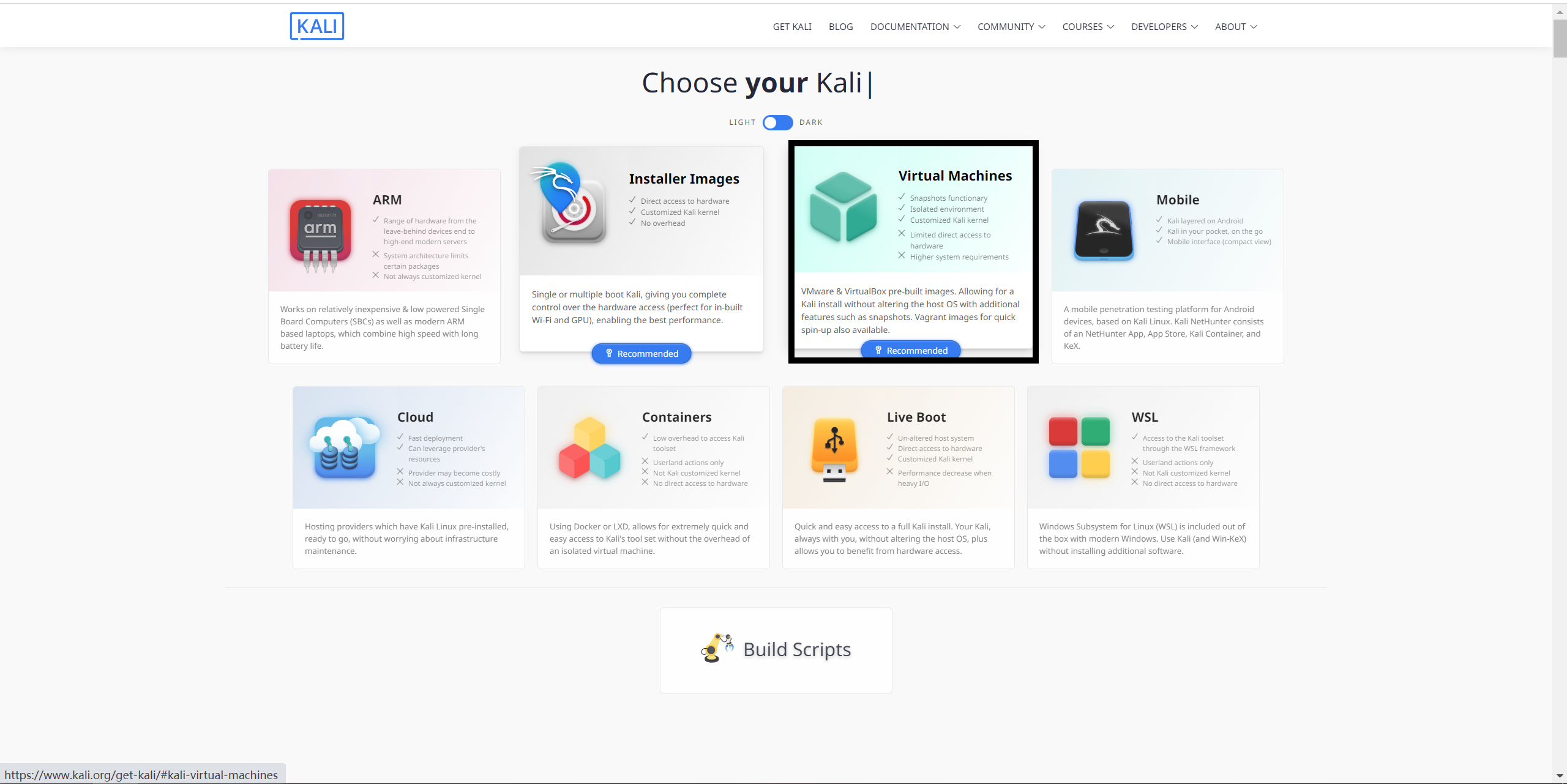

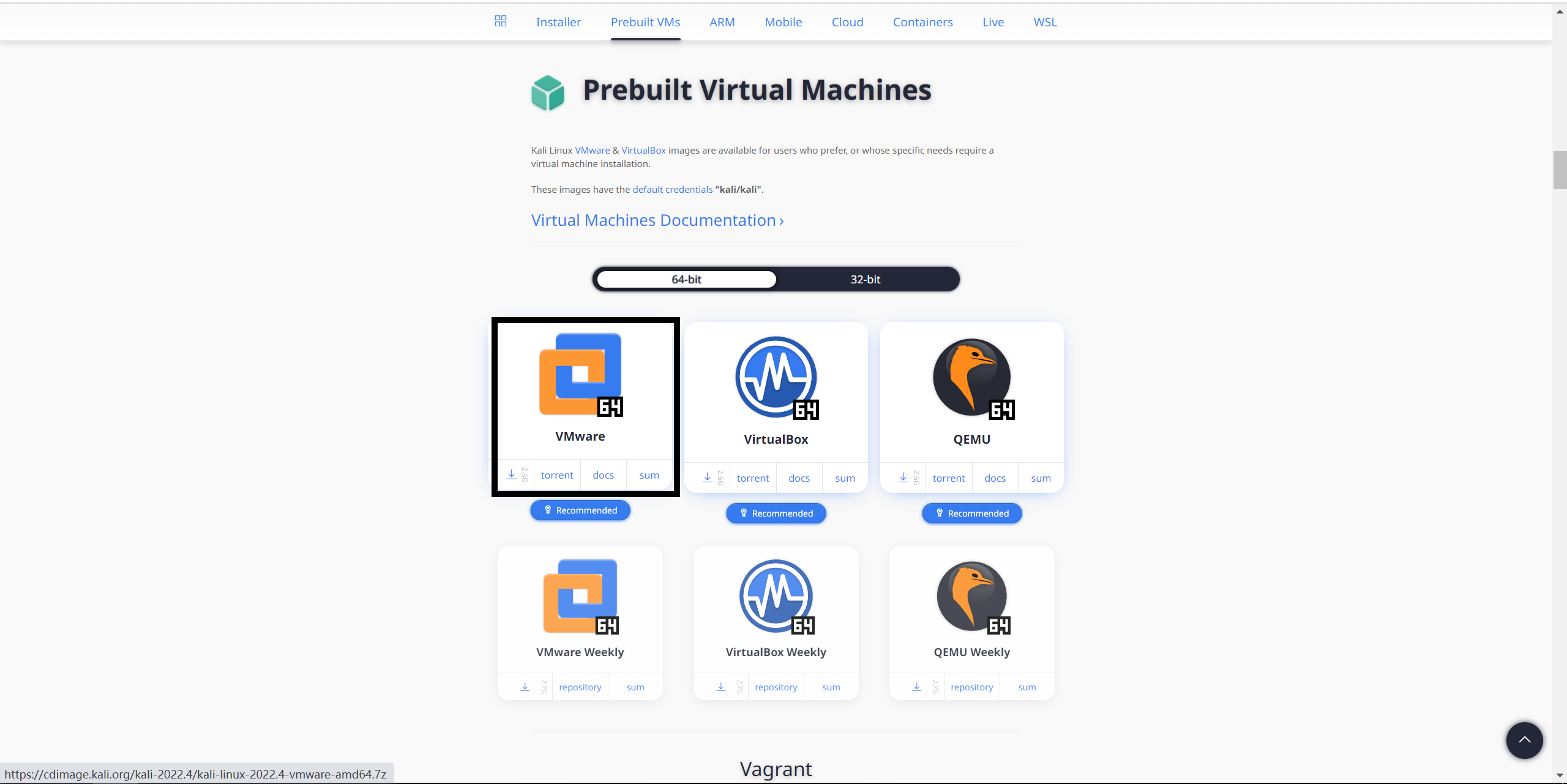

我们进入kali官网,选择Virtual Machines

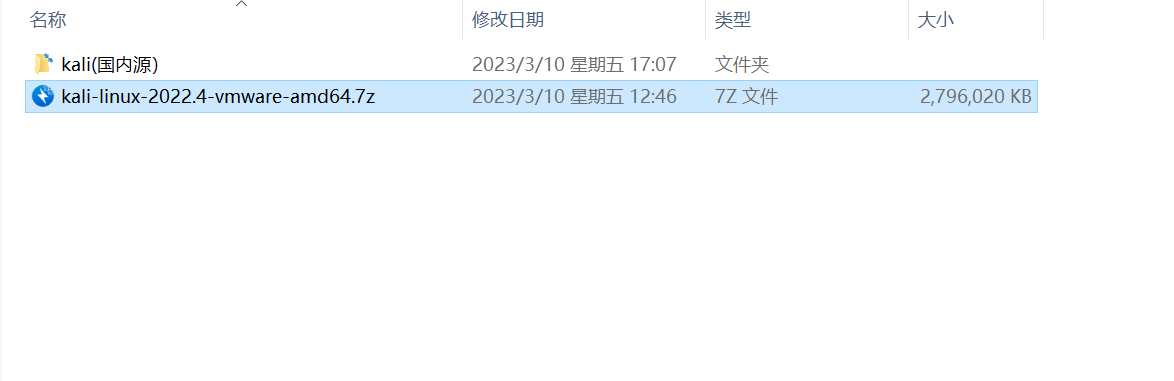

同上,推荐使用下载加速器,下载完后为压缩包,进行解压。

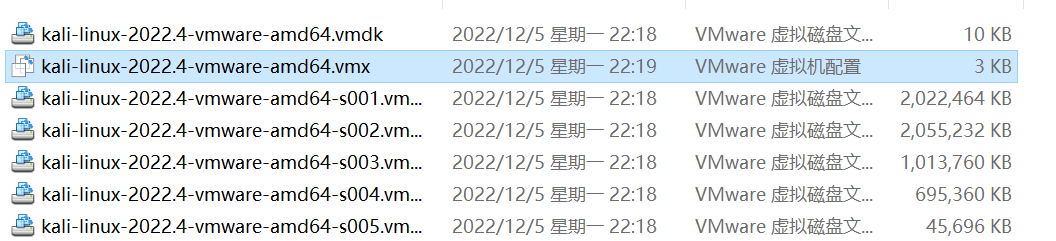

进入文件夹,打开后缀为vmx文件,直接进入VMware。

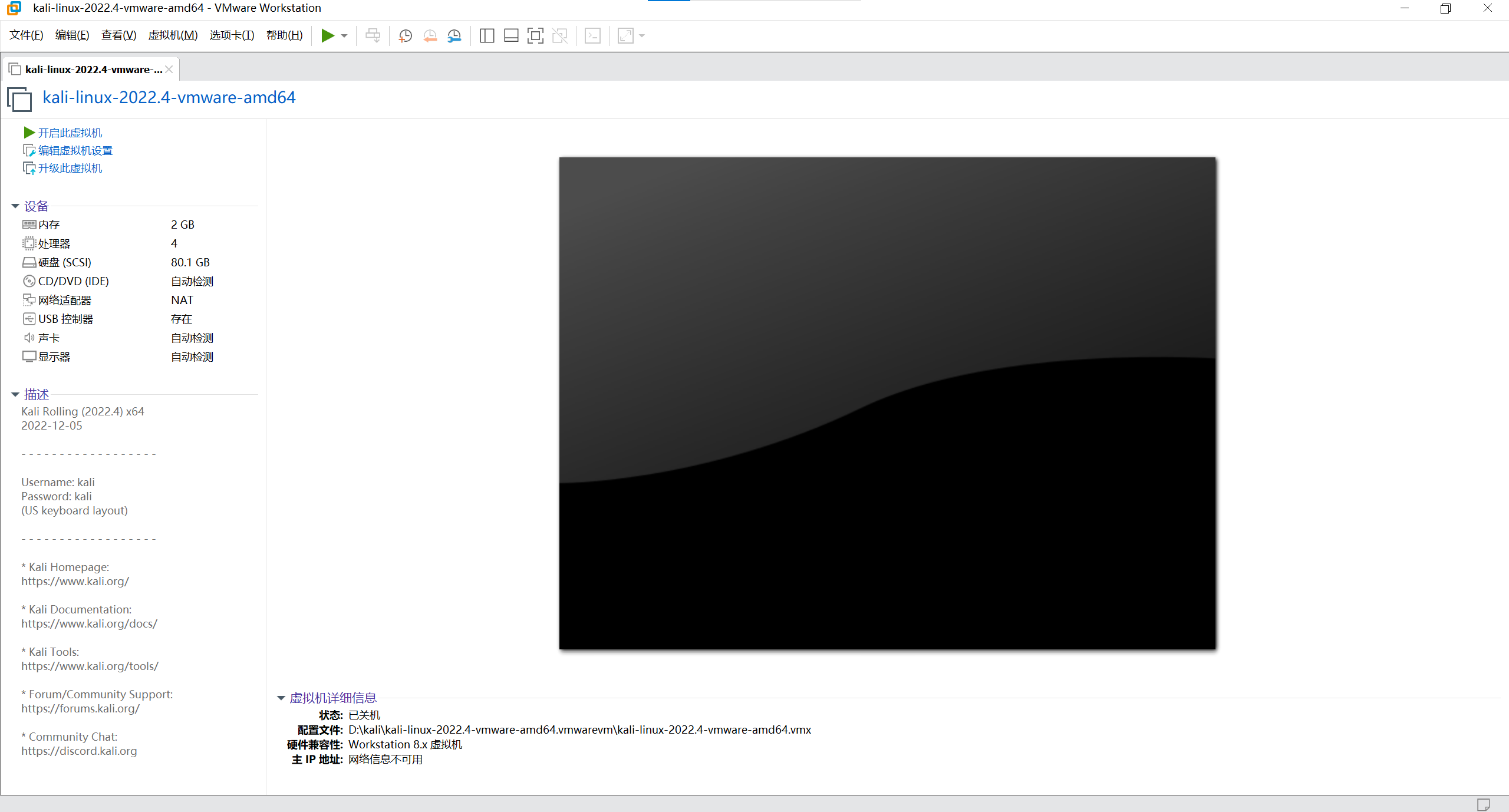

根据自己需求更改网络适配器,其他无需改动,开启虚拟机。

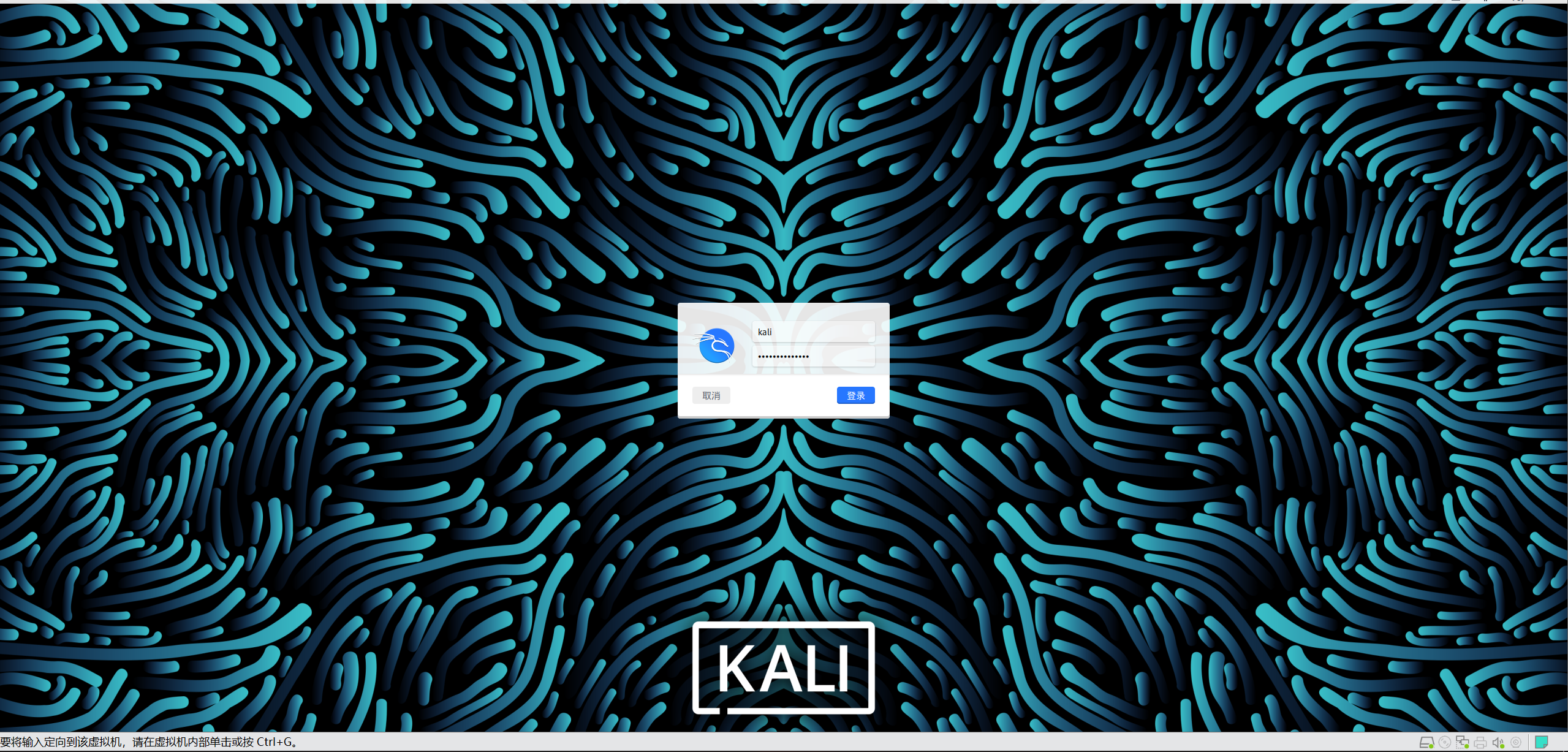

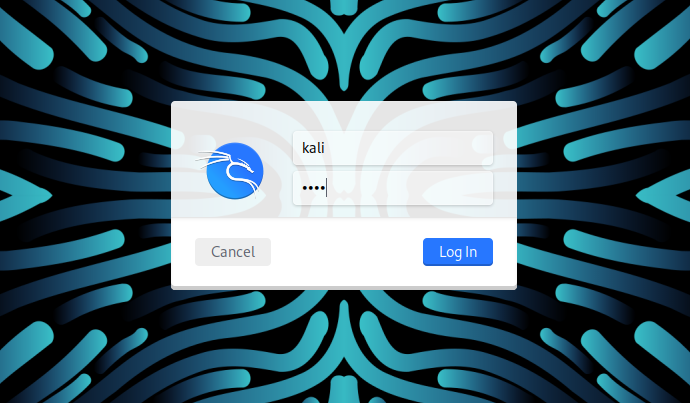

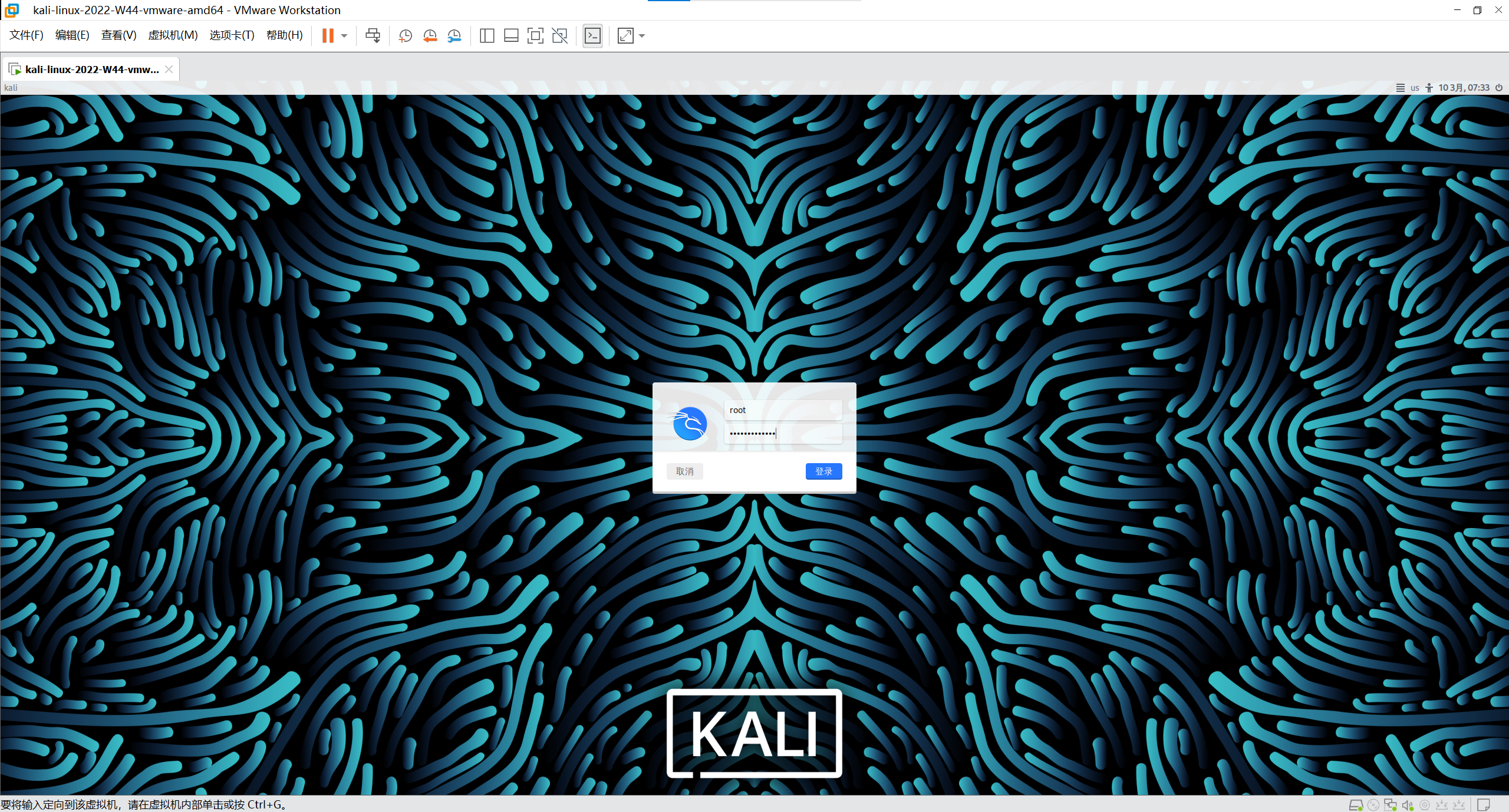

默认用户与密码均为kali

最后工作:

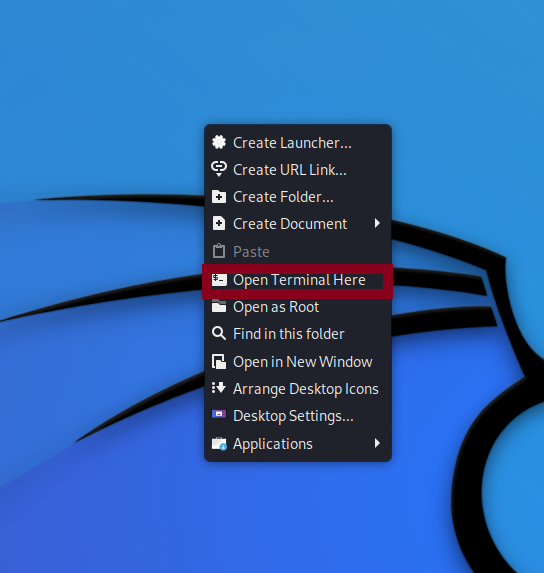

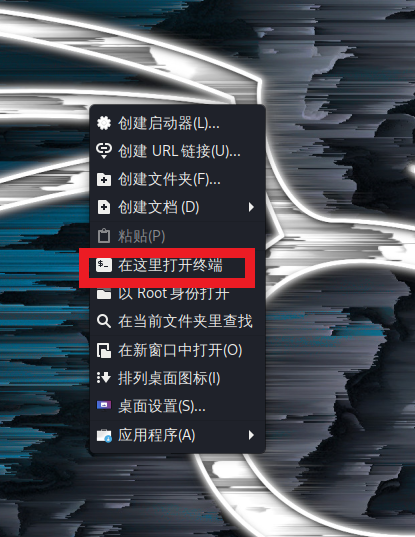

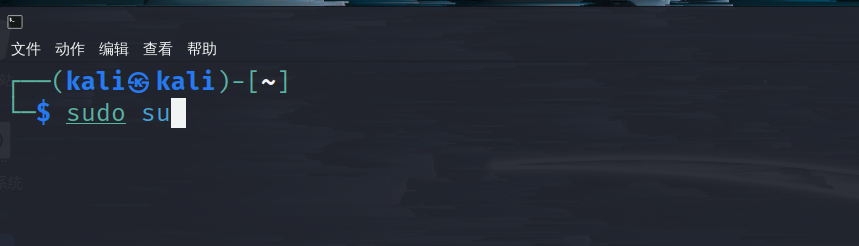

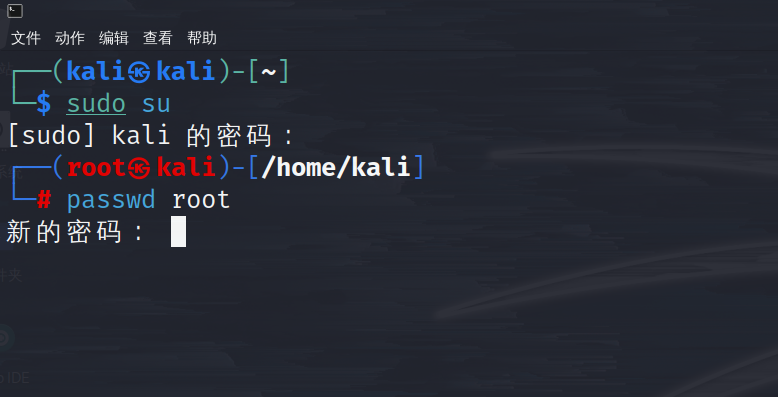

1.拿到root权限

打开终端(ctrl+t)或者右击

进入root权限

sudo su

输入或更改密码

passwd root

以后可以直接通过输入root账户和密码进入root权限

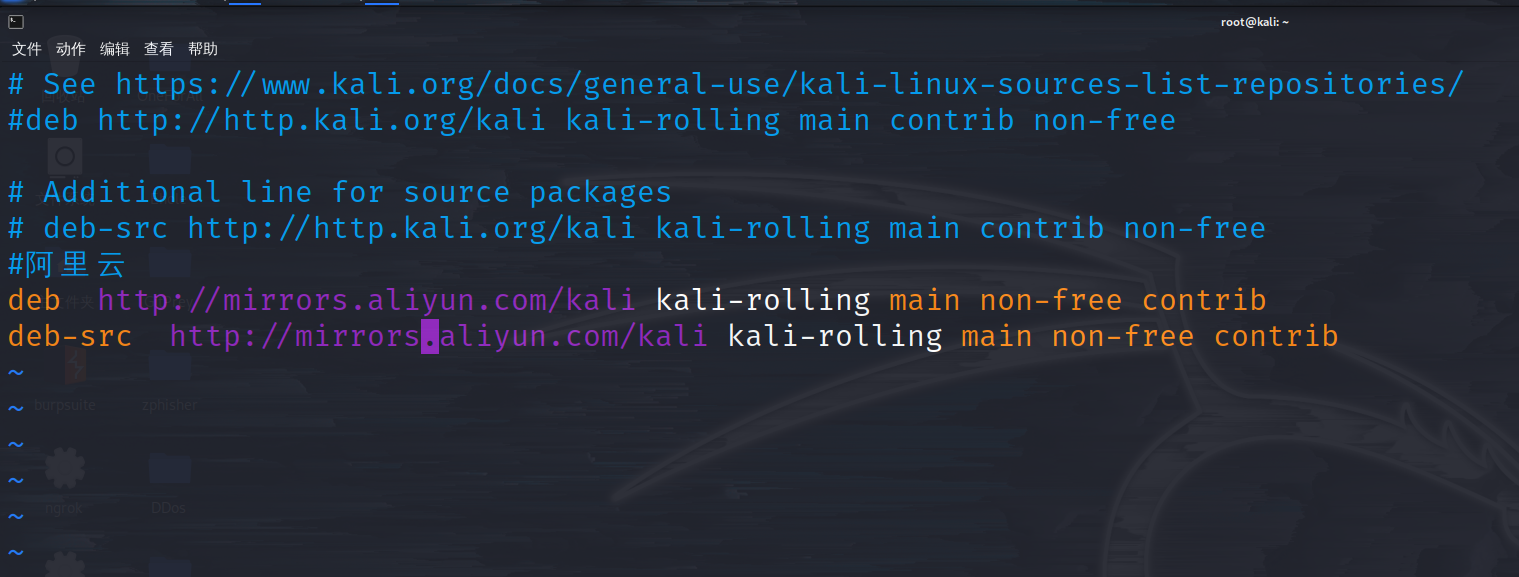

2.为了提高kali的使用速度以及获取资源,我们需要进行更换国内源。

大家可以进行选择,在这里我使用阿里云的源

# 官方源

deb http://http.kali.org/kali kali-rolling main non-free contrib

deb-src http://http.kali.org/kali kali-rolling main non-free contrib

#中科大

deb http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

deb-src http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

#阿里云

#deb http://mirrors.aliyun.com/kali kali-rolling main non-free contrib

#deb-src http://mirrors.aliyun.com/kali kali-rolling main non-free contrib

#清华大学

#deb http://mirrors.tuna.tsinghua.edu.cn/kali kali-rolling main contrib non-free

#deb-src https://mirrors.tuna.tsinghua.edu.cn/kali kali-rolling main contrib non-free

#浙大

#deb http://mirrors.zju.edu.cn/kali kali-rolling main contrib non-free

#deb-src http://mirrors.zju.edu.cn/kali kali-rolling main contrib non-free

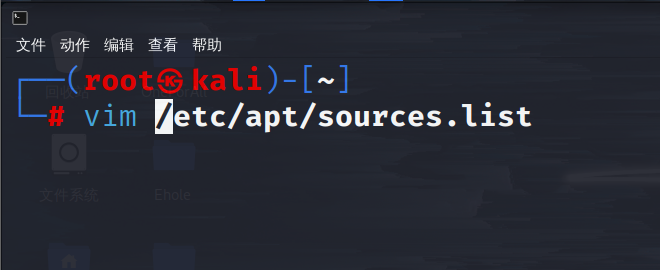

进入root权限,在终端内输入

vim /etc/apt/sources.list

将官方源注释掉(#)或者删除,并输入国内源

按Insert键输入,按ESC后按 ' :+wq '保存

保存后进行更新,在root权限下的终端分别输入

apt-get update

apt-get dist-upgrade -y

apt-get autoremove -y

更新完后,输入reboot进行重启

3.安装vmware Tools

此工具可将实体机与虚拟机连接起来,具体用法百度搜索