● 点击↑蓝字关注我们,获取更多安全风险通告

漏洞概述 |

|||

漏洞名称 |

Linux Kernel 权限提升漏洞 |

||

漏洞编号 |

QVD-2023-15242、CVE-2023-3269 |

||

公开时间 |

2023-07-05 |

影响对象数量级 |

万级 |

奇安信评级 |

高危 |

CVSS 3.1分数 |

7.8 |

威胁类型 |

权限提升 |

利用可能性 |

中 |

POC状态 |

已公开 |

在野利用状态 |

未发现 |

EXP状态 |

已公开 |

技术细节状态 |

已公开 |

利用条件:需要本地低权限触发。 |

|||

(注:奇安信CERT的漏洞深度分析报告包含此漏洞的POC及技术细节,订阅方式见文末。)

01

漏洞详情

>>>>

影响组件

Linux内核是 Linux 操作系统(OS)的主要组件,也是计算机硬件与其进程之间的核心接口。它负责两者之间的通信,还要尽可能高效地管理资源。

>>>>

漏洞描述

近日,奇安信CERT监测到Linux Kernel 权限提升漏洞(CVE-2023-3269),又名“Stack Rot”。在Linux内核的内存管理子系统存在释放后重用漏洞,本地低权限用户可以利用此漏洞提升至ROOT权限。目前,此漏洞技术细节、POC及EXP已在互联网上公开,奇安信CERT成功复现此漏洞,鉴于此漏洞现实威胁上升,建议客户尽快做好自查及防护。

02

影响范围

>>>>

影响版本

v6.1-rc1 <= Linux Kernel <= v6.5-rc1

>>>>

不受影响版本

RedHat Linux Kernel

>>>>

其他受影响组件

无

03

复现情况

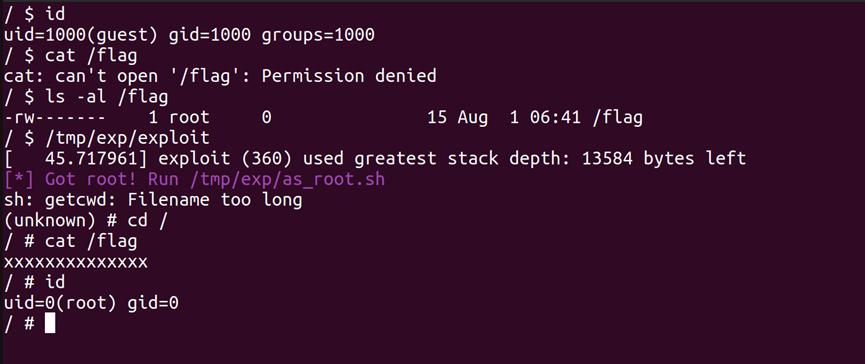

目前,奇安信CERT已成功复现Linux Kernel 权限提升漏洞(CVE-2023-3269),截图如下:

04

处置建议

>>>>

安全更新

目前官方已发布修复版本,受影响用户可以更新内核至安全版本:

Linux Kernel >= 6.1.37

Linux Kernel >= 6.3.11

Linux Kernel >= 6.4.1

05

参考资料

[1]https://www.openwall.com/lists/oss-security/2023/07/05/1

[2]https://security-tracker.debian.org/tracker/CVE-2023-3269

[3]https://ubuntu.com/security/CVE-2023-3269

[4]https://access.redhat.com/security/cve/cve-2023-3269

06

时间线

2023年8月1日,奇安信 CERT发布安全风险通告。

07

深度分析报告

深度分析报告(含PoC和技术细节)已开通订阅,扫描图片下方二维码申请:

转载请注明“转自奇安信代码卫士 https://codesafe.qianxin.com”。

奇安信代码卫士 (codesafe)

国内首个专注于软件开发安全的产品线。

觉得不错,就点个 “在看” 或 "赞” 吧~

觉得不错,就点个 “在看” 或 "赞” 吧~