010-ceycey 的 write up

1. 程序的执行

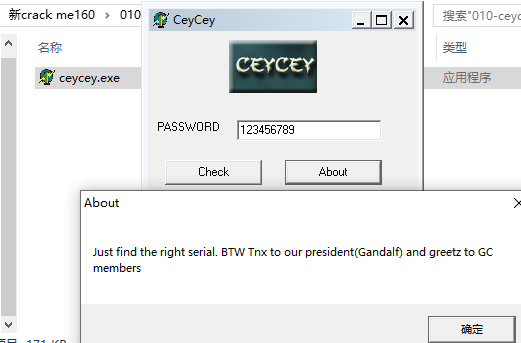

刚打开软件输入框提示我们的是Write it here!! :P我们随便输入一串pasword然后点击check没反应,然后看关于这个软件的相关信息如图:

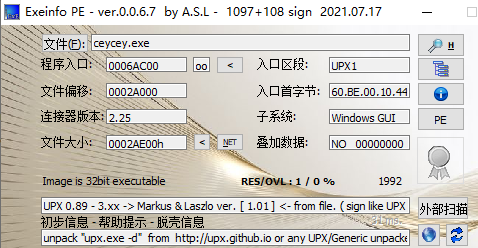

2. 查壳

可见程序有UPX的壳。

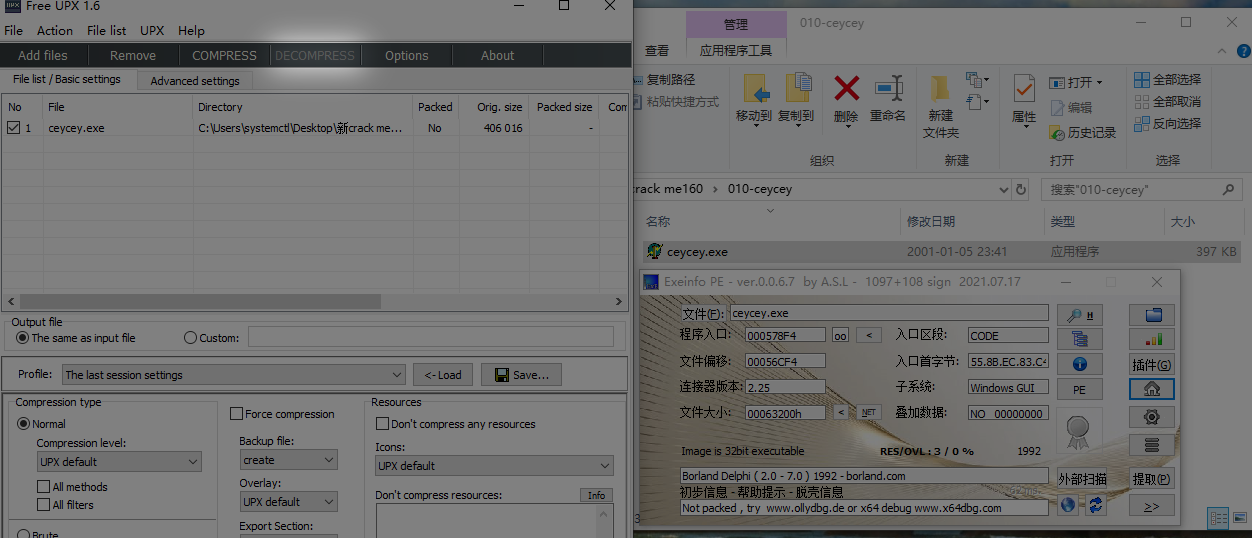

3. 脱壳

经典的UPX脱壳

4. 程序分析

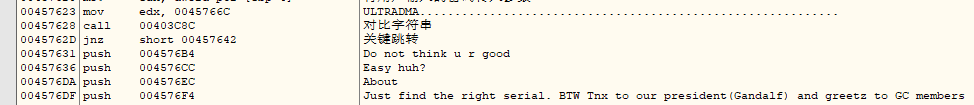

OD智能搜索关键字符串:

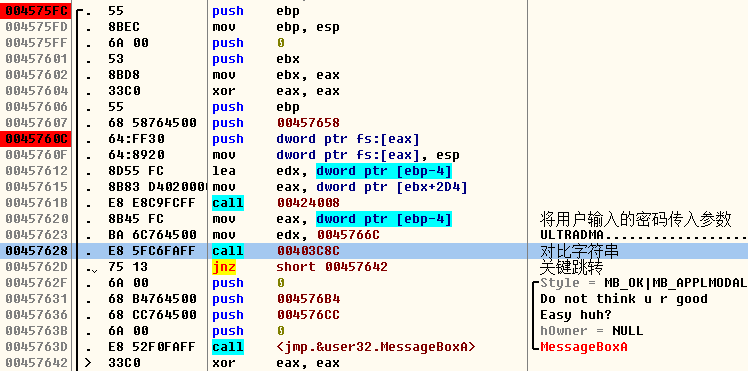

双击Do not think u r good,跟踪进入,猜测这是一个成功后的提示字符串。

可以看到如下:

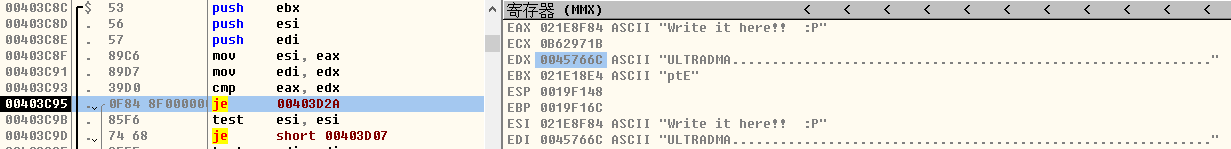

有一个奇怪的字符串ULTRADMA还不知道是什么用的,跟踪00403C8C就可以发现,这是一个类似字符串对比的函数,而且密码就是:

抄一百篇不如自己实践操作写一篇,尊重知识产权,写笔记辛苦,禁止转载!!!