这几天入门misc,通过ctfshow的题来学习图片隐写,就当是一个记录了,但是里面有些题涉及到脚本,我又不会写脚本,所以就没有做。所以并不是每题都有wp,看目录吧。

目录

misc1

打开图片即可看到flag

misc2

同上,打开图片即可看到flag

misc3

使用Honeyview打开即可看到flag

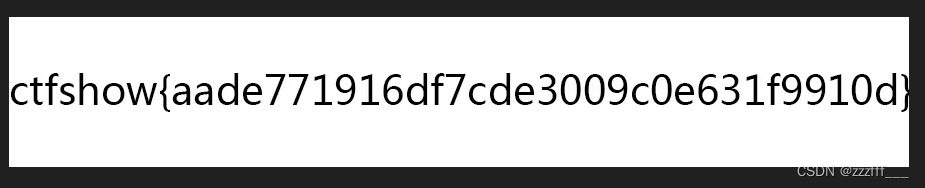

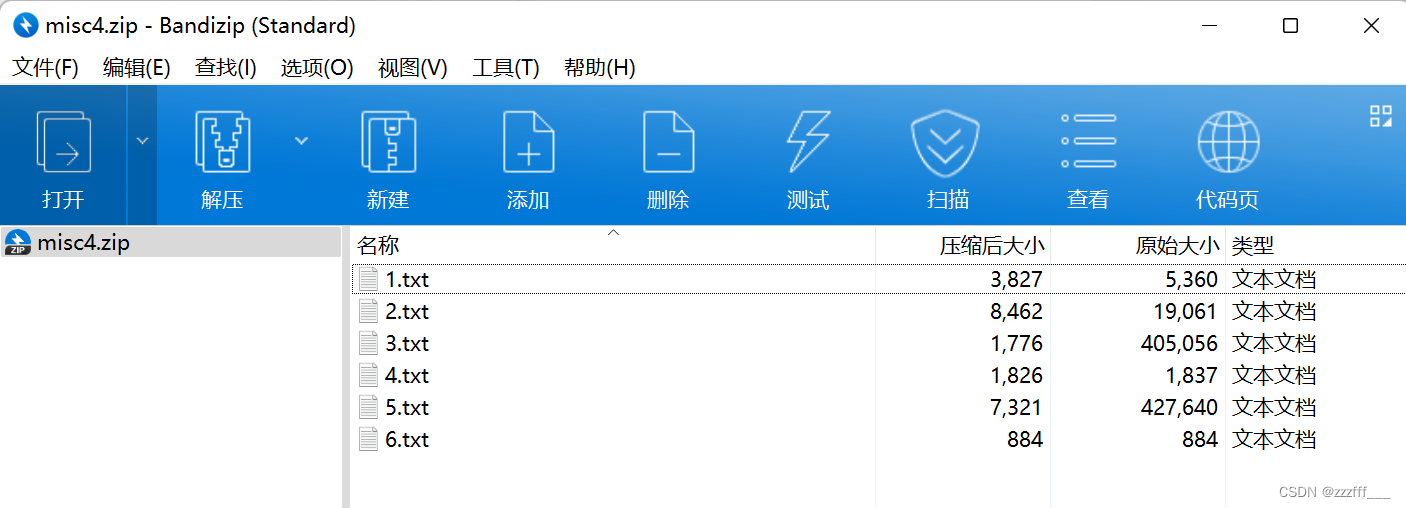

misc4

下载打开之后发现有6个后缀名为txt的文件,全部解压将他们拉入010中查看文件类型并改成对应的后缀名,再逐个打开可看到flag,连起来提交即可。

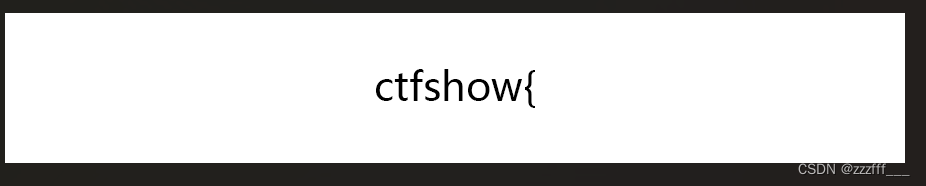

例如1.txt,拉入010之后发现其文件头为png的文件头,于是将其重命名为1.png,打开可看见图片内容

其余同理

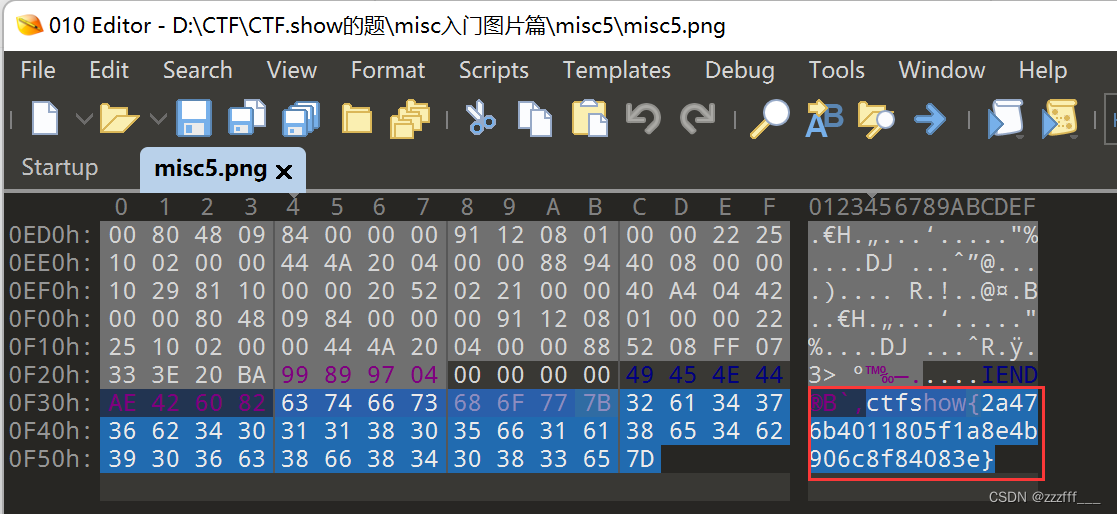

misc5

拉入010,ctrl+f搜索ctfshow即可看到flag

misc6

同上

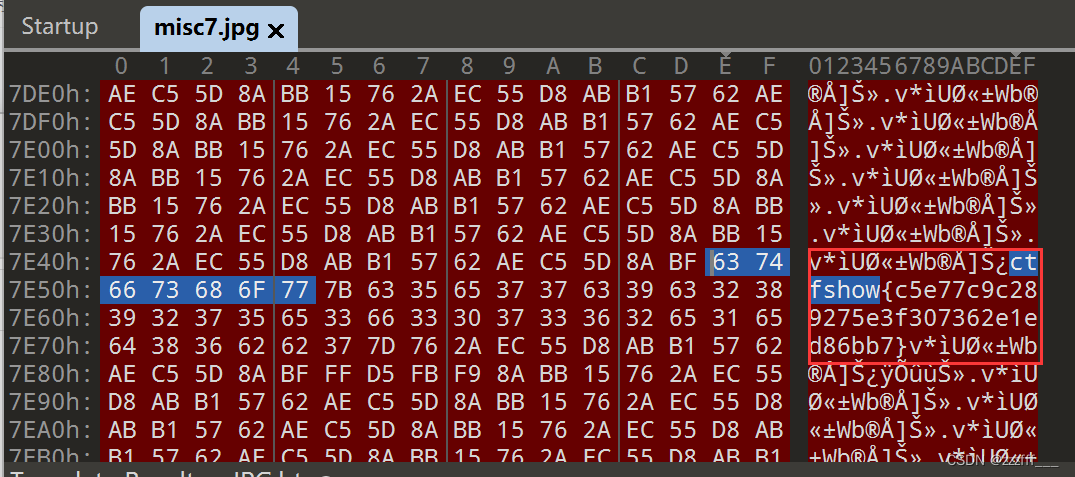

misc7

同上

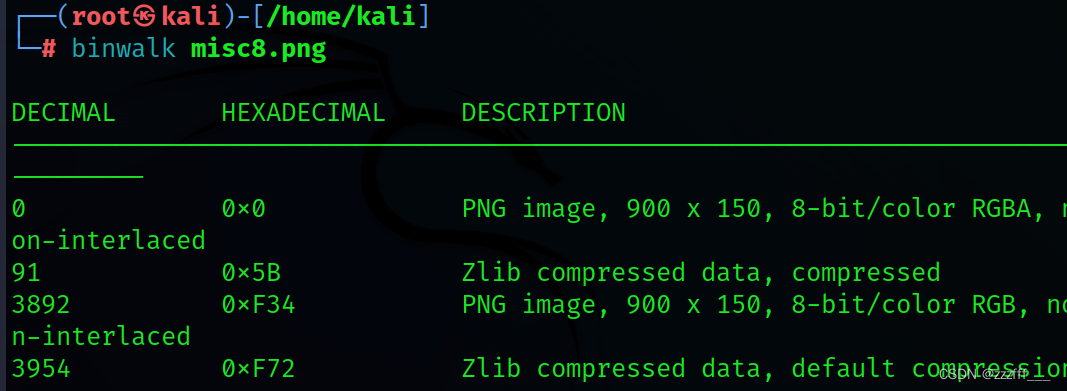

misc8

根据提示:flag在图片文件中。猜测图片里隐藏了文件,于是将其拖入kali中,再binwalk一下,果然看到里面还有个png文件

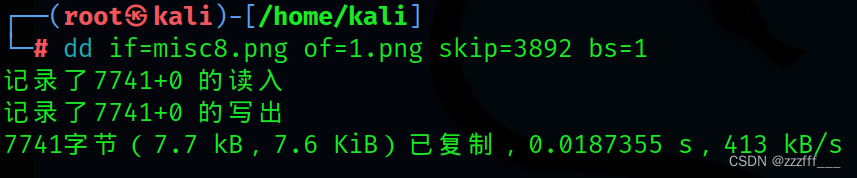

将其分离出来,【dd if=misc8.png of=1.png skip=3892 bs=1】

解释:if 指定输入文件,of 指定输出文件,skip 指定从输入文件开头跳过48221个块后开始复制,bs设置每次读写块的大小为1字节

再打开分离出的1.png即可看到flag

misc9

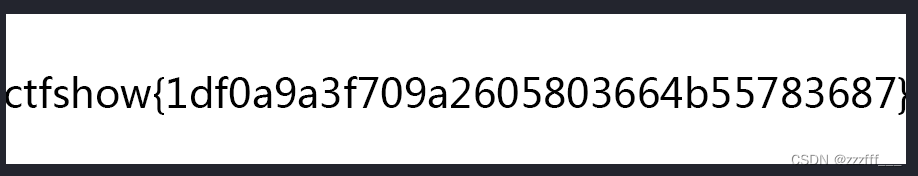

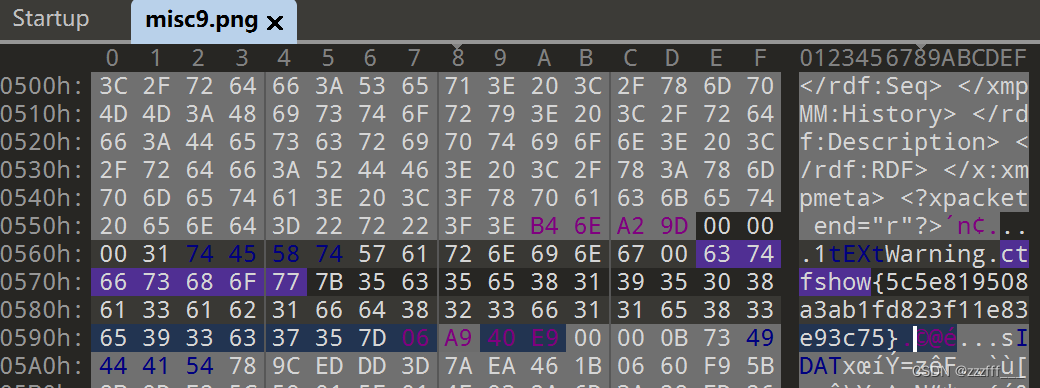

提示:flag在图片块里。搜索ctfshow即可看到flag

misc10

misc11

提示:flag在另一张图里。

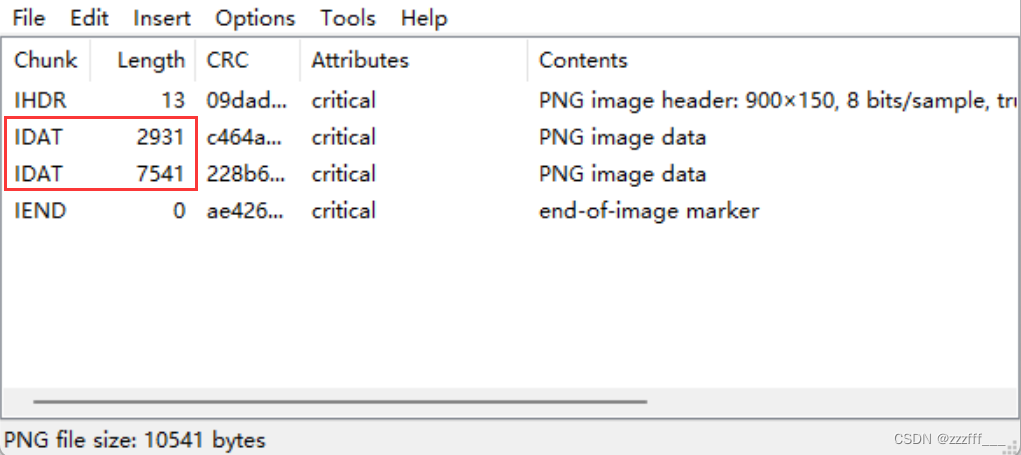

这个题我们需要知道一个知识点,png的数据压缩后存储到IDAT块,并且只有存满才能存到下一个IDAT块,这里就有可能看到猫腻,就是有IDAT数据块没有存满,但是出现了数据块后面的新块,之后对没有存满的IDAT块后的那一个IDAT块进行Zlib解压缩,之后在对数据进行其他的处理。

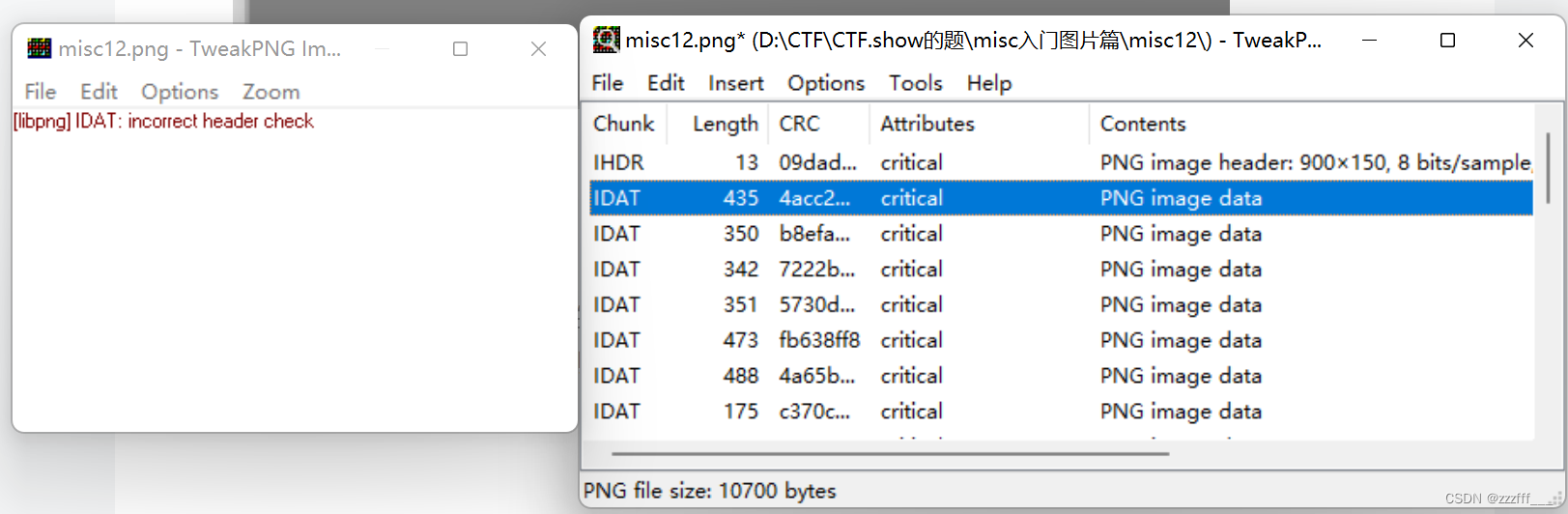

我们用TweakPNG来打开发现确实是这个问题

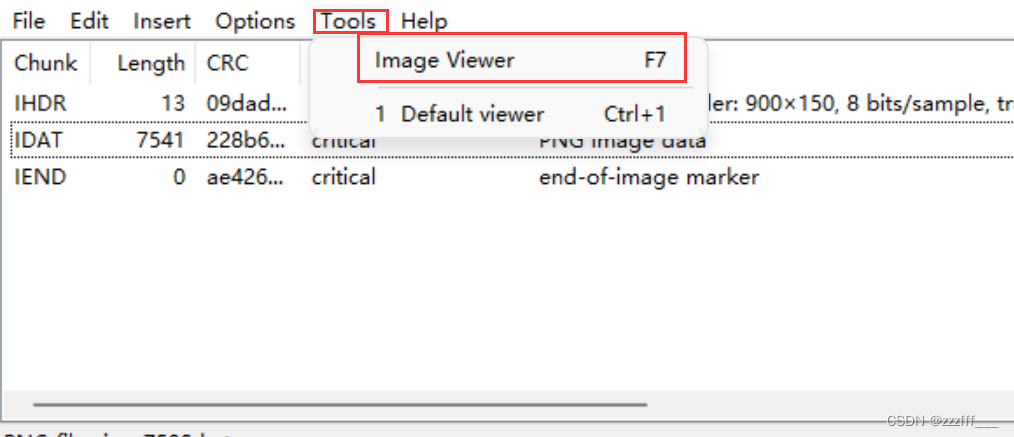

于是将第一个IDAT模块删除就可以,然后选择Tools的image viewer来浏览图像,或者使用快捷键F7,即可看到flag

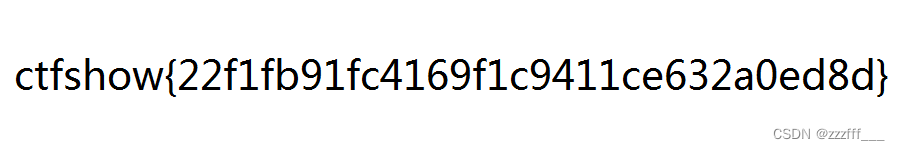

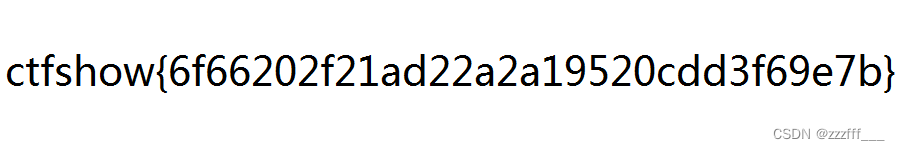

misc12

提示:flag在另一张图里。

这题于上一题的知识点是一样的,不同的是这题需要把前几个都删掉,F7打开图像浏览器,边删边看,直到删到第8张即可看到flag