根据上一篇,如果salt是我们自己随机生成的,通常我们计算MD5时采用md5(message + salt)。但实际上,把salt看做一个“口令”,加salt的哈希就是:计算一段message的哈希时,根据不通口令计算出不同的哈希。要验证哈希值,必须同时提供正确的口令。

这实际上就是Hmac算法:Keyed-Hashing for Message Authentication。它通过一个标准算法,在计算哈希的过程中,把key混入计算过程中。和我们自定义的加salt算法不同,Hmac算法针对所有哈希算法都通用,无论是MD5还是SHA-1。采用Hmac替代我们自己的salt算法,可以使程序算法更标准化,也更安全。

一、hmac

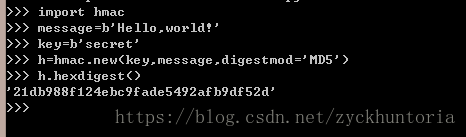

准备参数有原始消息message,随机key,哈希算法,这里采用MD5,使用hmac的代码如下:

二、练习

将上一节的salt改为标准的hmac算法,验证用户口令:

代码:

# -*- coding: utf-8 -*-

import hmac, random

def hmac_md5(key, s):

return hmac.new(key.encode('utf-8'), s.encode('utf-8'), 'MD5').hexdigest()

class User(object):

def __init__(self, username, password):

self.username = username

self.key = ''.join([chr(random.randint(48, 122)) for i in range(20)])

self.password = hmac_md5(self.key, password)

db = {

'michael': User('michael', '123456'),

'bob': User('bob', 'abc999'),

'alice': User('alice', 'alice2008')

}

def login(username, password):

user = db[username]

return user.password == hmac_md5(user.key, password)

# 测试:

assert login('michael', '123456')

assert login('bob', 'abc999')

assert login('alice', 'alice2008')

assert not login('michael', '1234567')

assert not login('bob', '123456')

assert not login('alice', 'Alice2008')

print('ok')运行: