|

|

|

|

|

|

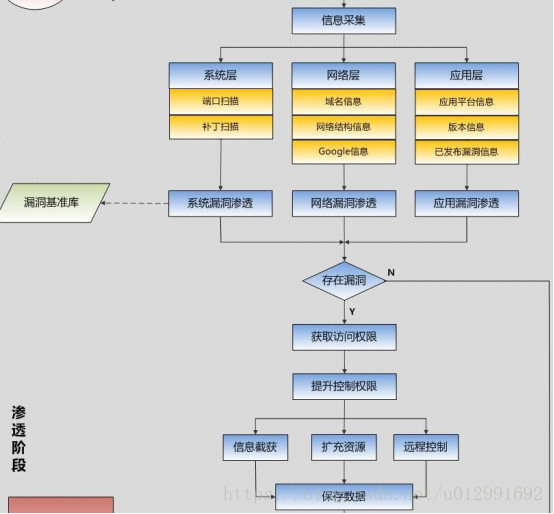

4. 公司获得授权对一家金融公司从外网做白盒测试,目标是取得内网域控权限及核心业务系统权限,请具体描述您的渗透步骤。

第一步,明确目标并进行信息收集:

包括但不限于:

whois、网站源IP、旁站、C段网站、服务器系统版本、容器版本、程序版本、数据库类型、二级域名、防火墙,后台,未授权页面,敏感url,域名注册人员信息,web应用中网站发帖人的id,管理员姓名,各个端口应用。

第二步,漏洞探索

第三步,漏洞验证

将上步发现存在或可能存在的漏洞,都对其进行一一检查。

找到信息收集的通用、缺省口令等

第四步,进一步测试

当拿到系统权限时,进行进一步的内网入侵,重复二三步。

第五步,信息整理

通过渗透测试所拿到的信息,整理漏洞过程中的poc,exp等

记录操作中的步骤,以及高危漏洞获得权限的位置,web应用漏洞位置。

第六步,生成报告

根据信息整理的结果,生成完整的渗透测试报告,对于发现的漏洞,提出可修复意见。

源文档 <https://mp.weixin.qq.com/s/Hk9skcTH7kmEMQz1E-uBUw>

- 自动化验证:Sqlmap metasploit

- 手工验证,根据公开资源进行验证

- 试验验证:自己搭建模拟环境进行验证

- 登陆猜解:有时可以尝试猜解一下登陆口的账号密码等信息

- 业务漏洞验证:如发现业务漏洞,要进行验证

- 漏洞综合扫描

- 主机漏洞

- web容器配置问题,或老版本容器漏洞

- web应用漏洞,各个业务单元的漏洞。

- 端口服务漏洞,常见的各个端口弱口令等