使用端口

TCP21 命令

TCP20 数据

模式

被动模式/passive/pasv方式

主动模式/standard/port方式,服务器使用20端口连接客户端

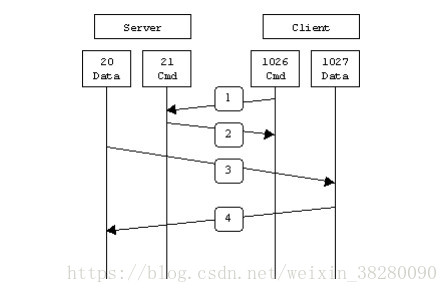

主动模式FTP:

主动模式下,FTP客户端从任意的非特殊的端口(N > 1023)连入到FTP服务器的命令端口--21

端口。然后客户端在N+1(N+1 >= 1024)端口监听,并且通过N+1(N+1 >= 1024)端口发送命令给FTP服务器。服务器会反过来连接用户本地指定的数据端口,比如20端口。

以服务器端防火墙为立足点,要支持主动模式FTP需要打开如下交互中使用到的端口:

FTP服务器命令(21)端口接受客户端任意端口(客户端初始连接)

FTP服务器命令(21)端口到客户端端口(>1023)(服务器响应客户端命令)

FTP服务器数据(20)端口到客户端端口(>1023)(服务器初始化数据连接到客户端数据端口)

FTP服务器数据(20)端口接受客户端端口(>1023)(客户端发送ACK包到服务器的数据端口)

被动模式FTP:

为了解决服务器发起到客户的连接的问题,人们开发了一种不同的FTP连接方式。这就是所谓的被

动方式,或者叫做PASV,当客户端通知服务器它处于被动模式时才启用。在被动方式FTP中,命令连接和数据连接都由客户端,这样就可以解决从服务器到客户端的数据端口的入方向连接被防火墙过滤掉的问题。当开启一个FTP连接时,客户端打开两个任意的非特权本地端口(N >; 1024和N+1)。第一个端口连接服务器的21端口,但与主动方式的FTP不同,客户端不会提交PORT命令并允许服务器来回连它的数据端口,而是提交PASV命令。这样做的结果是服务器会开启一个任意的非特权端口(P >; 1024),并发送PORT P命令给客户端。然后客户端发起从本地端口N+1到服务器的端口P的连接用来传送数据。

对于服务器端的防火墙来说,必须允许下面的通讯才能支持被动方式的FTP:

FTP服务器命令(21)端口接受客户端任意端口(客户端初始连接)

FTP服务器命令(21)端口到客户端端口(>1023)(服务器响应客户端命令)

FTP服务器数据端口(>1023)接受客户端端口(>1023)(客户端初始化数据连接到服务器指定的任意端口)

FTP服务器数据端口(>1023)到客户端端口(>1023)(服务器发送ACK响应和数据到客户端的数据端口)

用图表示如下:

优缺点:

主动模式对ftp对服务器管理有利,是由FTP服务器主动与客户端的高位随机端口建立连接,而这个端口很有可能被客户端的防火墙阻塞。而被动模式对客户端管理有效,它是企图 与服务端的随机端口建立连接但是这个端口很可能又会被服务端的防火墙所拒绝。

一般做安全措施我们是在被动模式下做,由于主动模式是打开一个端口给客户端传送数据,我们做安全措施都是基于端口来做所以不太好做,一般也不建议去做。但是被动模式也是在不停地放端口,所以慢慢的ftp慢慢的在淘汰。

防火墙的意义

链接追踪/RELATED------

自动监听该端口,并且设置防火墙允许被人来访问该端口

ftp用户

匿名用户-->系统用户

虚拟用户-->系统用户

主配置文件:

anonymous_enable=YES 是否启用匿名用户

local_enable=YES

write_enable=YES 允许写入(无论是匿名用户还是本地用户要实现上传就需要快开启它)

local_umask=022 默认本地用户上传文件权限755

dirmessage_enable=YES 显示每个目录下的文件信息

xferlog_enable=YES 日志启用

connect_from_port_20=YES 主动请求的数据端口

chown_uploads=YES 所有匿名用户上传的文件所属用户将会被改成chown_username

chown_username=whoever 匿名上传的所属用户名是whoever

xferlog_file=/var/log/xferlog 启用的日志文件

xferlog_std_format=YES

idle_session_timeout=600 空闲连接超时

data_connection_timeout=120 数据连接超时

nopriv_user=ftpsecure 当服务器运行于最底层时使用的用户名

chroot_list_enable=YES chroot_local_user=YES 所有文件列出用户, 可以切换到其他目录

chroot_list_file=/etc/vsftpd/chroot_list

listen=NO 服务将自己监听处理listen_ipv6=YES

pam_service_name=vsftpd 设置PAM认证模块使用名称预设为vsftpd

userlist_enable=YES

tcp_wrappers=YES 服务端和客户端访问控制策略(服务器级别的一种防火墙)功能:

[匿名用户]

[下载]

#默认配置即可实现 共享目录在/var/ftp/

#windows 访问方式直接在资源管理器 ftp://服务器ip地址

#linux访问 ftp 服务器ip地址

需输入匿名用户名anonymous

密码为空

[上传]

vim /etc/vsftpd/vsftpd.conf #使用vim添加以下配置

anon_umask=022 #匿名用户权限 755

anon_upload_enable=YES #允许匿名用户上传文件

anon_mkdir_write_enable=YES #允许匿名用户创建目录

chmod 777 pub/ #需要修改目录权限

[删除]

vi /etc/vsftpd/vsftpd.conf

anon_other_write_enable=YES #允许匿名用户进行其他所有写操作

[本地用户]

[下载]

vim /etc/vsftpd/vsftpd.conf #修改主配置文件开启本地用户权限

anonymous_enable=NO

local_enable=YES

[上传]

write_enable=YES[删除]

同上

[遍历]

#首先开启chroot选项

vim /etc/vsftpd/vsftpd.conf

allow_writeable_chroot=YES

#然后使用下面两个选项之一,第一种是本地用户不能上下翻,第二种是指定列表用户不能翻。

#指定本地用户不能chroot,不能翻

chroot_local_user=YES

#########################################################################################

#开启通过列表的方式来指定用户

chroot_list_enable=YES #指定用户列表文件

chroot_list_file=/etc/vsftpd/chroot_list #在当前目录创建用户列表文件

[root@localhost vsftpd]# cat chroot_list

haha

#########################################################################################

1、当chroot_list_enable=YES,chroot_local_user=YES时,在/etc/vsftpd/chroot_list文件中列出的用户,可以切换到其他目录;未在文件中列出的用户,不能切换到其他目录。

2、当chroot_list_enable=YES,chroot_local_user=NO时,在/etc/vsftpd.chroot_list 文件中列出的用户,不能切换到其他目录;未在文件中列出的用户,可以切换到其他目录。

3、当chroot_list_enable=NO,chroot_local_user=YES时,所有的用户均不能切换到其他目录。

4、当chroot_list_enable=NO,chroot_local_user=NO时,所有的用户均可以切换到其他目录。[虚拟用户]

#创建系统用户,禁止该用户进行登陆

useradd -s /sbin/nologin vhaha #修改用户家目录权限

chmod 704 /home/vhaha/ #修改主配置文件,增加以下三个选项

vi /etc/vsftpd/vsftpd.conf

guest_enable=YES 客人模式

guest_username=vhaha #vhaha为系统用户

virtual_use_local_privs=YES 本地虚拟用户特权开启

#创建虚拟用户数据库文件:

#创建虚拟用户文件如下:

#格式为一行用户名,一行密码,示例中abc为用户名,redhat为密码

cat vhaha

abc

redhat

xixi

redhat

haha

redhat

#将虚拟用户文件转换成用户数据库文件

db_load -T -t hash -f vhaha vhaha.db

#修改虚拟用户数据库文件权限

chmod 600 vhaha.db

#查看虚拟用户数据库文件的上下文权限

ll -Z user.db

-rw-------. root root unconfined_u:object_r:etc_t:s0 user.db

#修改PAM认证方式

#编辑认证配置文件

[root@localhost vsftpd]# vi /etc/pam.d/vsftpd

#mv /etc/pam.d/vsftpd /etc/pam.d/vsftpd.bak

pam_service_name=vsftpd 设置PAM认证模块使用名称预设为vsftpd

#注释掉所有行,并添加以下两行:

auth required pam_userdb.so db=/etc/vsftpd/vhaha

account required pam_userdb.so db=/etc/vsftpd/vhaha

#注:(.so动态连接库)数据库文件名的“.db”不用输入

#完成以上配置后,重启服务进行测试

是虚拟用户不能进行登录 使用chroot_local