SSL VPN原理

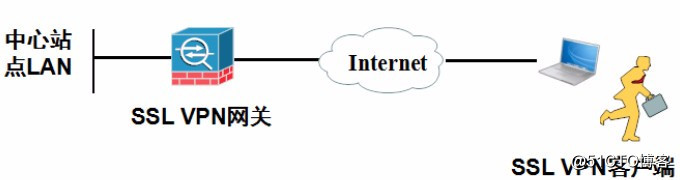

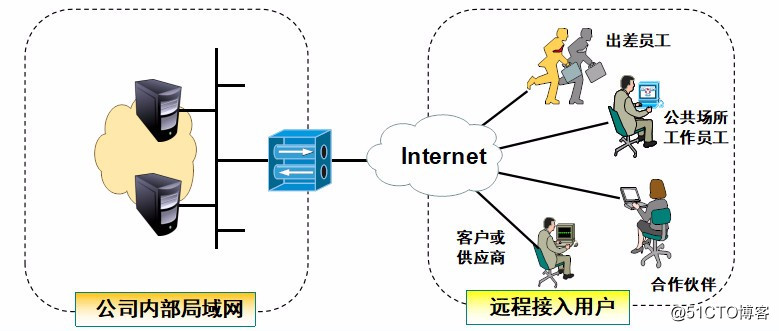

SSL VPN是一种新兴技术,此技术通过网页浏览器的本地SSL加密,提供灵活、低成本的基于internet的远程访问解决方案。SSLvpn不需要在计算机中预先安装专用的客户端软件,任何可以访问internet的计算机都能建立SSLVPN会话,从而实现随时随地的网络访问。SSL VPN主要提供基于Web应用 程序的安全访问

SSL VPN操作在OSI的会话层

Cisco将SSL VPN称为Web VPN1、SSLVPN的客户端模式

如下图所示,以ASA安全设备作为VPN网关为例,实现SSL VPN的两个组件包括SSL VPN服务器和SSL VPN客户端。

SSL VPN可以按照以下三种访问方法进行部署。

1)无客户端模式

无客户端模式其实并不是完全没有客户端,而是使用计算机web浏览器进行远程访问,而不需要其他软件。2)无客户端模式提供对网页资源的安全访问,以及基于网页内容的访问。无客户端模式还可以通过通用internet文件系统(cifs)提供远程文件共享,cifs在门户网页中列出一个文件服务器连接列表,从而使远程用户能够浏览列出的域、服务器、目录文件夹、文件等。无客户端模式的缺点是其只能保护web流量。

3)守客户端模式(也称作端口转发模式)

瘦客户端模式提供对基于tcp服务器的远程访问,如邮局协议pop3,简单邮件传输协议smtp,远程登录ssh等。瘦客户端模式在建立SSL VPN会话后由SSL VPN应用程序动态地下载java或activex程序到用户桌面,其允许一些非web的程序通过ssl vpn进行传输。瘦客户端模式扩展了网页浏览器的加密功能。

3)胖客户端模式(也称作隧道模式或全隧道客户端模式)

胖客户端模式提供对大量应用程序支持的远程访问,可以通过下载SSL VPN客户端(SSL VPN client,SVC)软件,提供对所有应用程序的全网络层(第三层)的访问。使用胖客户端模时,其客户端软件一般在客户到中心站点建立SSL VPN后,动态下载安装到用户计算机上。

由于需要在用户计算机上安装客户端,所有用户必须拥有其计算机管理员权限。若没有管理员权限则无法安装客户端,只能使用无客户端或瘦客户端模式。2、sslvpn的验证、加密和内容控制

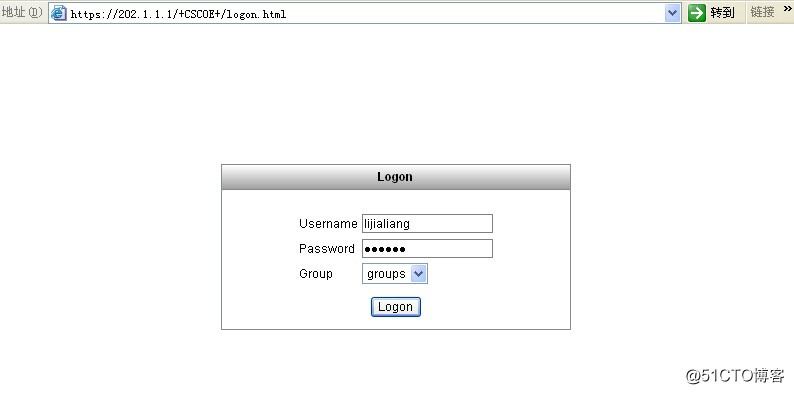

Sslvpn通常支持两种方式的验证,数字证书与用户名和密码。用户使用https协议进行访问,在获得证书后在web浏览器中输入用户名、密码进入,开始访问内容资源。

Sslvpn使用ssl对数据流量进行加密,ssl是由netscape公司开发的。Ssl的最新版本为sslv3,其支持RC4,DES和3DES。经过发展,IETF基于SSL建立了一个传输层加密(TLS)的草案标准,RFC2246定义了TLS1.0。

对于无客户端或瘦客户端的sslvpn来说,可以根据不同的用户来开放不同的应用程序从而对用户的访问进行控制。使用ssl vpn的用户初始连接到一个web页面。使用用户名、密码登录页面,在页面中列出相应链接的列表,用户使用列表访问相应服务器。3、sslvpn的使用环境

用户是否使用Web浏览器访问应用程序

用户可能使用非私有计算机访问(网吧、图书馆等)

管理员对用户电脑的管理权较小,不能控制用户安装软件

除此之外,还要考虑非web的应用程序是否支持,这时就需要查看厂商所支持的非web程序额列表。这主要是由于非私有计算机上可能没有管理员权限而导致无法安装客户端所致。

胖客户端配置案例:

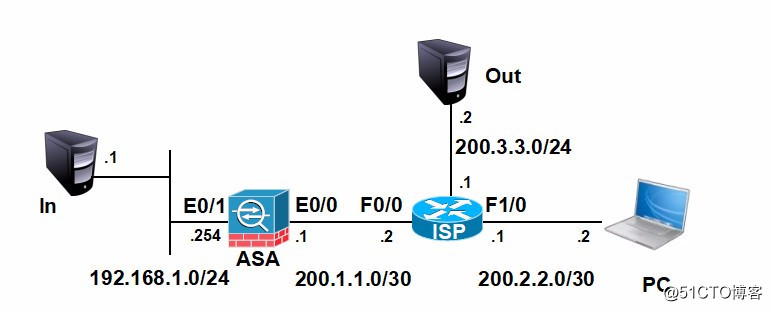

1、拓扑

2、实验步骤:

1)替换ASA1的flash后启动拓扑。

使用下面的这个FLASH替换目标位置(c:\users\administrator\appdata\local\temp\ASA1)的FLASH

(有需要文件的朋友可以与我联系)2)配置所有设备的IP地址和ASA1的路由(ISP不用配置)。

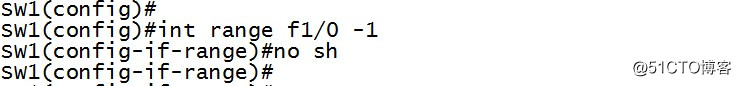

配置SW1的ip地址:

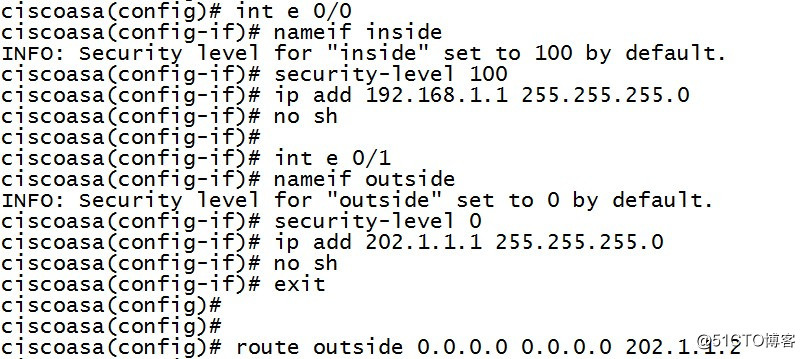

配置ASA1的地址和路由:

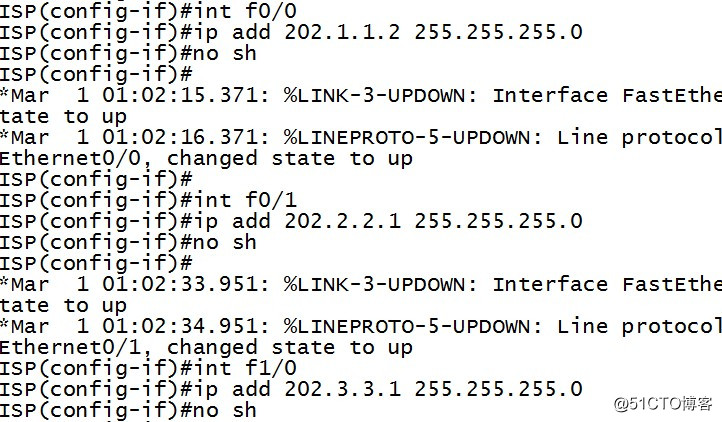

配置ISP的地址:

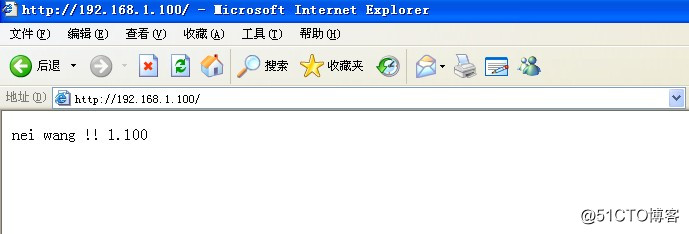

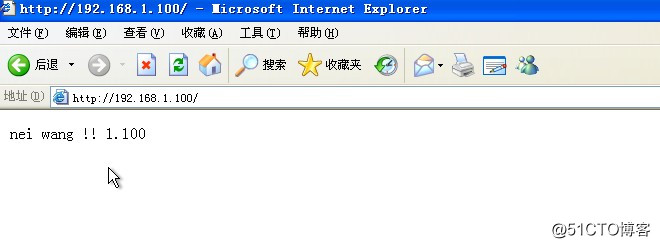

内网:192.168.1.100

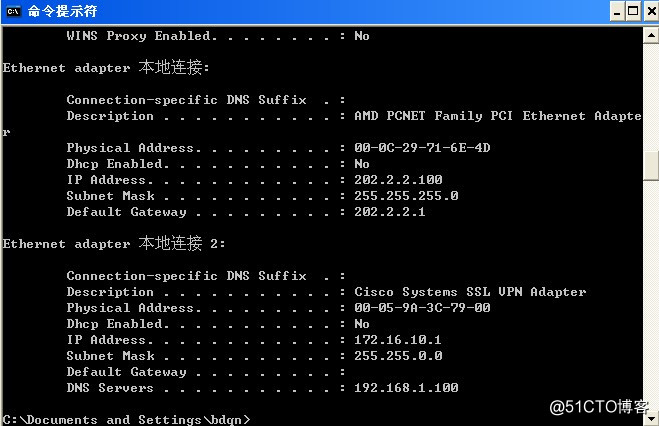

外网:202.2.2.100

internet:202.3.3.100在系统里面配置IP即可,其中internet:202.3.3.100使用centos6.5搭建,内网是windows2008R2,internet客户端是windowsxp。配置ip就不用截屏了吧,自己配置好。

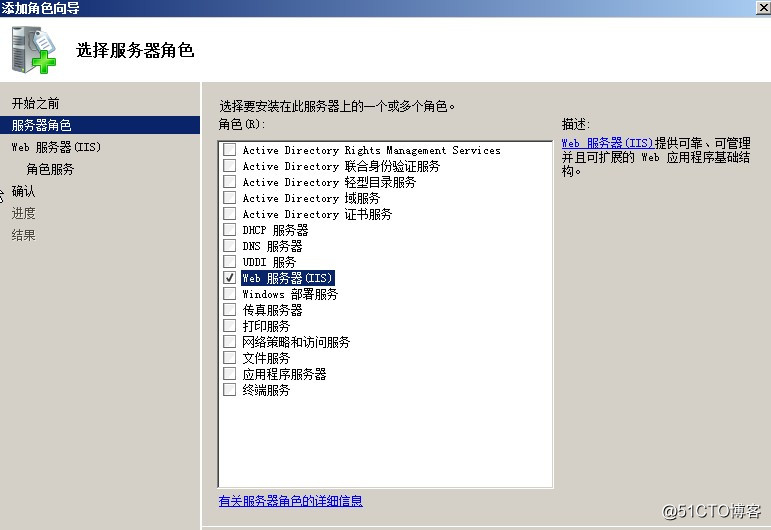

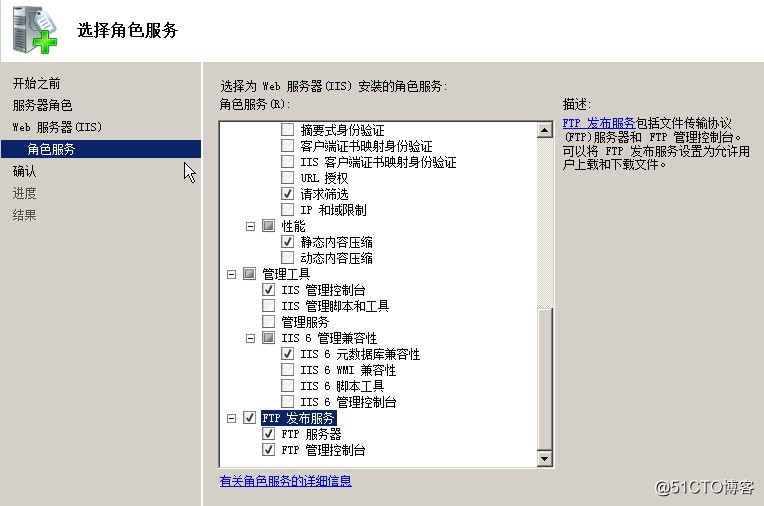

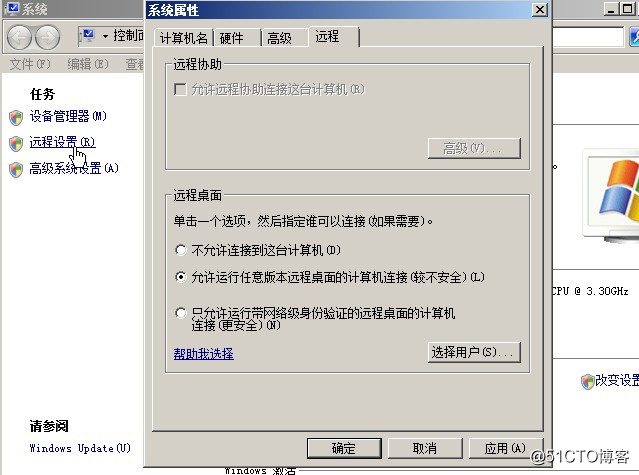

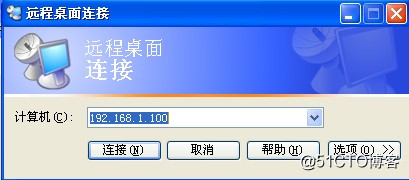

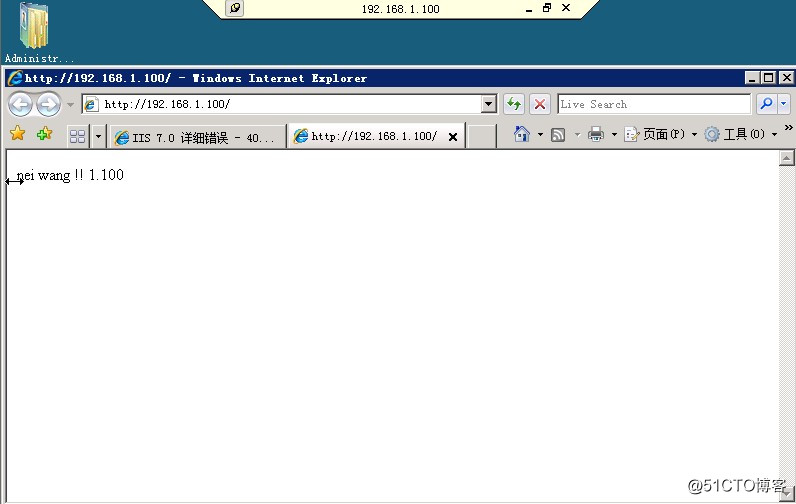

3)在PC1上安装web和ftp,并开启远程桌面。

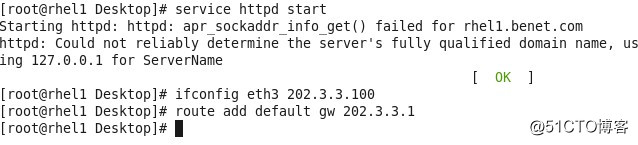

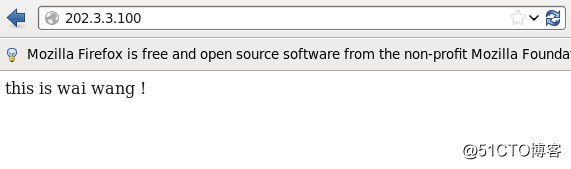

配置internet网站:

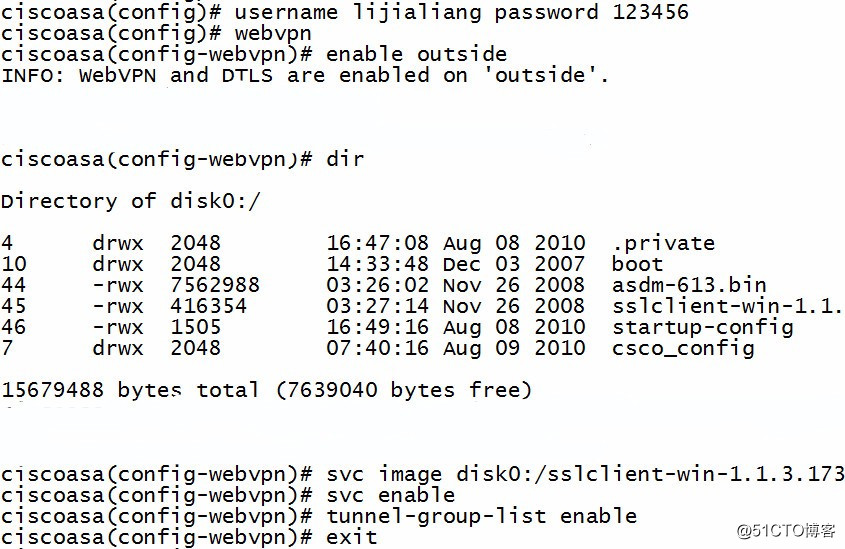

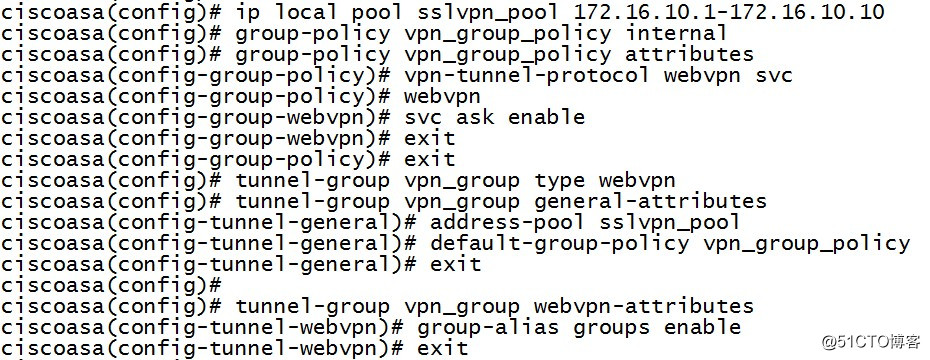

4)在ASA1上配置sslvpn。

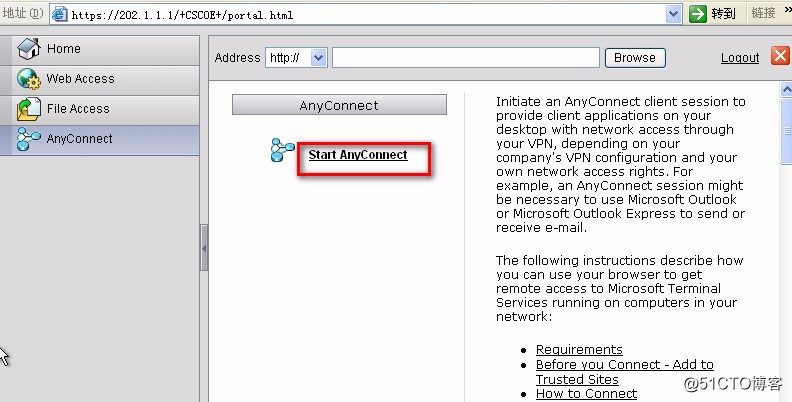

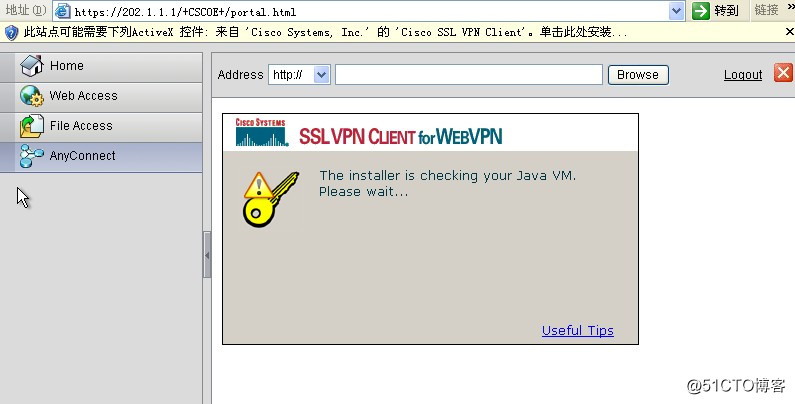

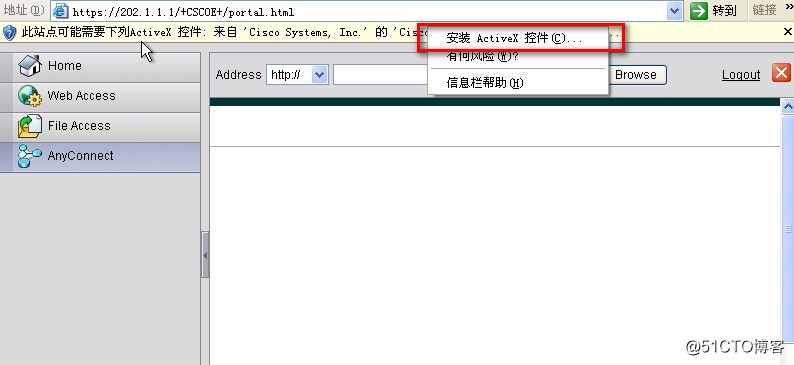

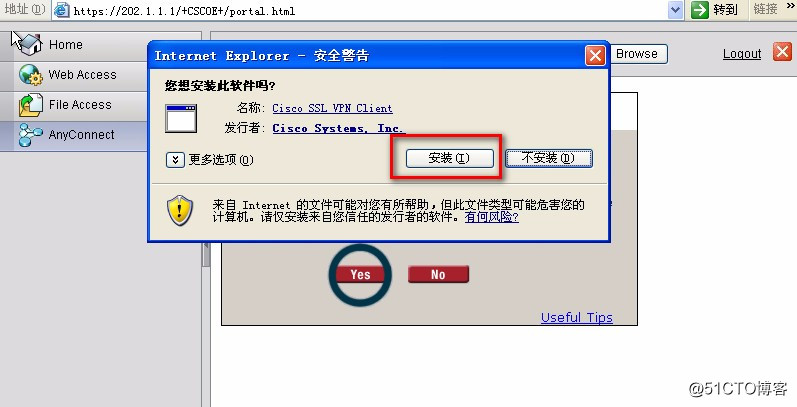

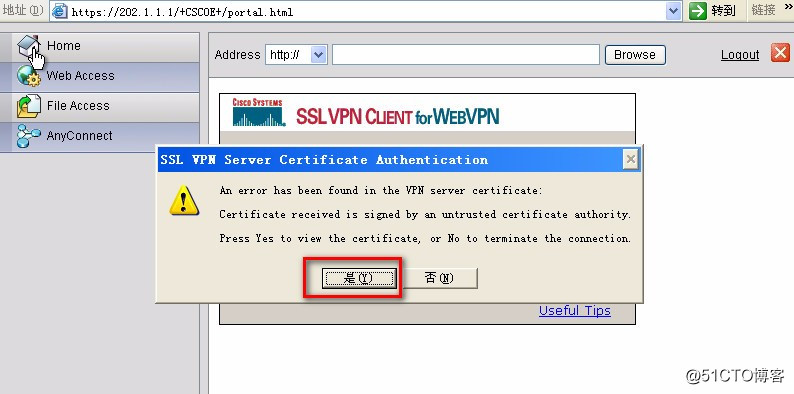

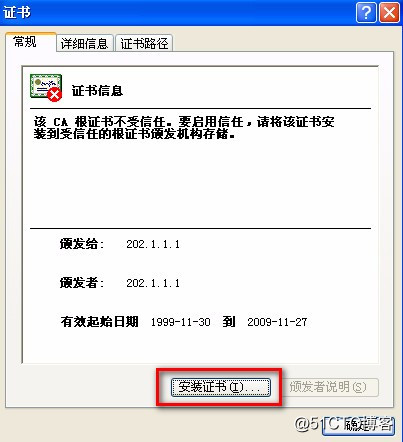

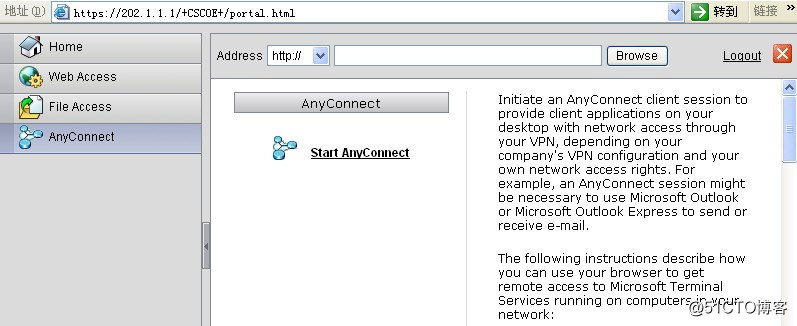

5)在PC2上访问http://202.1.1.1,并且下载安装客户端,测试访问远程桌面、ftp、web。

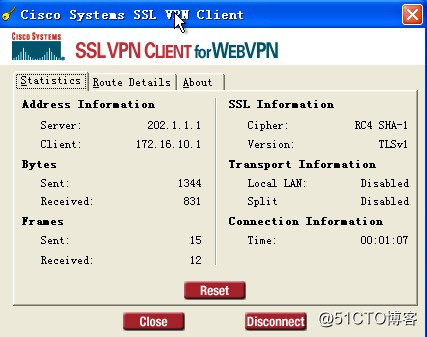

在桌面右下角弹出了连接成功的提示:

双击右下角的图表,弹出下面的信息。

到此为止客户端安装成功了。

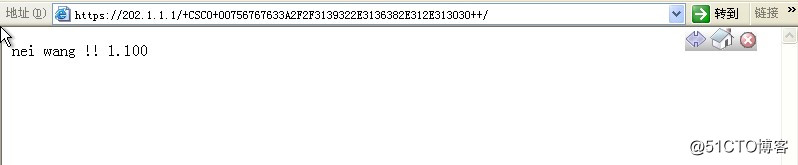

6)在客户端上测试访问内部网站、ftp、远程桌面。

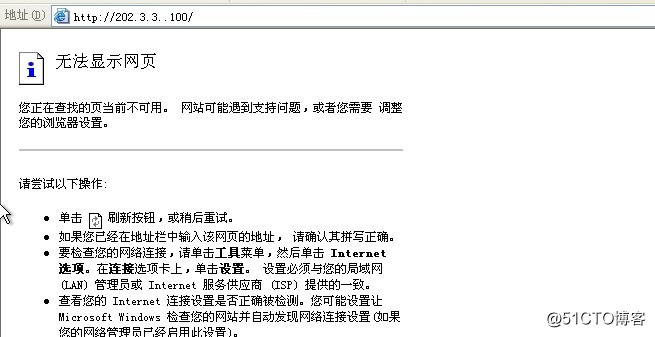

但是此时无法访问internet网站202.3.3.100(因为没有做隧道分离与dns分离)。

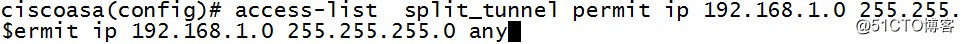

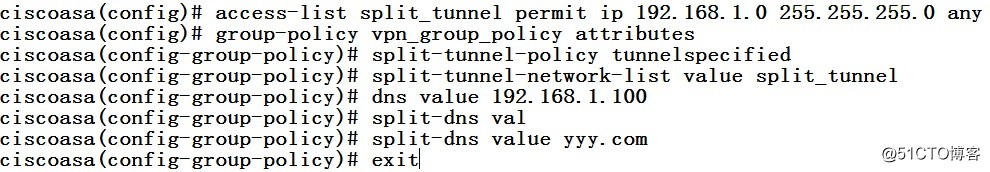

7)配置隧道分离与dns分离。

上面命令的第一行最后是255.255.255.0 any

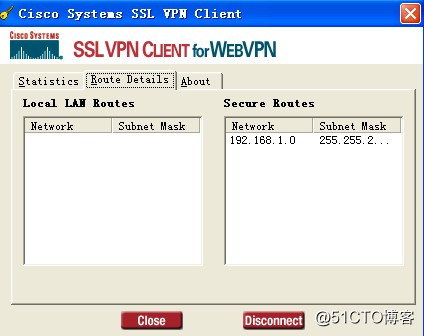

断开连接后再次连接vpn,如下图:

查看隧道分离的明细条目:

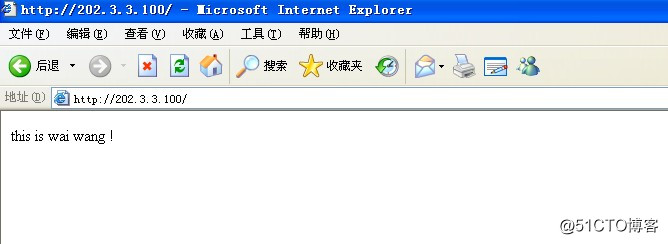

再次浏览202.3.3.100

同时也能访问内部的网站:

查看获取到的dns是192.168.1.100(这样就实现了dns分离,使用域名访问内网和外网的网站都可以)

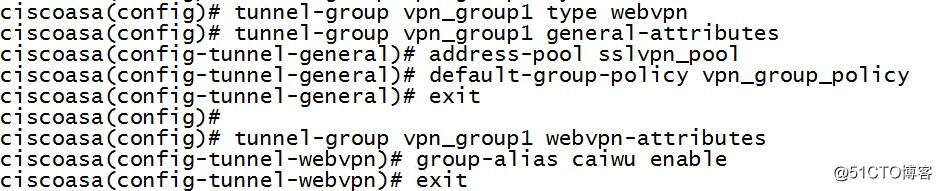

再配置一个隧道组vpn_group1,然后设置用户benet属于vpn_group。

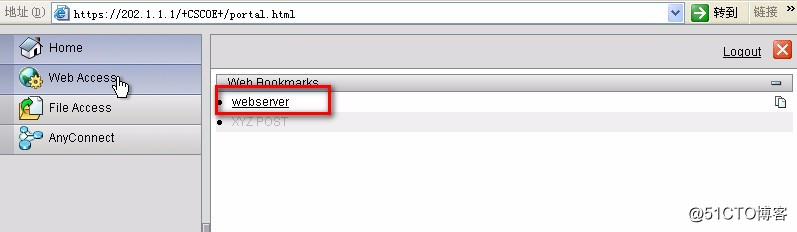

8)控制用户使用web界面的访问权限

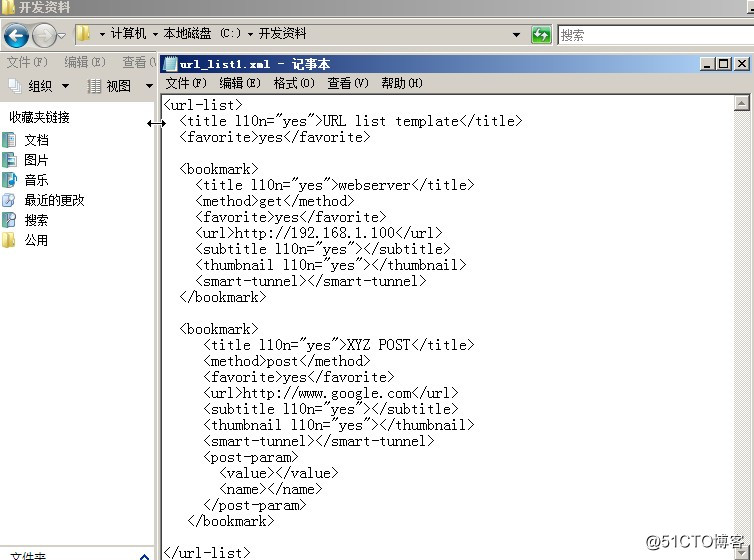

首先编写一个XML文件,名称为url_list1.xml,文件内容如下:

(注意,下面的截屏,内容不全,应该使用more命令查看url_list1.xml文件模板。文件在disk0:/csco_config/97/bookmarks下,名称为Template)

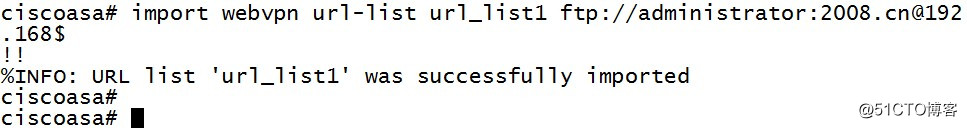

然后把文件放到内网的192.168.1.100的ftp服务器的根目录下,用户名为yangdawei,密码为123-abc。在ASA防火墙上使用FTP服务将文件url_list1.xml导入到asa防火墙的url列表中。

上面命令最后隐藏的部分是:@192.168.1.100/url_list1.xml。

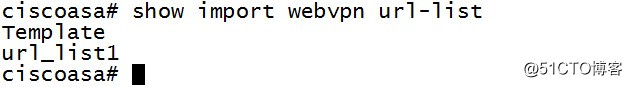

查看现有url列表

删除url列表

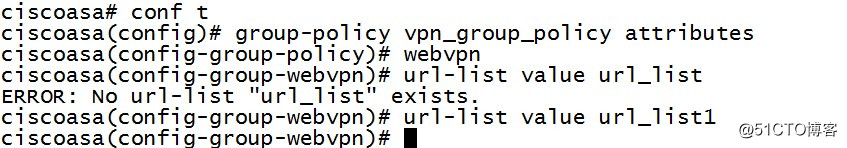

revert webvpn url-list url-list-name应用URL列表

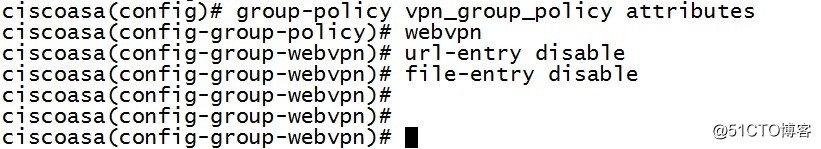

关闭地址输入栏的命令:

验证访问权限