1、SQL注入

bp抓取请求数据包,保存至txt文档中,如1.txt,借助sqlmap进行测试,sqlmap命令:

sqlmap.py -r 1.txt --risk 3 --current-db --batch

2、XSS漏洞

bp抓取请求数据包,检测方法如下:

一种借助bp的scan模块:

另一种手工测试,如请求中参数为name,可以简单构造特定数据,如name=xss,在响应包中查看xss所在位置,从而决定选择何种payload,

常见payload:

"><svg+onload=alert(1)>

" onmouseover=alert(1) "

<img src=1 onerror=alert(1)>

有些需要根据具体情况去闭合,从而触发xss。

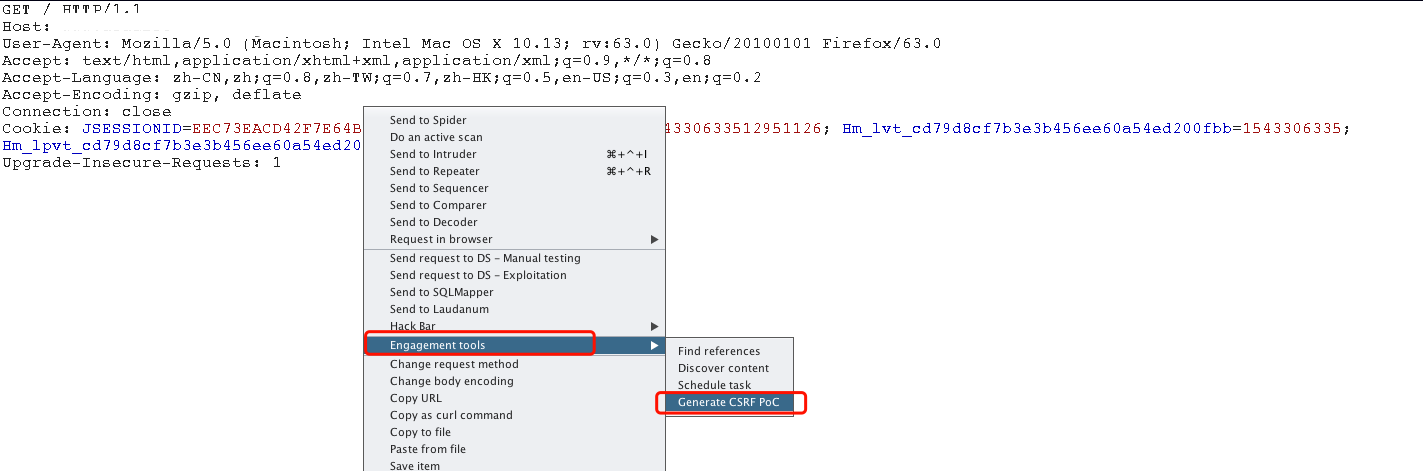

3、csrf漏洞

跨站请求伪造,通俗说就是让用户自己打自己,即利用用户的cookie来达到攻击者的攻击目的,如修改密码等;

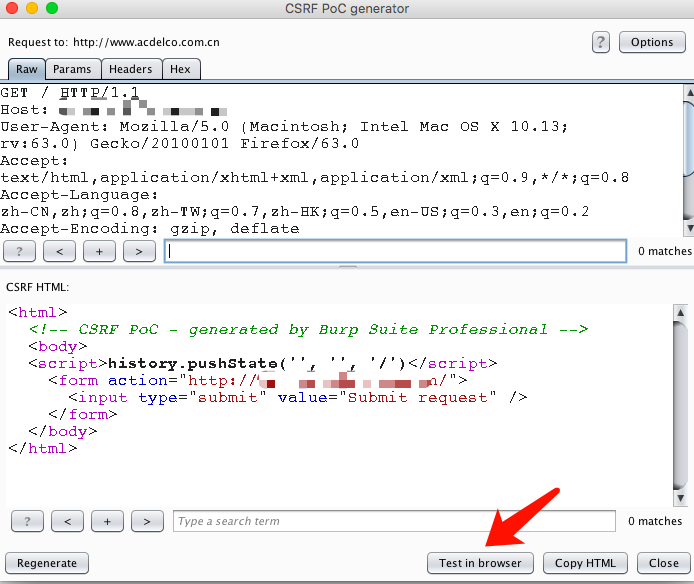

测试方法,借助bp:

之后浏览器访问,点击按钮执行即可。

待续。