Trace32 Simulator debug

熟悉高通平台的童鞋可能会比较熟悉,高通有ramdump功能,当系统crash后通过warm reset重启来抓取ram中的数据,然后利用Trace32进行故障现场的查看来排查问题。这实际上用到的就是trace32的simulator功能,也就是仿真器功能,我们只需要获取到设备的内存快照来进行指令集的仿真,以此查看故障现场,而不用真实的连接目标板来实时调试。

Trace32在安装时可以选择多种方式:Software only/ICD/ICE等。其中software only的安装方式就代表Trace32纯软件安装,不使用JTAG或其他调试转接设备。当然不同的安装方式价钱是不同的,需要向LAUTERBACH公司购买不同的licence才能用。

在software only安装方式下,就包含了我们的仿真器功能。仿真器,顾名思义,就是一种对硬件的仿真模拟,类似于虚拟机,我们可以不用连接实体目标板,就可以对我们的软件进行一些debug。另外,在software only安装模式下,还可以支持gdb frontend功能,此时trace32软件可以作为gdb服务的一个前端,我们直接利用网线就可以连接到目标板上的gdbserver上来对目标板进行调试,此时是不用附加任何调试转接设备的,只需要一根传输介质即可(比如一个网线或者一个RS232串口线)。

Linux下安装Trace32请参考我的另一篇文章《ubuntu下trace32工具安装》https://blog.csdn.net/rikeyone/article/details/83791566 。

Trace32工具配置

一般Trace32安装后自带有默认的config.t32,比如我的安装目录下的:

/opt/t32/bin/pc_linux64/config.t32

如果我们使用simulator功能,那么有一个关键点配置如下:

PBI=SIM

如果我们使用gdbserver来调试,那么配置成如下:

PBI=GDB

高通的ramdump功能就必须要使用SIM,因为我们是离线调试,不用连接任何硬件设备,只用到仿真器功能。至于GDB Frontend功能可以去参考文档《TRACE32 as GDB Front-End》。

Trace32命令简介

title "My Trace32 Test"

设置trace32界面title名称。

sys.cpu CORTEXA53

指定系统的CPU类型,对于Simulator来说这个CPU类型没有特别的影响,指令集都一样。

sys.up

启动CPU,如果我们连接有目标板,那么此命令会重启目标CPU,初始化连接,并运行Reset Vector。

PRINT Register(D0)

打印D0寄存器中的值。

Register.Set NS 1

设置寄存器的值。这条的含义是设置Non-secure bit为1。

Register.Set CPSR 0x3C5

设置CPSR寄存器为0x3C5。

Register.view

查看常用寄存器的值。

data.load.binary DDRCS0_0.BIN 0x80000000

加载binary文件命令,把指定文件加载到指定地址,比如我们抓取到的故障现场的快照ramdump。除了起始地址外,还可以加上一个range参数,作为加载范围。加载时会以binary的大小和range之间选小值作为限制。

data.load.elf ../../vmlinux 0x1488800000 /nocode

加载elf文件命令,把指定的elf文件加载到目标设备或者仿真设备的0x1488800000地址上去。elf文件在编译时会把源文件的路径加入到elf文件中,我们后面加上/nocode代表没有对应的sourcecode,trace32就不会去对应目录去查找源文件了。当然我们也可以通过/path来指定sourcecode目录。比如:

data.load.elf ../../vmlinux 0x1488800000 /path /home/xie/linux-4.4/

加载elf文件到指定地址,并且指定了和该elf对应的source code目录。

break.set 0x0c008000

设置断点。

cd dump_dir/

切换目录命令,类似与linux下的cd命令。

cd.do dump_dir/test.cmm

进入到目标目录,并执行对应的cmm脚本。

do test.cmm

执行test.cmm脚本。

Data.Quad(<address>)

Data.Quad.BigEndian(<address>)

Data.Quad.LittleEndian(<address>)

Data.LongLong(<address>)

Data.LongLong.BigEndian(<address>)

Data.LongLong.LittleEndian(<address>)

返回address地址上的64bit数据,需要注意每个address需要指明它的Access Classes,比如 (D:0x200)

PRINT D.S(D:0x200)

PRINT Data.Short(D:0x200)

打印0x200地址的一个short类型数据

Data.Set SPR:0x30201 %Quad 0x8294b000

这里的SPR代表这Special Purpose Register,每个register大小为4Byte,后面跟着的是register number,所以这个命令修改的真实地址为0x30201 * 4。后面的代表写入数据的类型,最后一个参数为写入的数据值。

MMU.SCAN PT 0xFFFFFF8000000000--0xFFFFFFFFFFFFFFFF

加载特定虚拟地址的page table。PT代表从当前CPU的MMU中读取,由于前面我们用load对应的ramdump,并且配置MMU寄存器,所以此时可以通过PT这个参数读取出来对应的page table,并且配置到我们trace32的仿真器中来使用。

mmu.on

打开MMU功能。

mmu.pt.list 0xffffff8000000000

列出对应起始地址之后的page table。

task.config /opt/t32/demo/arm64/kernel/linux/linux-3.x/linux3.t32

通过指定的配置文件来配置trace32的RTOS仿真调试器,用来配置和加载系统内核用的。Trace32提前定义了一些可用的系统配置文件

menu.reprogram /opt/t32/demo/arm64/kernel/linux/linux-3.x/linux.men

启动预定义的linux系统对应的trace32界面。

task.dtask

显示系统中所有的task信息。

sYmbol.NEW.MACRO offsetof(type,member) ((int)(&((type*)0)->member))

sYmbol.NEW.MACRO container_of(ptr,type,member) ((type *)((char *)(ptr)-offsetof(type,member)))

创建宏定义,和C语言语法类似。

winpos 0% 0% 50% 100%

配置窗口参数,当使用下一个命令打开窗口时生效。分别代表x轴坐标,y轴坐标,宽度,高度参数。

w.v.f /a /l

Var.Frame的缩写,显示当前栈回溯,/a代表arg选项,显示参数,/l代表local选项,显示本地变量。

w.r

显示register窗口,和Register.view命令等效。

d.l

Data.List

显示当前运行的情况,PC指向所在的位置会高亮。

sYmbol.SourcePATH.List

sYmbol.SourcePATH.SetRecurseDir "/home/xiehaocheng/work/kernel-4.14"

sYmbol.SourcePATH.Translate "/remote/kernel-4.4" "/home/xiehaocheng/work/kernel-4.14"

用于显示/设置/修改 sourcecode的位置。一般我们使用SetRecurseDir设置内核代码路径,把其中包含的路径都加入搜索列表。elf格式的文件会把编译的源文件路径包含进去,所以默认是会有个sourcepath的,如果我们服务器编译的固件在debug时必须要重新修改下代码路径为本地才能正常查找到。

break.set

设置断点。

v.v

最后的重头戏,v.v是我们很常用的一个命令了,Var.View的缩写格式,目的是查看一个变量。比如:

v.v %ASCII %STRING linux_banner

寄存器设置命令:

r.s x1 0x70ffe07a

r.s x2 0x6

r.s x3 0x6

r.s x4 0xf

r.s pc 0xffffff84f0691af8

r.s sp_el3 0x0

r.s elr_el3 0xffffff84f0691af8

r.s spsr_el3 0x204001c5

r.s sp_el2 0x858c5ff0

r.s elr_el2 0x810b1190

r.s spsr_el2 0x85

r.s sp_el1 0xffffff800800bf10

r.s elr_el1 0xffffff84f117c0e4

r.s spsr_el1 0x20c00145

r.s sp_el0 0xffffffffb437d580

r.s是register.set的缩写,也就是设置寄存器,有一个特殊的命令,打开中断功能:

r.s I 0

memory class

前面在介绍Data.Long命令时提到,如果要获取对应address地址上的数据时,除了地址还要指明此地址是的access type,那么如下是常用类型的定义:

P -Program Memory

D -Data Memory

S -Supervisor Memory (privileged access)

U -User Memory (non-privileged access)

SP -Supervisor Program Memory (privileged access)

R -AArch32 ARM Code (A32, 32-bit instr. length)

T -AArch32 Thumb Code (T32, 16-bit instr. length)

X -AArch64 ARM64 Code (A64, 32bit instr. length)

J -Java Code (8-bit)

Z -Secure Mode (TrustZonedevices)

N -Non-Secure Mode (TrustZonedevices)

A -Absolute addressing (physical address)

常见命令索引

d.load<filename> [/NOCODE] ][strippart] --Load dump/elf

y.spath.setbasedir--Set HLL search path

break <address> --Set breakpoint

register /spotlight --Display register

Log.open <file> log.close--Log command flow

d.v %SYMBOL.QUAD.LE <0xFFFFFFC0D9CCFD20> --Map elf and data

V.f--Display call stack

(Struct thread_info*) --Address

V.v var[0..?] --Variable and array

D.l or d.l<pc or lr>

r.s <PC>/r.s <LR>/r.s <SP> [of particular core]

Term.view--DCC console

D.image--Display frame buffer

Linux task相关命令:

task.dmesg shows demsg

task.dtask

task.fs.mountdevs

task.module

v.v使用实例

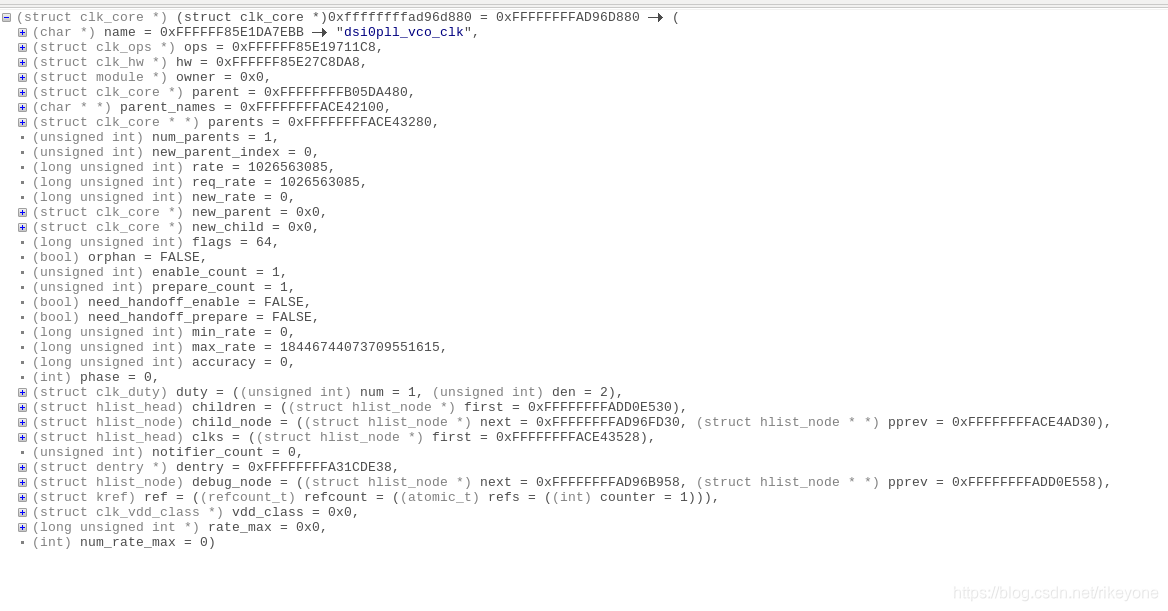

v.v %s %t %o (struct clk_core *)0xffffffffad96d880

这个命令会以如下方式展示ffffffffad96d880地址上的结构体struct clk_core。这个使用方法还是比较常用的。

其中把%s会把其中包含的子成员为string的成员解释为string类型来显示。

v.f

用来查看系统当前的调用栈关系,通过这个界面,类似于kernel dmesg中的dump stack,我们可以查看函数调用栈回溯。通过这个可以分析函数运行到哪里,或者程序卡死在哪里,系统挂在哪里。

d.l

用来查看当前的PC指针运行情况。可以查看到当前PC指针对应的代码和汇编。

不同CPU运行信息查看

对于多核芯片,比如高通的ramdump,最后抓出来的数据,我们利用simulator功能来仿真时,每次只设置了一个CPU核,那么对于多核心怎么来确定,当前使用的是哪个CPU呢?实际上dump解析出来的数据,包含了

core0_regs.cmm

core1_regs.cmm

core2_regs.cmm

core3_regs.cmm

core4_regs.cmm

core5_regs.cmm

core6_regs.cmm

core7_regs.cmm

这些文件分别存储了不同CPU核心的寄存器信息,我们通过在trace32加载不同的脚本来区分查看不同的CPU状态,实际上这些脚本中,只是设置了CPU的各个寄存器的值,从而切换到了不同CPU的运行现场。