DNS服务器搭建-Linux-Dnsmasq

整理下用Dnsmasq在Linux上搭建DNS服务器的基本步骤。

功能:

原始功能 Domain Name ----> IP。

可以做防火墙,网络过滤(通常指的是广告)。

网络劫持家广告,很多运营商喜欢搞这个,来实现流量劫持。

通过修改路由器DNS设置实现程序跳转注入,比如某路由器A的DNS指向了我们自己的DNS服务器,然后这个路由器下的所有设备,手机或者电脑等的网络请求都可以被我们控制,此时就可以限制或者是借助某些程序的升级请求等吧相关程序下发到本地进行感染等。当然也可以结合着arp或者是路由器漏洞玩。

今天整理下搭建一个DNS服务器的基本步骤,姿势有很多,这次用一个别人写好的东西 Dnsmasq,服务器是Linux ---- Cent OS 6.9[本地虚拟机],测试机器是本地机器 Win7 64。

(1)先安装 Dnsmasq

yum install -y dnsmasq

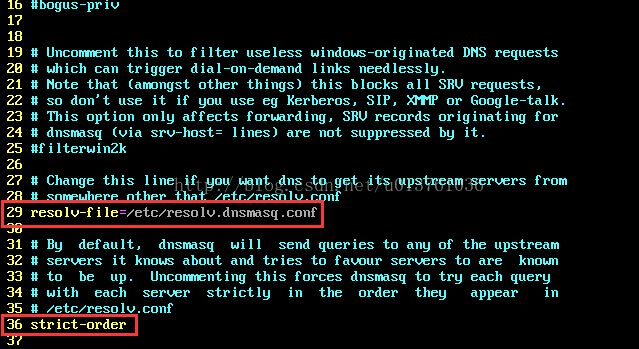

(2)修改 配置文件

/etc/dnsmasq.conf

resolv-file=/etc/resolv.dnsmasq.conf

strict-order

这样,dnsmasq会从resolv.dnsmasq.conf这个文件中找上游dns服务器。

listen-address=127.0.0.1 让DNS只对本机有效,如果是自己所在的局域网,那就再加上自己的内网ip,比如listen-address=192.168.1.101,127.0.0.1

/etc/resolv.conf 设置成 nameserver 127.0.0.1

/etc/resolv.dnsmasq.conf nameserver 8.8.8.8

/etc/dnsmasq.conf 增加addn-hosts=/etc/dnsmasq.hosts

/etc/dnsmasq.hosts 把/etc/hosts拷贝过来

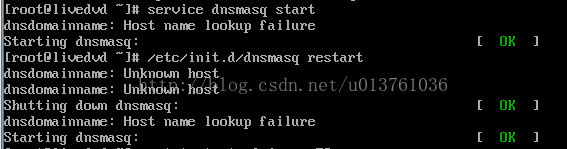

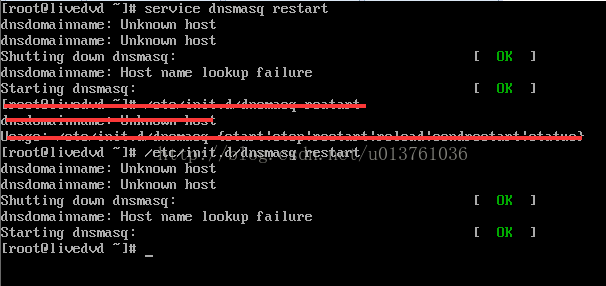

(3)启动Dnsmasq

service dnsmasq start

/etc/init.d /dnsmasq restart

(4)改hosts实现dns劫持

/etc/dnsmasq.hosts

改完之后记得重启下dnsmasq相关。

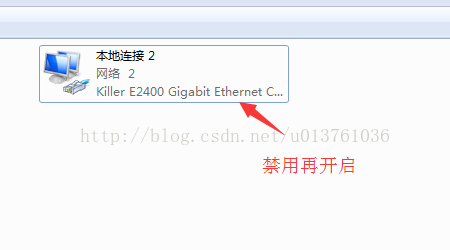

(5)自己本地测试机上改下dns配置然后禁用本地连接再开启。

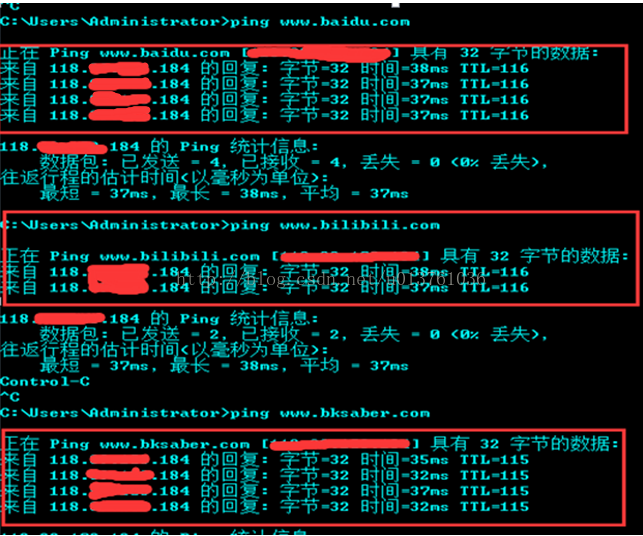

结果如下:

火狐浏览器:访问

www.baidu.com 成功跳转

www.bilibili.com 成功跳转

www.bksaber.com 成功跳转

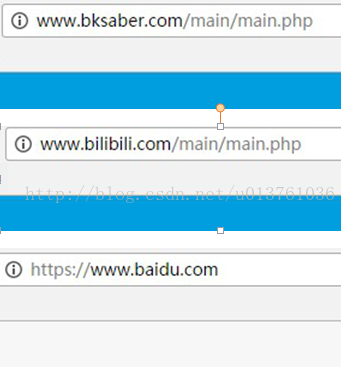

360/chrome浏览器

www.baidu.com 跳转失败,这个目测做了限制

www.bilibili.com 成功跳转

www.bksaber.com 成功跳转

Chrome结果如下图:(bksaber测试的时候这个域名还没有被注册)

OK,这样便实现了劫持,在结合之前总结的ARP

http://blog.csdn.net/u013761036/article/details/72604353

http://blog.csdn.net/u013761036/article/details/72619336

或者路由器:

http://blog.csdn.net/u013761036/article/details/72810376

http://blog.csdn.net/u013761036/article/details/72027007

可以尝试控制整个局域网的设备,然后通过网络劫持搞事情,比如直接劫持别人升级请求下载链接,给返回自己的CC程序等等实现局域网内部感染。玩法很多,这里不细说了。