一 linux 777 权限及777目录科普

- 什么是 777

Linux的权限不是很细致,只有RWX三种

r(Read,读取):对文件而言,具有读取文件内容的权限;对目录来说,具有浏览目录的权限。

w(Write,写入):对文件而言,具有新增,修改,删除文件内容的权限;对目录来说,具有新建,删除,修改,移动目录内文件的权限。

x(eXecute,执行):对文件而言,具有执行文件的权限;对目录了来说该用户具有进入目录的权

目录的只读访问不允许使用cd进入目录,必须要有执行的权限才能进入。

只有执行权限只能进入目录,不能看到目录下的内容,要想看到目录下的文件名和目录名,需要可读权限。

一个文件能不能被删除,主要看该文件所在的目录对用户是否具有写权限,如果目录对用户没有写权限,则该目录下的所有文件都不能被删除,文件所有者除外

目录的w位不设置,即使你拥有目录中某文件的w权限也不能写该文件

- linux具有777的目录

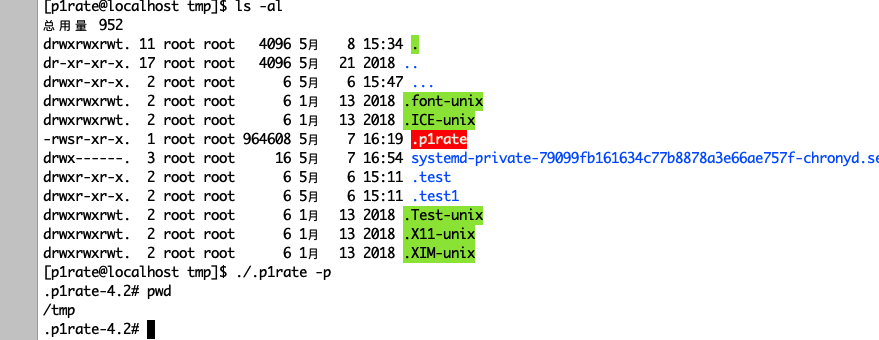

/tmp 一般用户或正在执行的程序临时存放文件的目录,任何人都可以访问,重要数据不可放置在此目录下

/var/tmp 比/tmp允许更大的或需要存在较长时间的临时文件

/dev/shm 这个目录是linux下一个利用内存虚拟出来的一个目录,这个目录中的文件都是保存在内存中,而不是磁盘上。其大小是非固定的,即不是预先分配好的内存来存储的。(shm == shared memory)。默认最大为内存的一半大小,使用df -h命令可以看到.但它并不会真正的占用这块内存,如果/dev/shm/下没有任何文件,它占用的内存实际上就是0节

总结:即以上三个目录均属于777目录,一般攻击者都会在以上三个目录存放木马病毒。

二 检测demo

#!/usr/bin/env bash

Find_evil_process(){

echo "***************Find evil process (/tmp、/var/tmp、/dev/shm)***************"

ls /proc/ -tr | grep -v "[a-z]" | while read line

do

if [ -d "/proc/$line" ];then

pname=`readlink /proc/$line/exe`

echo $pname | egrep '^/(tmp|var/tmp|dev/shm)' >> /dev/null

if [ $? -eq 0 ];then

printf "%-20s %-20s\n" $line $pname

fi

fi

done

}

main(){

Find_evil_process

}

main

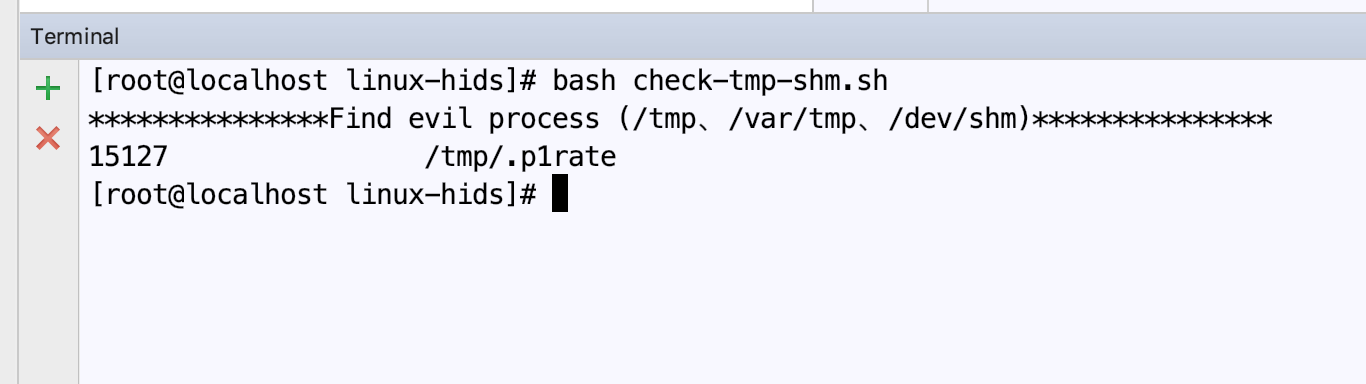

验证截图如下: