工具:burpsuite

1.low 级别

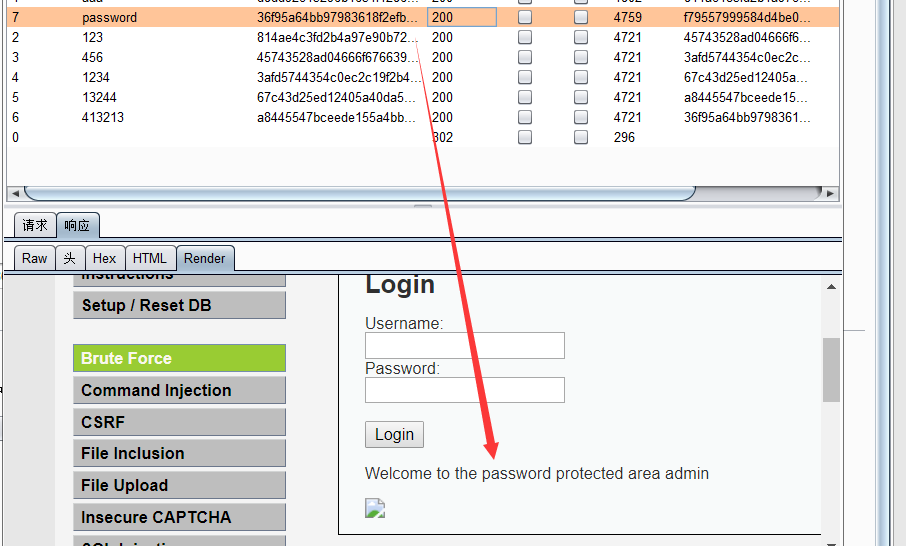

设置代理,burp拦截,发送到intruder进行暴力破解

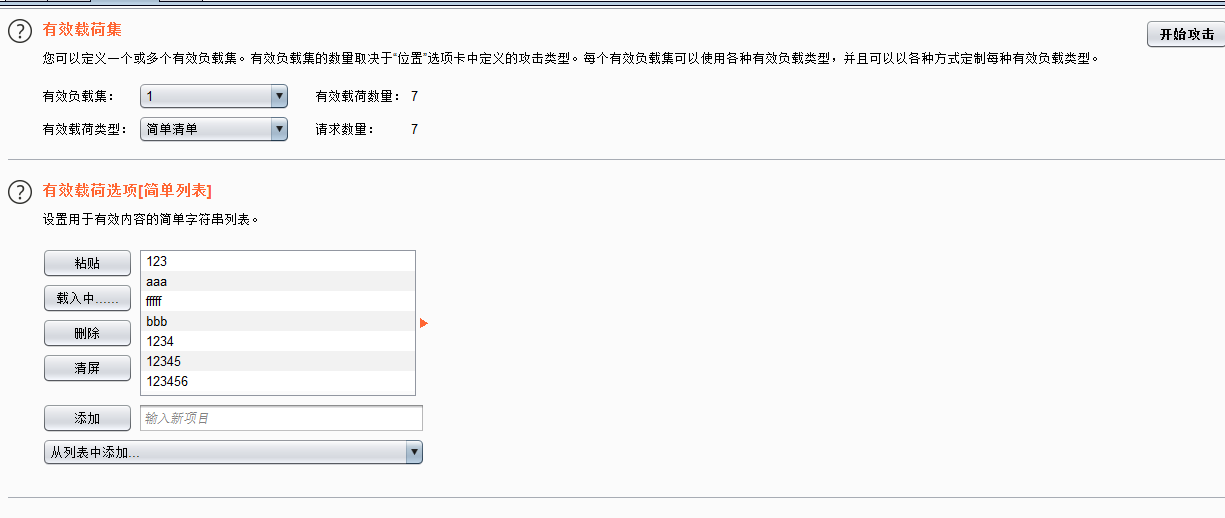

添加password位置,攻击类型sniper模式

设置好payload,准备好字典,开始攻击

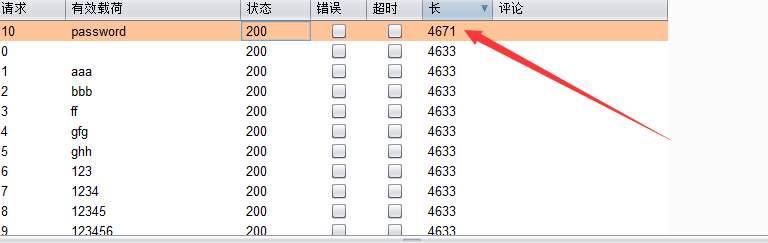

根据响应内容长度得到密码为password

2. medium 级别

medium级别只是对输入的密码进行了一次过滤,防止sql注入,继续暴力破解

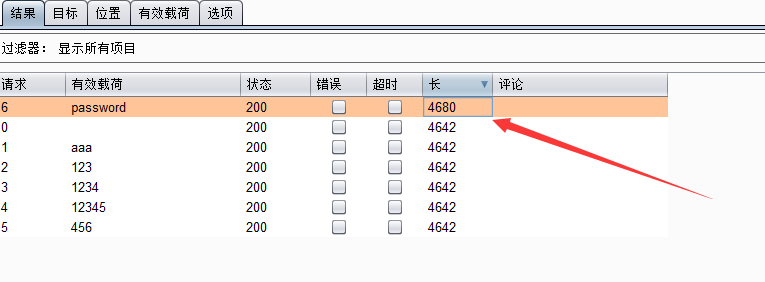

得出密码password

3. high 级别

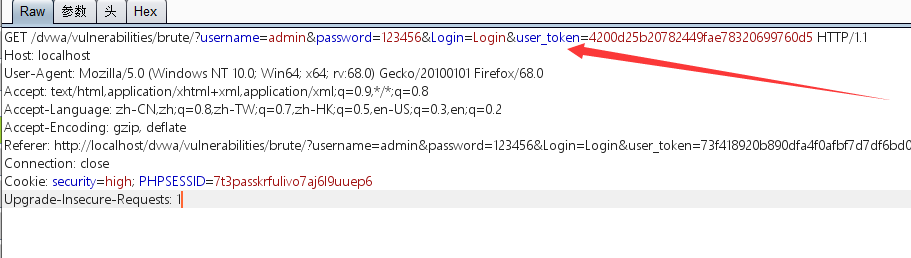

增加了token验证,用来防止csrf攻击,但也为暴力破解增加了难度

可以编写脚本,每次对user_token进行提取,然后拼接参数,进行爆破,我这里仍然用burpsuite进行提取响应内容爆破

我这里一直默认username为admin,设置两个可变参数位置password,user_token, 并且选择pitchfork模式进行破解

选中响应内容位置,自动生成grep表达式,复制这个user_token, 作为初始token,我下面图片有误。

第一个可变参数字典不用多说

第二个可变参数字典,payload类型选择recursive类型

得到密码password

4. 总结

根据impossible级别源码,防御措施:增加登录失败次数检查,到达几次后进行限制,时间限制