现代企业无线网络是必备,移动办公更是需求日益剧增。而带来的无线网络安全隐患随之而来,也是面临着巨大的挑战。所以对无线网络做接入认证是现在企业很迫切的需求。

上一遍已经说明了Radius认证方案:https://www.cnblogs.com/yanghua1012/p/11837969.html,今天主要讲一下Windows Server体系内的认证。

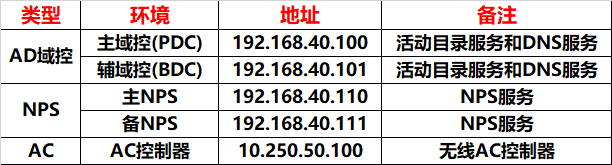

架构模式:AD域控 + NPS服务 + AC控制器(无线AC控制器)

环境介绍:

说明:

① 主辅域控主要设计高可用,安装活动目录服务和DNS服务,作为公司内部的域控体系和域名解析服务,为各种系统提供目录数据库LDAP接入;

② NPS主要作为无线AC认证服务器Radius的接入和认证,调用域控用户认证和安全接入服务;

③ 无线AC控制器,主要是公司内部管理无线AP的设备,对无线AC的批量配置和管理。

环境配置:

AD主辅域控的安装和配置在此就不说明,安装和配置都很简单,大概说下步骤:

1、安装Windows Server 2012 R2系统

2、联网更新系统补丁和组件

3、修改当前服务器名(规范命名),想一个内网域名:itkmi.com(一般都是以公司域名命名)

4、安装活动目录服务和DNS服务(详细步骤略)

NPS安装和配置:

安装过程网上很多,可以直接查询:https://blog.51cto.com/please/1738659

AC控制器(锐捷AC)配置:

# 首先新建一个测试信号 wlan-config 117 radius-test ssid-code utf-8 band-select enable tunnel local # 新建aaa认证模板 aaa new-model ! aaa accounting network radius-test start-stop group radius-test #计费 aaa authentication login default local #console口进行用户名和密码校验 aaa authentication dot1x radius-test group radius-test #认证 no identify-application enable # 指定aaa认证组服务 aaa group server radius-test server 192.168.40.110

server 192.168.40.111

# 配置radius服务器key和IP radius-server host 192.168.40.110 key test123 #和NPS服务器上的共享密钥一致

radius-server host 192.168.40.111 key test123 # wlansec 117 #配置指定wifi的安全配置 security rsn enable #启用WPA2认证 security rsn ciphers aes enable #启用AES加密 security rsn akm 802.1x enable #启用802.1X认证 security wpa enable #启用WPA认证 security wpa ciphers aes enable #启用AES加密 security wpa akm 802.1x enable #启用802.1X认证 dot1x authentication radius-test #dot1x认证使用radius-test列表 dot1x accounting radius-test #dot1x计费使用radius-test列表

NPS服务器配置备份和还原:

方法一: 图形化备份还原 图形化,很简单,打开NPS策略控制台,导出配置(备份),导入配置(还原) 方法二: netsh命令 Netsh命令行导出NPS配置: netsh nps export filename = "C:\NPS_Bak_201907015.xml" exportPSK = YES #备份配置到C盘 netsh nps import C:\NPS_Bak_201907015.xml #从C盘还原配置 命令行注解: C:\>netsh nps /? 下列指令有效: 此上下文中的命令: ? - 显示命令列表。 add - 添加配置。 delete - 删除配置。 dump - 显示一个配置脚本。 export - 导出配置。 help - 显示命令列表。 import - 导入配置。 rename - 重命名配置。 reset - 重置配置。 set - 设置配置。 show - 显示配置。 C:>netsh nps export /? export [ filename = ] filename [ exportPSK = ] YES 导出配置。 filename - 文件路径(必需)。 exportPSK – 为 RADIUS 客户端和远程 RADIUS 服务器导出共享机密(必需)。 如果要导出 NPS 服务器配置,则还必须导出所有共享机密。不支持导出不含共享机 密的 NPS 服务器配置。 导出的文件包含 RADIUS 客户端和远程 RADIUS 服务器组成员的未加密共享机密。 因此,应确保将该文件存储在某个安全的位置,以防止恶意用户访问该文件。 另外,不会将 SQL Server 日志记录设置导出到该文件。在另一个 NPS 服务器上导 入该文件之后,必须手动配置 SQL Server 日志记录。 示例: export filename = "c:\config.xml" exportPSK = YES 方法三: powershell命令 Export-NpsConfiguration -Path "C:\NPS_Bak_201907015_PS.xml" #备份 Import-NpsConfiguration C:\NPS_Bak_201907015_PS.xml #还原

到此已说完和配置NPS服务对接无线WIFI的认证。