漏洞:命令注入

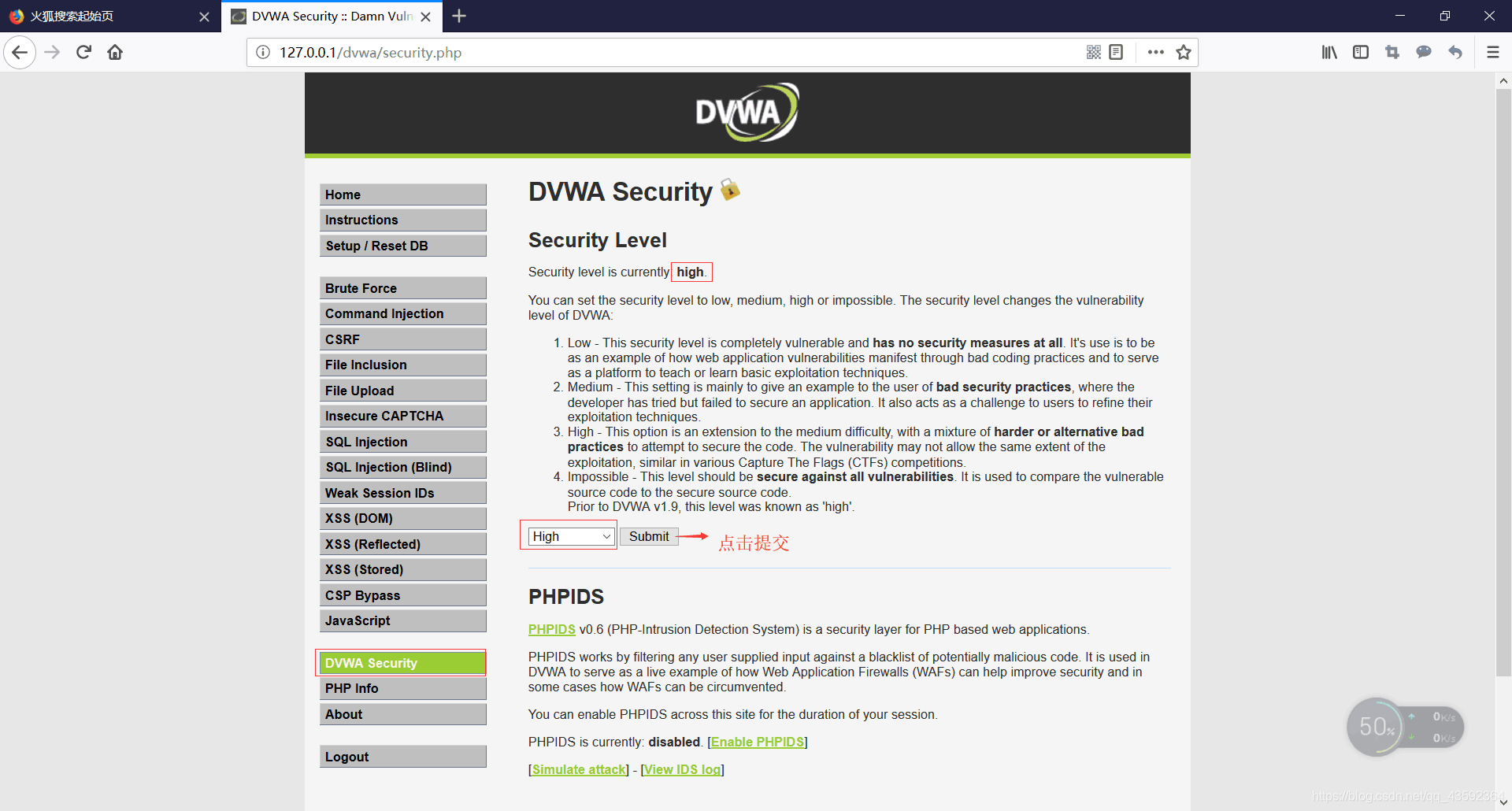

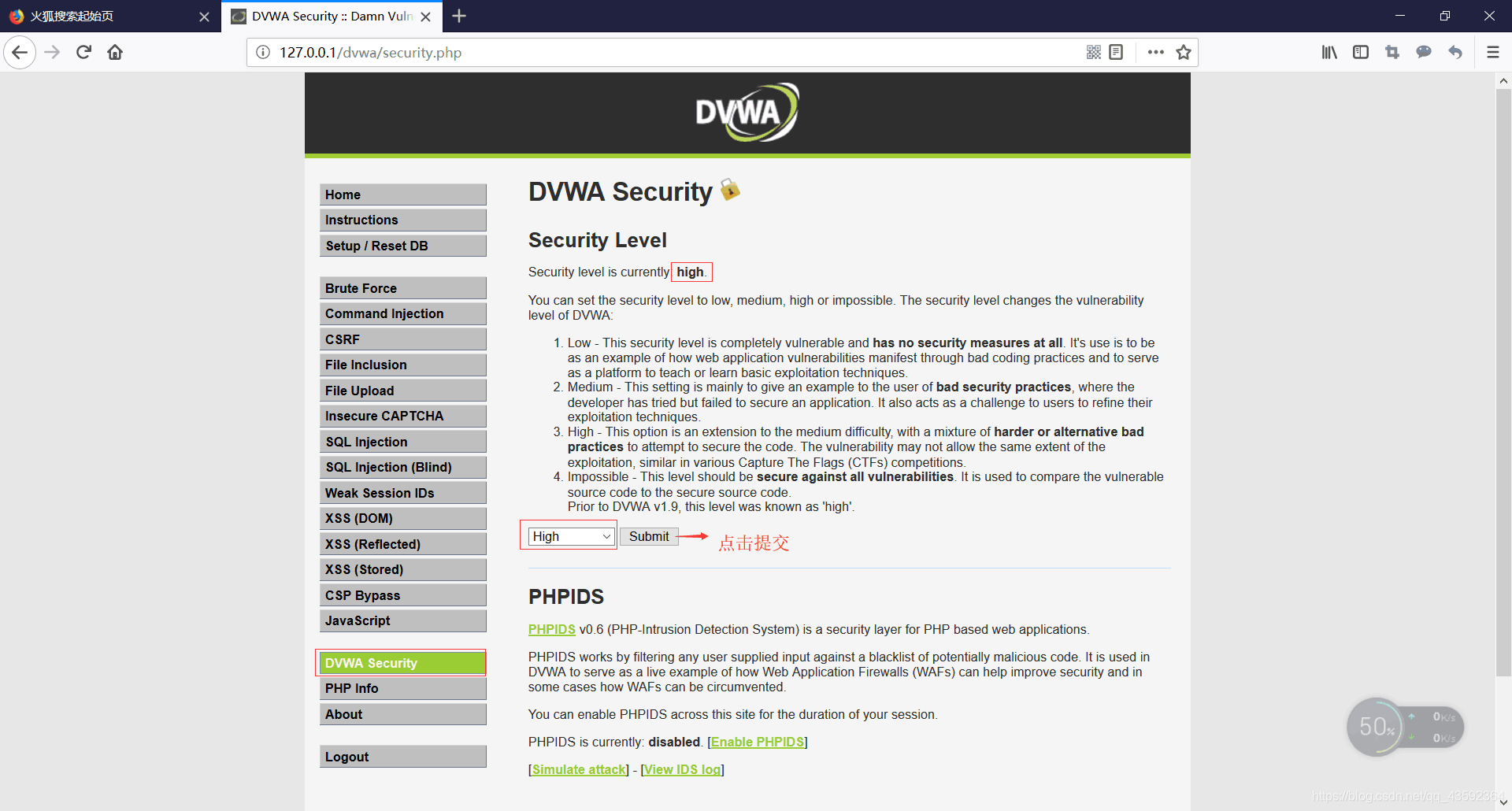

打开火狐浏览器开启代理并进入DVWA靶场,将安全级别设置为High

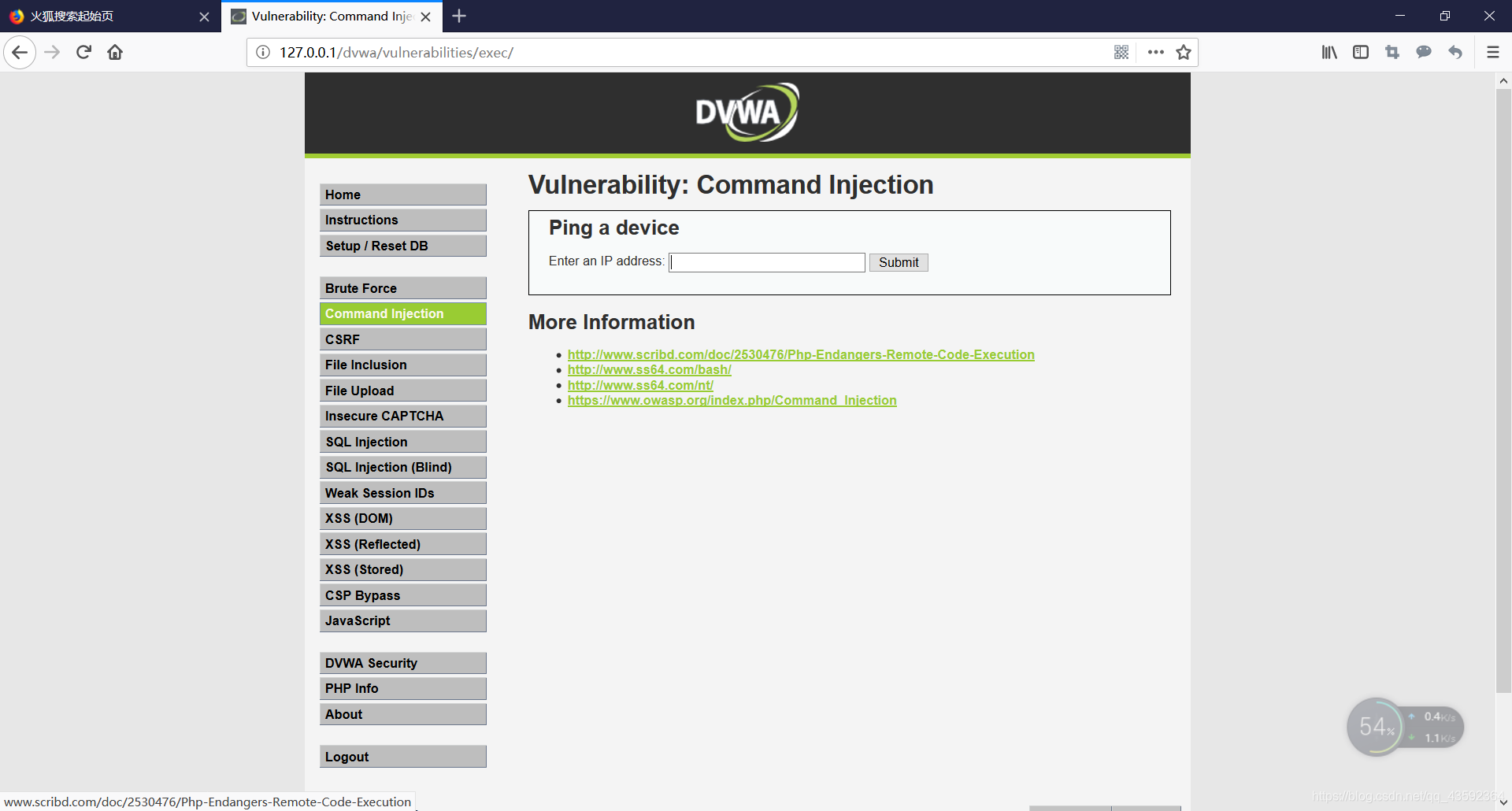

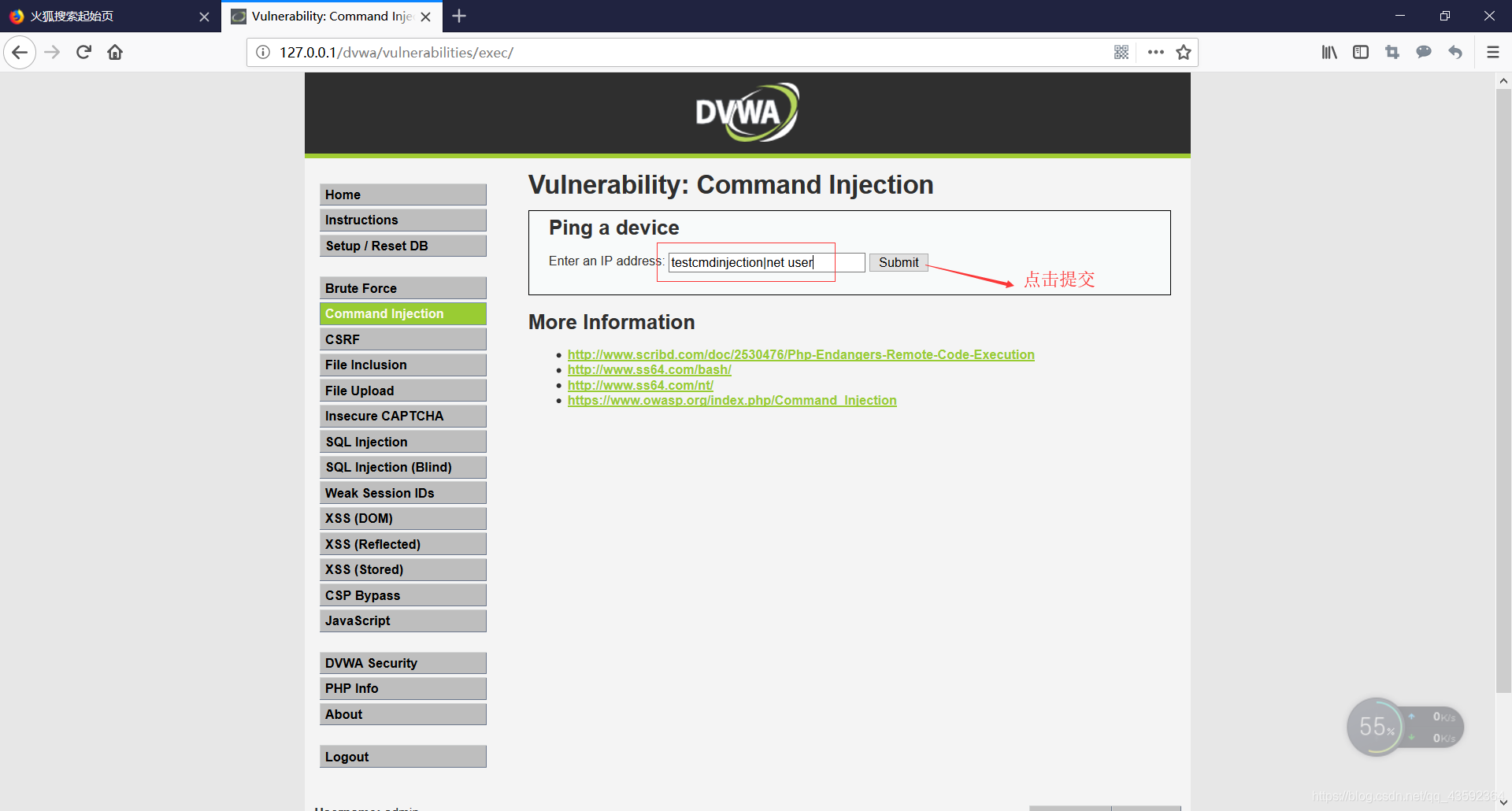

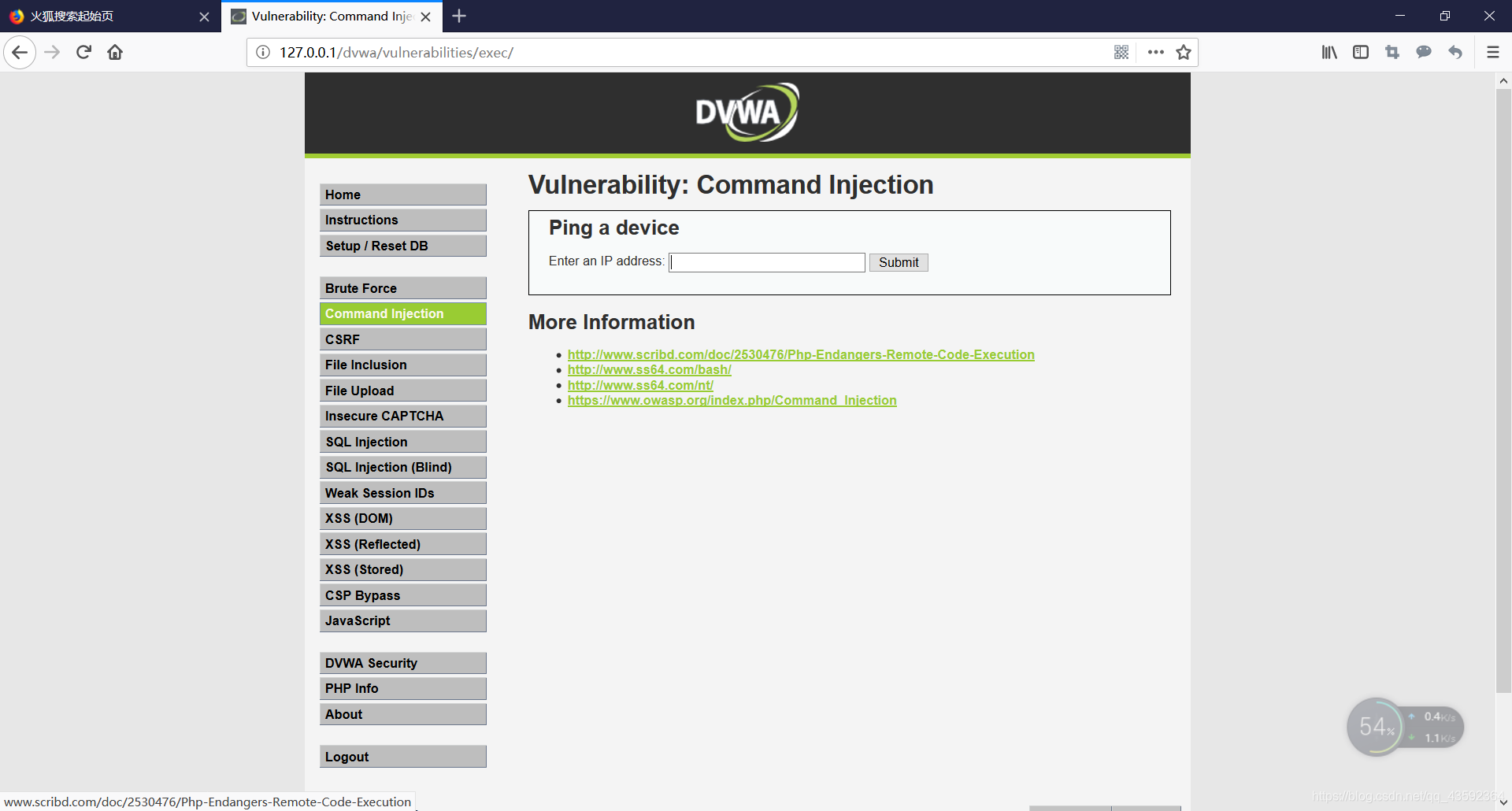

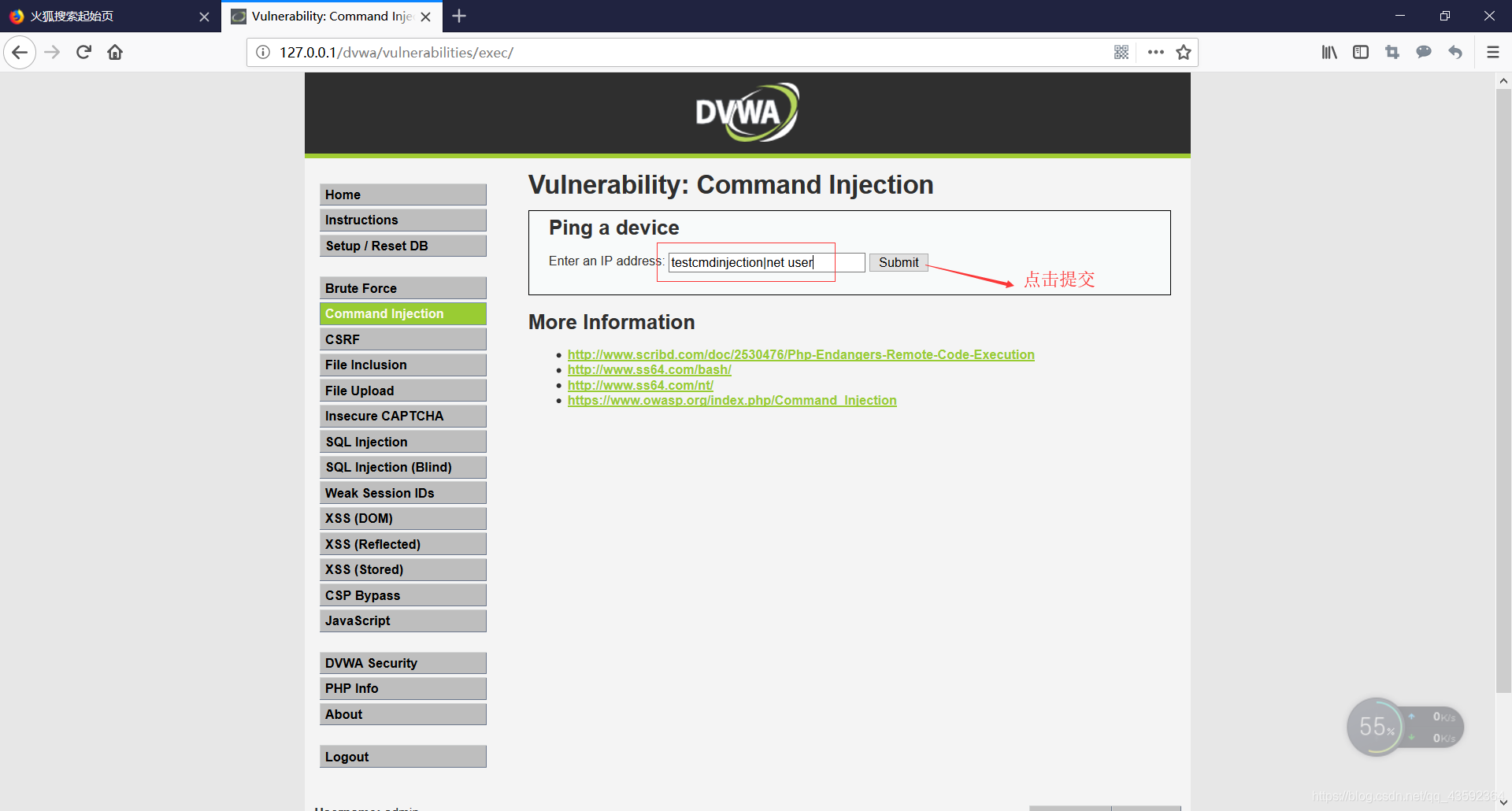

选择Conmmand Injection模块,在Enter an IP address一栏注入命令:testcmdinjection|net user

testcmdinjection|net user

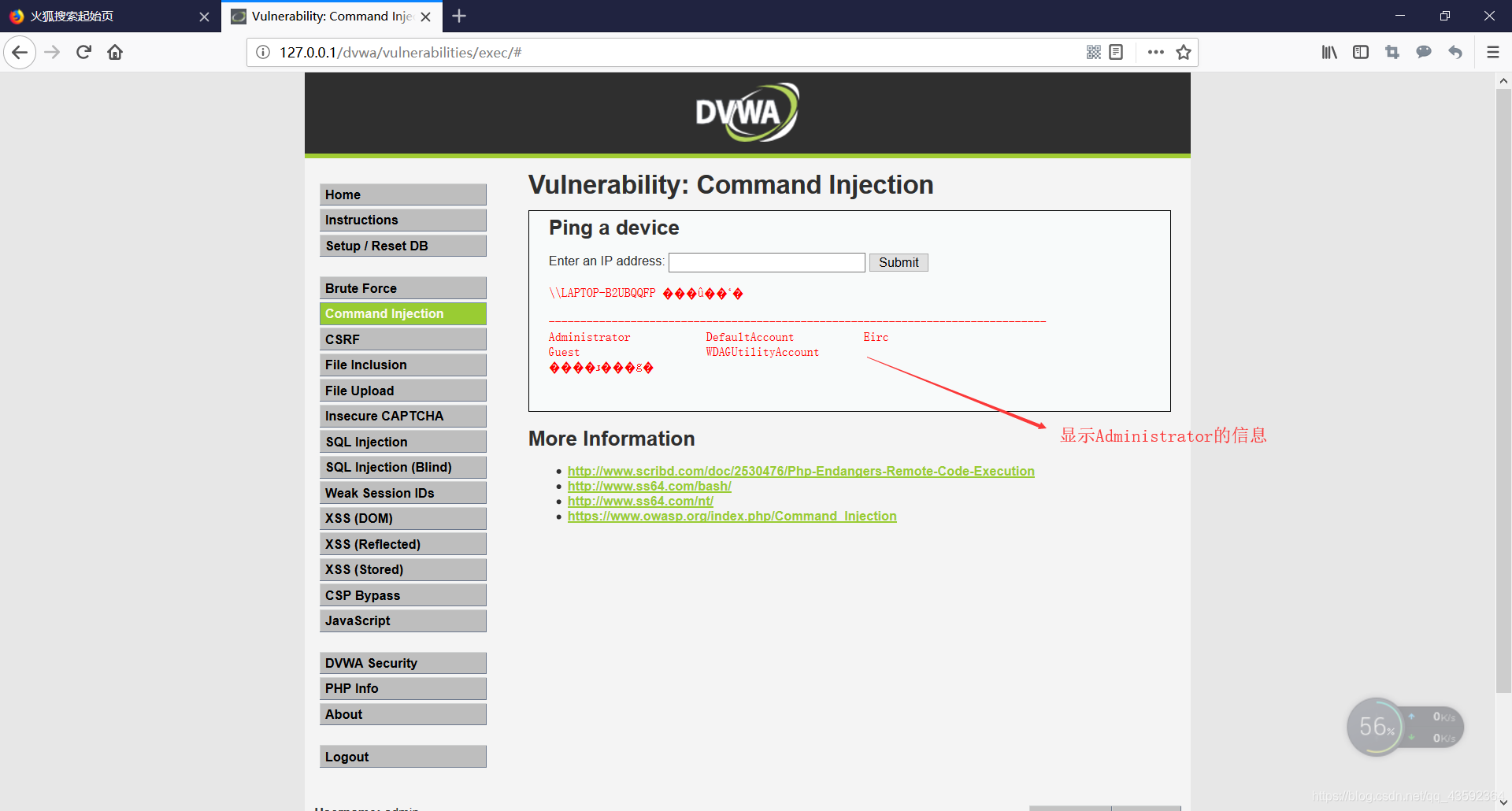

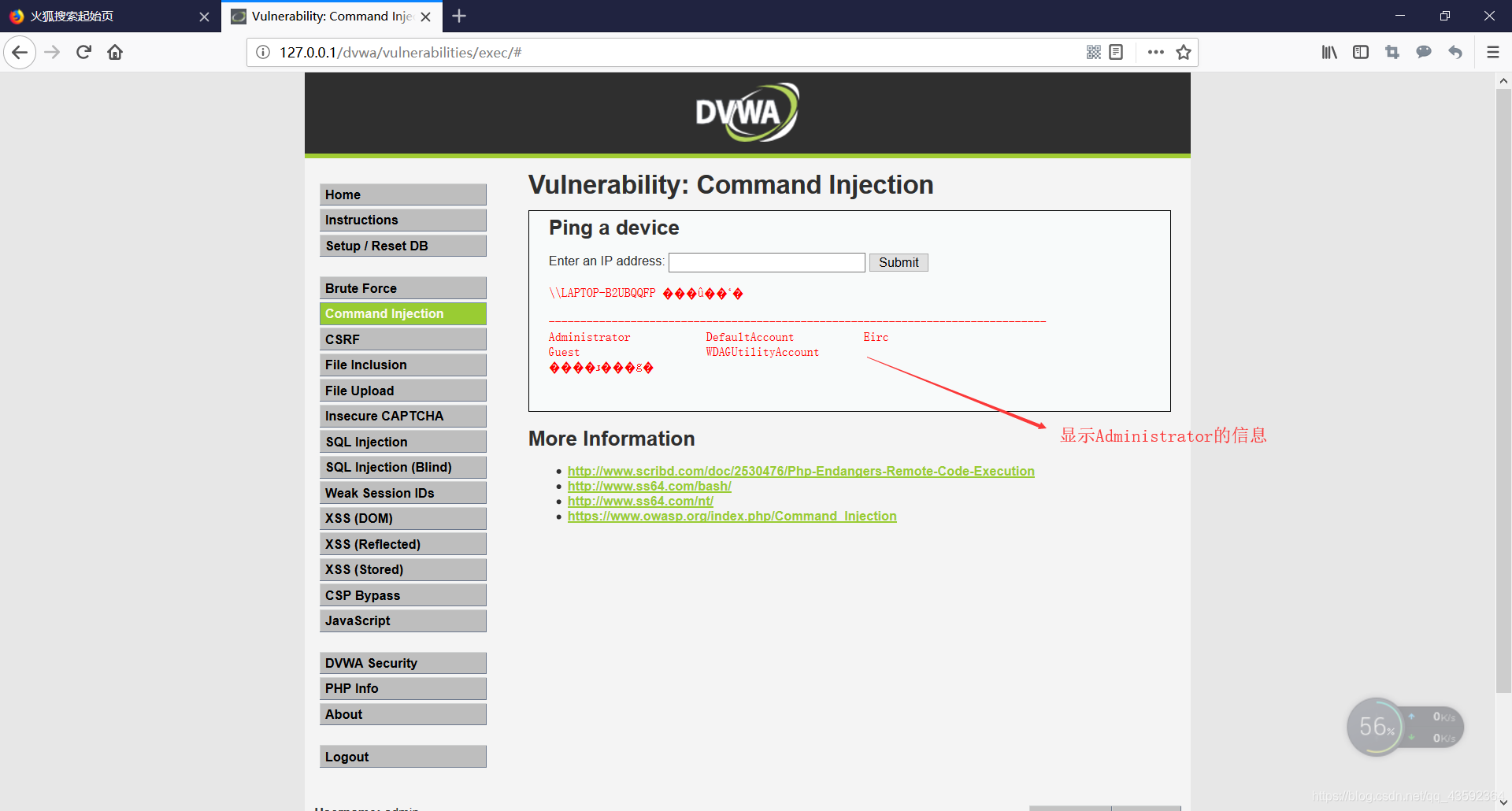

在包含注入命令数据提交后可根据回显结果是否包含执行命令结果特征进行判断是否存在注入命令漏洞,例如在输入命令中包含net user的数据,查看响应结果是否包含administrator

漏洞:命令注入

打开火狐浏览器开启代理并进入DVWA靶场,将安全级别设置为High

选择Conmmand Injection模块,在Enter an IP address一栏注入命令:testcmdinjection|net user

testcmdinjection|net user

在包含注入命令数据提交后可根据回显结果是否包含执行命令结果特征进行判断是否存在注入命令漏洞,例如在输入命令中包含net user的数据,查看响应结果是否包含administrator