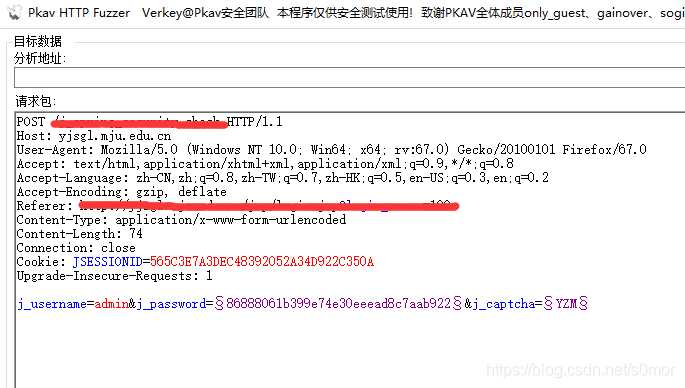

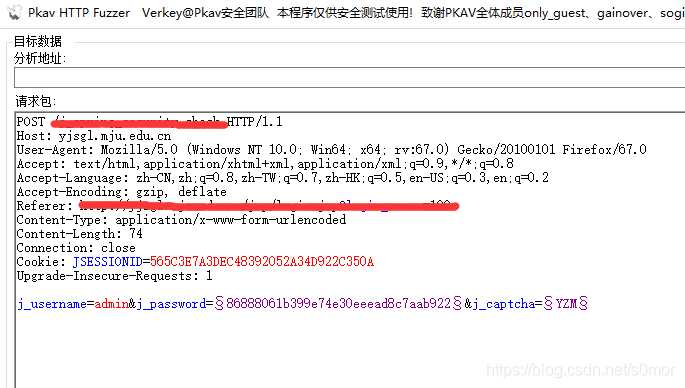

先尝试登录,并用burp抓包,将请求包复制到pkav中

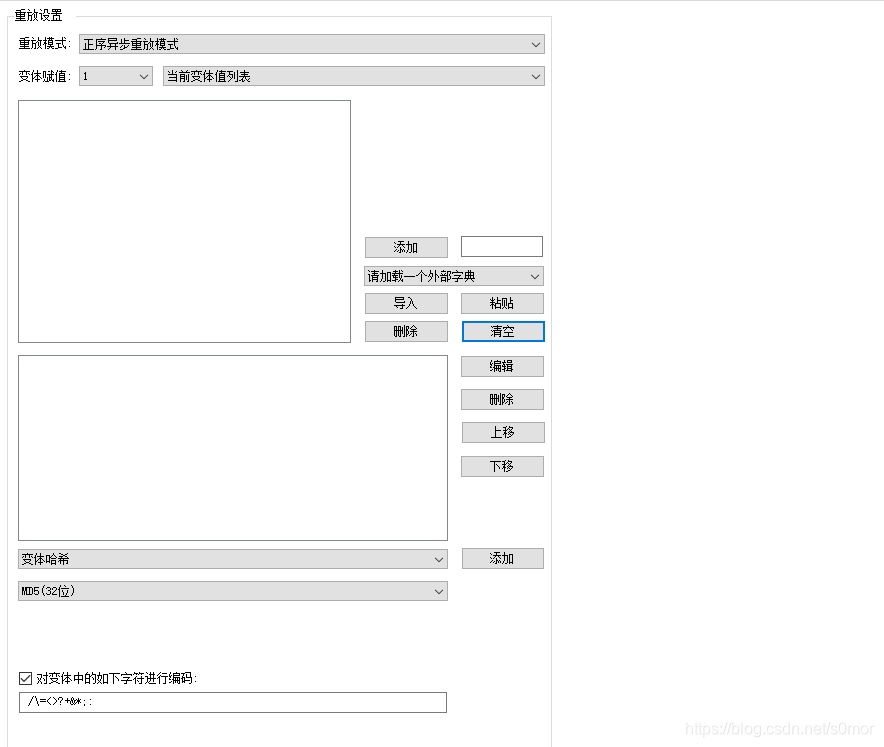

添加密码标记,添加验证码标记

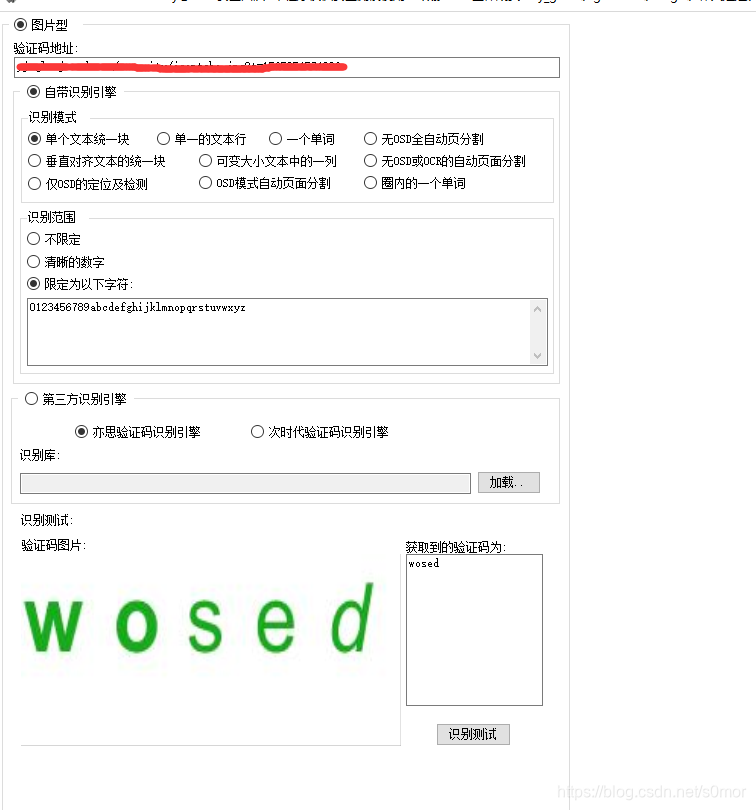

对尝试登录的密码123进行md5解密,发现解密结果为123{admin}

按照对应密码格式生成一个字典

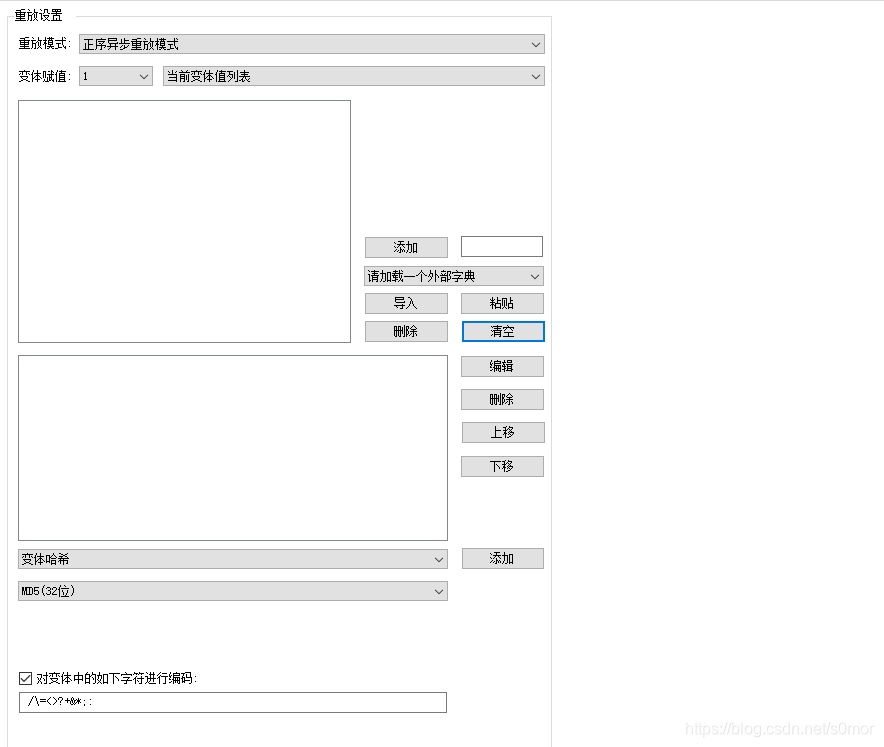

在变体设置中添加相应密码字典,并选择规则类型为变体哈希-MD5 32位

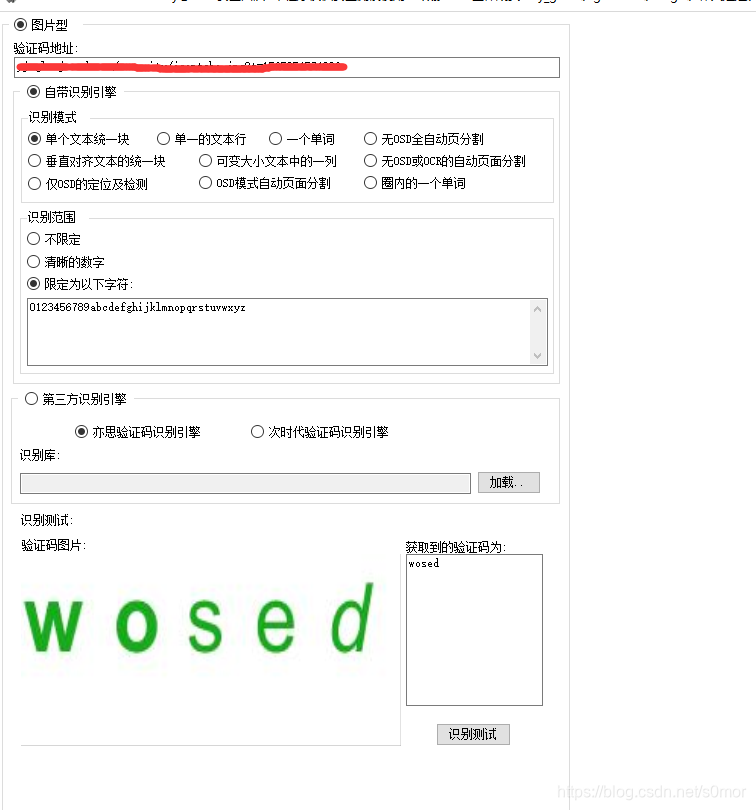

f12获得验证码的获取地址,添加到验证码地址里,进行识别测试

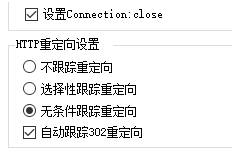

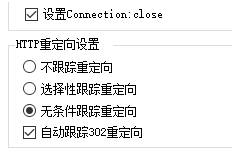

在重放选项中,设置HTTP重定向为无条件跟踪重定向,选上自动跟踪302重定向

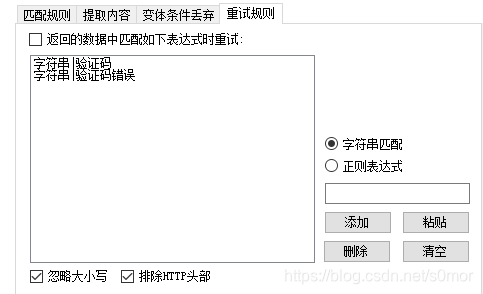

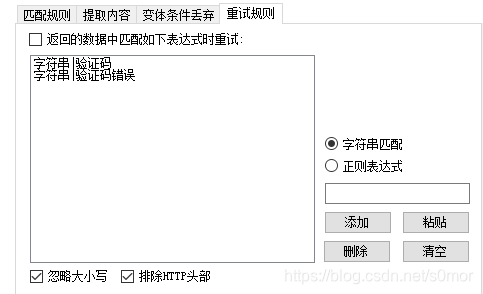

在重试规则中,添加字符串匹配

如:验证码错误

在发包器中启动爆破

先尝试登录,并用burp抓包,将请求包复制到pkav中

添加密码标记,添加验证码标记

对尝试登录的密码123进行md5解密,发现解密结果为123{admin}

按照对应密码格式生成一个字典

在变体设置中添加相应密码字典,并选择规则类型为变体哈希-MD5 32位

f12获得验证码的获取地址,添加到验证码地址里,进行识别测试

在重放选项中,设置HTTP重定向为无条件跟踪重定向,选上自动跟踪302重定向

在重试规则中,添加字符串匹配

如:验证码错误

在发包器中启动爆破