AAD B2C-(3) 体验AAD B2C 保护WEB API

本文参照微软如下官方文档,且均使用ASP.NET作为示例代码,主要是演示AAD B2C对API的保护流程,给大家一个直观的感受,在后续的内容章节中,我们会介绍其他语言如何通过AAD B2C 进行保护。1.使用 Azure Active Directory B2C 在 Web 应用程序中启用身份验证https://docs.azure.cn/zh-cn/active-directory-b2c/tu

springboot + aop + Lua分布式限流原理解析

感兴趣的小伙伴可以加V/Q(BNing99 / 3182281928)哦!可以领取各大大厂面试题(百度,腾讯,阿里,京东....)与高级进阶干货教程和资料

AAD B2C-(4) 体验使用AAD B2C保护Node JS(passport.js)

本文演示了如下内容: 1. 部署了一个Node JS WEB API, 该API受AAD B2C保护(使用Passport.js );2. 使用POSTMAN 模拟客户端请求,从AAD B2C获取Access Token后向API发起请求; 步骤:1. 准备Node js API 网站,该网站为微软示例代码;2. 在AAD B2C中为Node js API 新增应用程序,并添加已发布的作用域;3.

ghost组装电脑后只剩下C盘其它盘的资料如何寻回

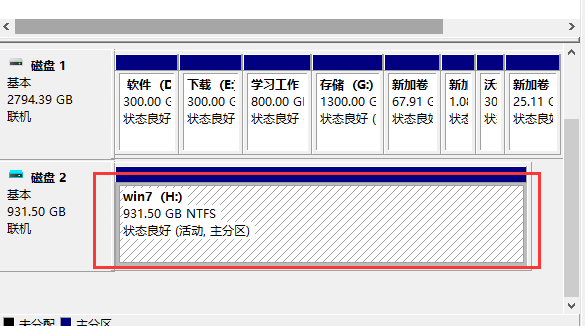

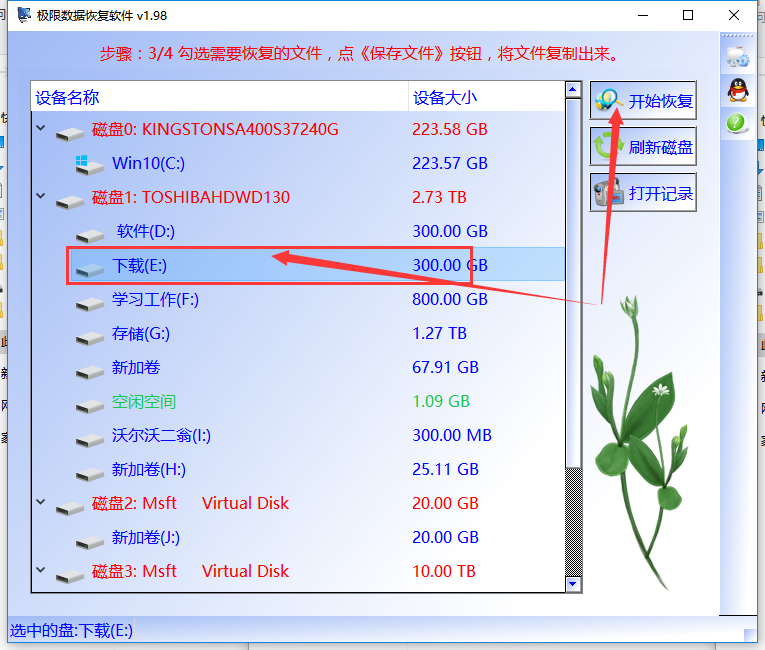

问题描述:

重装系统分区合并是因为在重装系统时,选择了错误的选项导致把整个硬盘当成C盘来装,装完之后自然就只剩下C盘。ghost组装电脑后只剩下C盘其它盘的资料如何寻回具体的恢复方法看下文了解。

工具/软件:极限数据恢复软件

步骤1:先百度搜索并下载软件运行后,

如何找回回收站清除的文件

问题描述:

清空回收站是非常常见的资料丢失现象。如何找回回收站清除的文件下面简单介绍一种快速且安全恢复的方法。

工具/软件:极限数据恢复软件

步骤1:先下载并解压程序运行后,直接双击需要恢复的分区。

步骤2:坐等程序扫描完毕,大概需要几分钟时间。

![]

了解iOS超级签名系统的原理及配置步骤

超级签名是什么样的简单来说,就是把添加苹果设备udid然后申请iOS证书然后打包进行真机测试的过程,实现了自动化! 需要的资料1、个人或者公司账号(一个账号只能安装100个设备、根据安装量准备)2、iOS超级签名系统 处理上传ipa自动生成证书签名并分发下载) 配置流程 1、打开开心超级系统体验网站 http://t2.kxapp.com 注册账号并登陆 2、上传ipa文件上传成功 3、配置

检测你的电脑是否配备Apple T2 安全芯片的方法

Apple T2 安全芯片是 Apple 为 Mac 定制的第二代硅芯片。通过对其他 Mac 电脑中的几款控制器进行重新设计与整合,例如系统管理控制器、图像信号处理器、音频控制器和 SSD 控制器,T2 芯片为 Mac 带来了多项新功能。例如,T2 芯片让安全性又上新台阶,它所包含的安全隔区协处理器可保护触控 ID 数据,并为新的加密储存和安全启动功能奠定了基础。此外,T2 芯片的图像信号处理器与

gns3的安装和详细使用教程

如何安装GNS3一、准备工作GNS3软件支持虚拟机和物理机两种模式,我们建议使用虚拟机模式,因此在安装GNS3软件前,请确保你的电脑上安装了虚拟机软件。推荐使用VMware软件。Windows环境下推荐安装最新的VMwareworkstation15.5,MAC环境推荐安装VMwareFusion8以上。如果不打算使用虚拟机模式,可以完成大部分实验内容,但某些特定的实验内容无法完成,如:使用无线网

AndroidX下使用Activity和Fragment的变化

过去的一段时间,AndroidX 软件包下的 Activity/Fragmet 的 API 发生了很多变化。让我们看看它们是如何提升Android 的开发效率以及如何适应当下流行的编程规则和模式。

数据中台是什么,它能解决什么问题

前言:近几年来数据中台概念大火,市面上掀起了一波建业务中台、数据中台热潮,那么数据中台到底是什么?它的出现能解决什么问题呢?首先数据中台的概念最早由阿里提出,自从阿里提出了“大中台,小前台”概念之后,数据中台这个概念火了起来,不少企业,无论是互联网企业还是传统企业纷纷搭建起了自家的数据中台,究竟数据中台有什么魅力,能让企业如此重视?本文主要从数据中台是什么、怎么做数据中台和为什么要做数据中台三个方

今日推荐

周排行