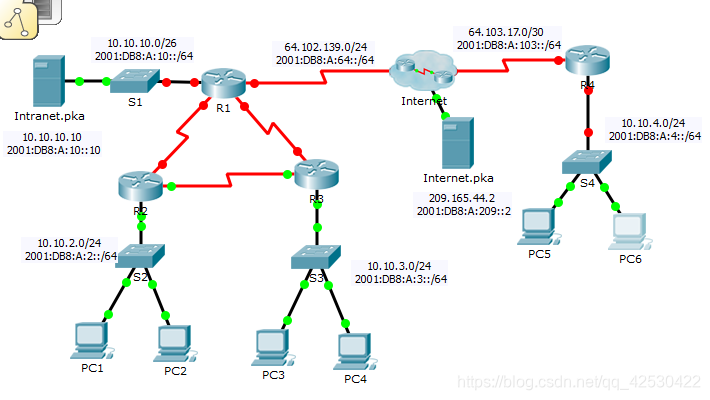

拓扑

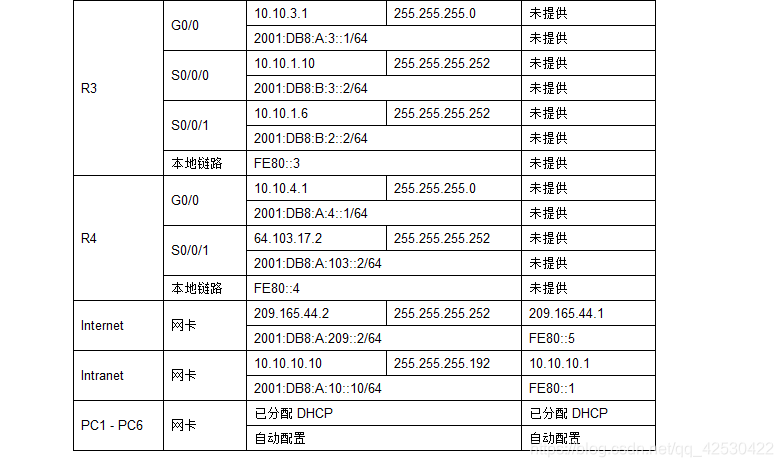

地址分配表

场景 您的业务已扩展到不同的城镇,需要在互联网上继续进行扩展。您需要升级企业网络,包括双协议栈 IPv4 和 IPv6 以及各种编址和路由技术。

要求

注意: 虽然不是必需的,但当您继续时,给拓扑添加其他标签能够帮助您。所有名称和密码都区分大小写。

基本设备配置

- 在 R1 和 R4 上配置以下内容。

-设置设备名称来匹配地址分配表。

-设置 cisco 为加密特权 EXEC 模式密码。

-设置包括警告文字的标语 MOTD。

-根据地址分配表设置 IPv4 和 IPv6 地址。

-为每个接口分配链路本地地址。

SSH

- 在 R4 上配置 SSH。

-设置 R4 的域名。

-创建用户 admin,使用加密密码 cisco。

-创建 2,048 位 RSA 密钥。

-使用 SSH 和本地登录来配置所有的 vty 线路。

DHCPv4

- · 配置 R4 作为其 LAN 的 DHCP 服务器。

-使用名称 R4 来创建 DHCP 池。

-分配相应的地址信息到池,包括分配 209.165.44.2 为 DNS 服务器。

-防止路由器所使用的地址被分配到终端设备。

NAT

- 在 R4 上配置 NAT/PAT,以便 LAN 中的所有设备使用 Serial 0/0/1 上 的 IP 地址访问互联网。

-在访问列表 1 中用一条语句定义将加入 NAT 的地址。仅允许 10.10.4.0/24 地址空间。

-使用访问列表来启用 NAT/PAT。

-将相应的接口配置为 NAT 内部或外部接口。 - 在 R1 上配置 PAT。

-在访问列表 1 中用一条语句定义将加入 NAT 的地址。仅允许 10.10.0.0/16 地址空间。

-定义池名称 R1 来使用 64.102.139.4/30 地址空间中的全部四个地址。

-分配访问列表 1 到 R1 池。

-将相应的接口配置为 NAT 内部或外部接口。 - 在 R1 上配置静态 NAT 以远程访问 Intranet.pka 服务器。

-使用静态 NAT 语句将 TCP 端口 80 流量由 64.102.139.2 重定向到 10.10.10.10。

-使用静态 NAT 语句将 TCP 端口 443 流量由 64.102.139.2 重定向到 10.10.10.10。

默认路由

- · 在 R1 上使用下一跳 IP 地址 64.102.139.1 配置 IPv4 默认路由。

- · 在 R1 上使用送出接口配置 IPv6 默认路由。

- · 在 R4 上使用送出接口配置 IPv4 和 IPv6 默认路由。

OSPF 路由

- · 在 R1 上配置 OSPFv2 区域 0。

-使用进程 ID 1。

-通告直连网络。不包括到互联网的链接。

-防止通过 LAN 接口发送路由更新。

-传播默认路由。 - · 在 R1 上配置 OSPFv3 区域 0。

-使用进程 ID 1。

-分配 1.1.1.1 作为路由器 ID。

-防止通过 LAN 接口发送路由更新。

-完成全部所需的 OSPFv3 或 IPv6 路由配置。

检验连通性

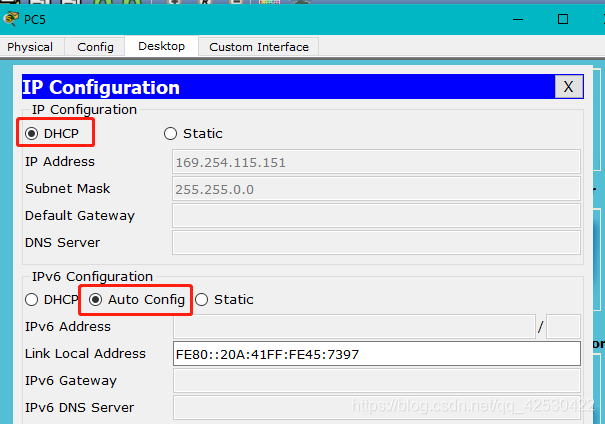

- · 配置 PC5 和 PC6 以便使 IPv4 使用 DHCP,而 IPv6 使用 Autoconfig。

- · 从每六台 PC 中检验对 Internet.pka 和 Intranet.pka 的网络访问情况。请务必测试 IPv4 和

IPv6。ping 操作没有从 PC5 和 PC6 转发到 Intranet.pka。

R1配置

Router>enable

Router#conf t

Enter configuration commands, one per line. End with CNTL/Z.

Router(config-line)#enable secret cisco

Router(config)#service password-encryption

Router(config)#banner motd #warnning#

Router(config)#hostname R1

R1(config)#int g0/0

R1(config-if)#ip add 10.10.10.1 255.255.255.192

R1(config-if)#ipv6 add 2001:DB8:A:10::1/64

R1(config-if)#ipv6 address FE80::1 link-local

R1(config-if)#ip nat inside

R1(config-if)#int s0/0/0

R1(config-if)#ip add 64.102.139.2 255.255.255.0

R1(config-if)#ipv6 add 2001:DB8:A:64::2/64

R1(config-if)#ipv6 address FE80::1 link-local

R1(config-if)#ip nat outside

R1(config-if)#int s0/0/1

R1(config-if)#ip add 10.10.1.1 255.255.255.252

R1(config-if)#ipv6 add 2001:DB8:B:1::1/64

R1(config-if)#ipv6 address FE80::1 link-local

R1(config-if)#ip nat inside

R1(config-if)#int s0/1/0

R1(config-if)#ip add 10.10.1.5 255.255.255.252

R1(config-if)#ipv6 add 2001:DB8:B:2::1/64

R1(config-if)#ipv6 address FE80::1 link-local

R1(config-if)#ip nat inside

//========ipv4

R1(config-router)#router eigrp 1

R1(config-router)#router ospf 1

R1(config-router)#log-adjacency-changes

R1(config-router)#default-information originate

R1(config-router)#router-id 1.1.1.1

R1(config-router)#net 10.10.10.0 0.0.0.63 area 0

R1(config-router)#net 10.10.1.0 0.0.0.3 area 0

R1(config-router)#net 10.10.1.4 0.0.0.3 area 0

R1(config-router)#passive-interface g0/0

//==========ipv6

R1(config-if)#ipv6 unicast-routing

R1(config-rtr)#ipv6 router ospf 1

R1(config-rtr)#router-id 1.1.1.1

R1(config-rtr)#default-information originate

R1(config-rtr)#log-adjacency-changes

R1(config-rtr)#passive-interface g0/0

R1(config)#access-list 1 permit 10.10.0.0 0.0.255.255

R1(config)#ip nat pool R1 64.102.139.4 64.102.139.7 netmask 255.255.255.252

R1(config)#ip nat inside source list 1 pool R1 overload

R1(config)#ip route 0.0.0.0 0.0.0.0 64.102.139.1

R1(config)#ipv6 route ::/0 s0/0/0

R1(config)#ip nat inside source static tcp 10.10.10.10 80 64.102.139.2 80

R1(config)#ip nat inside source static tcp 10.10.10.10 443 64.102.139.2 443

R4配置

Router>enable

Router#conf t

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#enable secret cisco

Router(config)#username admin secret cisco

Router(config)#service password-encryption

Router(config)#banner motd #warnning#

Router(config)#hostname R4

R4(config)#line con 0

R4(config-line)#line aux 0

R4(config-line)#line vty 0 4

R4(config-line)#login local

R4(config-line)#transport input ssh

R4(config)#int g0/0

R4(config-if)#ip add 10.10.4.1 255.255.255.0

R4(config-if)#ipv6 add 2001:DB8:A:4::1/64

R4(config-if)#ipv6 add FE80::4 link-local

R4(config-if)#ip nat inside

R4(config-if)#int s0/0/1

R4(config-if)#ip add 64.103.17.2 255.255.255.252

R4(config-if)#ipv6 add 2001:DB8:A:103::2/64

R4(config-if)#ipv6 add FE80::4 link-local

R4(config-if)#ip nat outside

R4(config)#ip dhcp pool R4

R4(dhcp-config)#net 10.10.4.0 255.255.255.0

R4(dhcp-config)#default-router 10.10.4.1

R4(dhcp-config)#dns-server 209.165.44.2

R4(dhcp-config)#ip dhcp exclude 10.10.4.1

R4(config)#ip domain-name R4

R4(config)#crypto key generate rsa

% You already have RSA keys defined named R4.R4 .

% Do you really want to replace them? [yes/no]: y

The name for the keys will be: R4.R4.com

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

a few minutes.

How many bits in the modulus [512]: 2048

% Generating 2048 bit RSA keys, keys will be non-exportable...[OK]

R4(config)#access-list 1 permit 10.10.4.0 0.0.0.255

R4(config)#ip route 0.0.0.0 0.0.0.0 64.103.17.1

R4(config)#Ipv6 unicast-routing

R4(config)#Ipv6 route ::/0 s0/0/1

R4(config)#ip nat inside source list 1 interface s0/0/1 overload

R4(config)#ip route 0.0.0.0 0.0.0.0 s0/0/1 //这一句好像有问题