【DVWA】XSS-----------------high+各级别总结

1、Reflected

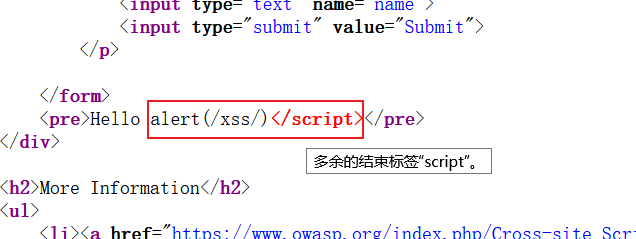

输入测试语句

查看网页源码:

尝试<script>alert(/xss/)</script>,以及其大小写混合、拼凑版本均不成功。

尝试其他标签绕过成功:

<img src=1 onerror=alert(/xss/)>

<svg onload=alert(/xss/)>

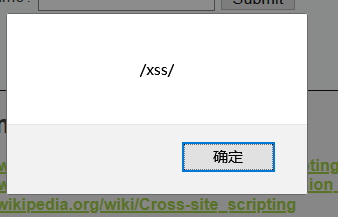

源码分析:

preg_replace()函数正则匹配参数中的<script并替换为空,而且是贪婪匹配所以拼凑不行,而且i是忽略大小写所以大小写混写不行。

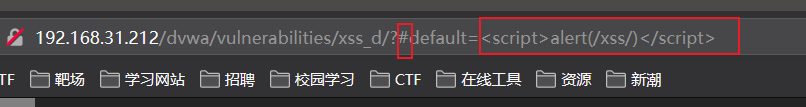

2、DOM

尝试了各种payload,结果都跳转到了English页面

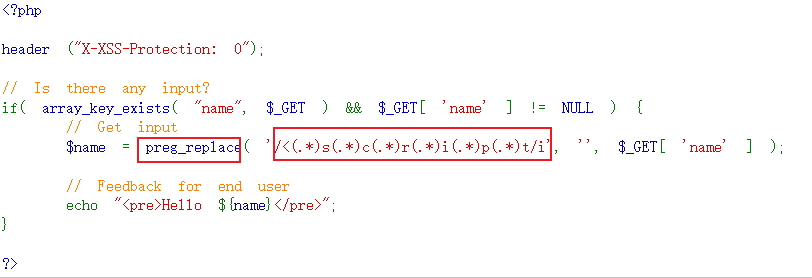

查看网页源码:

绕过思路:

前端的代码和之前一样,应该是后端做了严格的过滤,但是前端document.location.href.substring(document.location.href.indexOf("default=")+8)的作用是返回url中"default="后的字符串,所以思考看是否能阻止default=后的字符串传到后台,这样就避免过滤,并且payload在前端也会正常执行。

于是在default=之前加#用来阻止default=后的字符串传到后台。

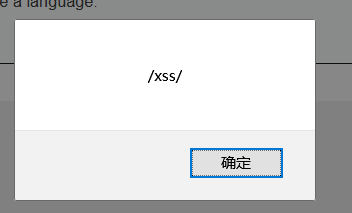

如图所示,成功弹窗!

当然用其他payload也可以比如(要注意闭合):</select><img src=1 onerror=alert(/xss/)>

</select><svg onload=alert(/xss/)>

</select><a href=javascript:alert(/xss/)>

关键点还是在于#绕过后台过滤,这种思路是取决于前端是直接通过url获取参数值的所以绕过后端即可。

后端源码分析:

<?php

// Is there any input?

if ( array_key_exists( "default", $_GET ) && !is_null ($_GET[ 'default' ]) ) {

# White list the allowable languages //此处用了白名单过滤,很难绕过。

switch ($_GET['default']) {

case "French":

case "English":

case "German":

case "Spanish":

# ok

break;

default:

header ("location: ?default=English");

exit;

}

}

?>

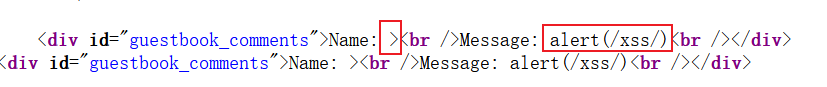

3、Stored

输入<script>alert(/xss/)</script>测试无果:

查看网页源码:

被无情过滤

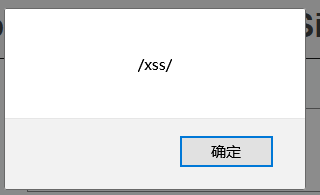

换用其他标签:

<img src=1 onerror=alert(/xss/)>

<svg onload=alert(/xss/)>

均可弹窗成功!

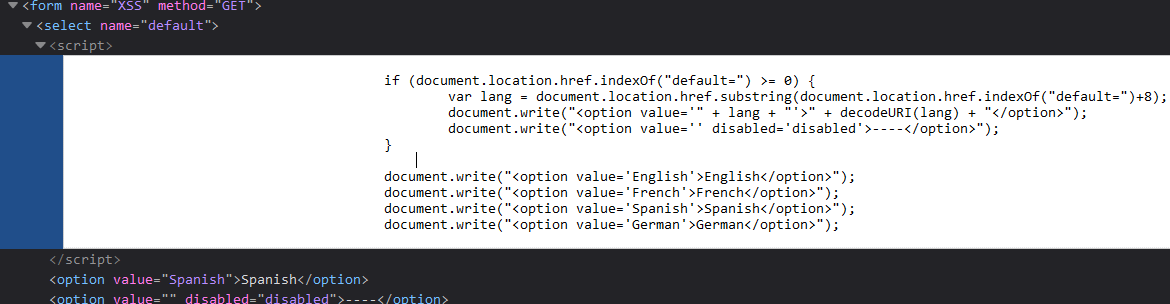

源码分析:

<?php

if( isset( $_POST[ 'btnSign' ] ) ) {

// Get input

$message = trim( $_POST[ 'mtxMessage' ] );

$name = trim( $_POST[ 'txtName' ] );

// Sanitize message input

$message = strip_tags( addslashes( $message ) );

$message = ((isset($GLOBALS["___mysqli_ston"]) && is_object($GLOBALS["___mysqli_ston"])) ? mysqli_real_escape_string($GLOBALS["___mysqli_ston"], $message ) : ((trigger_error("[MySQLConverterToo] Fix the mysql_escape_string() call! This code does not work.", E_USER_ERROR)) ? "" : ""));

$message = htmlspecialchars( $message ); //消息框用了html实体编码,很难绕过

// Sanitize name input

$name = preg_replace( '/<(.*)s(.*)c(.*)r(.*)i(.*)p(.*)t/i', '', $name ); //姓名框仅对<script做了正则替换

$name = ((isset($GLOBALS["___mysqli_ston"]) && is_object($GLOBALS["___mysqli_ston"])) ? mysqli_real_escape_string($GLOBALS["___mysqli_ston"], $name ) : ((trigger_error("[MySQLConverterToo] Fix the mysql_escape_string() call! This code does not work.", E_USER_ERROR)) ? "" : ""));

// Update database

$query = "INSERT INTO guestbook ( comment, name ) VALUES ( '$message', '$name' );";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' );

//mysql_close();

}

?>

总结:

对比xss的low、medium、high、impossible四个级别:

1、Reflected

low:无任何过滤

medium:仅有str_replace()简单过滤<script>(区分大小写),所以拼凑法、大小写混合均可绕过

high:preg_replace()正则过滤<script,使用其他标签即可绕过。

impossible:htmlspecialchars()实体化编码,且输出不在href中,绕过比较难。

2、DOM

前端js用document.location.href.substring(document.location.href.indexOf("default=")+8)获取参数内容,输出到select中的option标签内。

low:没有任何过滤,输出点有decodeURL()

medium:stripos()仅匹配<script(不区分大小写)然后重定向到English页面,所以用其他标签就可绕过(要注意闭合)。

high:利用白名单过滤,但由于前端是从url中获取参数,所以在url参数前加#就可绕过后台的过滤。

impossible:后端无过滤,但是前端输出点去掉了decodeURL(),使得输出为payload的url编码,html无法识别,所以很难绕过。

3、Stored

姓名框均有输入长度前端限制,直接审查元素修改代码

low:消息框和姓名框都未作有效过滤

medium:消息框有strip_tags()函数去标签、htmlspecialchars()实体化转义比较难绕过;但姓名框只有str_replace()简单过滤<script>(区分大小写),使用拼凑法、大小写混合法,其他标签都能绕过。

high:消息框有strip_tags()函数去标签、htmlspecialchars()实体化转义比较难绕过;姓名框有preg_replace()正则替换<script>,所以只能使用其他标签绕过。

impossible:消息框和姓名框都有htmlspecialchars()实体化转义,且输出不在href内,所以比较难绕过。